文件上传漏洞

文件上传漏洞是指网络攻击者上传了一个可执行的文件到服务器并执行。这里上传的文件可以是木马,病毒,恶意脚本或者WebShell等。

1 Webshell简介

WebShell就是以asp、php、jsp或者cgi等网页文件形式存在的一种命令执行环境,也可以将其称之为一种网页后门。攻击者在入侵了一个网站后,通常会将这些asp或php后门文件与网站服务器web目录下正常的网页文件混在一起,然后使用浏览器来访问这些后门,得到一个命令执行环境,以达到控制网站服务器的目的(可以上传下载或者修改文件,操作数据库,执行任意命令等)。

WebShell后门隐蔽较性高,可以轻松穿越防火墙,访问WebShell时不会留下系统日志,只会在网站的web日志中留下一些数据提交记录,没有经验的管理员不容易发现入侵痕迹。攻击者可以将WebShell隐藏在正常文件中并修改文件时间增强隐蔽性,也可以采用一些函数对WebShell进行编码或者拼接以规避检测。除此之外,通过一句话木马的小马来提交功能更强大的大马可以更容易通过应用本身的检测。

一句话木马:<?php @eval($_POST[cmd]); ?>

文件包含与文件上传结合:

1 .制作图片马

2.菜刀链接图片(失败)

3. 包含图片马

4.包含的连接放进菜刀链接

1.文件上传图片马

2.包含图片马(反弹shell)

3.监听拿shell

基本流程

1.图片是否上传成功

2.上传的内容是否被感染

3.上传的域名是否是目标服务器 如果不是判断图片是否解析

4.上传的目录是否支持解析

5.判断黑白名单验证

Low:

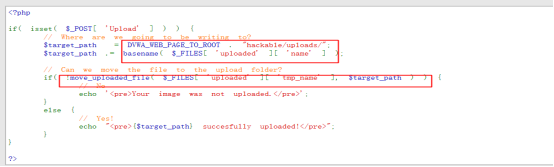

源代码:

服务器对上传文件的类型、内容没有做任何的检查、过滤,存在明显的文件上传漏洞,生成上传路径后,服务器会检查是否上传成功并返回相应提示信息。

如果上传成功,则会提示 路径+succesfully uploaded! 如果上传失败,则会提示 Your image was not uploaded。

可以看到,我们的一句话木马已经成功上传了,接下来我们就可以用菜刀连接了。 连接的url是

http://192.168.70.143/DV

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

105

105

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?