很多了tb抓包很头疼,用了各种抓包工具, fiddler,Charles ,sslkiller , httpcarny ..统统没戏! 淘宝对http代理检测太严重了, SSL证书也逃不过淘宝工程师们的法眼。。

今天通过反编译apk ,找到发包函数,直接hook 函数request 请求体和response响应体,直接获取相应数据,而且x-sgin ,x-mini-wua ,x-sget ... 等参数都在里面, 你要的都有!

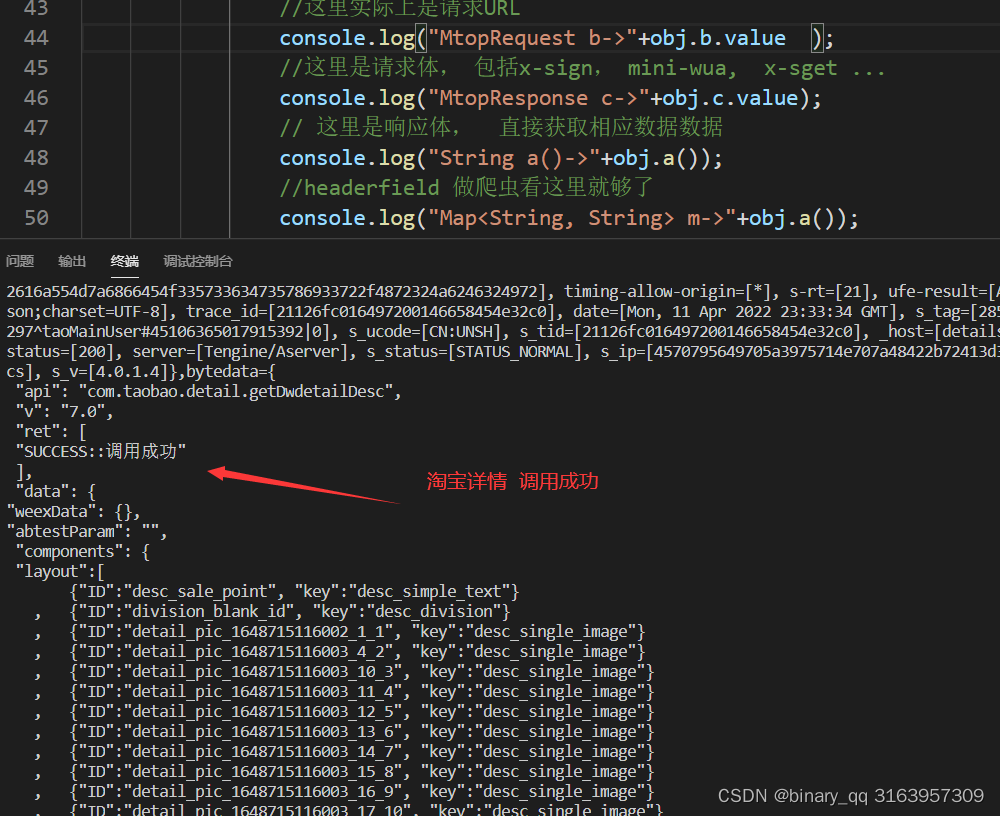

直接看效果:

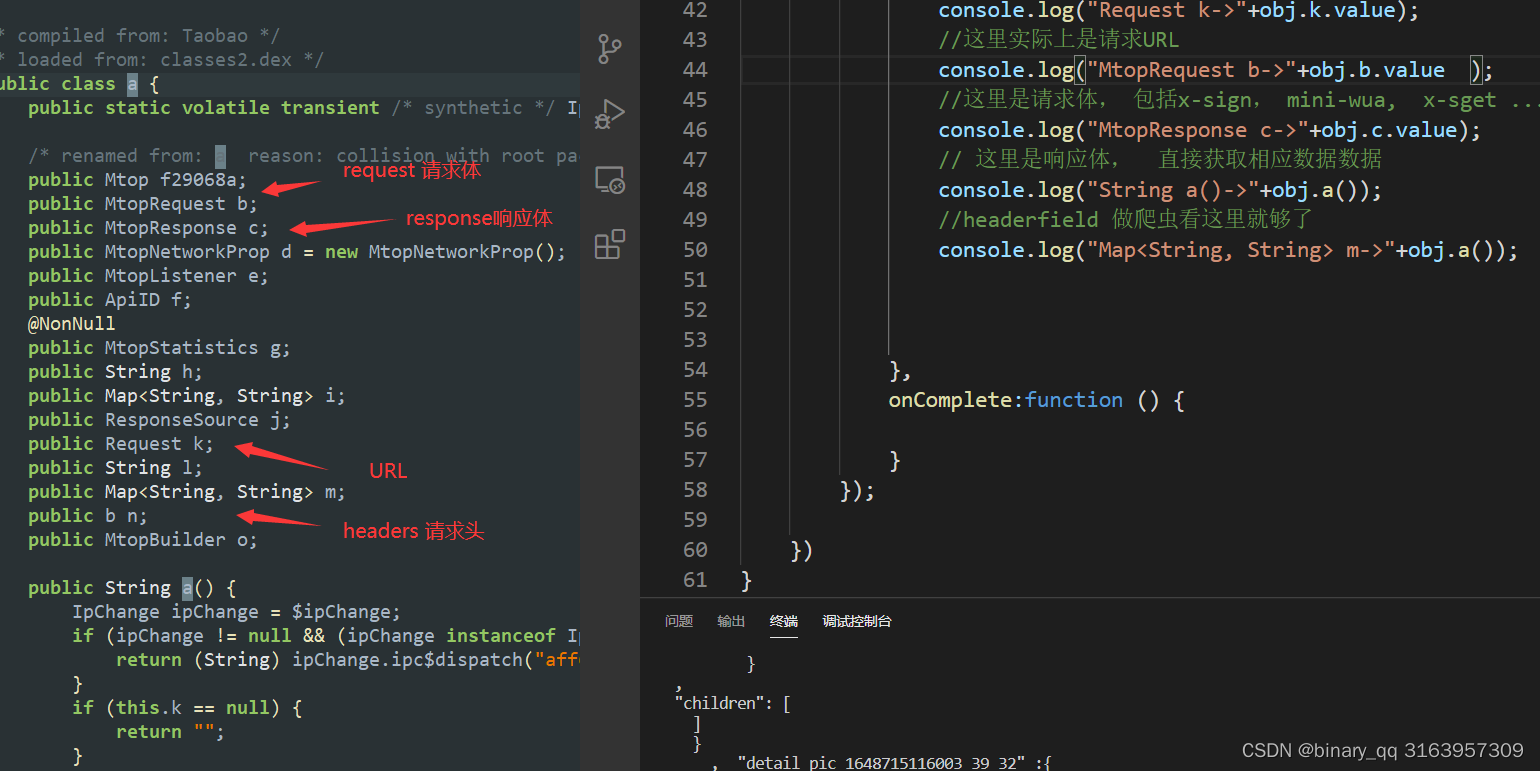

jadx-gui 对tb.apk 反编译一波:

在某个函数内部找到

public MtopRequest b;

public MtopResponse c;

public MtopNetworkProp d = new MtopNetworkProp();

public MtopListener e;

public ApiID f;

@NonNull

public MtopStatistics g;

面对淘宝严格的HTTP代理检测,传统抓包工具如Fiddler、Charles失效。本文介绍通过反编译APK,定位并hook特定函数,直接获取request请求体和response响应体,包括x-sgin等关键参数,实现有效抓包。

面对淘宝严格的HTTP代理检测,传统抓包工具如Fiddler、Charles失效。本文介绍通过反编译APK,定位并hook特定函数,直接获取request请求体和response响应体,包括x-sgin等关键参数,实现有效抓包。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5862

5862

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?