一、序言

其一,介绍的是vIDM的简介和作用

其二,演示了vIDM的安装和部署

本篇章示例下关于vRops, vRLI, vRNI这三个vmware管理平台与vIDM关联的过程,以及最终的效果。

二、介绍

首先我们先来看下关于vRops, vRLI, vRNI这三个平台的对于vmware的作用和效果。

vRops,全名是VMware Aria Operations

vRLI,全名是VMware Aria Operations for Logs(之前称为 vRealize Log Insight)

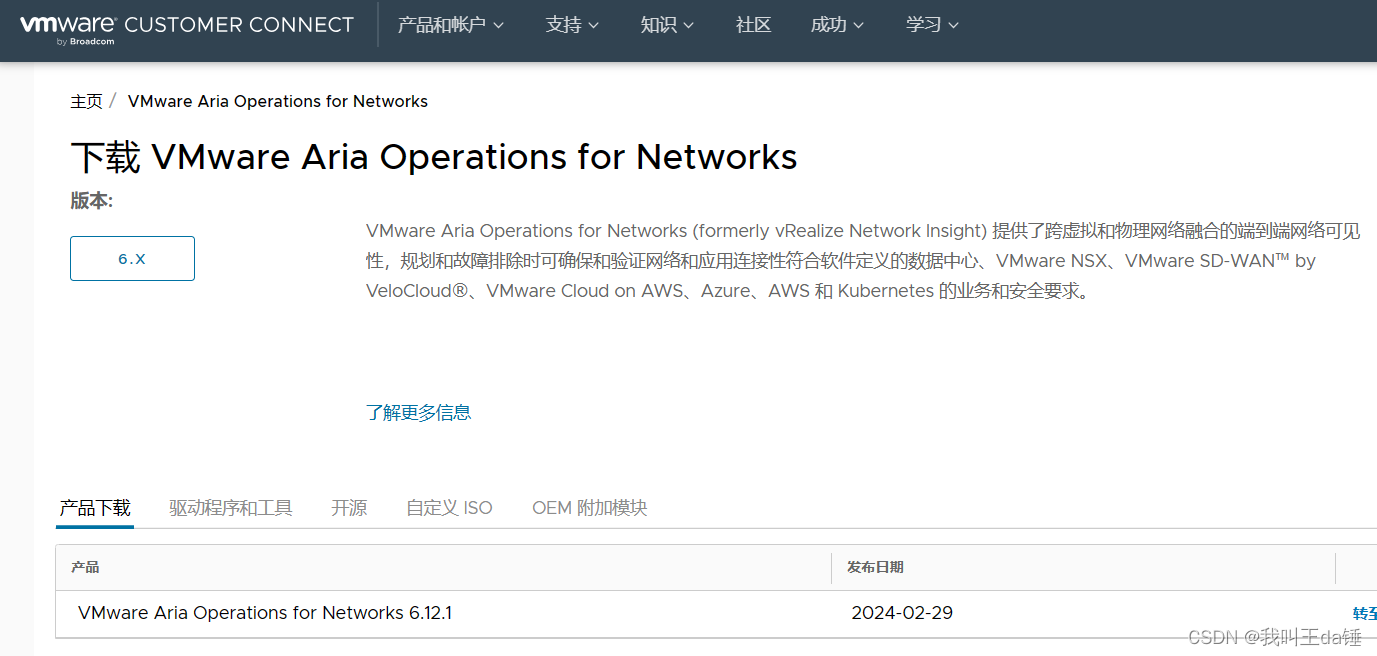

vRNI,全名是VMware Aria Operations for Networks

简而言之,vRops是通过收集vCenter,NSX等信息将数据以图像化的方式集中展现出来的平台, vRLI是收集系统组件间的日志信息的平台,vRNI是辅助NSX平台,完成网络自动化的平台,这三组平台对于vmware深度使用的客户来说是非常重要的,当然在日新月异的当下,更多的国产运维平台层出不穷,展现的方式和内容呈现更符合国人的审美,对于个人感受而已,现在的vmware就跟官方的视频中带有很浓郁的咖喱风味的英语一样,令人作呕的同时又令人欲罢不能。

通过这三个名字,不难猜测,几经转手的这三个管理平台有着很多故事,最初作为叠加包出售给客户的,发现效果上差点意思,vmware开启了自己的作死行为,这时候vmware的版本大约是在6.0的时代,起名VSOM组合套包,里面包含了很多vmware有的没的组件,绑定卖给客户,后来有了云的概念,vmware也进入了自己在C/S和B/S平台摇摆不定的时期6.5,重新包装后的套包叫做vCloud系列,仍然绑定了一堆买了也不用的组件。那随着flash的终接,vmware也不得不转向完全B/S的平台7.0,于是乎套路再次出现,这次名字叫做VCF,随着博通的收购,这个名字最终也定格在了VVF和VCF上。

本次介绍的重点在vIDM与这三个管理组件之间的联动,这三个组件的具体部署不再介绍,如果有需求的小伙伴或者想要相关ova文件的请一键三连加个关注呗- -!

三、vIDM与vRops联动

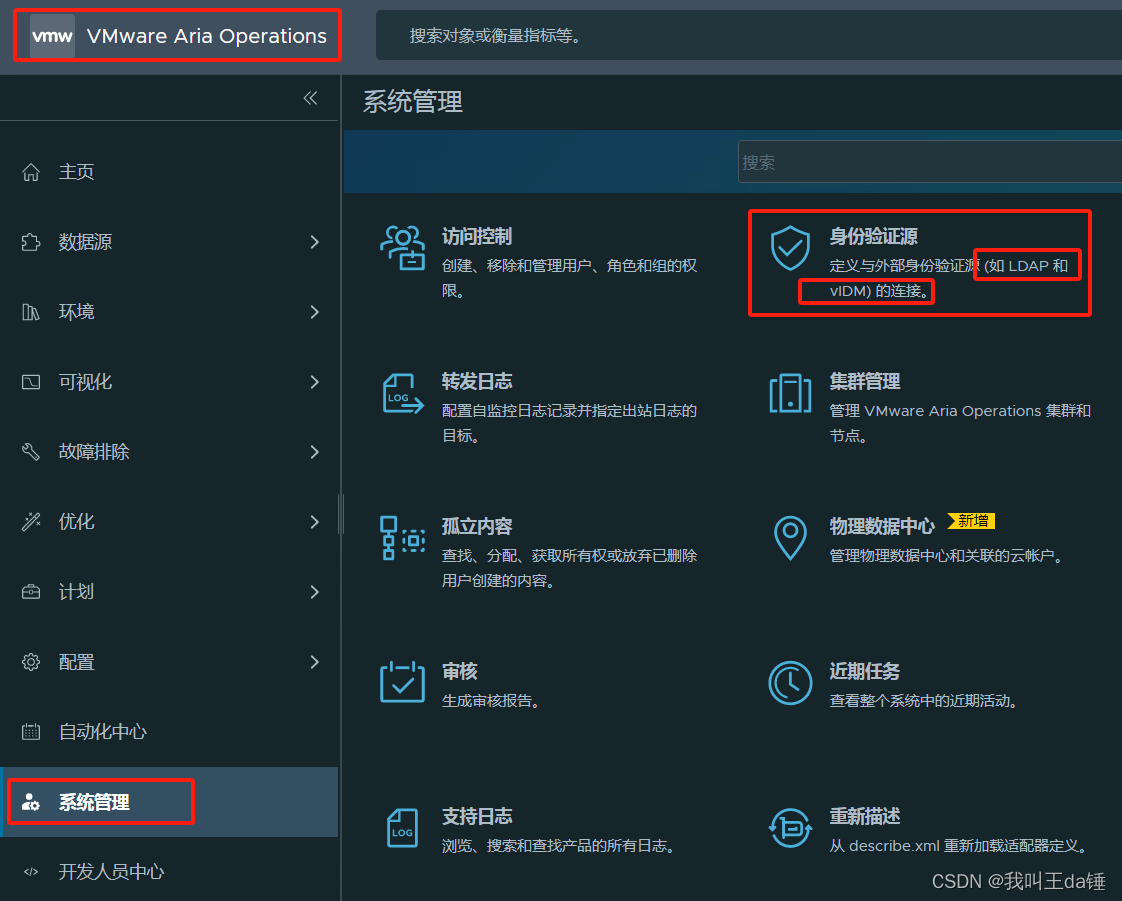

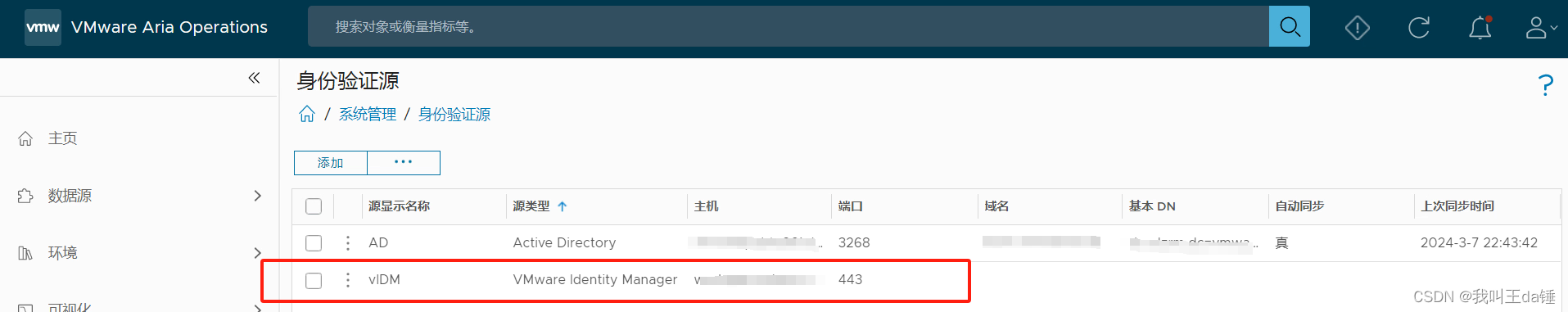

1、通过vRops的ip地址访问,点击系统管理-身份验证源

2、点击添加

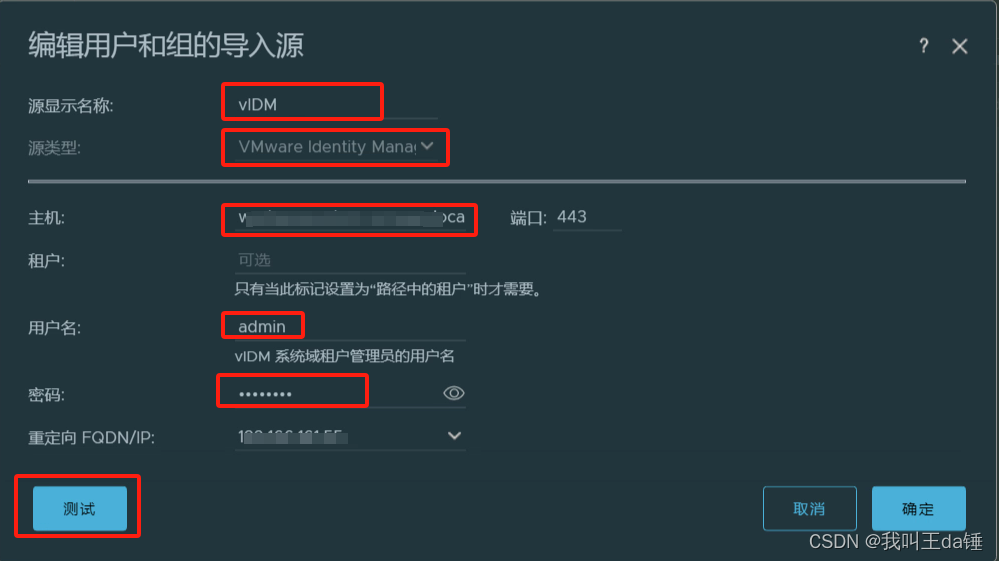

3、随意输入名称,类型选择VMware ldentity Manager,主机填写生成vIDM的URL,一定不是能是IP地址。用户名填写admin,密码填写vIDM初始化时候填写的。

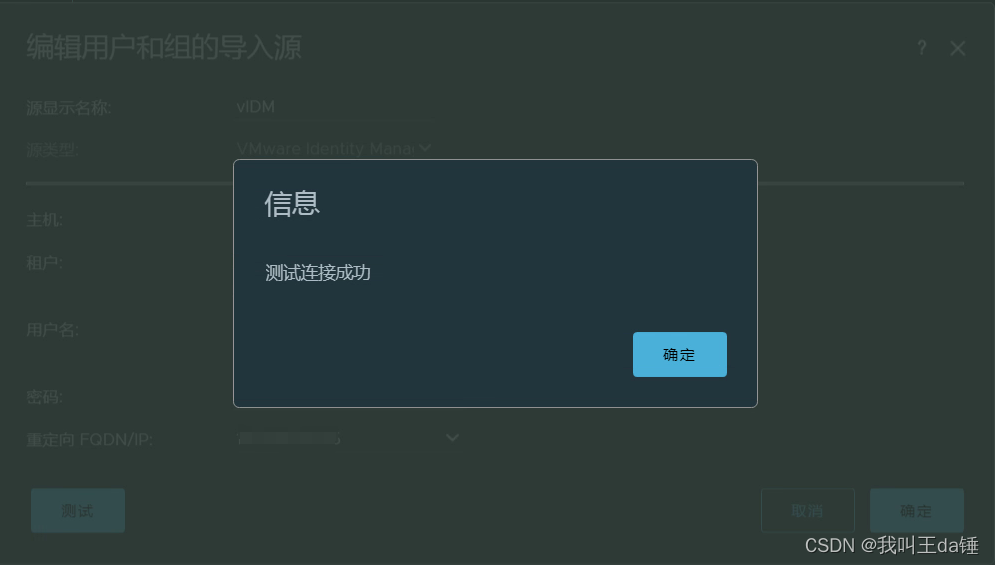

点击测试,成功后点击确定,之后会提示证书问题,点击同意,并确定

确认后会看到,vIDM与vRops已经关联完毕

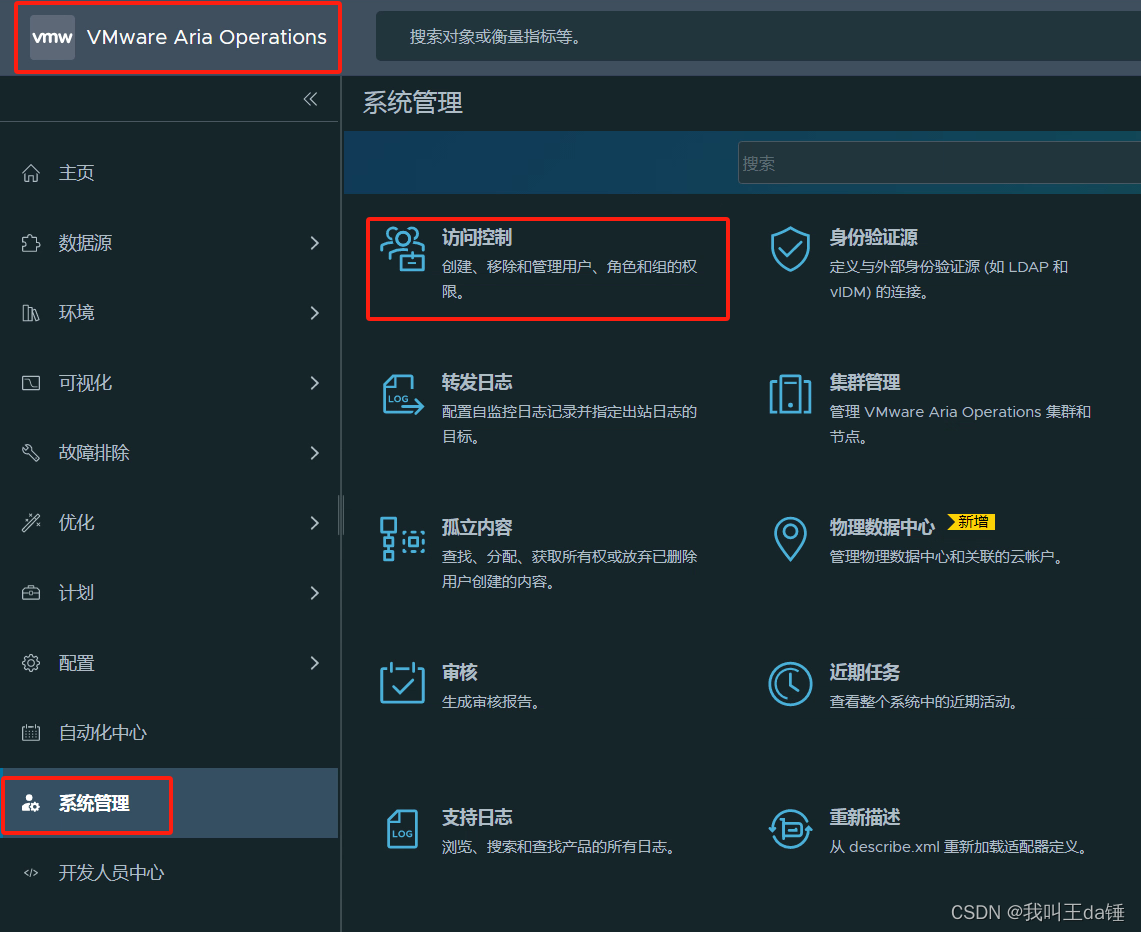

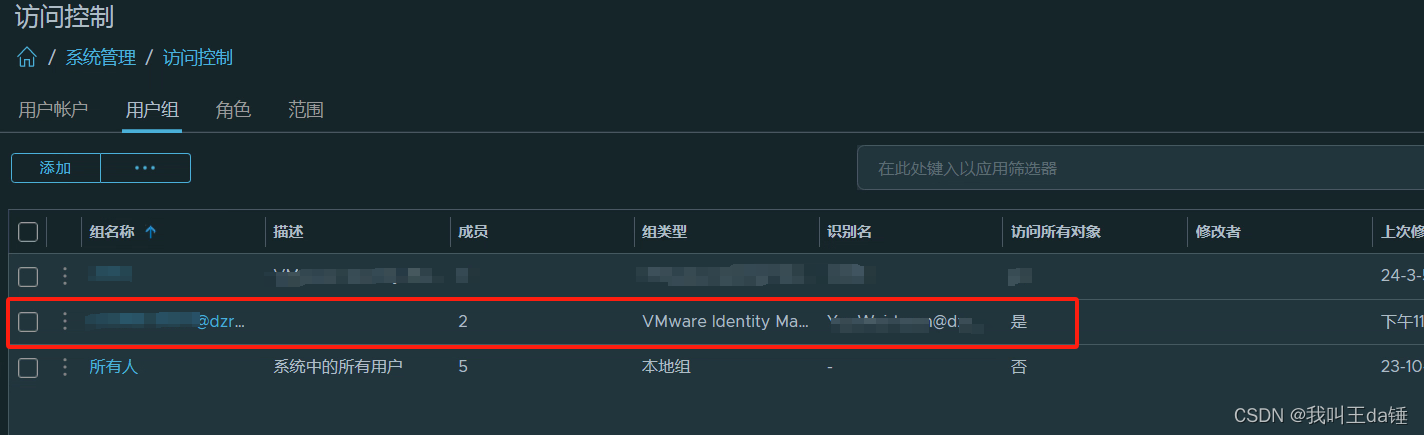

4、接下我们需要把我们的用户添加上,点击系统管理-访问控制

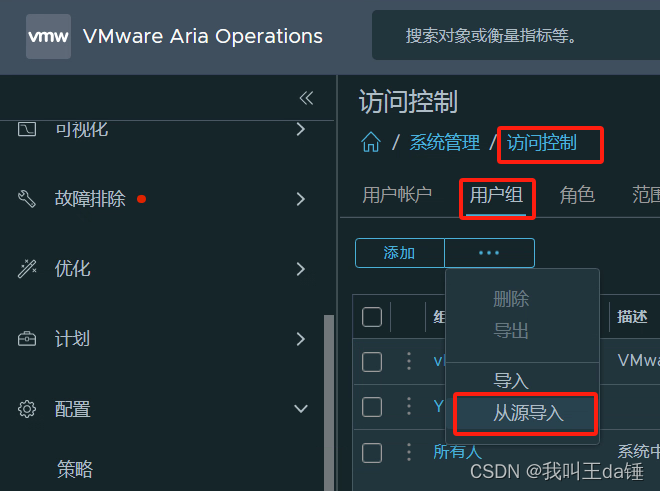

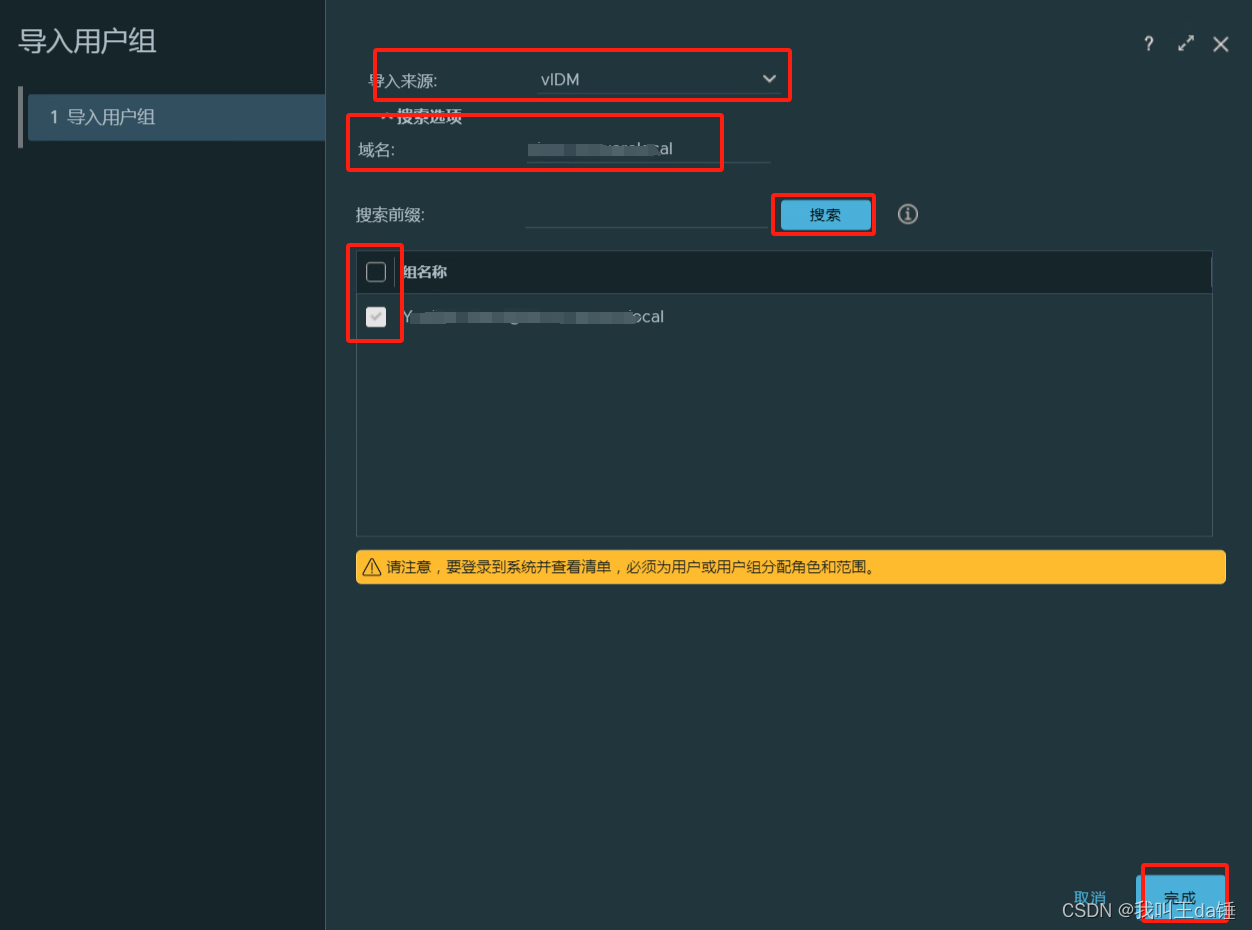

在这里就不得不再次吐槽下咖喱味的软件逻辑,有时候跟国人的想法不太一样。对于vRops关于vIDM关联人员的确权是有很多种方式的,最简单的办法是将域里面的组CN导入进来,对于用户帐号不用理会,vIDM会自动添加成员并且自动关联到该组中,操作如下

选择导入来源是刚刚填写的信息,填写域名,例如abc.local,点击搜索会获得组DN,勾选后,点击确认。

之后会看到信息已经添加成功。

接着点击三个点,点击编辑

为这个组添加相应权利,并点击确定。

这样就完成了用户的注册。无需为该组中添加人员,因为人员信息可以通过vIDM去域里面自动抓取过来。如果你不是需要在管理员方面更加细粒度的划分权限,那么这样已经完成了关联,但是如果你需要区分,张三和李四的权限,那么就不能以组的方式添加,我们可以按照下面的方式进行添加具体成员,并且具体赋值。

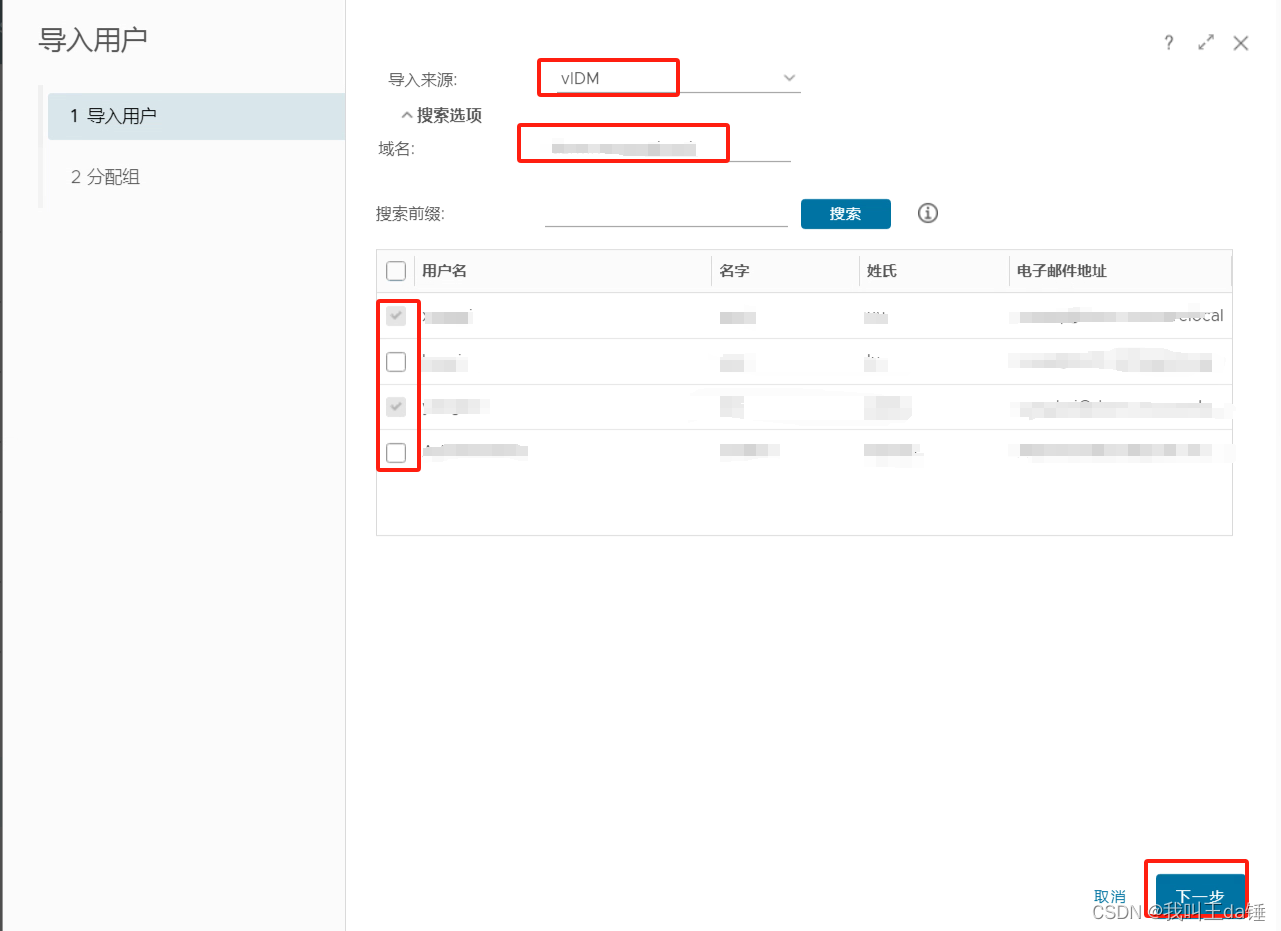

在访问控制中-用户账户-三个点-从源导入

选择之前填写的关联信息的名字,填写域名,之后搜索出来的不再是组CN,而是具体的CN用户,勾选具体人员,点击下一步。

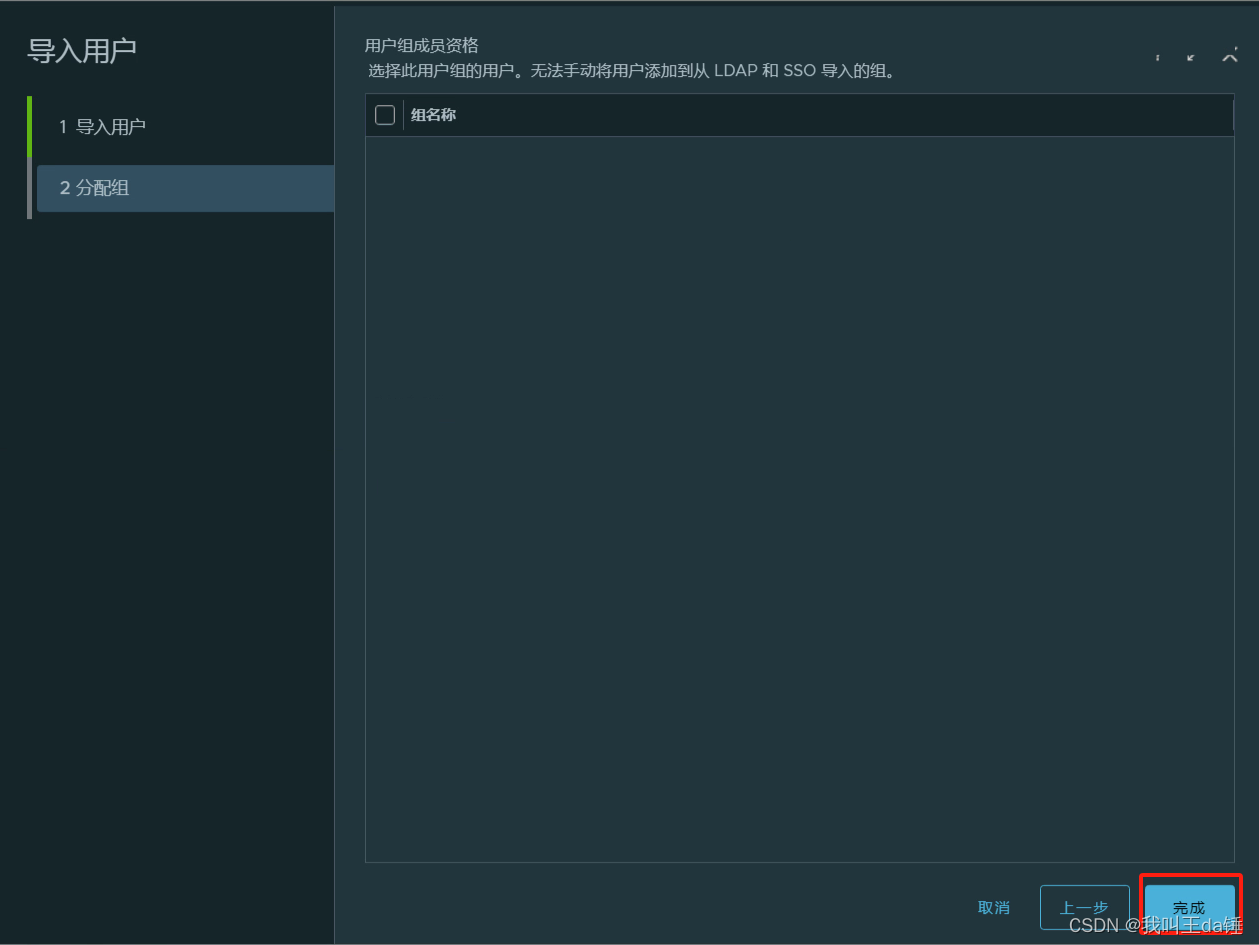

如果之前你建立过本地的用户组,我们也可以把vIDM的用户放入到本地组中,如果不放如任何组也是可以的,后面会多一步,因为个人没有对应权限,仍然无法访问系统。直接点完成。

再针对个人进行赋权就可以了。

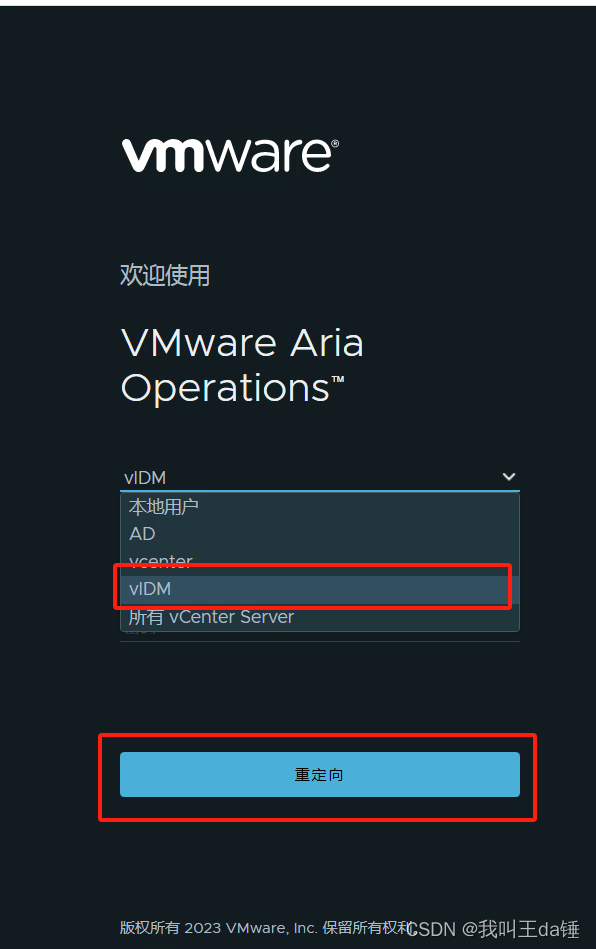

下面我们来看看效果。当我们退出当前用户并且再次来到欢迎界面时候。

我们这时候需要选择刚刚我们创建的登录选项。点击重定向。

页面会自动跳转到workspace one中,这时候属于我们在域中的用户名和密码,即可完成登录。

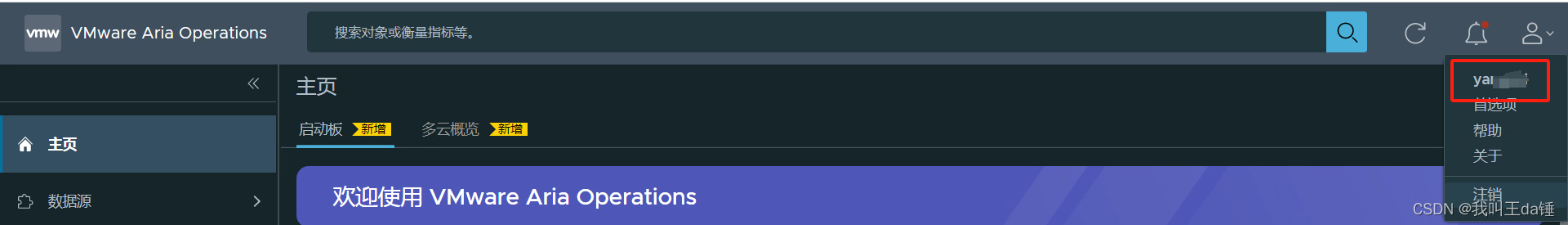

在右上角看到,用户名已经不再是admin,同时这个vIDM生成的这个令牌可以在关联的所有vmware平台中生效,再次打开vRops或者打开关联的其他平台,在令牌生效时间范围内都不需要再次输入密码。

后面我会继续和大家分享vRLI、vRNI以及NSX的关联,谢谢谢!

5318

5318

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?