本文旨在讨论技术实现方法,如果真的需要把光猫路由改桥接,建议还是直接联系客服。

对于私改桥接的用户,隔一段时间可能会被覆盖配置,重新变回路由模式,因此需要删除tr069的管理接口,相当于脱离网管。

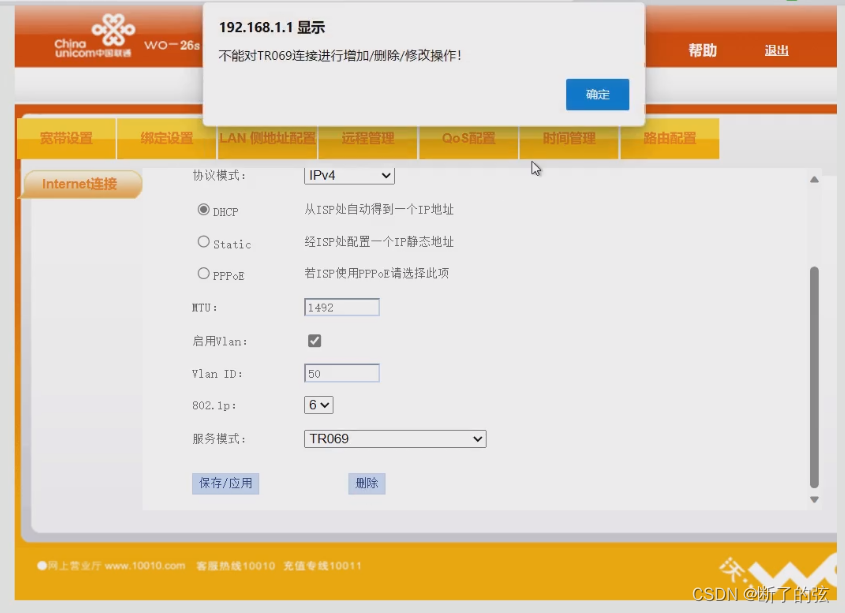

对于较新版本的光猫,即使有管理员账号,也无法删除tr069接口。会提示不能对TR069进行操作。

网上很多方法是通过开启telnet,或者获取路由器配置文件,修改该参数,但是都有一定的风险。

最简单的方法就是通过绕过这个提示,直接进行删除。

原理说明:

我对两个联通光猫进行操作都发现可以绕过。

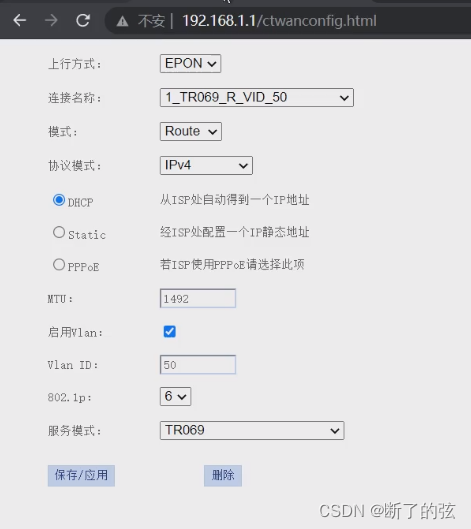

光猫的web页面是个嵌套式的页面,是由多个html页面调用组成的,通过F12查看加载过程,可以发现修改wan的页面名称是ctwanconfig.html

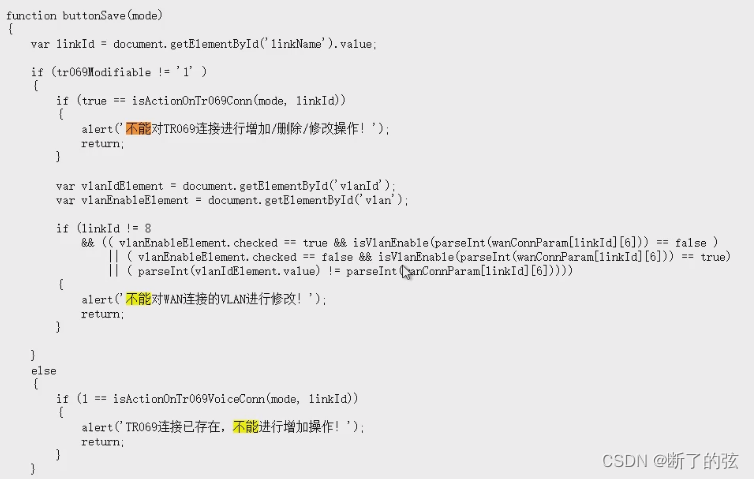

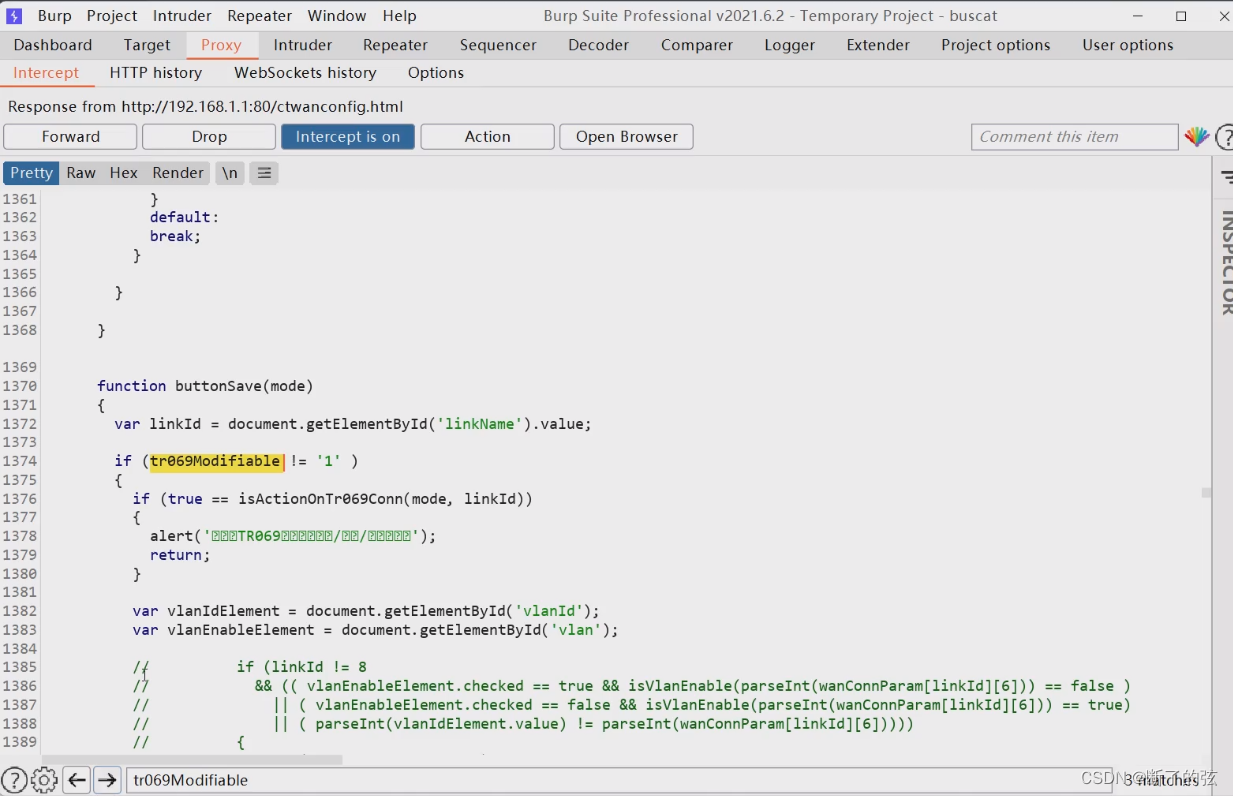

通过查看页面源码可以发现,控制绕过的代码实际是以下JS内容:

只要使这个判断为False,就可以避免执行弹窗。

if (tr069Modifiable != '1')因此只需要将其修改为

if (tr069Modifiable != '0')但是JS是在页面加载时就已经执行了的,因此直接在浏览器F12控制台修改不会起作用。需要在页面加载前就修改JS。此时就需要使用Burpsuite进行拦截修改。

操作方法:

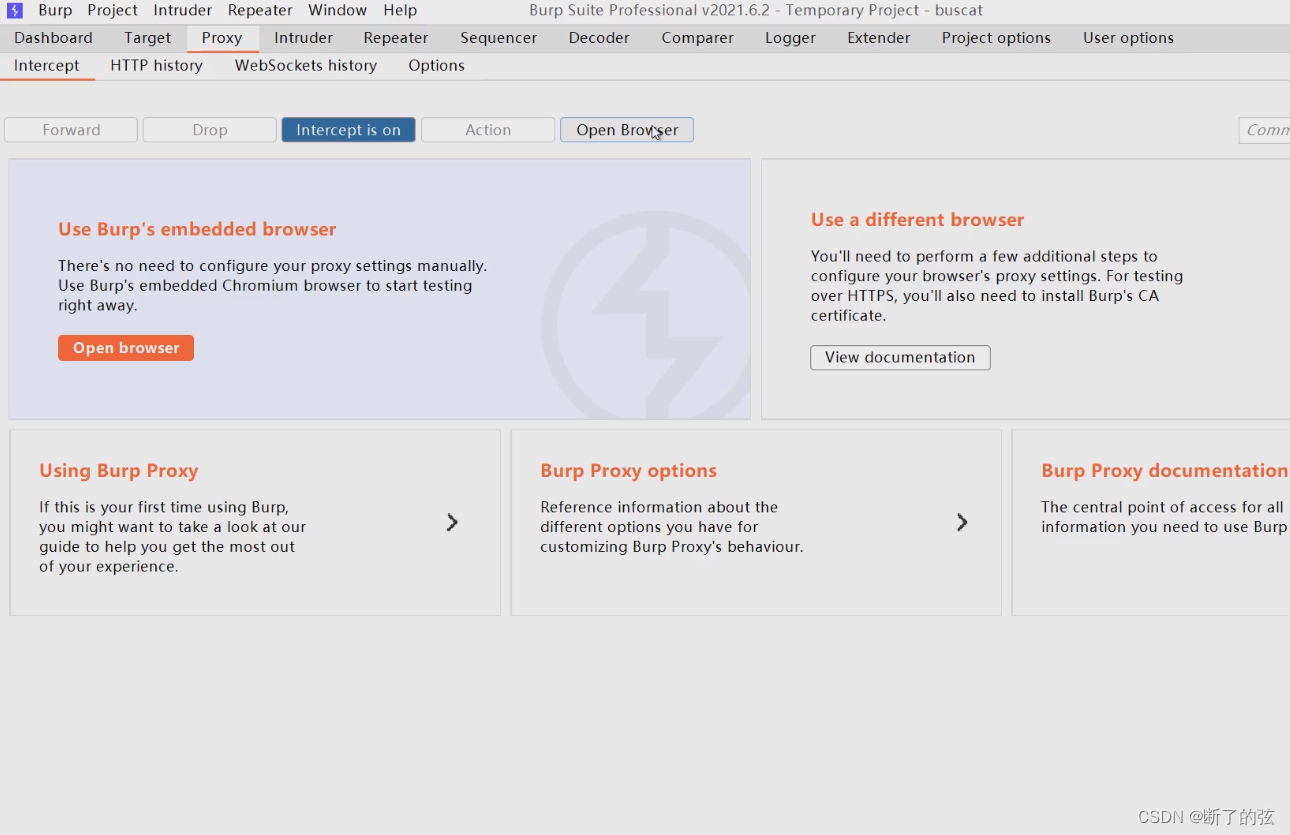

打开burpsuite,打开内置浏览器,先把Intercept拦截关掉

在内置浏览器中登录管理员页面,然后打开intercept拦截

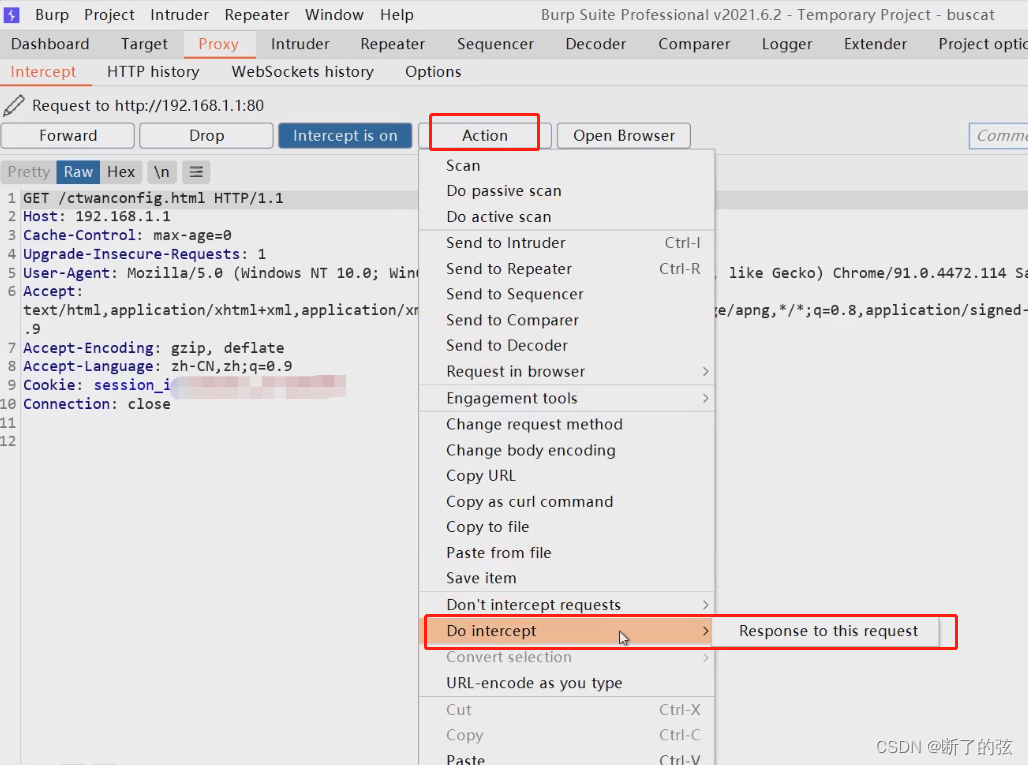

在内置浏览器中输入192.168.1.1/ctwanconfig.html打开页面,页面请求被拦截

回到BP中选择Action--Do intercept--Response to this request,对返回的响应进行拦截

点击Forward继续转发,就会拦截到响应报文,通过搜索定位到JS代码位置,将后面的1改为0

修改完后再点击Forward,内置浏览器会加载出该页面

修改完后再点击Forward,内置浏览器会加载出该页面

将intercept拦截关闭

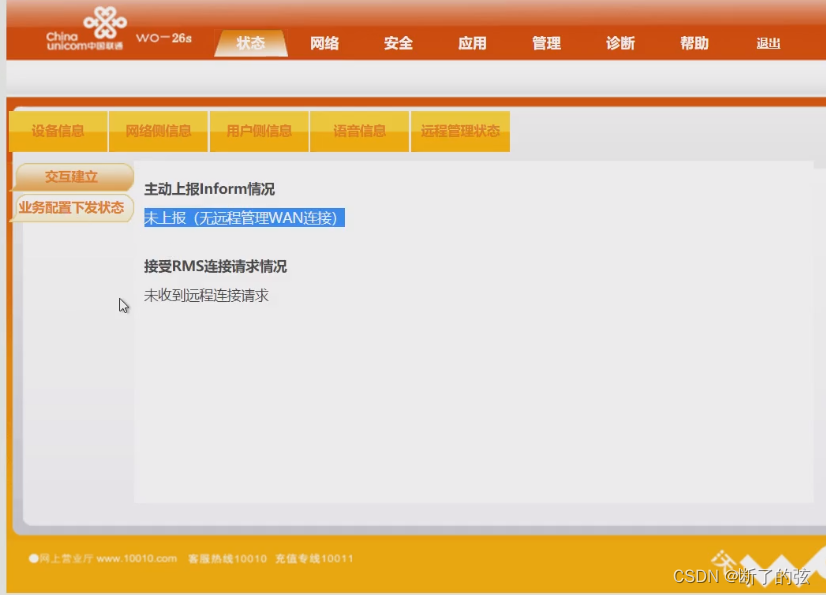

回到ctwanconfig页面,选择TR069并删除,就可以成功删除了。也可以随便修改一个vlan号。

远程管理状态变成中断。

学过web渗透的同学应该一看就明白了。

其实也可以直接构建一个删除tr069的URL提交,也可以直接删除。

本文详细描述了如何通过技术手段,如Burpsuite工具,避开限制绕过提示,安全地修改光猫的TR069接口,以实现桥接。涉及Web页面结构分析、JS修改和网络拦截等技术操作。

本文详细描述了如何通过技术手段,如Burpsuite工具,避开限制绕过提示,安全地修改光猫的TR069接口,以实现桥接。涉及Web页面结构分析、JS修改和网络拦截等技术操作。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?