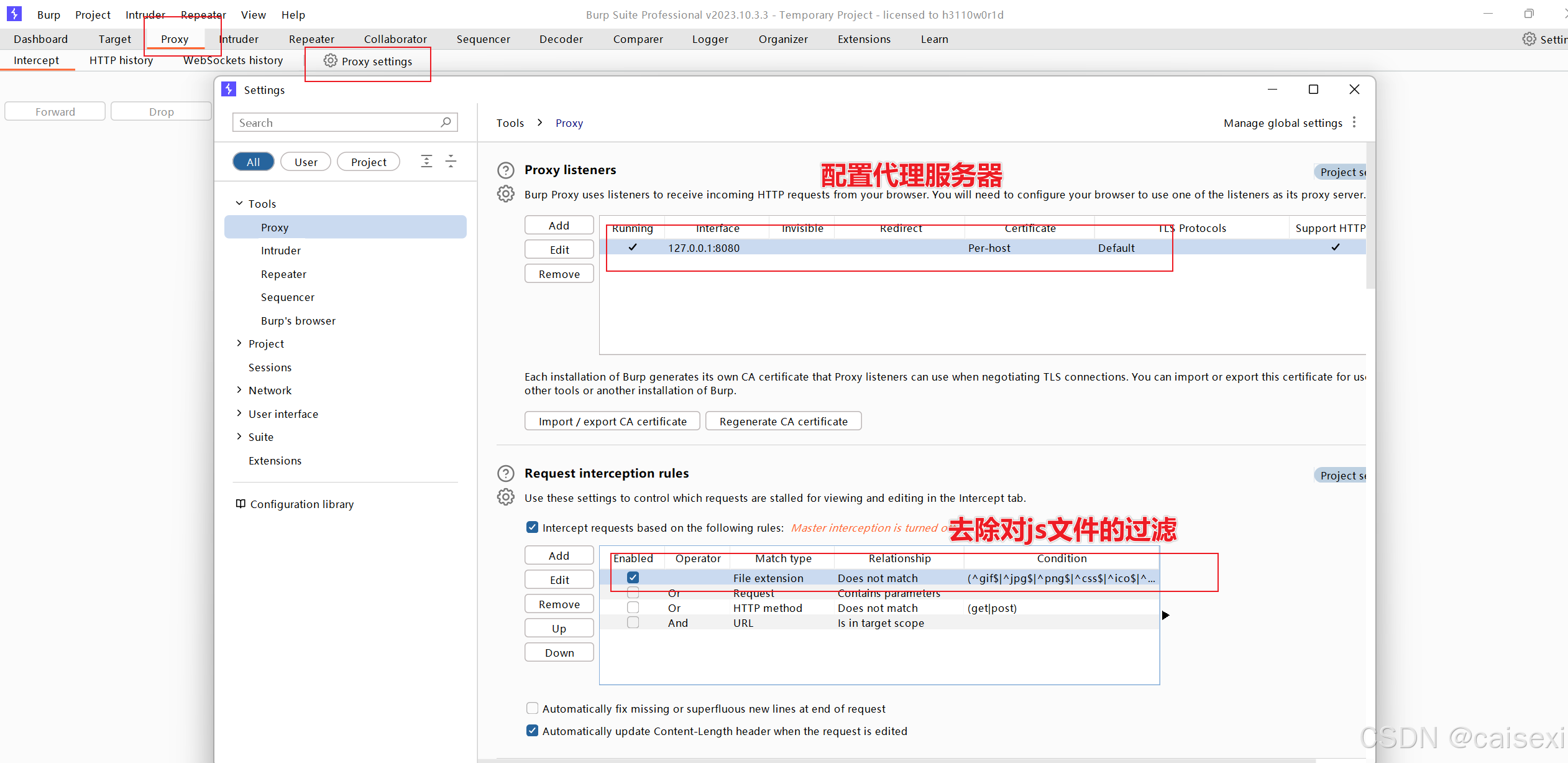

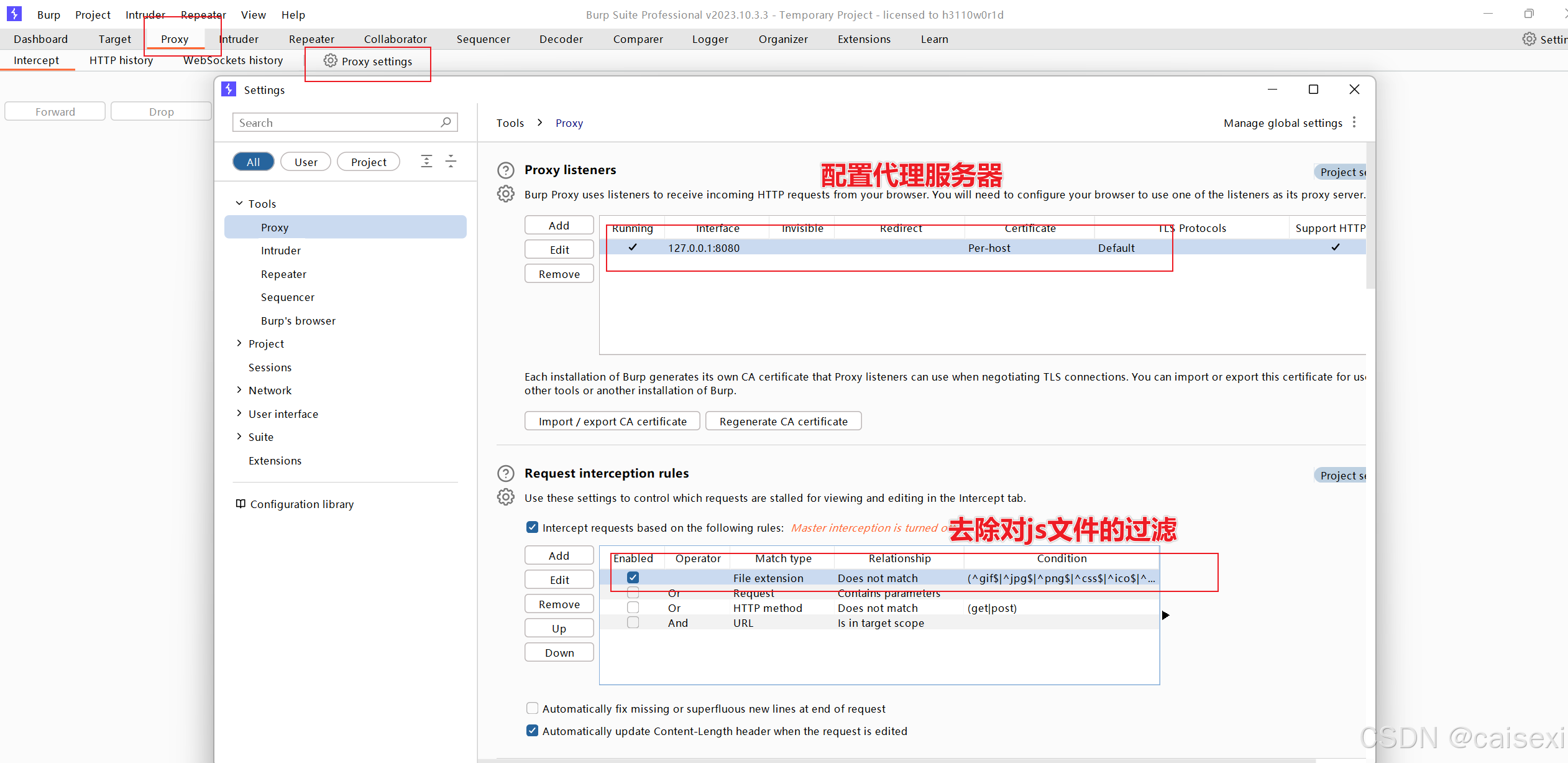

1)配置代理服务器

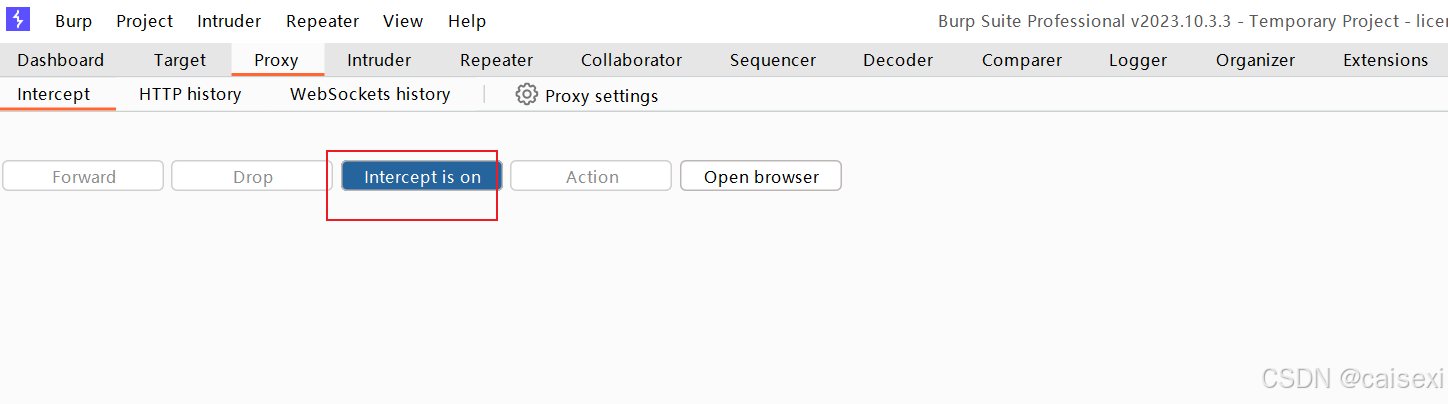

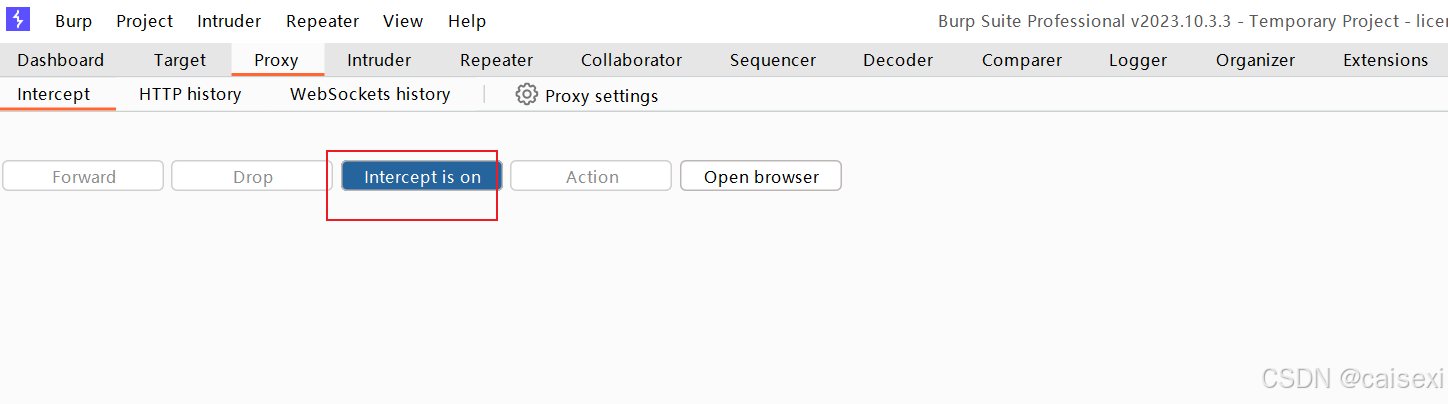

2)启动代理服务器

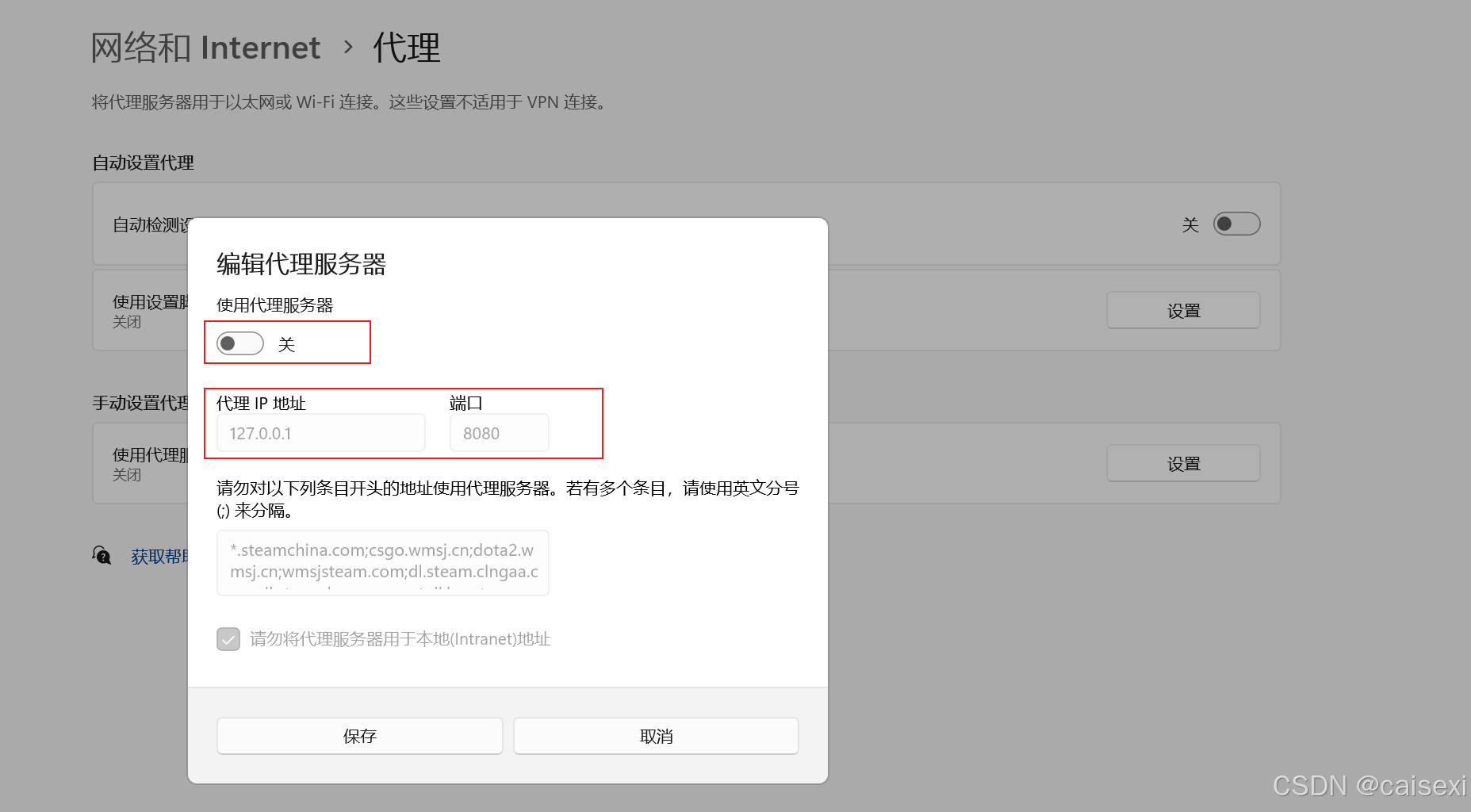

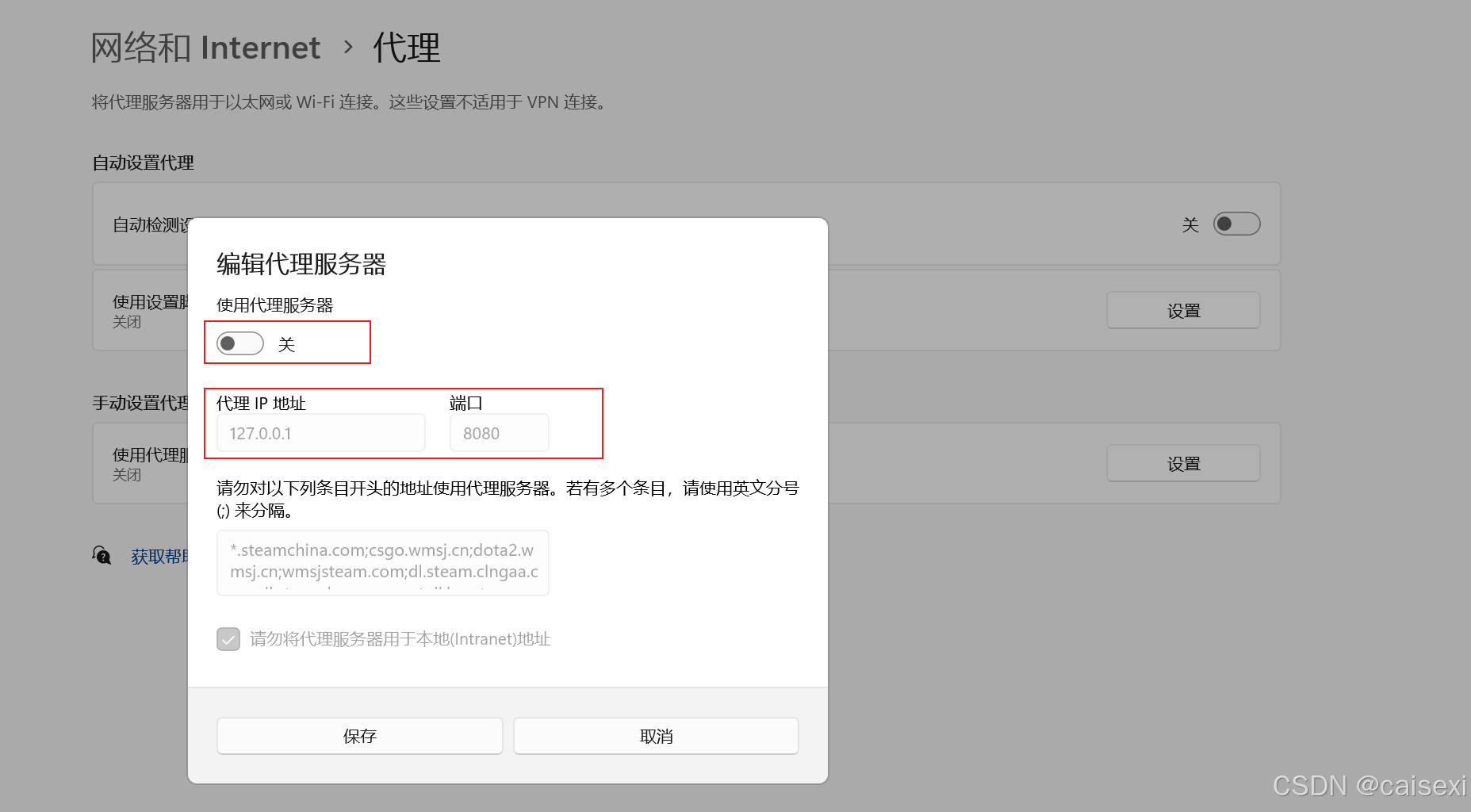

3)本机电脑配置代理到BurpSuite

4)浏览器ctrl+f5强制刷新页面,避免缓存

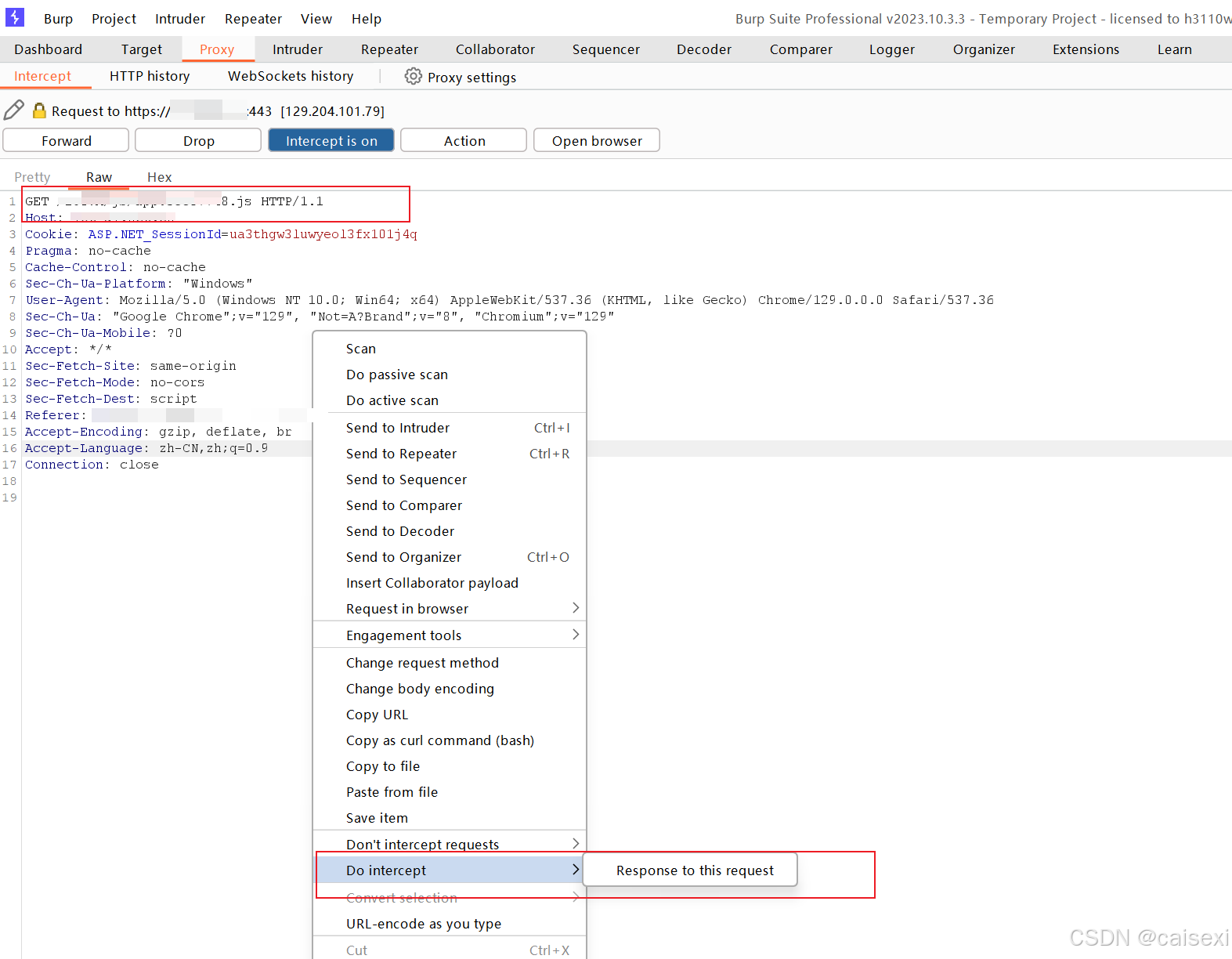

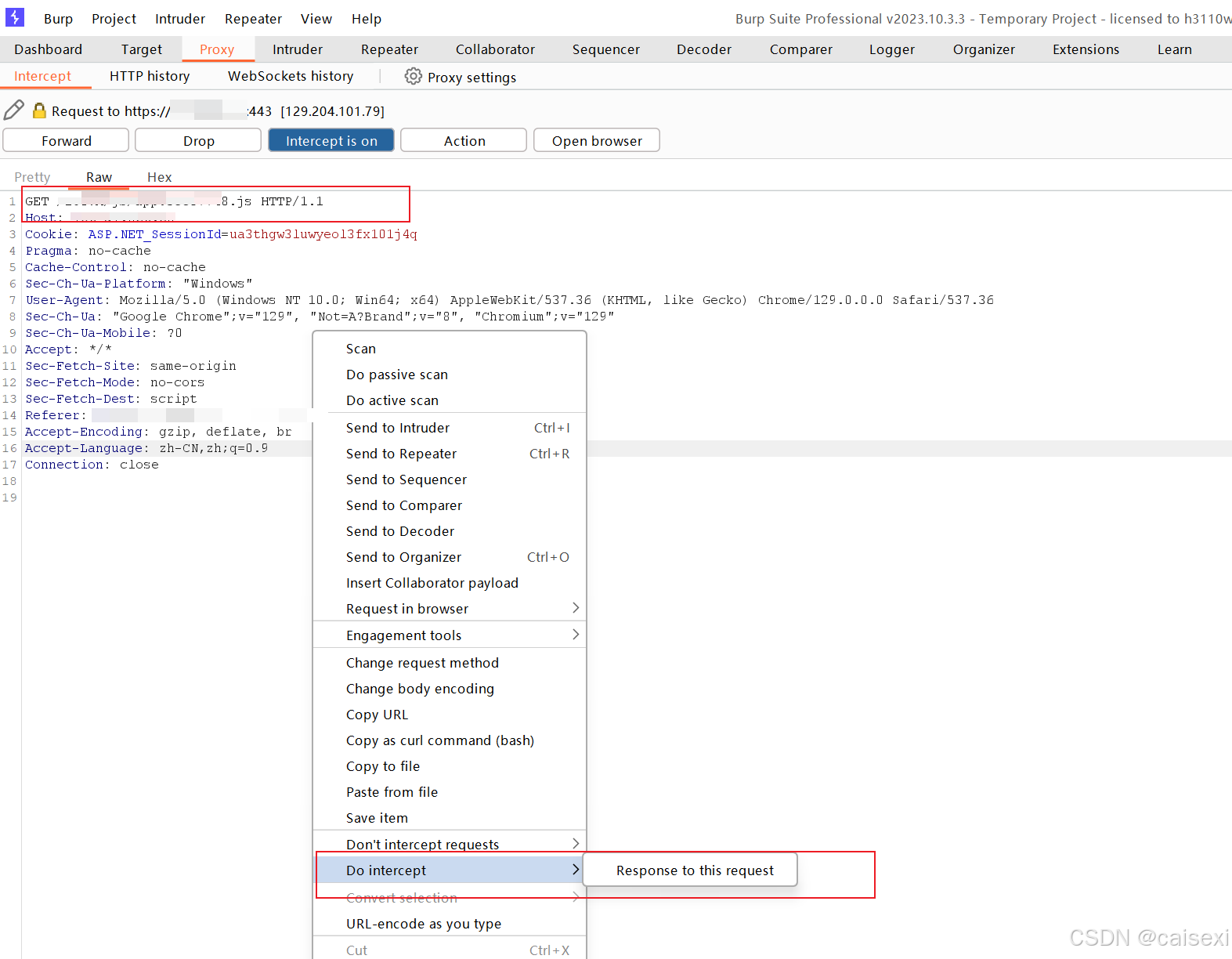

5)该js请求回来的响应内容需要修改,那就右键这样选中后面就能拦截该请求的响应,然后forward

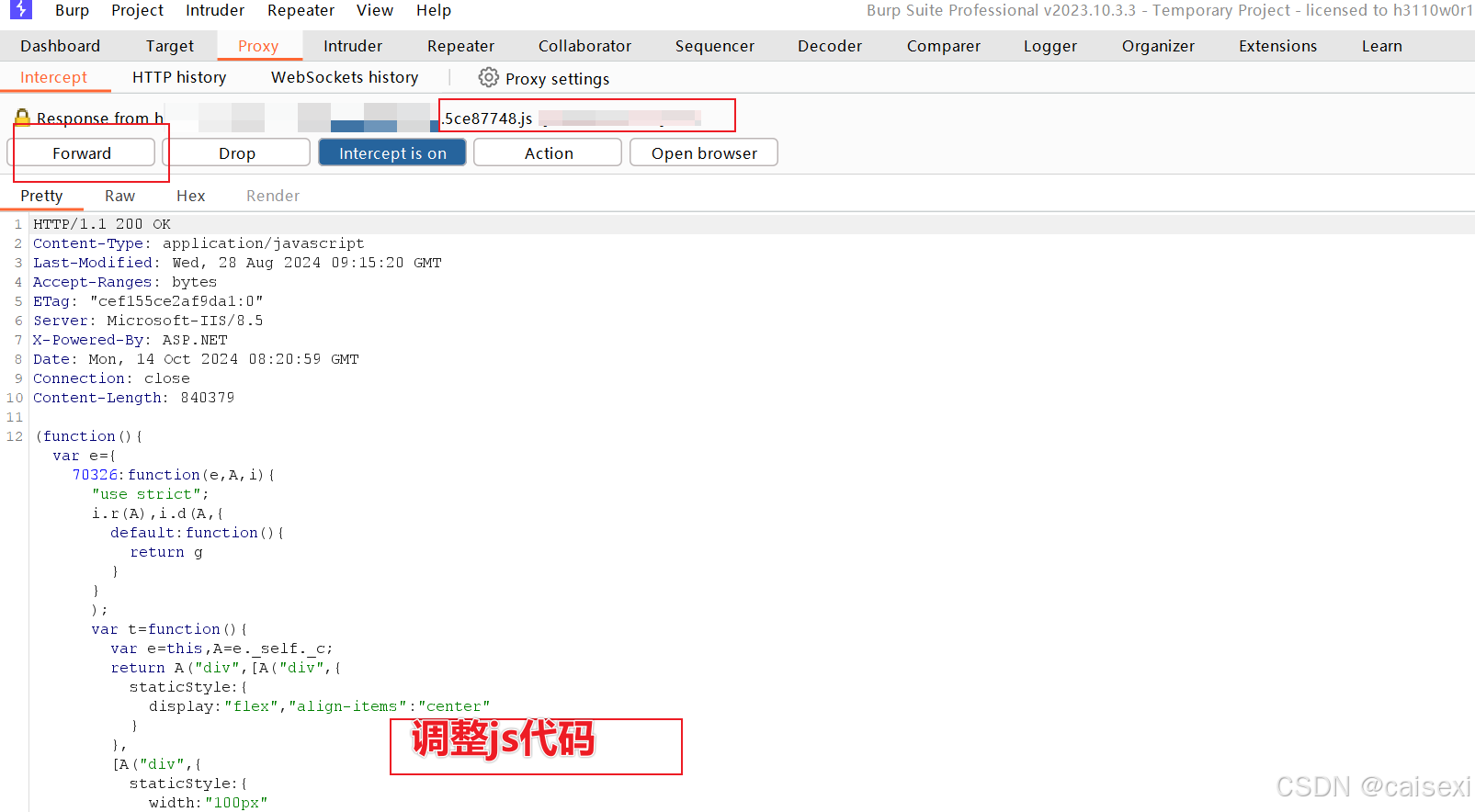

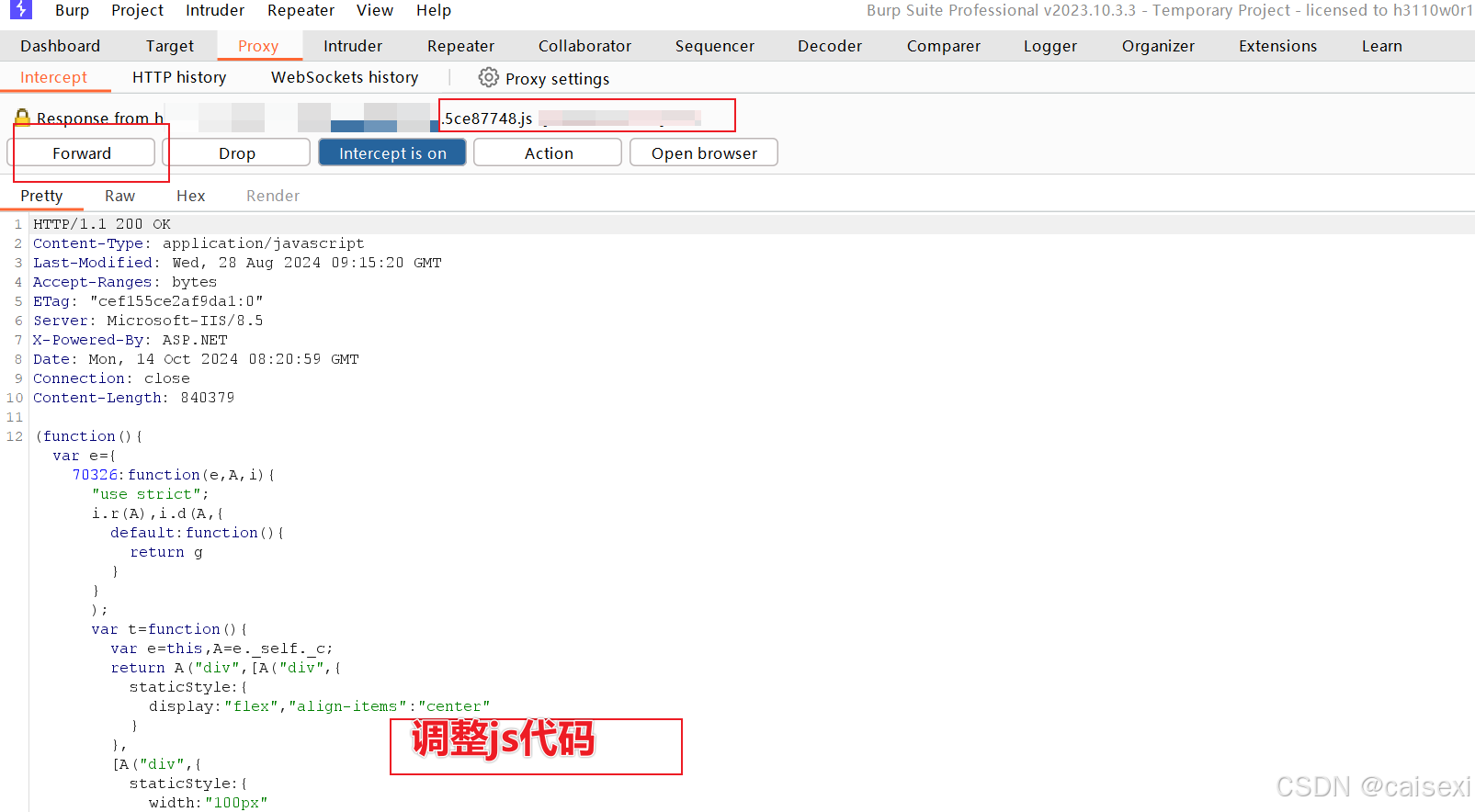

6)拦截到了刚才请求的响应内容,调整完js代码后看,直接forward

7)浏览器就会得到我们修改完后的js文件

1)配置代理服务器

2)启动代理服务器

3)本机电脑配置代理到BurpSuite

4)浏览器ctrl+f5强制刷新页面,避免缓存

5)该js请求回来的响应内容需要修改,那就右键这样选中后面就能拦截该请求的响应,然后forward

6)拦截到了刚才请求的响应内容,调整完js代码后看,直接forward

7)浏览器就会得到我们修改完后的js文件

1793

1793

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?