作为网站管理员,最担心的莫过于网站被恶意攻击。为了防范这些威胁,很多服务器供应商和第三方平台都会提供他们的 WAF(Web 应用防火墙)服务。但问题是,这些服务往往价格不菲!

那有没有既能满足中小型网站安全需求,又低成本的 WAF 解决方案呢?

经过一番深入搜索,终于发现了一个今年推出的重磅项目——雷池社区版!

不仅无需付费,部署成本也非常低!只要有基本的计算机基础,几乎都可以自行搭建,非常方便。

强烈推荐给大家,不容错过!

相关资料:

关于雷池 WAF

阻断 Web 攻击 可以防御所有的 Web 攻击,例如 SQL 注入、XSS、代码注入、操作系统命令注入、CRLF 注入、XXE、SSRF、路径遍历 等等。

限制访问频率 限制用户的访问速率,让 Web 服务免遭 CC 攻击、暴力破解、流量激增 和其他类型的滥用。

人机验证 互联网上有来自真人用户的流量,但更多的是由爬虫, 漏洞扫描器, 蠕虫病毒, 漏洞利用程序等自动化程序发起的流量,开启雷池的人机验证功能后真人用户会被放行,恶意爬虫将会被阻断。

身份认证 雷池的 “身份认证” 功能可以很好的解决 “未授权访问” 漏洞,当用户访问您的网站时,需要输入您配置的用户名和密码信息,不持有认证信息的用户将被拒之门外。

动态防护 在用户浏览到的网页内容不变的情况下,将网页赋予动态特性,对 HTML 和 JavaScript 代码进行动态加密,确保每次访问时这些代码都以随机且独特的形态呈现。

如何快速安装部署雷池呢?

一键命令安装 (推荐)

bash -c “$(curl -fsSLk https://waf-ce.chaitin.cn/release/latest/setup.sh)"

安装完成,如何使用?

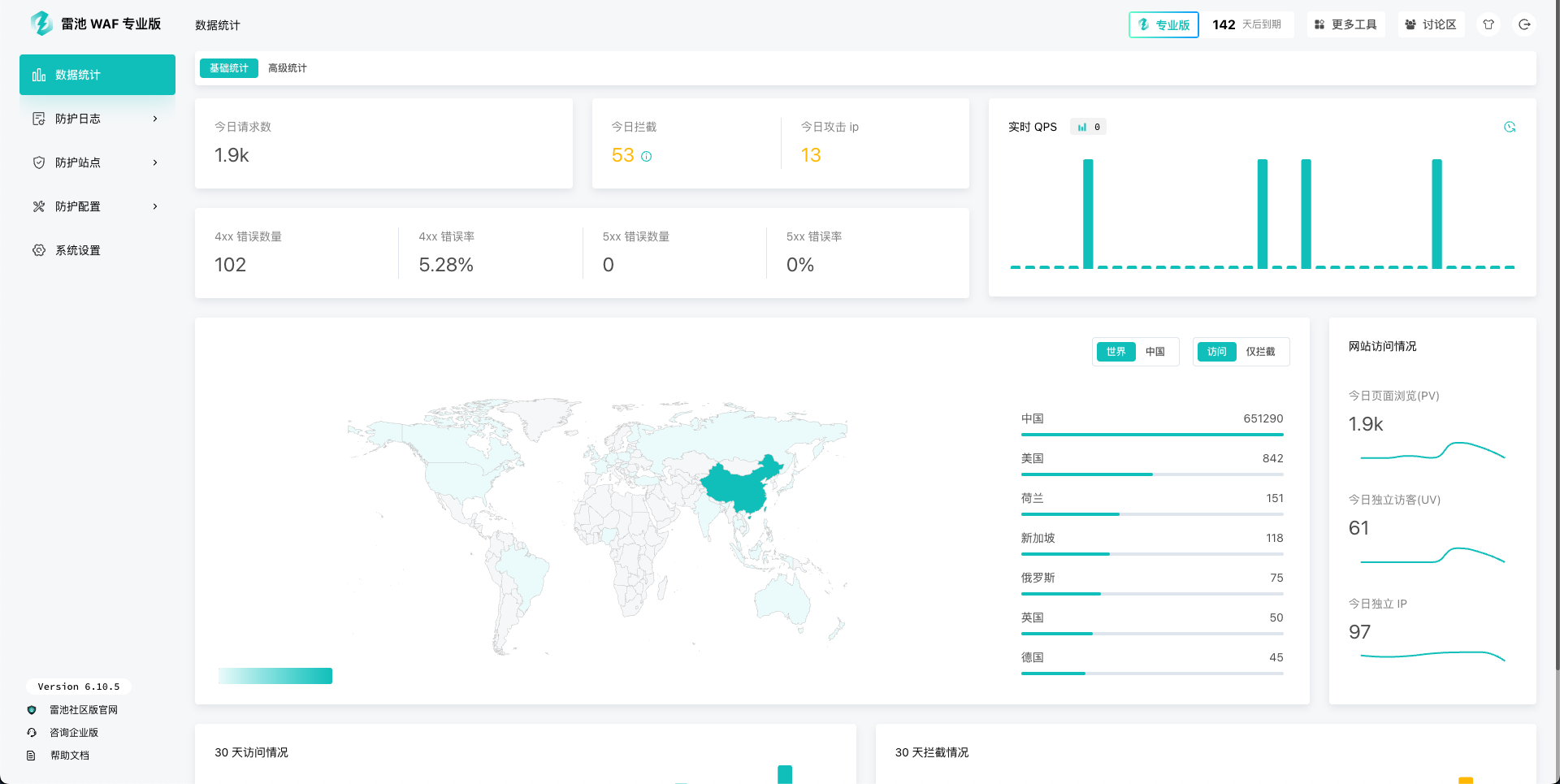

安装完成后,根据提示访问本地的 Web 服务端口即可开始使用。浏览器打开后台管理页面 https://:9443。

配置防护站点

雷池以反向代理方式接入,优先于网站服务器接收流量,对流量中的攻击行为进行检测和清洗,将清洗过后的流量转发给网站服务器

不清楚的小伙伴可以先了解一下什么是反向代理

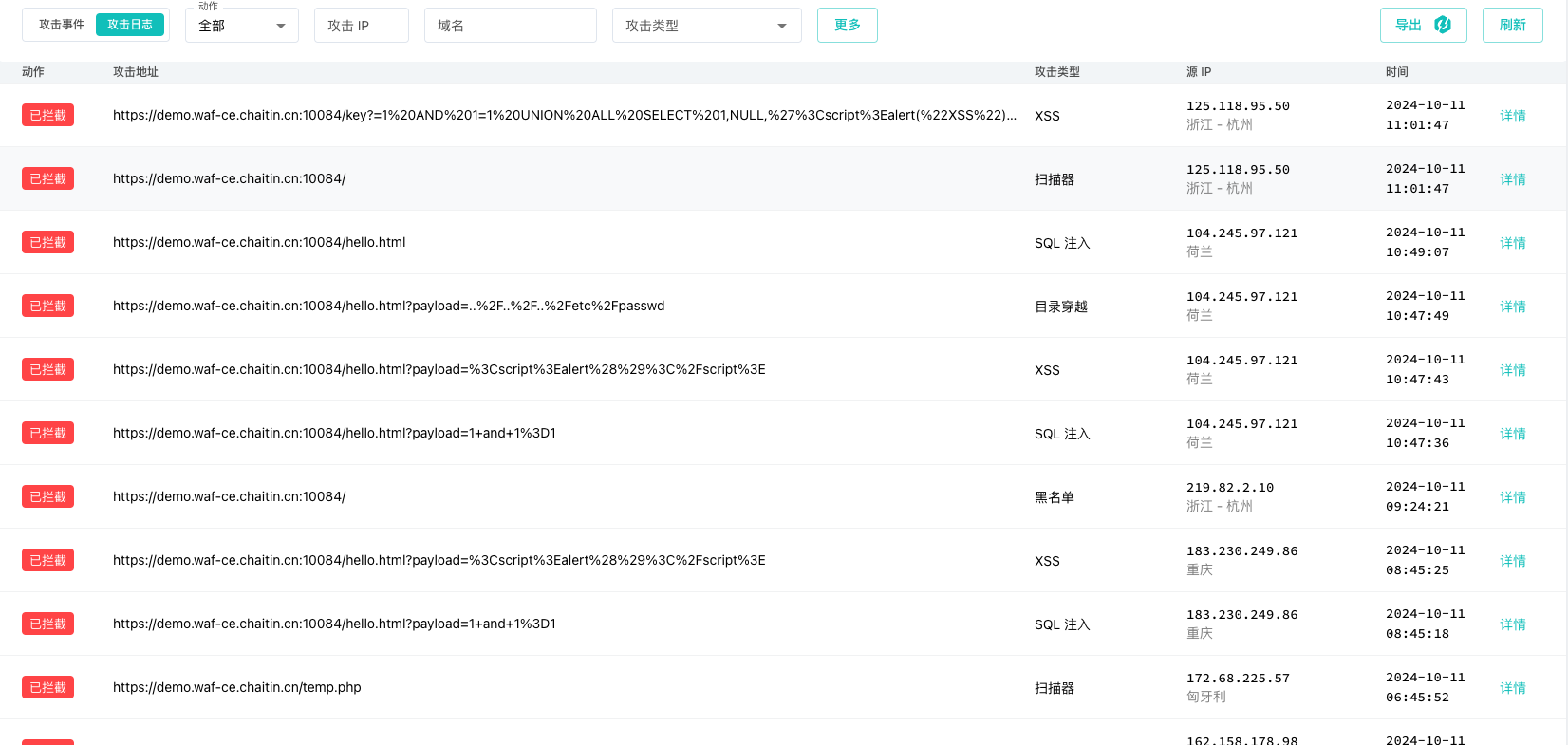

试效果 使用以下方式尝试模拟黑客攻击,看看雷池的防护效果如何

模拟 SQL 注入攻击: https://xxx.com/?id=1+and+1=2+union+select+1 模拟 XSS 攻击: https://xxx.com/?id= 模拟路径穿越攻击: https://xxx.com/?id=../../../../etc/passwd 模拟代码注入攻击: https://xxx.com/?id=phpinfo();system('id') 模拟 XXE 攻击: https://xxx.com/?id=<?xml+version=“1.0”?><!DOCTYPE+foo+SYSTEM+“”>

不出意外的话,这些攻击都将被雷池拦截,如下图所示。  简单部署一个环境尝试了一下,马上就发现了事件

简单部署一个环境尝试了一下,马上就发现了事件

有任何的疑问可以加入官网上公开的交流群,群里的技术师傅都非常的热心解决。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?