1.ICMP侦察技术

ping 和 traceroute 命令是查找目标基本信息的两个很有用的工具

ping baidu.com

traceroute baidu.com对于某些重要的目标来说这两个命令往往是禁用的,如果过多使用这些服务可能会触发网络安全系统的警报。

ICMP扫射只是简单的发送一个echo请求,然后等待应答。

2.DNS侦察技术

许多重要的目标都会有一个跟应用相关联的DNS名称。

1.DNS调查工具:Dig(域名信息查询工具)

dig www.baidu.com也可以指定DNS服务器解析

dig @8.8.8.8 www.baidu.com其他使用方法

dig www.baidu.com +short #简洁查询

dig +trac www.baidu.com #DNS请求的递归查询过程

dig +trace -t A @8.8.8.8 taobao.com #指定A记录解析

dig www.baidu.com CNAME #查询域名的CNAME

dig -x 8.8.8.8 #反查询,通过IP查询域名查找目标DNS的授权DNS(同样以百度为例子)

dig -t ns baidu.com

结果显示,我们5台授权的DNS服务器,分别是ns7.baidu.com,ns2.baidu.com,dns.baidu.com,ns4.baidu.com,ns3.baidu.com

2.DNS目标识别 (fierce工具)

由于目前Kali的版本当中的fierce已经不提供 -dns 解析。所以要卸载原来的版本

apt-get purge fierce

从这个网址当中下载新版的fierce版本 https://gitlab.com/kalilinux/packages/fierce

下载软件包zip / tar.gz,卸载之后解压,在下载好的文件夹中打开终端

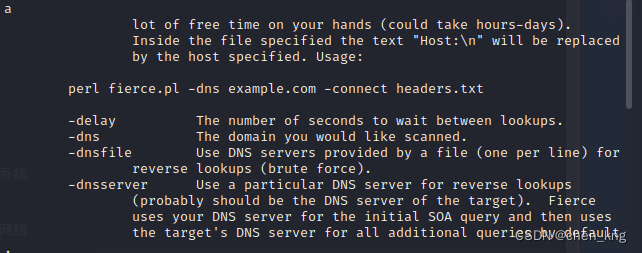

perl fierce.pl -h #查看fierce帮助

不出意外的话可以看到

运行脚本进行查询(同样是百度为例子)

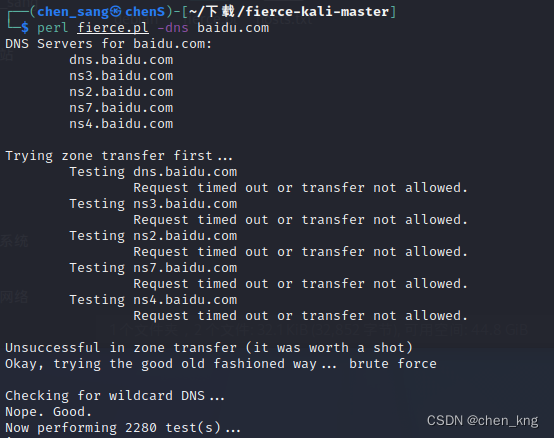

perl fierce.pl -dns baidu.com运行结果如下

现在我可以瞄准特定的主机,用类似Namp这样的工具来仔细测试我们的主机,用fierce一个重要的原因是选定目标的时候只占用很少的流量,避免被发现。

4103

4103

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?