1.xray+rad实现单个网站自动化扫描

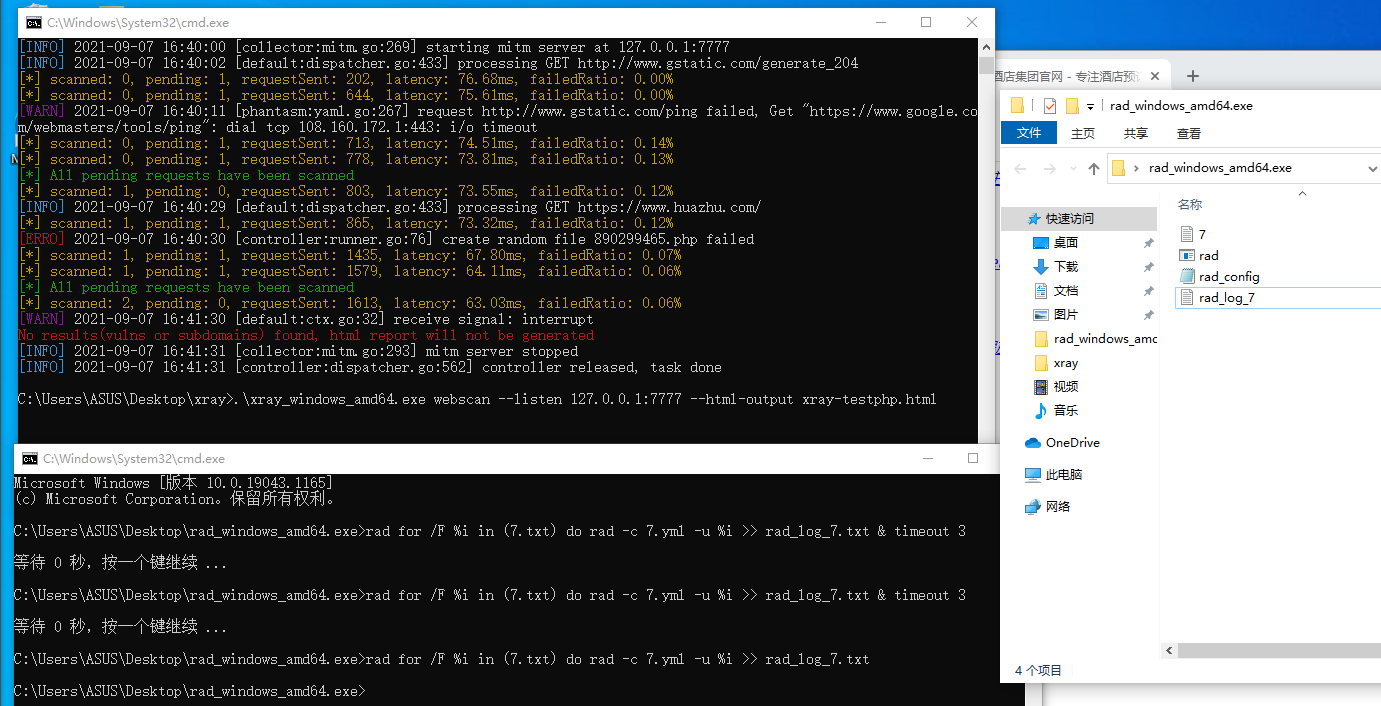

条件:需要提取网站的高质量的URL,保存在7.txt文档xray启动:.\xray_windows_amd64.exe webscan --listen 127.0.0.1:7777 --html-output xray-testphp.htmlrad 启动:for /F %i in (7.txt) do rad -c 7.yml -u %i >> rad_log_7.txt & timeout 3

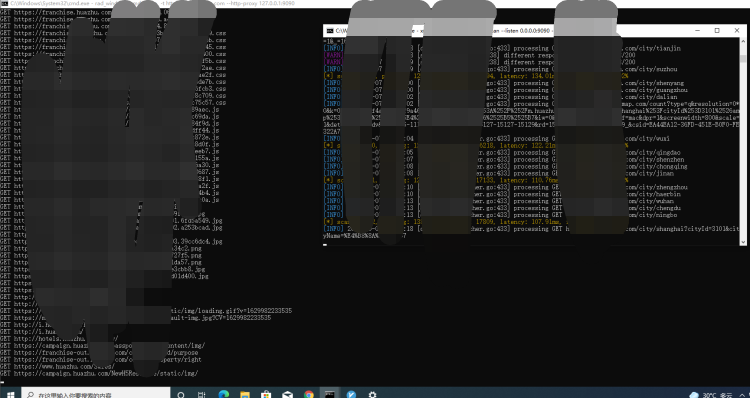

2.xray联动rad

1,xray_windows_amd64 webscan --listen 0.0.0.0:9090 --html-output rad.html

2,rad -t http://www.axxxest.com --http-proxy 127.0.0.1:9090

3,在线cms识别|信息泄露|工控|系统|物联网安全|cms漏洞扫cd onlinetoolsdocker build -t onlinetools . docker run -d -p 8000:8000 onlinetoolshttp://localhost:8000/

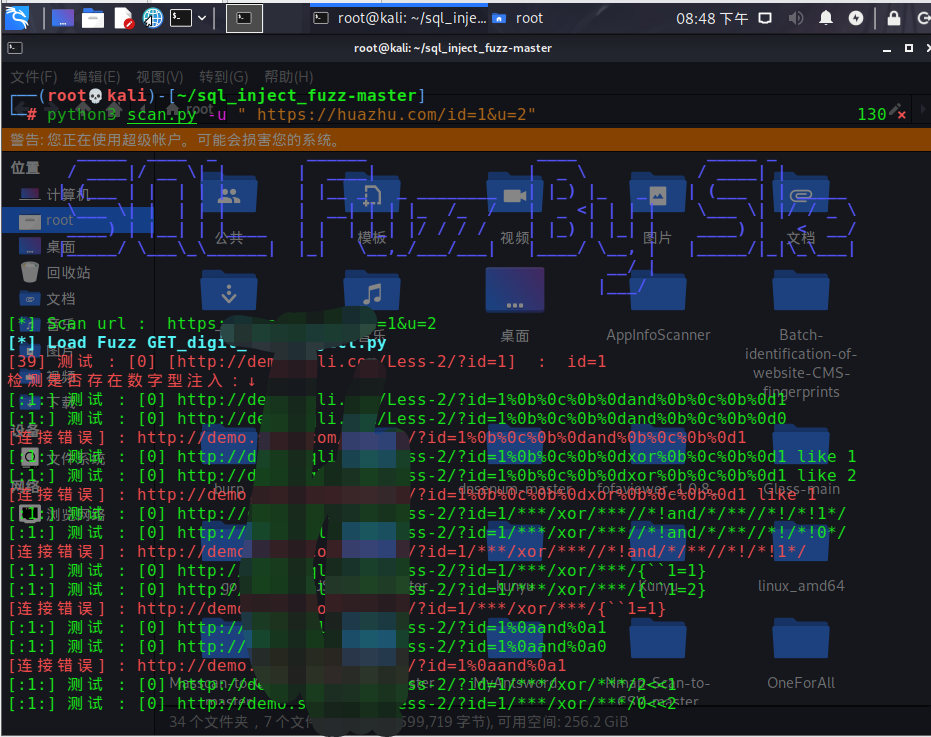

4.sql自动扫描get、post判断注入,结合各种payload,可过wafpython3 scan.py -u " http://txxxt.com/id=1&u=2 " # 对指定url的所有参数实验payload注入python3 scan.py -u " http://txxxt.com/id=11&u=2 " -c “phpsession=1;security=low” # 对指定的所有参数试点payload注入,且带入cookiespython3 scan.py -d urls.txt #对一个txt文件的所有url试点payload注入内python3 scan.py -d urls.txt -t 10 #对一个txt文件内的所有url尝试payload注入,并线程设置为10条python3 scan.py -p 2.txt #对post提交的数据包试点payload注入(Fuzz是get和post的payload文件夹Libs是配置文件夹urls是保存示例url的目录默认保存在ret/domain.txtdomain是网站的域名,如果是post文件,则取的是路径的最后一位)

xray联动rad漏洞扫描

最新推荐文章于 2024-05-25 11:21:54 发布

337

337

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?