一、环境搭建

操作系统类型 IP地址 攻防环境中身份

主机A win10 192.168.0.101 服务器

主机B win10 192.168.0.110 客户机

主机C kali linux 192.168.0.108 攻击机

二、实现步骤

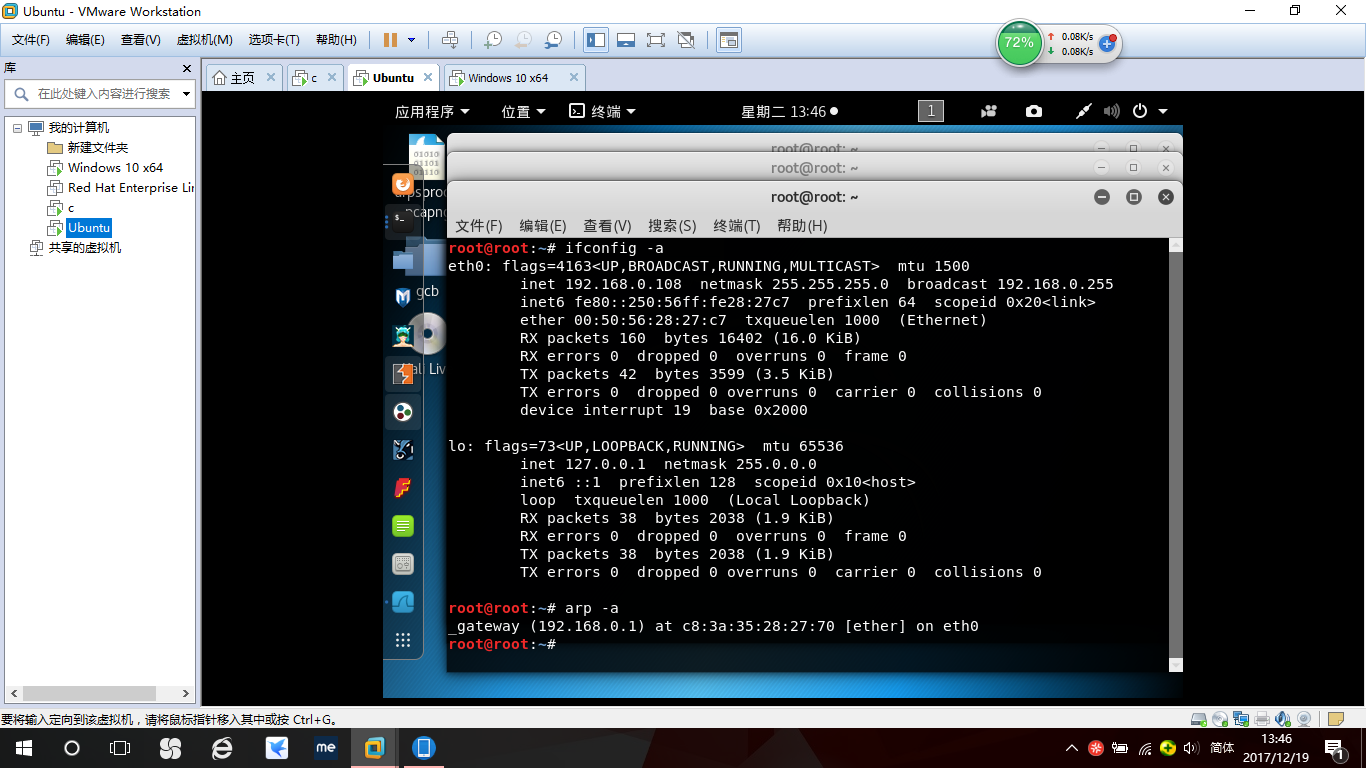

1、主机C(攻击机)的IP查询和ARP表查询:

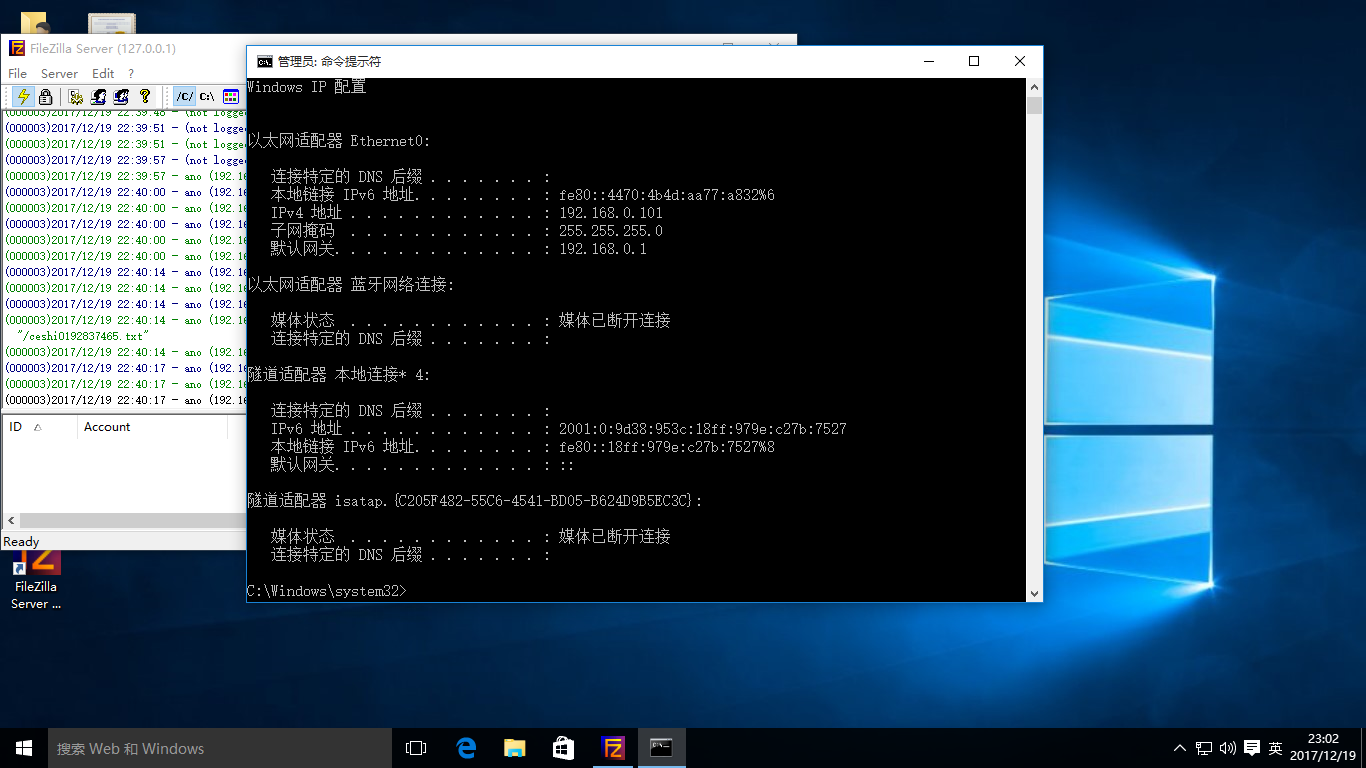

主机A(服务机)的IP查询和ARP表查询:

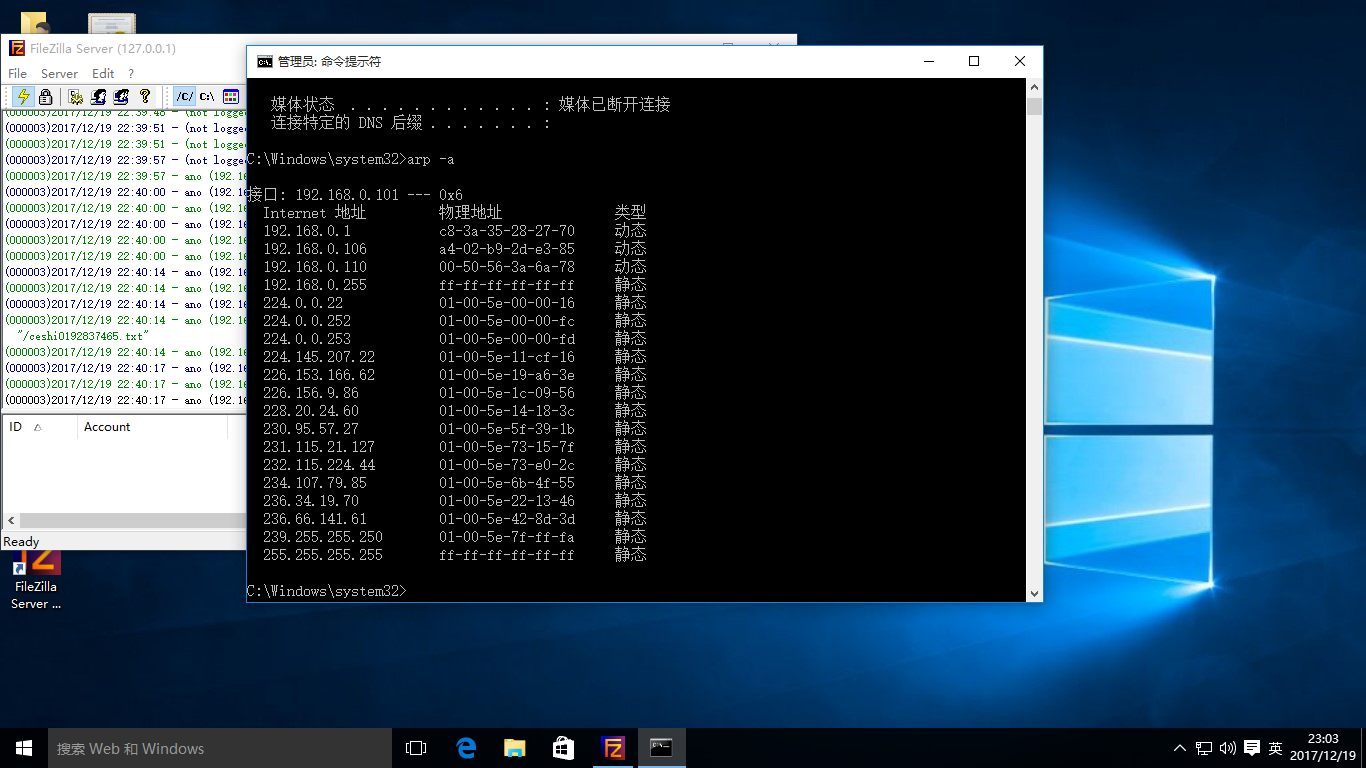

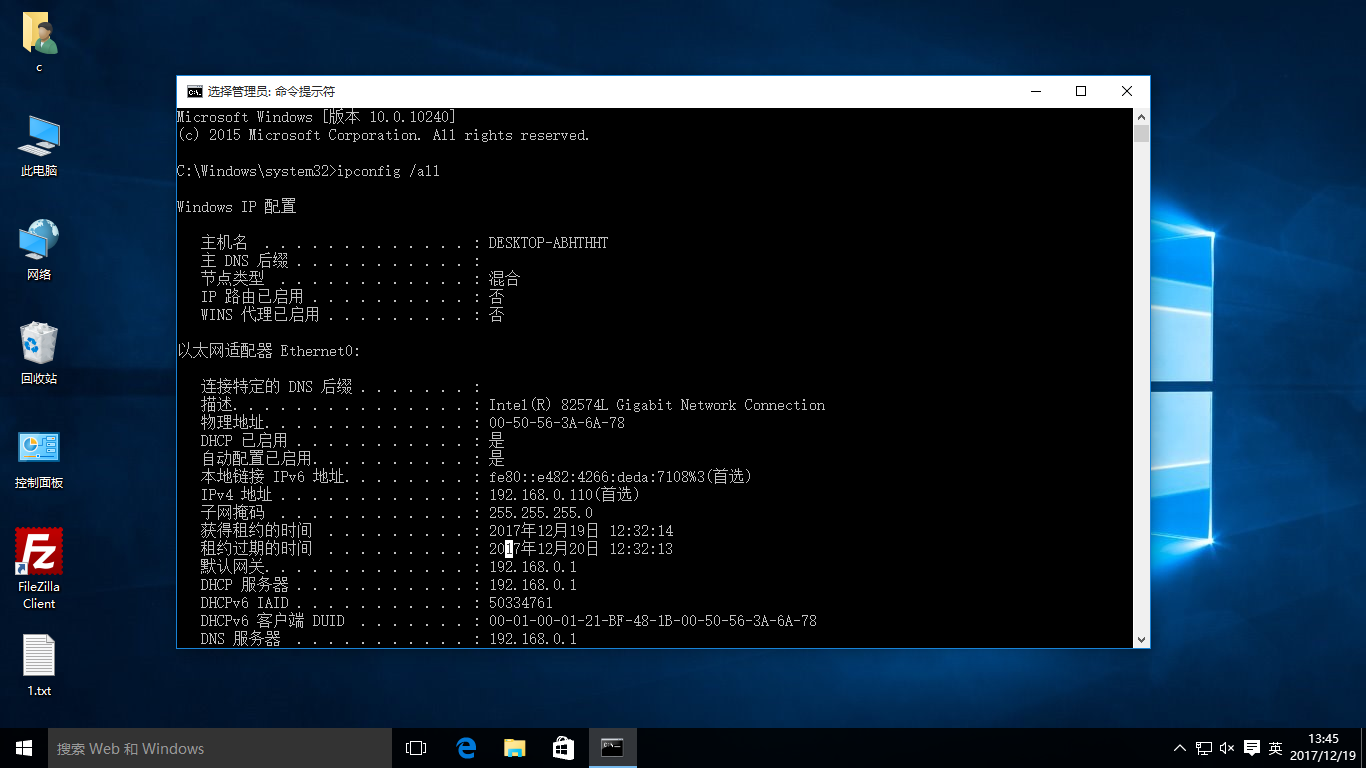

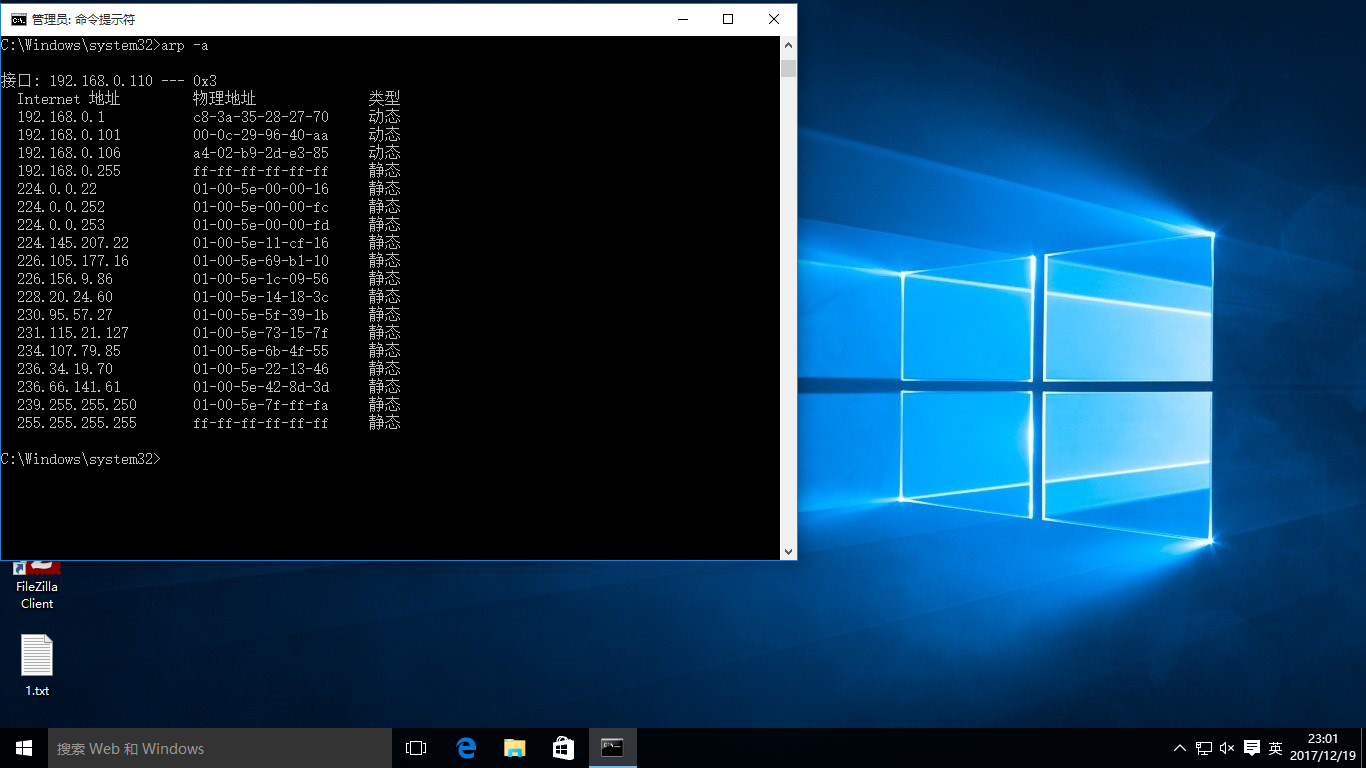

主机B(客户机)的IP查询和ARP表查询:

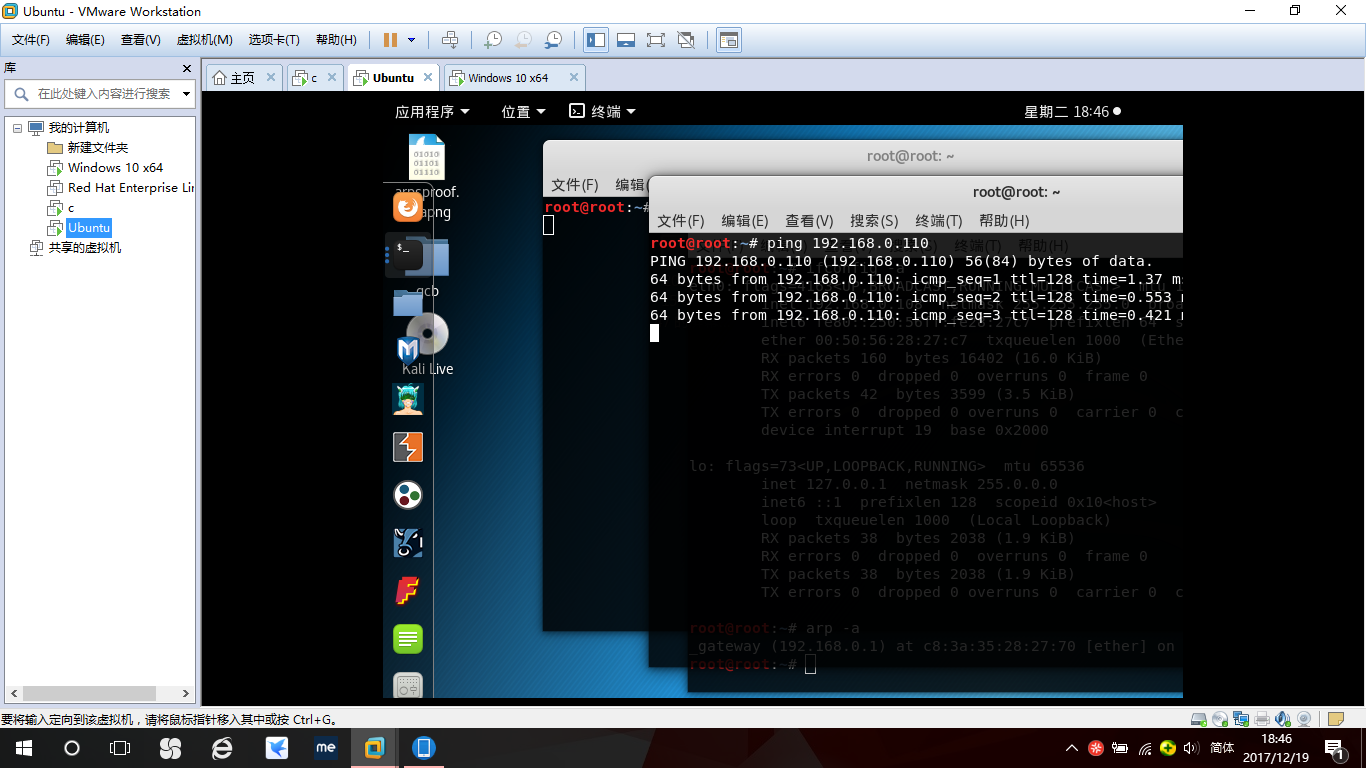

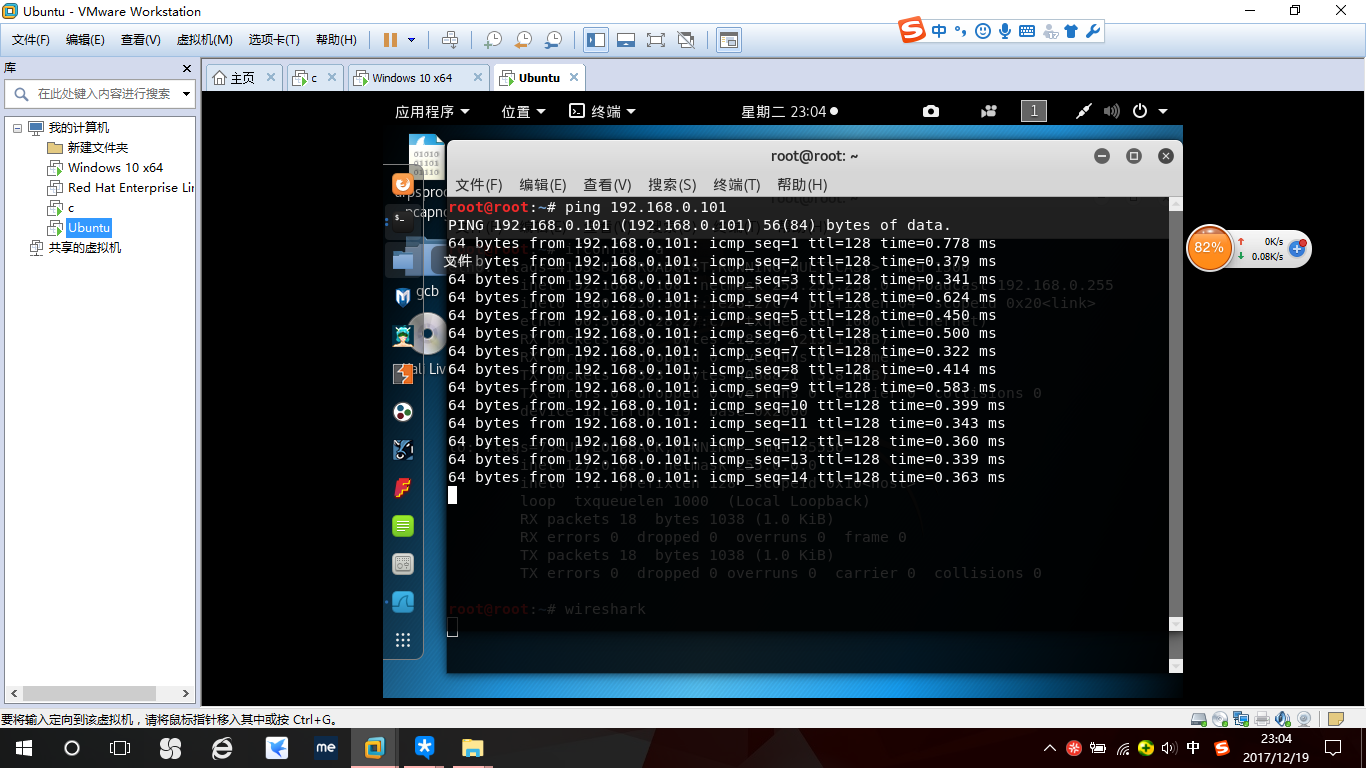

2、攻击机ping通其他两个主机(主机B和主机A)。

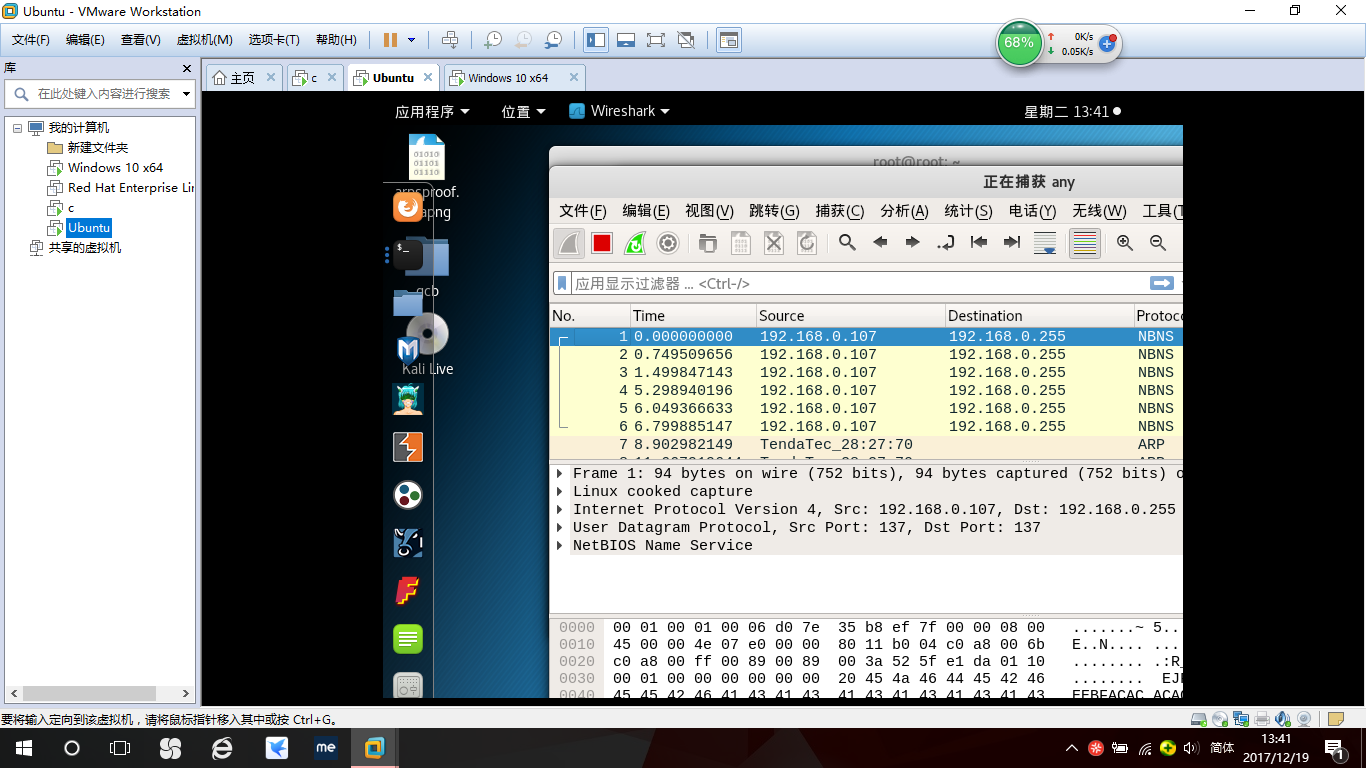

3、wireshark初始捕获页面。

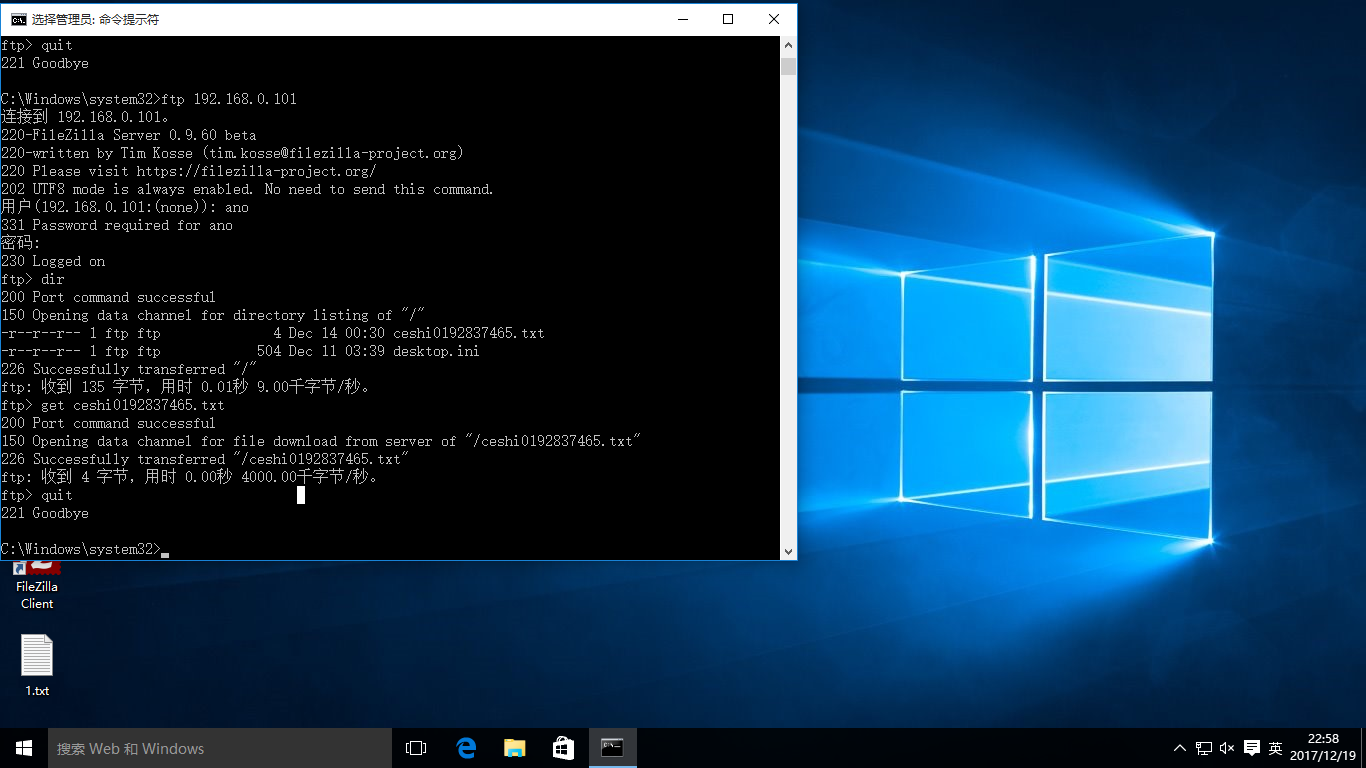

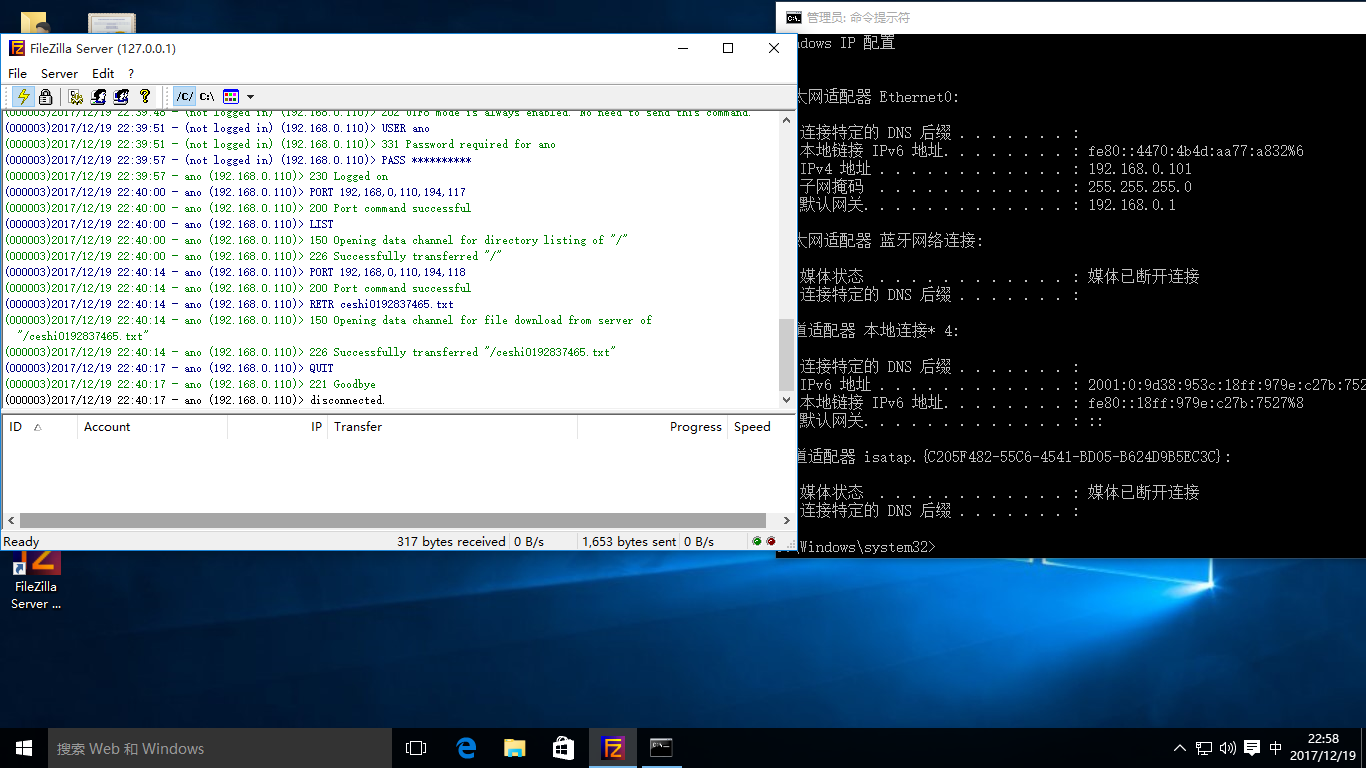

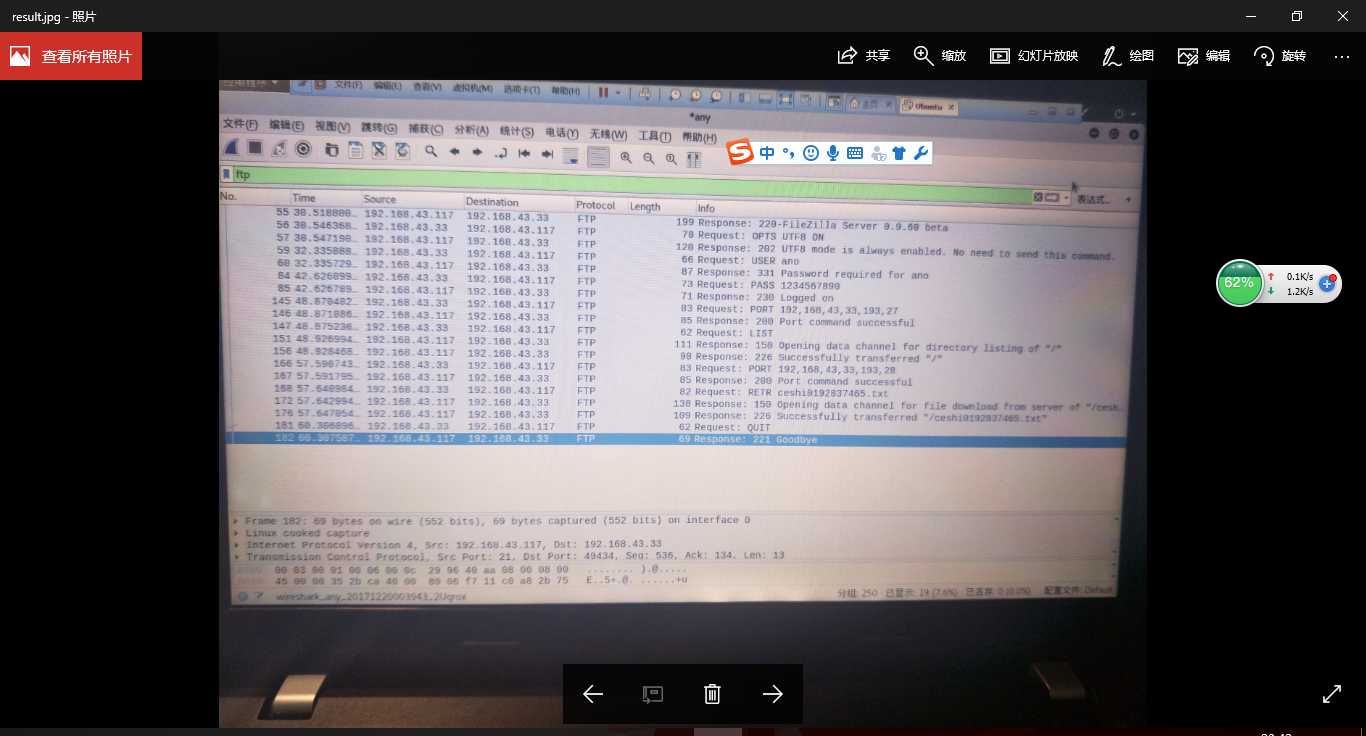

4、客户机登录服务机并与服务机通信

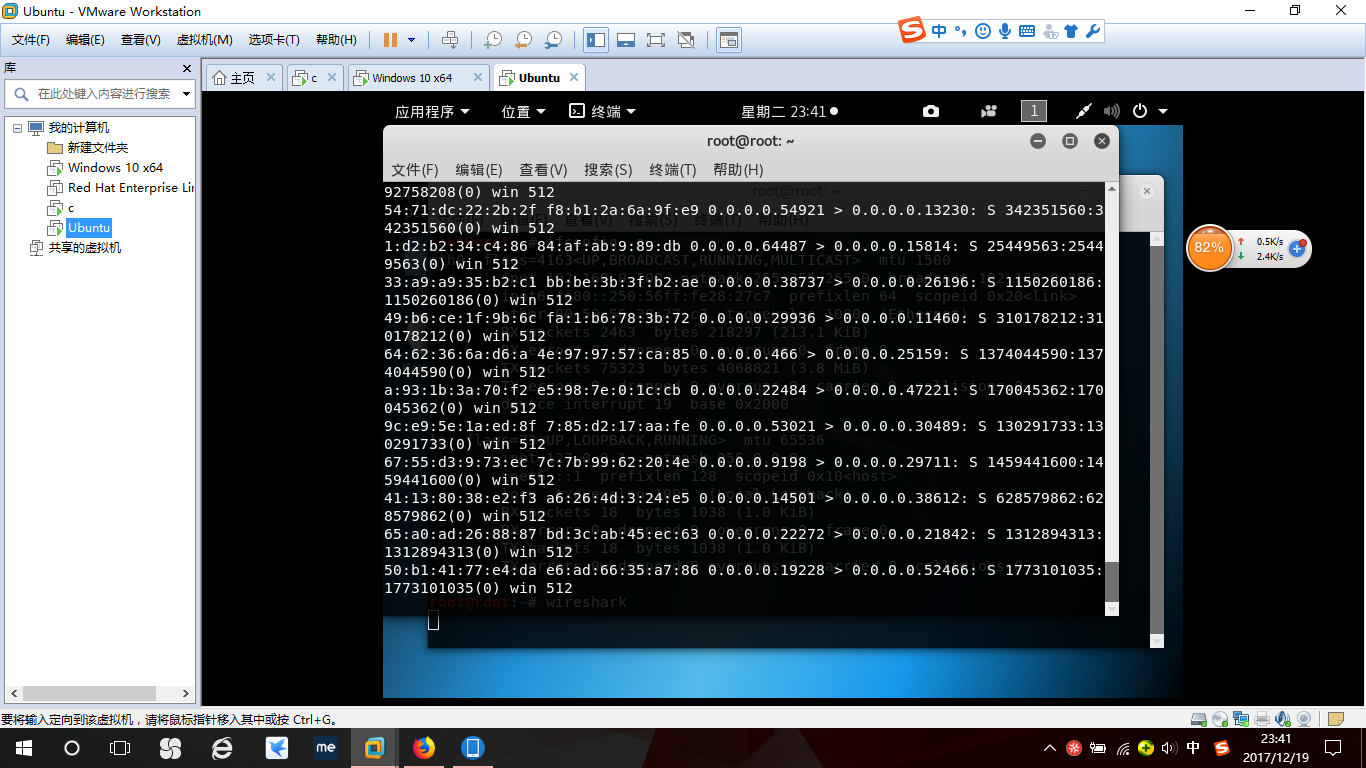

5、Macof泛洪攻击

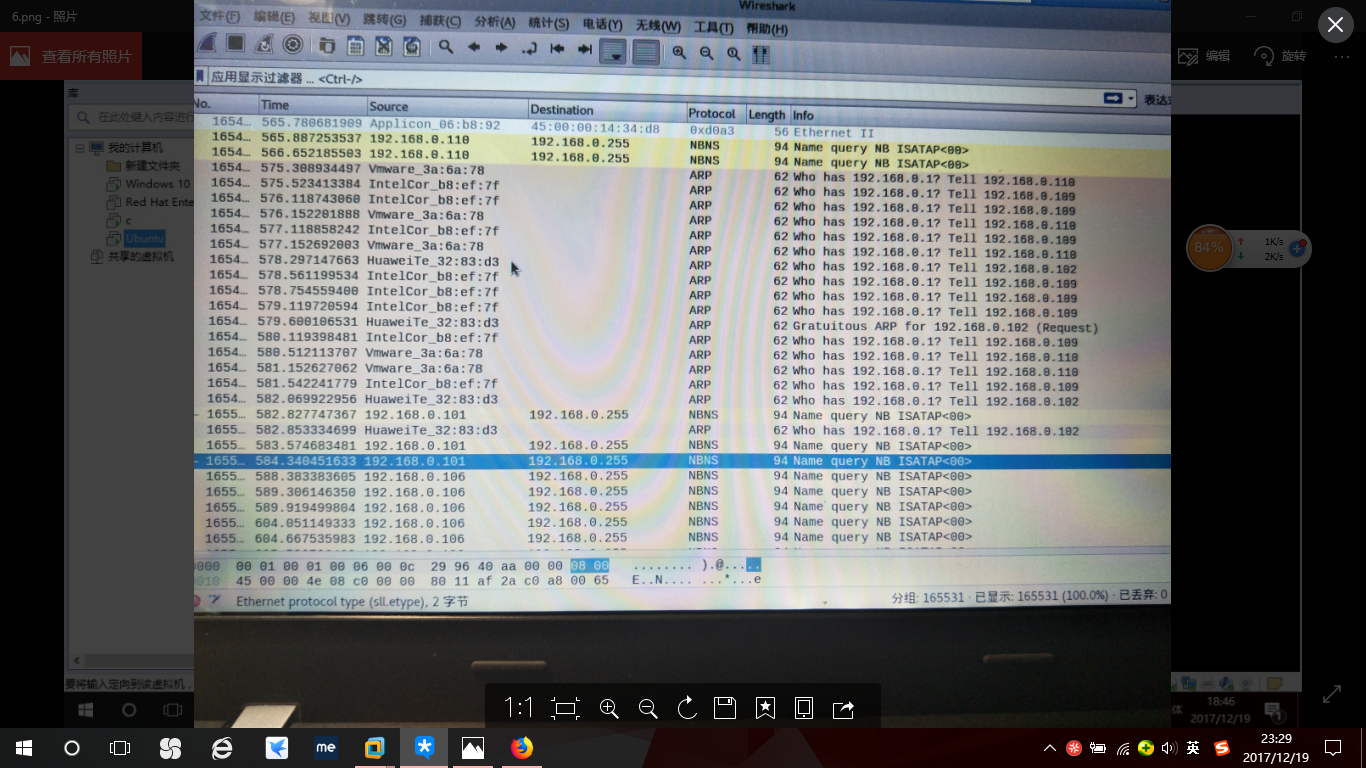

6、wireshark抓取结果,192.168.0.110黄色部分客户端通信请求发出不得不广播,粉色部分192.168.0.1也是不得不广播,VMWARE_3a:6a:78是什么比较好奇,后面查了一下资料。

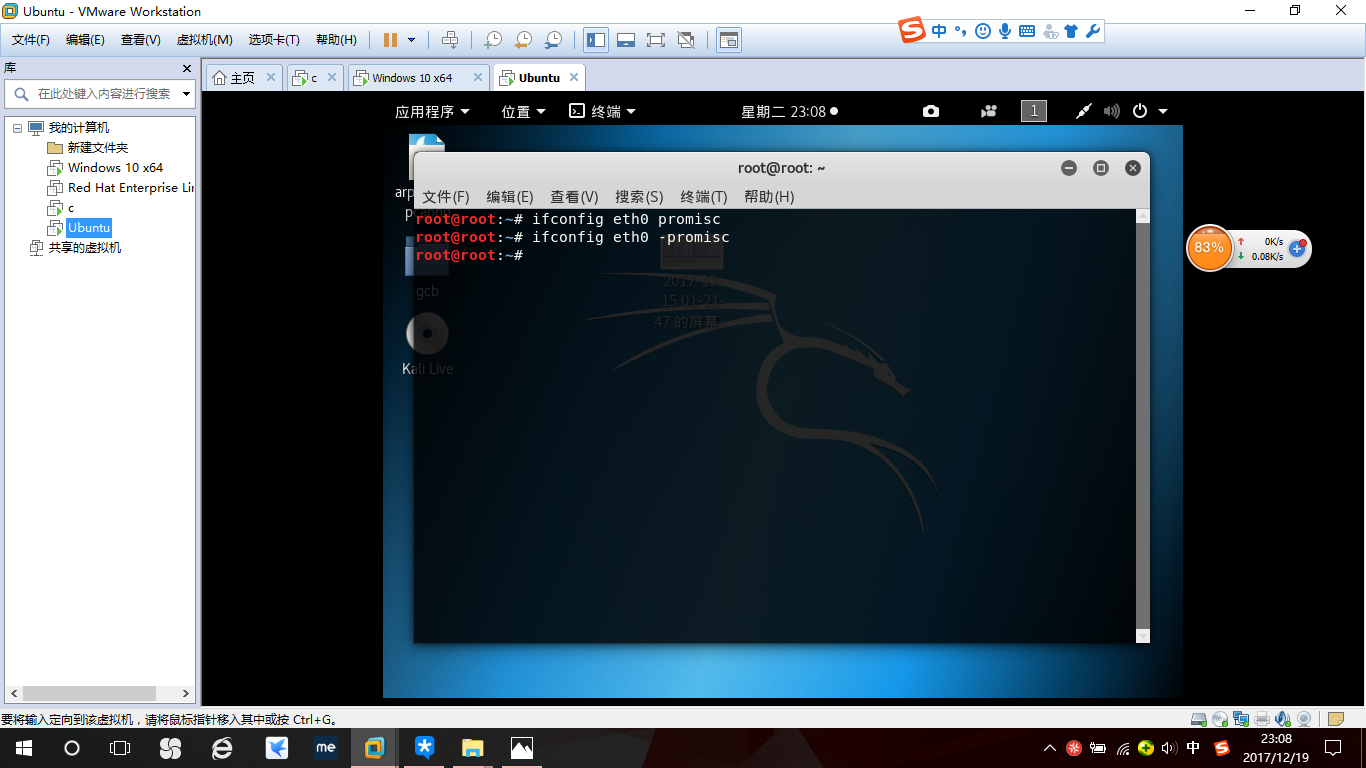

7、把虚拟机设为混杂模式,

8、重新捕捉。

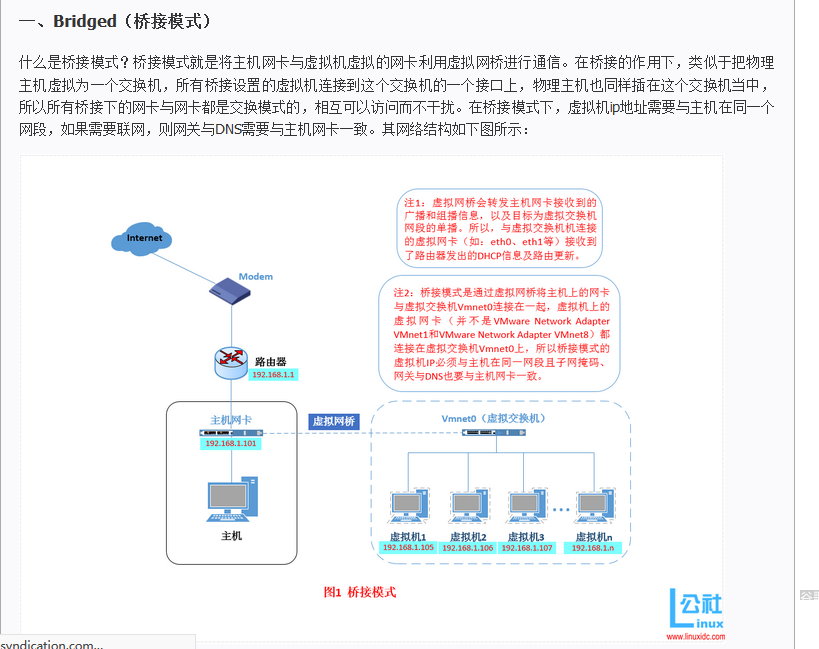

9、关于虚拟机桥接模式的思考,提出疑问,上图中的VMWARE_3a:6a:78是不是就是这个虚拟交换机呀?

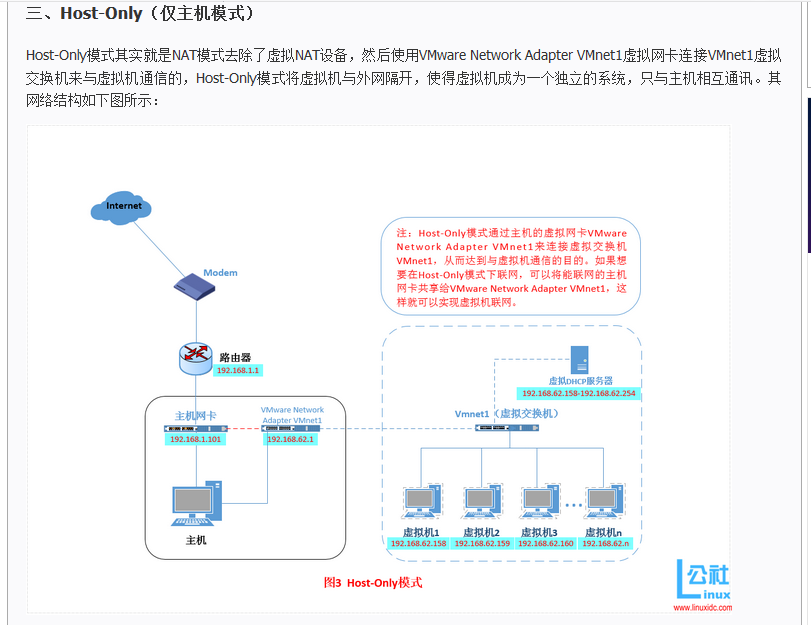

10、个人更倾向用host-only模式,以后改过来。

2072

2072

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?