Devos后缀勒索病毒介绍

Devos勒索病毒隶属于Phobos勒索病毒家族的一种。

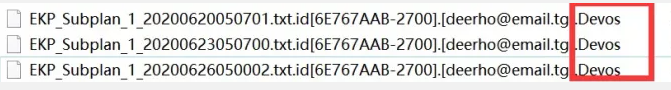

文件特征:** {原文件名}.ID-<8字符>.<Email>.后缀Phobos:变种:.Devos .Eking . Harma .makop 等等** 一般为邮箱 加 随机字符 加 后缀

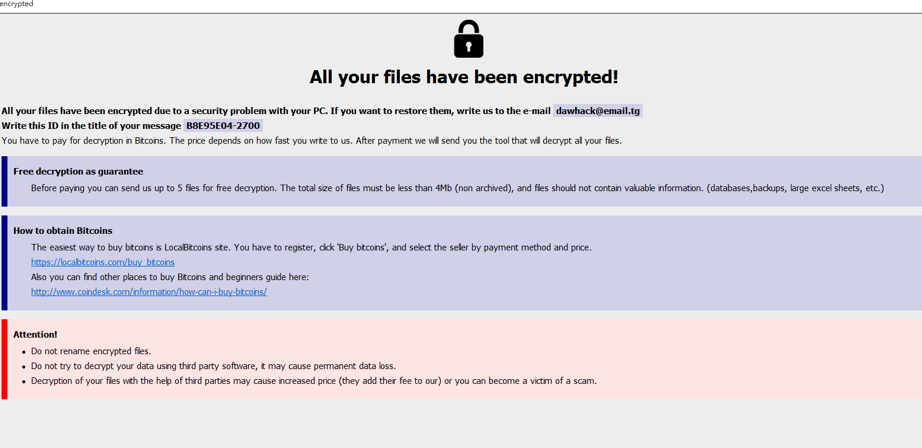

Devos勒索病毒是一种文件加密勒索软件感染,它通过使用扩展名“ .devos”加密文件来限制对数据(文档,图像,视频)的访问。然后,它试图通过要求以比特币加密货币形式的“赎金”来勒索受害者的钱,以换取对数据的访问权。

遇见勒索病毒

1.勒索病毒被发现

2021年5月28日,星期五早晨,像往常一样,照例打开电脑准备工作。突然发现桌面有几个莫名其妙的DOS运行窗口,虽有疑惑但并未仔细确认。将几个窗口直接关闭。关闭窗口几秒钟后,突然发现桌面上的图标或文件突然都变成了灰色。再仔细一查看。变成了灰色的文件后缀都莫名其妙加了一串值,在最后的后缀为Devos。突然惊醒,这东西似曾相识。预感到了事情不妙。

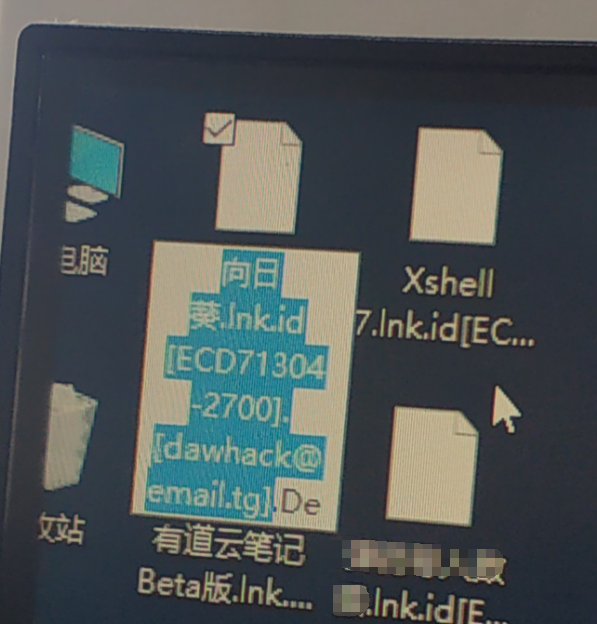

桌面所有文件被加密

2.勒索病毒被确认

对于眼前的一切,我立即意识到了这是勒索病毒。然后我马上查看了一下除了桌面以外的其它盘符的文件。 一确认,我心都凉了半截。整个电脑大部分文件都变成了灰色状态(被加密后添加了文件后缀)。

被加密后的文件

3.勒索病毒确认后的无奈

我深知这种病毒的厉害。很害怕病毒在公司局域网持续传播,我立即拔掉了自己电脑的网线。拔掉网线后我想结束掉病毒程序,防止自己电脑文件都被加密。打开任务管理器想结束掉病毒程序,但不知道病毒的进程到底是哪一条,无法结束。后来眼睁睁的看着文件被逐步加密(中毒)。

4.中病毒后的处理

由于电脑文件都被逐步加密(中毒),自己手头上确还有很多工作要做。只有想办法快速恢复工作。很无奈的决定重装系统,格式化整个硬盘。

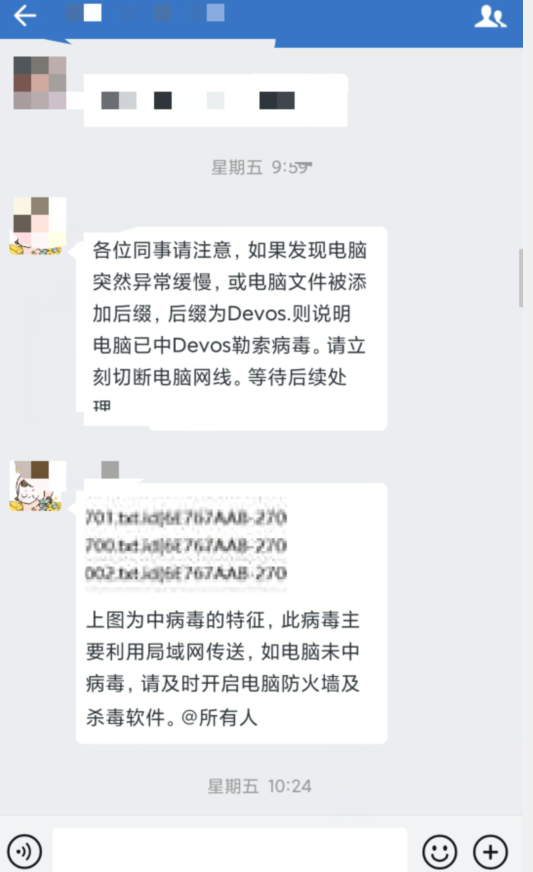

5.局域网更多设备被感染

在我重装系统的过程中,有同事在讨论某些文件无法访问和使用。 后来经过我确认发现都是Phobos家族的Devos勒索病毒。我意识到了事情的严重性。立马找来公司前台发了一个紧急通知。通知如下:

中毒后发的紧急通知

勒索病毒 执行程序被发现

1.超熟悉的DOS窗口

打开内网某台服务器,发现桌面上的文件都被加密了。并且在桌面上有我早上自己电脑上看到过的类似DOS窗口。

某台内网用服务器上面多出2个正在运行的程序

2.再次遇见超熟悉的DOS窗口

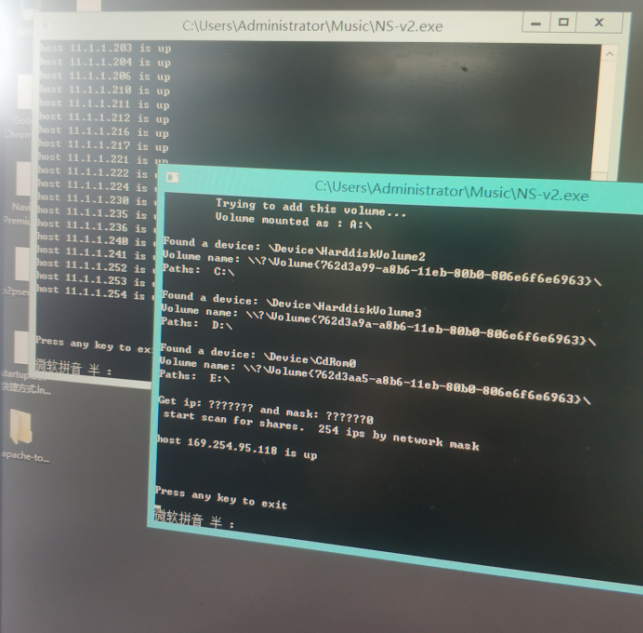

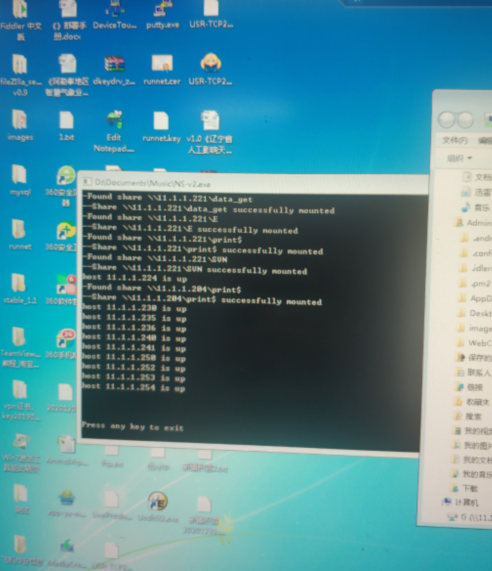

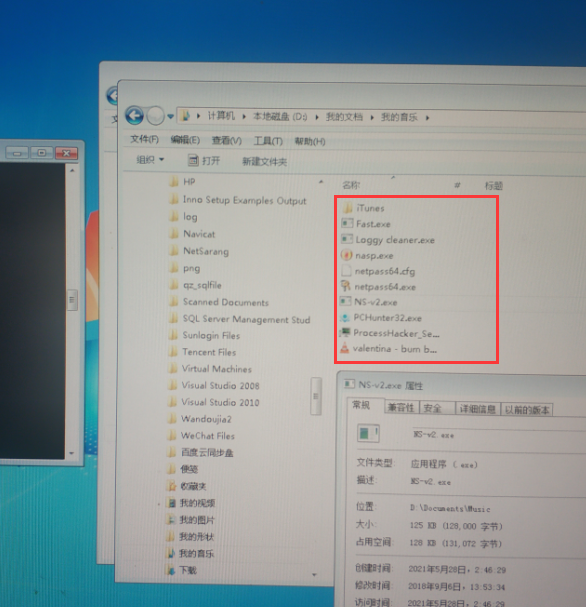

下午工作工程中再次发现某台内部用的服务器异常卡顿,桌面上也有超熟悉的DOS窗口,而这些运行文件的存放位置也异常诡异。存放位置位于用户账户下的music目录内。

再次遇见熟悉的窗口

3.将这些异常目录下的文件进行确认

由于服务器是公司内部公用电脑,有多个同事可以访问。于是将刚才几个异常目录下的文件调出来让同事确认是否是同事存放的。经过确认所有人都说这些文件不是他们存放的。因此我将这几个可疑程序进行了加密拷贝。方便后续的相应分析。

疑似勒索病毒程序文件

4.确认这些可以文件就是病毒程序

后续将这些异常文件拷贝到虚拟机进行运行,发现无论是否断网。这些病毒程序都可以大概十几秒钟时间里感染桌面及系统盘大部分文件。

勒索病毒 中毒症状及应对流程

以下截图来源于虚拟机,虚拟机安装的是win10 64位专业版。经过多次测试分析,大概分析出了病毒的扩散原理及应对策略

1.中毒后症状

中此病毒症状就是有电脑文件被加密。

中毒后文件被加密

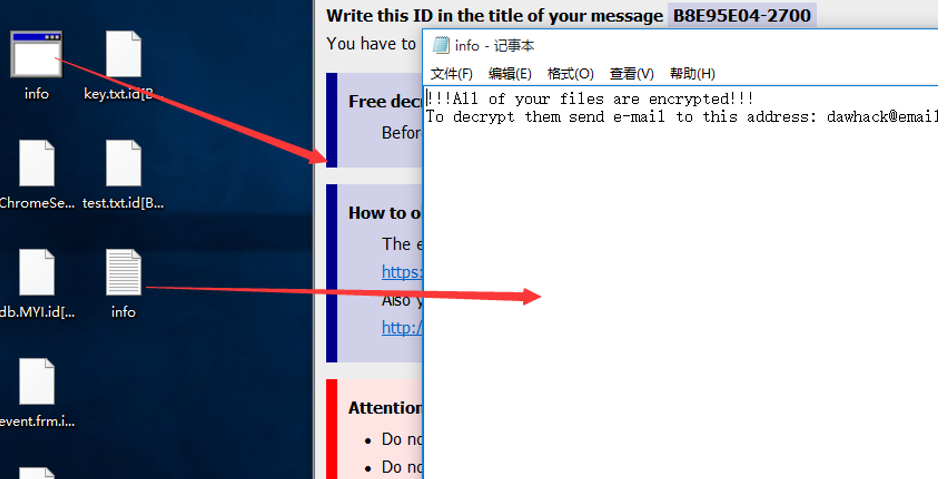

病毒的研发者最终目的是勒索钱财(比特币),所以在加密一定文件后会给你提醒交付赎金的联系方式。联系方式如下:

中毒勒索文件1-程序提醒

中毒勒索文件2-文本文件提醒

2.中毒后应对流程

当发现自己电脑中毒后,为了保证局域网更多电脑不被受损,请按照以下流程依次操作

- 拔掉网线(防止病毒扩散及为解密提供必要条件)

- 拔下所有存储设备

- 结束掉病毒或可疑执行文件(图片附后)

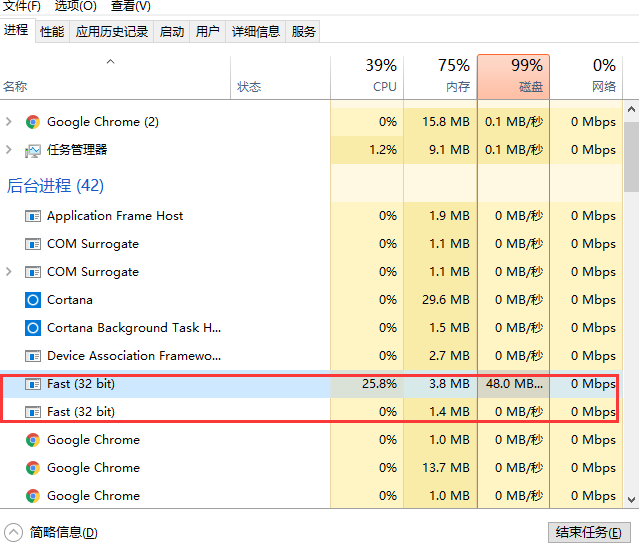

经过确认此次我中病毒的进程为“Fast”

此次病毒文件进程

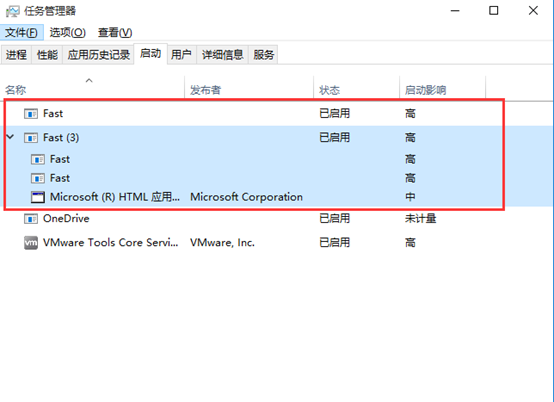

此次病毒文件相关程序

- 注销云存储帐户(防止云存储的文件被加密)

- 关闭所有共享文件夹

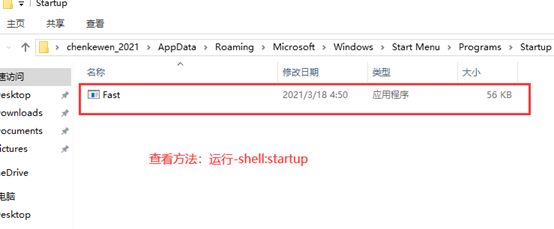

- 切记不要重启电脑,且马上检查电脑自启动项是否被添加了病毒执行文件(运行处输入-"shell:startup"进行查看),如有请立即删除此文件。

开机运行程序被加入病毒文件

- 备份还未被感染重要资料(拿一个全新的U盘将还未被加密的资料进行拷贝),此时拷贝的文件可能含有病毒文件,请勿直接到没有杀毒软件的电脑上读取。

3.勒索病毒 传播思考

-

公网端口扫描

经过资料查阅与学习,此类勒索病毒基本上是通过广撒网方式进行病毒传播。特别是电脑开启了直接暴露在外网的端口。如3389 远程端口、3306 mysql数据库端口等常用软件默认端口。黑客利用这些端口的一些漏洞进行病毒传播 -

局域网共享文件传播

局域网中有Windows终端感染勒索病毒,局域网中部分电脑使用了网络驱动器映射(文件共享)的方式进行文件传播,因此通过文件共享的方式进行病毒传播。

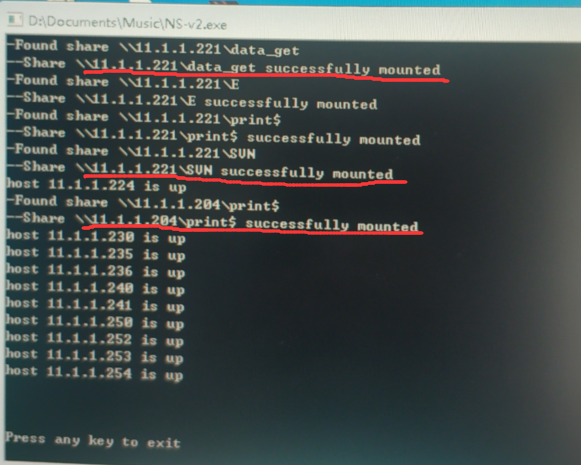

个人认为此次我经历的传播方式就是共享文件传播,下图反映的就是中毒的某台电脑对整个局域网进行扫描。扫描出哪些电脑开启了文件共享,然后将没有密码共享的电脑及有密码共享但之前进行过连接的电脑文件夹建立成“映射磁盘”。然后将病毒程序放置在这些共享文件里。然后通过这些共享文件进行进一步的病毒扩散。

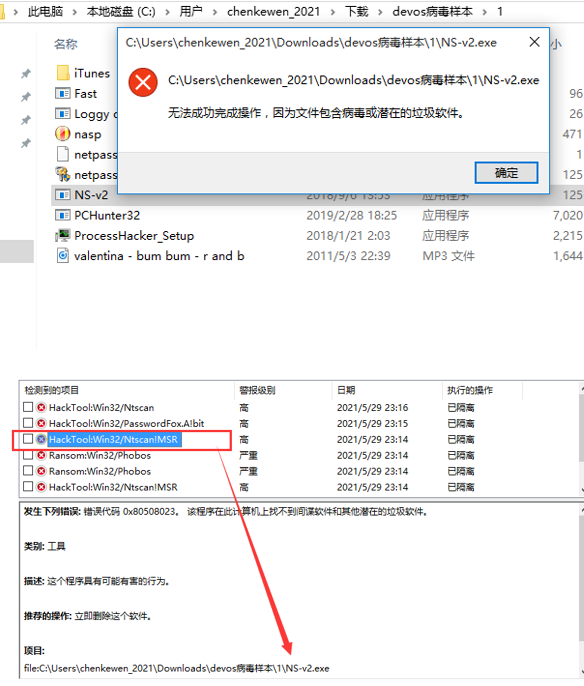

Ns-V2.exe病毒程序进行局域网共享文件扫描

勒索病毒 预防

勒索病毒目前来说无法解密,基本上只有通过病毒制作人的秘钥进行解密。切记中毒后不要随意找一些软件进行破解或解密。非专业人士操作会导致加密被破坏,更难以解密。如资料特别重要可以考虑寻求专业数据恢复公司的帮助。

重要预防流程:

- 重要文件备份

(数据保存三份,用两种介质,其中一份放在异地) - 电脑安装杀毒或防护软件

(推荐360安全卫士、火绒安全) - 局域网使用文件共享尽量用密码共享的方式进行共享,且要对共享的文件进行权限控制

(如只配置特定用户的读取权限) - 系统或软件有更新尽量进行更新,特别是针对安全的相关补丁

(推荐使用360安全卫士等软件进行一键更新)

附录1:杀毒软件效果判定

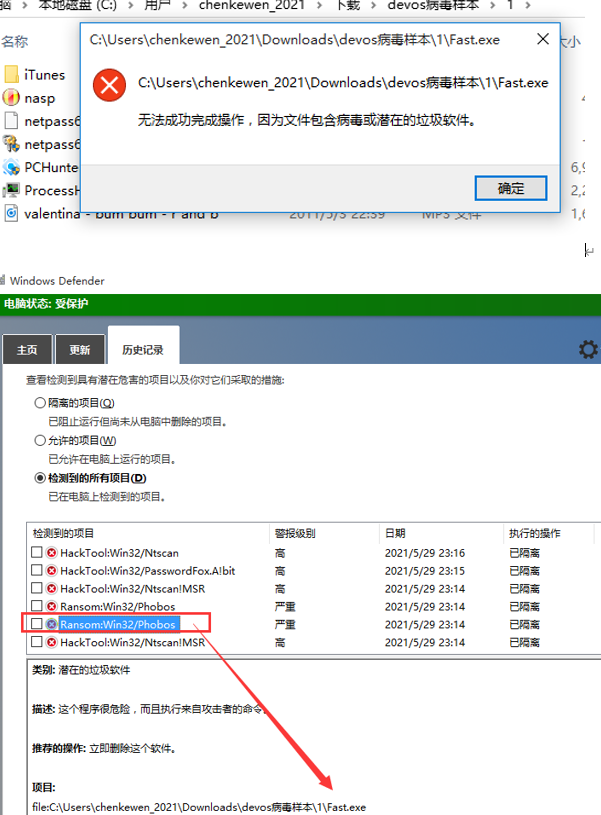

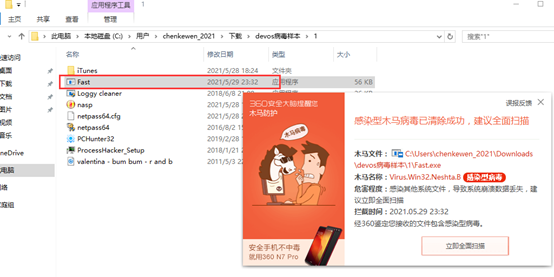

杀毒软件1:win10 自带 Windows Defender 软件

杀毒软件2:360安全卫士

经过确认,2款软件只要病毒库是最新版都可以进行相应的拦截与提醒。

此处判定用的病毒文件

其中:Fast \ NS-v2 \ Loggy cleaner3款软件为病毒文件,其它文件疑似属于病毒文件扩散用的配套软件。

-

Fast 病毒程序被拦截

Windows Defender 拦截成功

360拦截成功

-

Ns-V2 病毒程序被拦截

Windows Defender 拦截成功

360拦截成功

2557

2557

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?