题目:这是一张单纯的图片

使用工具:010editor 或者 WinHex64.exe

找到图片最后的代码,感觉是多余的:

key{you are right}

这是unicode编码,在线工具转为ascii编码,或者用离线版工具CyberChef转

结果为:key{you are right}

题目:眼见非实

下载附件为:眼见非实.docx

使用office打不开

只能用010editor 或者 WinHex64.exe试试了,看看二进制代码

开头是PK,怀疑真正的文件是压缩包

直接改后缀.docx为zip,然后解压缩

然后使用Notepad++打开解压的目录,使用查找功能查找整个目录文件有没有flag

一查还真有,得到flag,flag{F1@g}

题目:/.-

找个摩斯密码翻译器

这个结果只能猜错误的代表{},得到答案

还有一种进在线网页:http://www.all-tool.cn/Tools/morse/?&

FLAG%u7bD3FCBF17F9399504%u7d

%u7b %u7d 分别代表{ 和 }

注:%u7b,%u代表16进制,7b对应十进制下的123,assic值为123的符号是{

大写的提交不对,用第一个结果的字母小写正确

题目:聪明的小羊

找个栅栏密码解密器

flag{6fde4163df05d900}

或者网址:https://ctf.bugku.com/tool/railfence

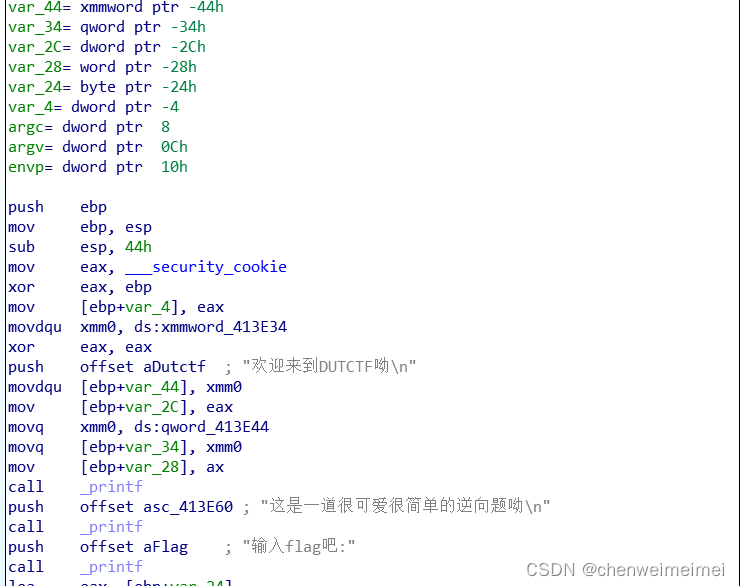

题目:Easy_Re

做此题需要用到工具:ida64.exe

此工具存放目录不能有中文,我存在中文目录下,发现打开程序反编译时,打开就报错

打开re1.exe如下:

猜测push offset aDutctf ; "欢迎来到DUTCTF呦\n"前面哪里存在正确的flag,程序执行后才比对正确

事实证明movdqu xmm0, ds:xmmword_413E34

这一行就是

选中此行,双击进去后显示

.rdata:00413E34 xmmword_413E34 xmmword 3074656D30633165577B465443545544h

选中后,点击工具的转为字符

![]()

得出答案:

.rdata:00413E34 aDutctfWe1c0met db 'DUTCTF{We1c0met0DUTCTF}',0

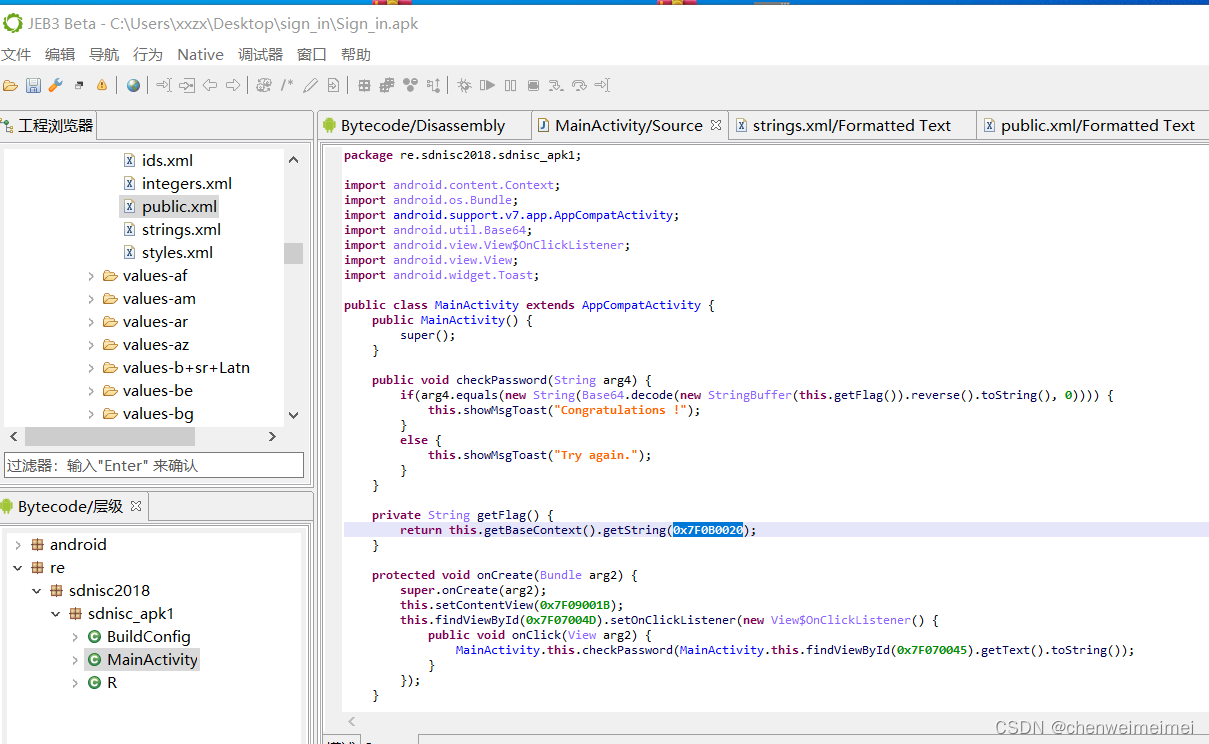

题目:signin

用JEB工具查看下载的Sign_in.apk

查看字符串

再看Resources中的values下的public.xml和strings.xml

找到了字符串:991YiZWOz81ZhFjZfJXdwk3X1k2XzIXZIt3ZhxmZ

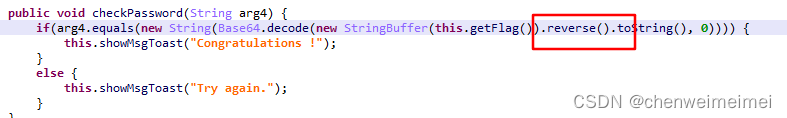

还有反转方法

得到反转字符串:ZmxhZ3tIZXIzX2k1X3kwdXJfZjFhZ18zOWZiY199

base64解码后:flag{Her3_i5_y0ur_f1ag_39fbc_}

题目:源代码

源代码中有以下代码

var p1 = '%66%75%6e%63%74%69%6f%6e%20%63%68%65%63%6b%53%75%62%6d%69%74%28%29%7b%76%61%72%20%61%3d%64%6f%63%75%6d%65%6e%74%2e%67%65%74%45%6c%65%6d%65%6e%74%42%79%49%64%28%22%70%61%73%73%77%6f%72%64%22%29%3b%69%66%28%22%75%6e%64%65%66%69%6e%65%64%22%21%3d%74%79%70%65%6f%66%20%61%29%7b%69%66%28%22%36%37%64%37%30%39%62%32%62'; var p2 = '%61%61%36%34%38%63%66%36%65%38%37%61%37%31%31%34%66%31%22%3d%3d%61%2e%76%61%6c%75%65%29%72%65%74%75%72%6e%21%30%3b%61%6c%65%72%74%28%22%45%72%72%6f%72%22%29%3b%61%2e%66%6f%63%75%73%28%29%3b%72%65%74%75%72%6e%21%31%7d%7d%64%6f%63%75%6d%65%6e%74%2e%67%65%74%45%6c%65%6d%65%6e%74%42%79%49%64%28%22%6c%65%76%65%6c%51%75%65%73%74%22%29%2e%6f%6e%73%75%62%6d%69%74%3d%63%68%65%63%6b%53%75%62%6d%69%74%3b'; eval(unescape(p1) + unescape('%35%34%61%61%32' + p2));

找URL在线解码网站

翻译后:

var p1=function checkSubmit(){var a=document.getElementById("password");

if("undefined"!=typeof a){if("67d709b2b

var p2=aa648cf6e87a7114f1"==a.value)return!0;alert("Error");

a.focus();return!1}}document.getElementById("levelQuest").οnsubmit=checkSubmit;

eval(unescape(p1) + unescape('54aa2' + p2));

通过eval:

网页中应该输入67d709b2b54aa2aa648cf6e87a7114f1,得到flag

7795

7795

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?