信息安全视角下的远程控制技术解析与防护策略

在数字化浪潮席卷全球的今天,远程控制技术已成为企业高效运营、技术支持便捷开展的重要工具。从远程办公到服务器运维,从智能家居设备管理到技术专家远程协助,远程控制技术无处不在。然而,硬币总有两面,这项技术在带来便利的同时,也为信息安全埋下了诸多隐患。恶意攻击者可能利用远程控制漏洞窃取敏感信息、控制用户设备,给个人和企业造成巨大损失。因此,深入了解远程控制技术,探讨其安全风险与防护策略,对保障信息安全至关重要。

一、远程控制技术原理

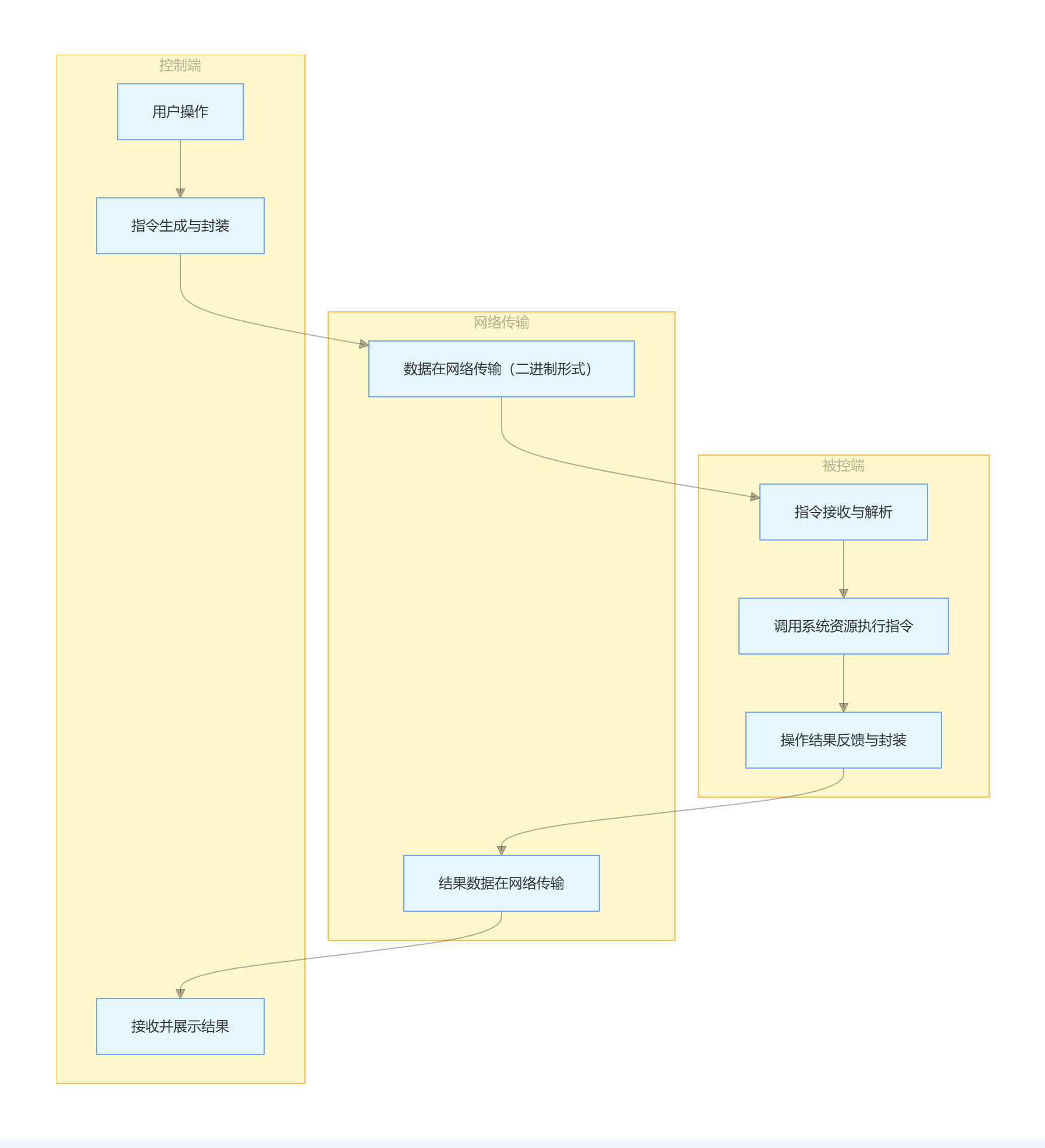

远程控制技术的核心原理是通过网络将控制端(主控端)与被控端(客户端)连接起来,实现控制端对被控端的操作与管理。整个过程主要包括数据传输、协议交互和指令执行三个关键环节。

在数据传输方面,控制端与被控端之间通过网络进行数据的发送和接收。无论是局域网还是广域网,数据都以二进制的形式在网络中传输。为了确保数据准确无误地传输,还需要进行数据的封装和解封装操作。

协议交互是远程控制的重要基础。常见的远程控制协议有 RDP(Remote Desktop Protocol,远程桌面协议)、VNC(Virtual Network Computing,虚拟网络计算)、SSH(Secure Shell,安全外壳协议)等。以 RDP 协议为例,它是微软开发的专有协议,主要用于 Windows 系统的远程桌面连接。当控制端发起连接请求时,会与被控端进行协议握手,协商连接参数,如屏幕分辨率、颜色深度等。在连接建立后,控制端的操作指令(如鼠标点击、键盘输入等)会通过 RDP 协议封装成数据报文发送到被控端,被控端接收到报文后进行解析,然后执行相应的操作,并将操作结果(如屏幕画面更新)回传给控制端。

指令执行环节则是被控端根据接收到的指令,调用系统资源完成相应操作。比如当控制端发送打开某个文件的指令时,被控端的操作系统会找到对应的文件并打开,同时将文件打开后的界面信息反馈给控制端,以便控制端用户查看。

二、常见远程控制技术及应用场景

(一)RDP 远程桌面

RDP 远程桌面是 Windows 系统中广泛使用的远程控制方式。用户可以通过 RDP 客户端连接到远程的 Windows 服务器或计算机,就像在本地操作一样对远程设备进行桌面操作、文件管理、程序运行等。在企业中,IT 管理员常常利用 RDP 远程桌面来维护公司内部的服务器和员工计算机,当员工遇到系统故障或软件问题时,管理员无需亲临现场,通过 RDP 即可快速解决问题,大大提高了运维效率。

(二)VNC

VNC 是一种跨平台的远程控制技术,支持 Windows、Linux、Mac 等多种操作系统。它采用客户端 - 服务器架构,被控端运行 VNC 服务器程序,控制端运行 VNC 客户端程序。VNC 的优势在于其开源性和灵活性,许多开源项目和小型企业会使用 VNC 进行远程技术支持和设备监控。例如,一个开源软件的开发者团队可以通过 VNC 远程查看用户的软件运行环境,排查程序运行时出现的问题。

(三)SSH

SSH 主要用于远程管理 Linux 和 Unix 系统。它基于加密技术,能够安全地在网络上传输数据,防止数据被窃取或篡改。系统管理员可以通过 SSH 客户端远程登录到 Linux 服务器,执行命令行操作,如安装软件、配置网络、查看日志等。此外,SSH 还支持端口转发功能,通过端口转发可以实现更复杂的网络访问和数据传输需求,比如在本地访问远程服务器上的特定服务。

三、远程控制带来的安全隐患

(一)弱密码导致的非法入侵

许多用户在设置远程控制的登录密码时,为了方便记忆,使用简单的数字组合或常见的单词,如 “123456”“password” 等。这种弱密码很容易被攻击者通过暴力破解的方式获取,一旦密码泄露,攻击者就可以轻易登录到被控端,窃取用户的文件、数据,甚至对设备进行恶意破坏。

(二)恶意软件伪装的远程控制程序

攻击者会将恶意的远程控制程序伪装成正常的软件,如破解版的办公软件、游戏外挂等。当用户下载并安装这些伪装软件后,恶意程序会在后台运行,建立与攻击者控制端的连接,使攻击者能够远程控制用户的设备。攻击者可以利用这种方式监控用户的操作,获取用户的账号密码、支付信息等敏感数据。

(三)未授权的端口开放

在配置远程控制时,如果用户不小心开放了不必要的端口,或者没有对端口进行严格的访问控制,攻击者就可能利用这些开放的端口发起攻击。例如,一些远程控制软件默认使用特定的端口进行通信,如果这些端口没有设置访问权限限制,攻击者可以通过扫描网络找到开放这些端口的设备,并尝试进行连接入侵。

四、远程控制安全防护策略

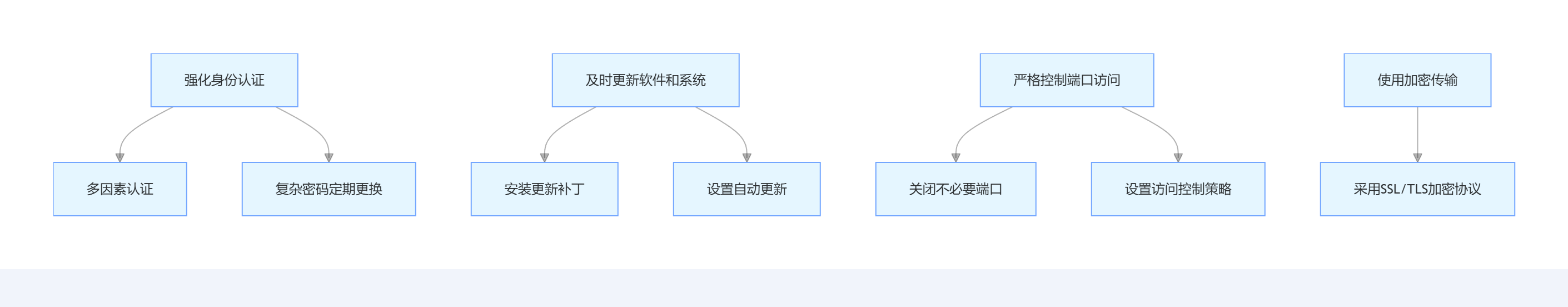

(一)强化身份认证

采用多因素认证(MFA)方式,除了传统的用户名和密码认证外,还要求用户提供其他身份验证信息,如手机验证码、指纹识别、动态令牌等。这样即使密码被泄露,攻击者由于无法获取其他认证因素,也难以登录到被控端。此外,定期更换复杂的密码,密码应包含大小写字母、数字和特殊字符,长度不少于 12 位。

(二)及时更新软件和系统

远程控制软件和操作系统的开发者会不断修复发现的安全漏洞,发布更新补丁。用户应及时安装这些更新,确保软件和系统处于最新的安全状态。可以设置自动更新功能,避免因忘记更新而给攻击者留下可乘之机。

(三)严格控制端口访问

关闭不必要的远程控制端口,只开放必要的端口,并对开放的端口设置严格的访问控制策略。可以通过防火墙配置,限制只有特定的 IP 地址或 IP 地址段能够访问远程控制端口。同时,定期检查系统开放的端口,及时发现并关闭异常开放的端口。

(四)使用加密传输

确保远程控制过程中数据传输采用加密协议,如使用 SSL/TLS 加密的远程控制软件。加密可以防止数据在传输过程中被窃取和篡改,即使攻击者截取到数据,由于数据是加密的,也无法获取其中的真实内容。

五、总结

远程控制技术在现代信息化社会中发挥着不可或缺的作用,但随之而来的信息安全问题也不容忽视。我们只有深入了解远程控制的原理、常见技术及其安全隐患,采取有效的防护策略,才能在享受远程控制带来便利的同时,保障个人和企业的信息安全。随着网络技术的不断发展,远程控制技术也将持续演进,我们需要时刻保持警惕,不断更新安全防护措施,以应对新出现的安全挑战。

以上内容从多方面剖析了远程控制技术与信息安全。你若对某些部分想深入探讨,或有补充需求,欢迎随时和我说。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?