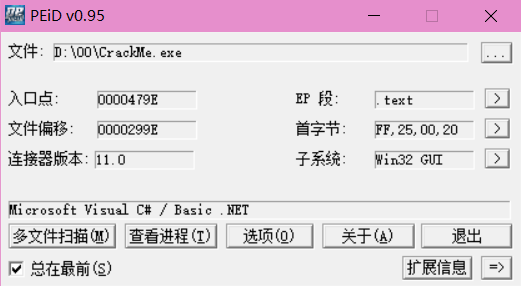

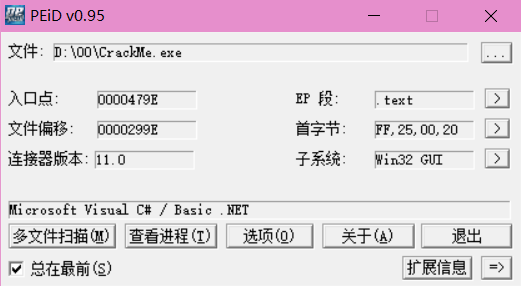

拿到文件,啥也不说,先拖到peid看一下;

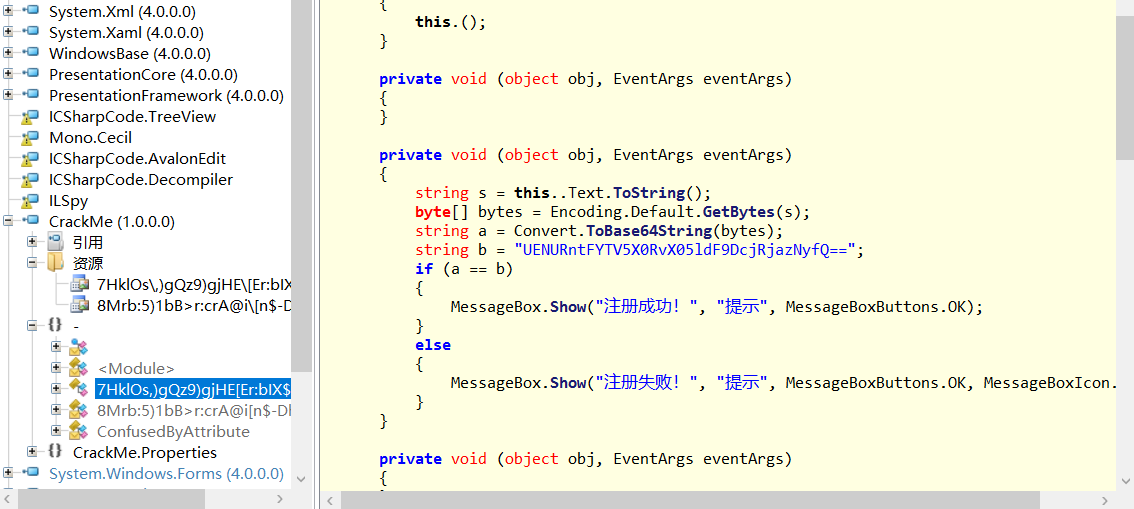

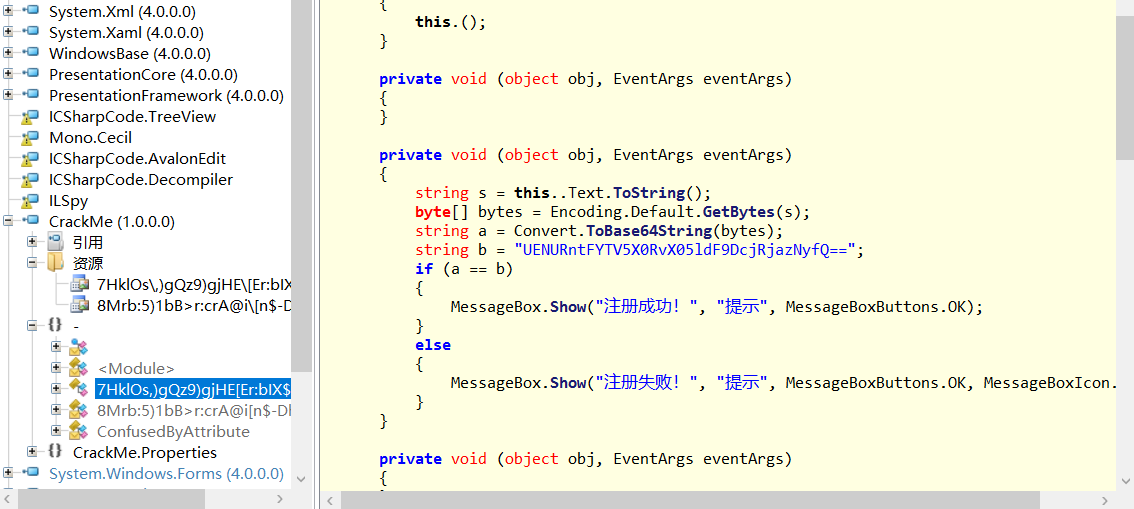

原来是个.NET,那么用IL spy打开看一下;

很快我们就能找到它的验证函数,由此可见b就是我们要找的flag,拿去base64一下就能得到flag啦。

拿到文件,啥也不说,先拖到peid看一下;

原来是个.NET,那么用IL spy打开看一下;

很快我们就能找到它的验证函数,由此可见b就是我们要找的flag,拿去base64一下就能得到flag啦。

转载于:https://my.oschina.net/u/4159464/blog/3070595

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?