Liunx就该这么学-第9章 使用ssh服务管理远程主机--学习笔记

SSH 是一种能够以安全的方式提供远程登录的协议,ssh远程管理也是Linux系统的首选方式

sshd 是基于SSH协议开发的一款远程管理服务程序

提供两种安全的验证方法

- 基于口令的验证: 用户使用账号和密码进行登录

- 基于密钥的验证:需要在本地生成密钥对,然后把密钥对中的公钥上传至服务器,并与服务器中的公钥进行比较。(安全性更高)

配置文件:

- 主配置文件:/etc/服务名称/服务名称.conf (只是保存了最重要的一些参数)

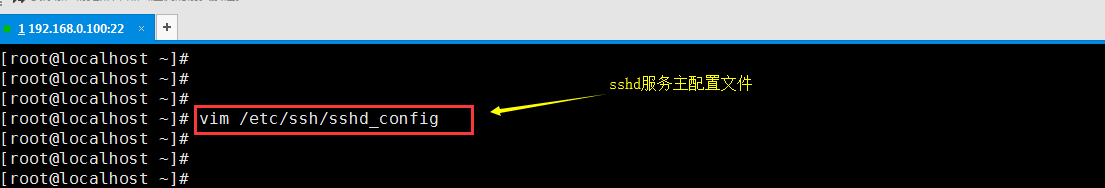

sshd服务的配置信息保存在/etc/ssh/sshd_config

- 普通配置文件:保存其他的一些配置参数

创建网络会话

- NetworkManager 是动态管理网络配置的守护进程

- 使用nmcli命令来管理NetworkManager

- nmcli是一款基于命令行的管理配置工具,功能丰富,参数众多。

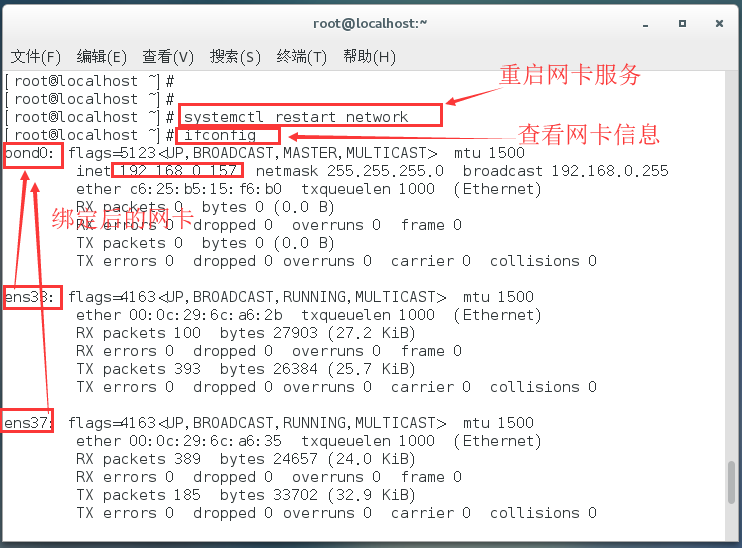

- 绑定两块网卡

使用网卡绑定技术,不仅可以提高网络传输速度,更重要的是在一块网卡出现故障时,另一块网卡依然可以正常的提供网络服务。

常见的网卡模式有3种,

- mode0 (平衡负载模式):两块网卡同时工作,且自动备援,需要相连交换机设备提供端口聚合来支持绑定技术

- mode1 (自动备援模式):只有一块网卡在工作,网卡故障后,另一块网卡自动启用,替换故障的网卡。

- mode6 (平衡负载模式):两块网卡同时工作,其自动备援,不需要交换机设备提供辅助支持

创建一个用于网卡绑定的驱动文件,使得绑定后的bond0网卡设备能够支持绑定技术(bonding),同时定义网卡以mode6模式进行绑定,出现故障时自动切换的时间为100秒。

- 添加2块网卡

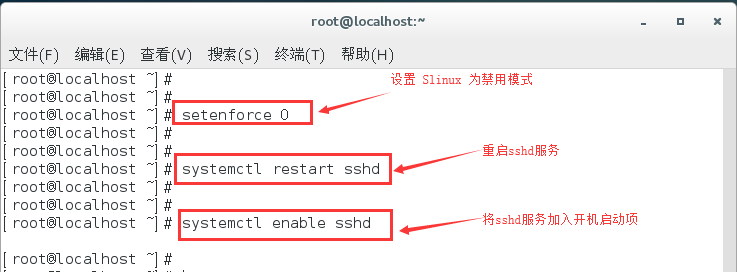

- 远程控制服务--配置sshd服务

在RHEL7中默认已经安装了sshd服务程序,可以使用远程登录试试,默认端口号为22(默认可以不加)

设置sshd服务的默认端口号为其他的端口,如设置为3389端口,再进行测试

测试连接成功,如下图所示!

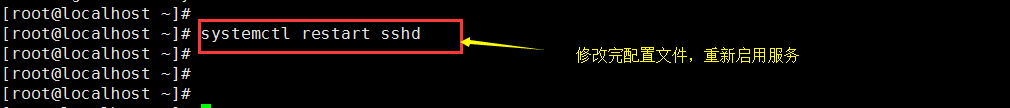

将修改后的3389端口改回原来默认的22端口

将sshd服务的端口设置为默认的22

修改配置文件,禁止超级用户登录sshd服务

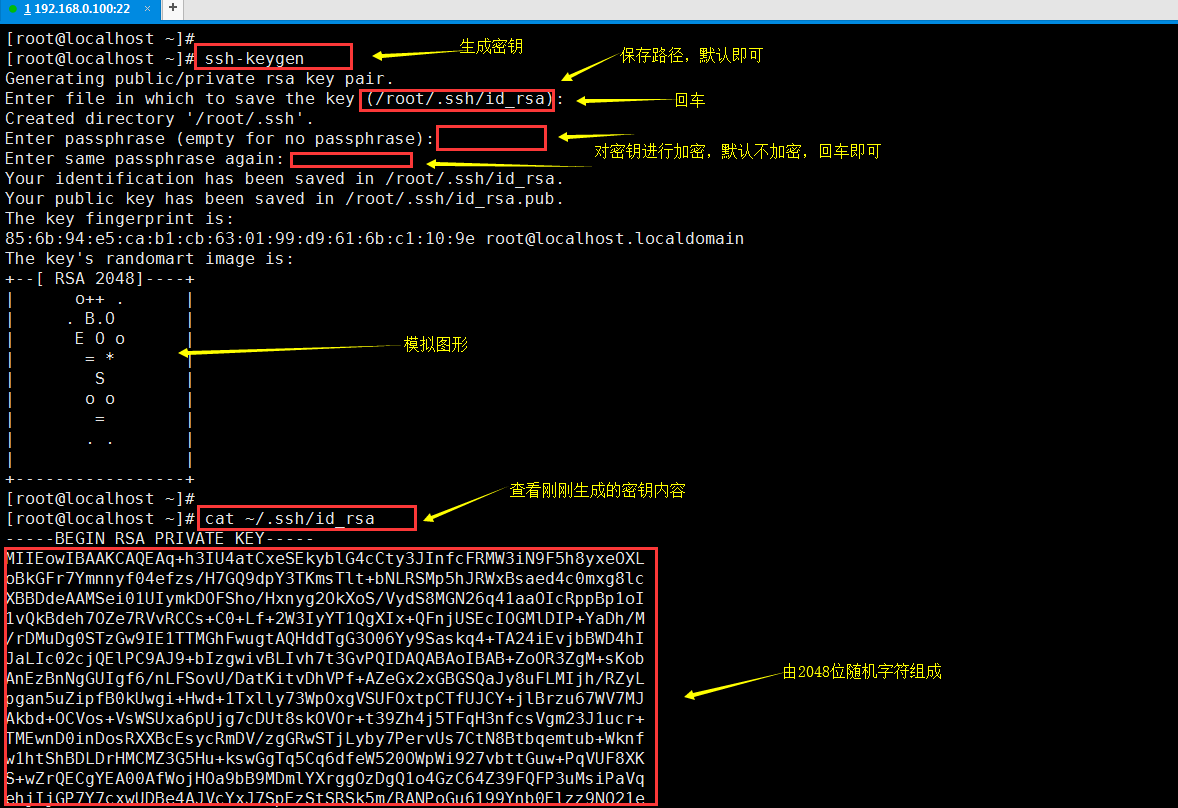

- 安全密钥验证(免密码登录,避免root密码泄露,提高了安全性)

加密是对信息进行编码和解码的技术,使用公钥对数据进行加密,使用私钥来进行解密。

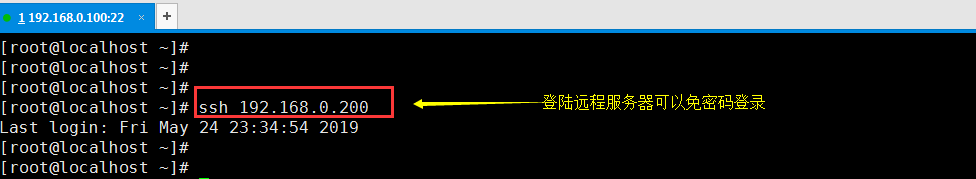

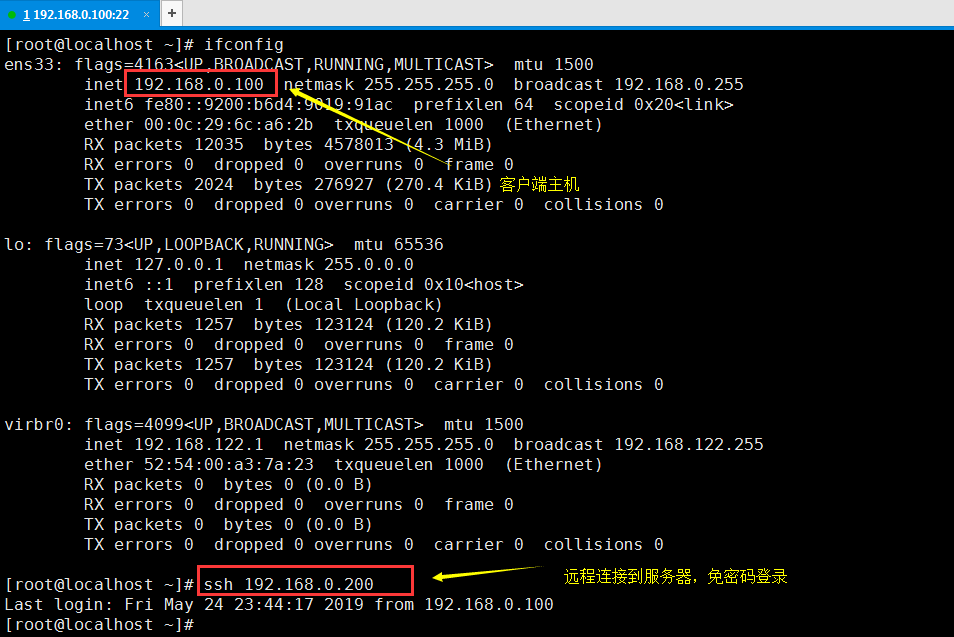

在客户端主机中生成密钥对,这里的客户端IP为192.168.0.100,服务器主机的IP为192.168.0.200

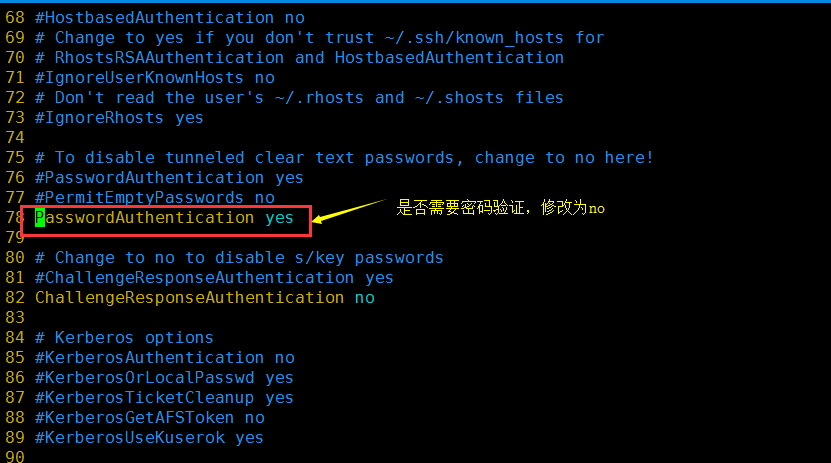

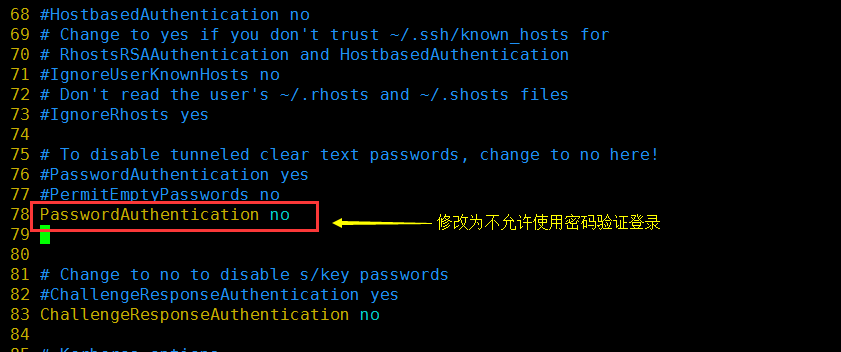

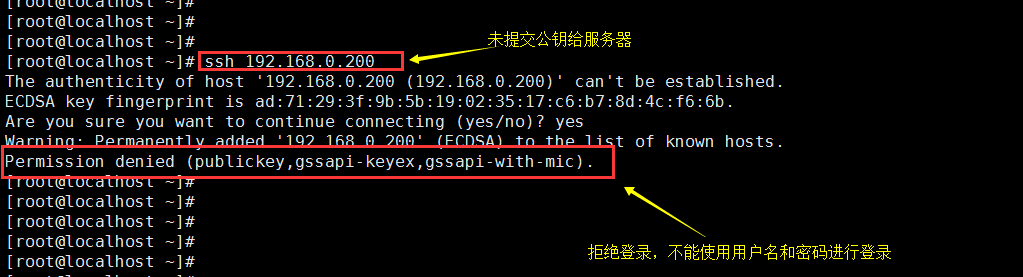

- 禁止服务器使用密码登录,仅允许使用密钥进行登录

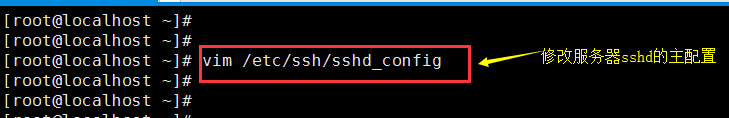

登录到192.168.0.200这台服务器,修改主配置文件

使用客户端192.168.0.100进行登录测试(客户端主机已经把自己的公钥上传至服务器,因此可以免密码进行登录)

使用未将自己的公钥信息上传至服务器的客户端进行访问测试,

- 远程传输命令

scp(secure copy)命令是一个基于SSH协议在网络之间进行安全传输的命令

scp 命令不仅能够通过网络传送数据,并且所有的数据都将进行加密处理

cp 命令只能在本地硬盘中进行文件的复制

在使用scp命令把文件从本地复制到远程主机时,首先需要以绝对路径的形式写清本地文件的存放位置。如果要传送整个文件夹内的所有数据,还需要额外添加参数-r进行递归操作。

749

749

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?