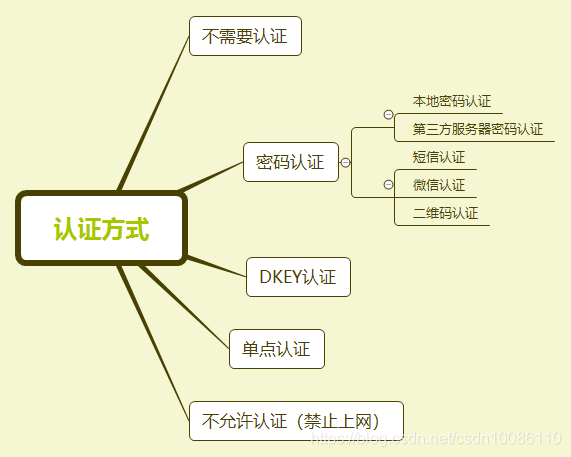

认证技术框架

根据客户需求来指定不同的用户认证技术

1.不需要认证技术

需求:IT部电脑IP不固定,认证不受限制

1.1数据包特征信息

• 设备根据数据包的源IP地址、计算机名、源MAC地址来标识用户。

• 优点:终端用户上网认证的过程是透明的,不会感知设备的存在。

• 一般适用于对认证要求不严格的场景

1.2不需要认证配置思路

1、 首先为办公区的用户建一个用户组,

在【用户认证与管理】-【用户管理 】-【组/用户】中,点新增,选择【组】,定义组名:IT部

2、新增【认证策略】,选择认证方式为不需要认证,不绑定任何地址

3、【认证后处理】-【非本地/域用户使用该组上线】:IT部

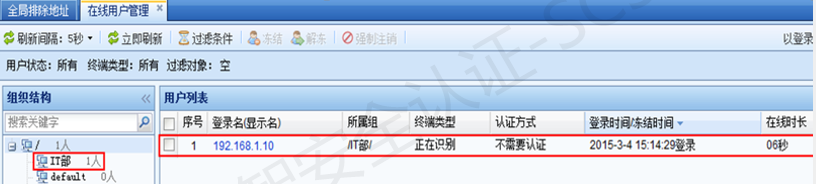

1.3不需要认证效果显示

IT部员工通过设备上网时,【在线用户管理】可以看到用户已在上线

2.IP/MAC地址绑定技术

需求:办公区用户不允许私自修改IP地址, 否则禁止上网

但是由于用户经过交换机去上网时,MAC地址会发生变化,是如何将IP/MAC地址成功绑定的呢?

是通过SNMP协议来实现该功能的。

2.1工作原理

1、用户上网的数据经过三层交换机会在 交换机上形成ARP表

2、上网的数据经过AC时,AC看到数据 包的源MAC地址都是三层交换机的MAC ,于是AC会主动通过SNMP协议去读取 三层交换机的ARP表(要在三层交换机上 先设置允许AC访问其SNMP服务) 3、AC会将读取到的ARP条目和AC设备 里面绑定的IP/MAC条目进行对比

4、如果比对结果一致,则允许上 网,否则丢弃数据包禁止上网

2.2配置思路

1、 首先为办公区的用户建一个用户组,

在【用户认证与管理】-【用户管理 】-【组/用户】中,点新增,选择【组】,定义组名:办公区

2、新增【认证策略】,选择认证方式为不需要认证

3、【认证后处理】-【非本地/域用户使用该组上线】选择:办公区

4、勾选【自动录入绑定关系】-【自动录入IP和MAC的绑定关系】

三层网络环境下特别注意,需要开启以下功能:

5、配置【认证高级选项】-【跨三层取MAC】

(注意:要在三层设备上设置允许AC访问其SNMP服务器)

2.3 配置结果显示

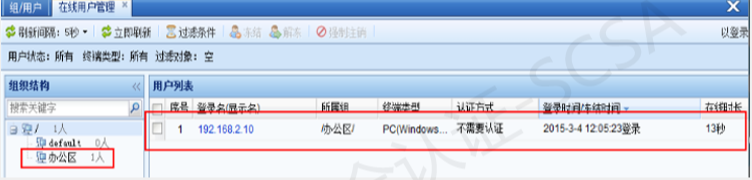

(1)【系统管理】—【在线用户管理】可以看到用户认证上线的身份

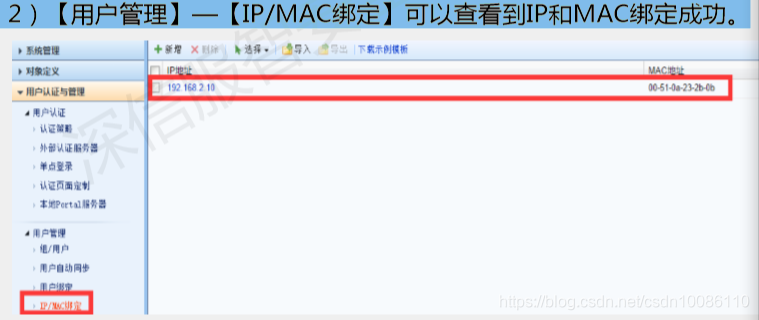

(2)【用户管理】—【IP/MAC绑定】可以查看到IP和MAC绑定成功。

2.4总结

(1)设备无法获取交换机的ARP表的排查思路

1、检查设备与交换机是否通讯正常

2、检查交换机的配置(是否允许AC访问其SNMP服务器)、ACL和团体名

3、检查中间设备是否有拦截UDP 161端口

4、在电脑上通过BPSNMPUtil工具连接交换机,测试是否可以读取ARP表

5、AC只支持SNMP V1 V2 V2C版本协议

~~

(2)如果以设备网桥模式部署在30位掩码的网络环境中如何获取交换机的 ARP表?

防火墙和交换机启30位掩码的地址,我们的AC网桥将不可用, 需要和交换机通过snmp取mac需要用管理口

为什么此时网桥不能用?

30位掩码下的整个网络环境,只有两个可用IP AC是网桥模式部署,所以AC上下的设备都得分配IP,此时 AC分配不到IP,处于无IP网桥模式,因此要用管理口来另接交换机(此时交换机上也要进行配置网口与AC的管理口对接)

(3)IP/MAC绑定失败

1.查看是否在【跨三层取MAC】中没有排除三层设备的MAC地址;

2.在【IP/MAC绑定】中,查看PC 的IP或MAC是否已经绑定了其他 MAC或者IP(同时查看三层设备的MAC是否被PC绑定了)

本文详细介绍了深信服的上网行为安全,包括不需要认证、IP/MAC地址绑定、密码认证和外部认证技术,以及用户和用户组管理。通过SNMP协议实现IP/MAC绑定,确保网络安全。密码认证涉及HTTP协议,外部认证则利用如LDAP服务器进行用户验证。用户管理部分讲解了手动和批量添加用户、用户搜索和注销。

本文详细介绍了深信服的上网行为安全,包括不需要认证、IP/MAC地址绑定、密码认证和外部认证技术,以及用户和用户组管理。通过SNMP协议实现IP/MAC绑定,确保网络安全。密码认证涉及HTTP协议,外部认证则利用如LDAP服务器进行用户验证。用户管理部分讲解了手动和批量添加用户、用户搜索和注销。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1990

1990

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?