1 什么是命令执行漏洞

命令执行漏洞就是黑客可以直接在web应用中执行系统命令,从而获取敏感信息或者拿下shell权限。

2 命令执行漏洞案例

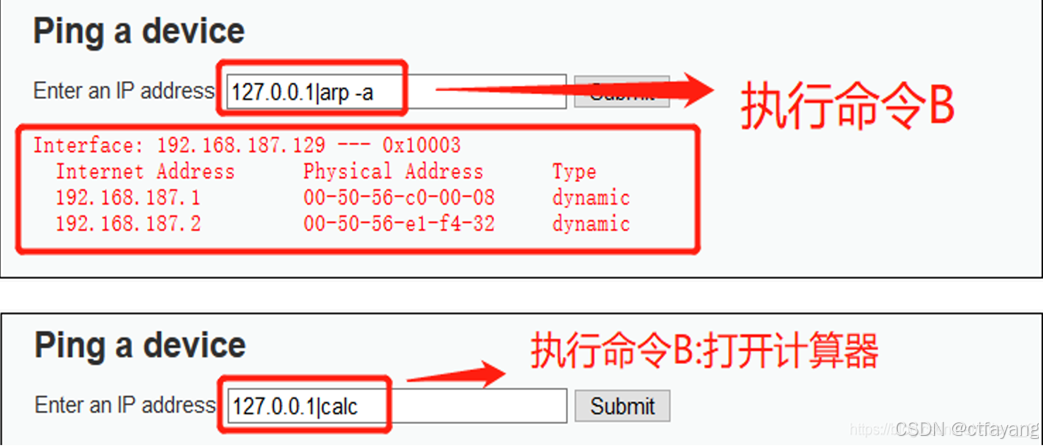

例如,下图输入ip地址以及|拼接符,因为有命令执行漏洞,所以就没有执行ping命令而是执行了|后面的命令语句。第一个图片就执行了arp命令,第二个图片就执行了打开计算器的命令。

3 命令执行漏洞形成的原因

命令执行漏洞形成的原因是web服务器对用户输入的命令安全监测不足,导致恶意代码被执行。

4 命令执行漏洞分类

4.1 系统命令执行漏洞:传入系统命令

system()函数:执行外部程序,并且显示输出。

exec()函数:执行系统外部命令时不会输出结果,而是返回结果的最后一行。

passthru()函数:直接将结果输出到浏览器,不需要使用 echo 或 return 来查看结果,不返回任何值,且其可以输出二进制,比如图像数据。

4.2 PHP代码执行漏洞:传入PHP代码

<

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?