现在流行前后端分离开发的情况下,一般我们都会将静态资源放在nginx的html目录下。这种情况下,我们就无法通过Java代码写拦截器来防盗链了。所以这里我们来说明一下如何使用nginx来配置防盗链。

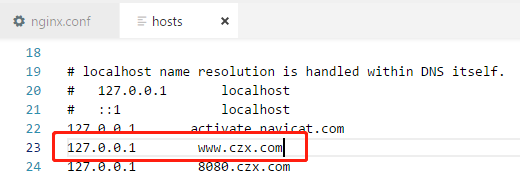

1.我们先修改本地hosts文件,将 www.czx.com 映射到 127.0.0.1。

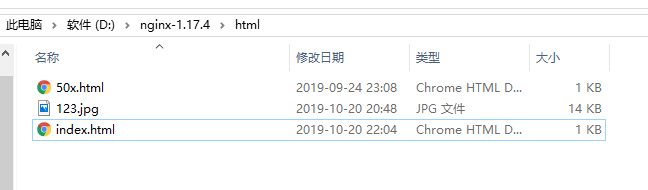

2.在html文件夹下放一张图片,图片名就叫123.jpg

然后修改nginx的html文件夹下的index.html,在里面添加标签

<img src="http://www.czx.com/123.jpg" />

3.打开nginx.conf配置文件,添加以下配置

server {

listen 80;

#表示监听的url,如果收到这个url的请求,就会进行反向代理

server_name www.czx.com;

# 括号里面是要保护的资源类型

location ~* \.(gif|jpg|jpeg|png)$ {

# 配置可以合法的refer,在这里配置加入白名单的请求 refer 域名。

valid_referers blocked www.czx.com http://www.czx.com;

if ($invalid_referer) {

return 403; #返回403错误代码

}

}

location / {

root html;

index index.html index.htm;

}

}

我们首先要知道http请求头中是有一个Referer的属性,它代表了这个http请求的来源。比如我们打开百度首页,浏览器会向服务端发送http请求来获取首页图片,这些http请求中往往都会带有Referer,而此时的Referer属性正是https://www.baidu.com/,表示这个请求是来自https://www.baidu.com/。

在了解了以上知识点后我们再来讲解valid_referers。valid_referers节点表示合法的请求来源(Referer),如果请求来源合法,即 Referer 能够与valid_referers后面任一参数所匹配,那么这个请求就会被放行。

valid_referers可以配置多种属性,一般会有以下几种

- blocked:Referer 来源不为空,但是里面的值被代理或者防火墙删除了

- none:代表请求的 Referer 为空,也就是直接访问,比如在浏览器中直接访问图片 www.czx.com/123.jpg,直接访问时,Referer 会为空。这里我没有加上none,也就表示直接访问是非法的。

- server_names:Referer 来源包含当前的 server_names,即所有 server 节点的 server_name 的值,如果配置了 server_names,那么这些值都会是合法来源。

- 字符串:直接定义合法的域名,比如我定义了 www.czx.com 和 http://www.czx.com,Referer是这两个域名的话就会是合法来源。

- 正则表达式:通过正则表达式来定义合法的请求来源。

4.保存配置然后启动nginx,我们先直接访问www.czx.com/123.jpg

图片无法直接访问。

我们访问www.czx.com

图片可以被正常访问到。

这里有个值得注意的点是,访问过www.czx.com之后,再去访问www.czx.com/123.jpg就可以打开图片了,这是因为浏览器中有缓存,并非nginx防盗链失效了,只要把浏览器中的缓存清除掉,www.czx.com/123.jpg就依然返回403状态码。

PS:这种防盗链的方法原理是通过判断http请求头中的Referer属性是否与配置中的设定允许,如果允许就放行,如果不允许就返回403状态码。但是这种方式只是防君子不防小人,一些爬虫软件依然可以伪造假的Referer来爬取资源。

3222

3222

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?