靶机:raven IP:192.168.239.136

攻击机:Kali IP:192.168..239.131

1、Nmap探测目标端口和服务

2、先访问80端口,从web服务开始

3、菜单栏中BLOG路径为wordpress点击,可以判断是wordpressCMS

4、先用wpscan扫一下,wpscan --url http://192.168.239.136/wordpress/ -e u

得到两个用户

![]()

5、爆破两个用户的密码,和爆破ssh密码

最后爆破出michael用户ssh密码

Hydra -l steven -P /usr/share/wordlists/rockyou.txt ssh://192.168.239.136

![]()

6、登陆ssh,/var/www路径下找到flag2

![]()

7、/var/www/html路径下service.html文件中找到flag1

![]()

8、在wordpress目录下,找到wp-config.php配置文件,打开文件找到数据库账号和密码

![]()

9、登陆mysql,在wordpress数据库中发现steven用户和密码

![]()

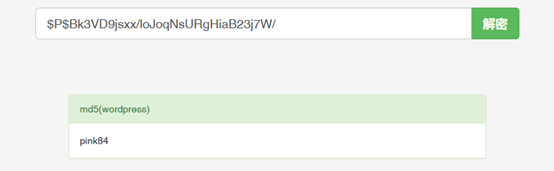

10、steven密码md5解密

![]()

11、切换steven用户,发现其对python具有suid权限,可以直接写个shel进行提权

![]()

12、提权并在root目录下发现flag4

![]()

13、最后找到flag3和flag4都在wp_posts表中,应该是post数据

![]()

2305

2305

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?