主要参考资料抗去除花指令http://bbs.pediy.com/showthread.php?t=129526

灵感<计算机病毒防范艺术>

想起了ZeroRootkit的 int2dh 如果在调试器下就不会eip+1

一 开始:

两类花指令:

1可执行花指令

主要利用堆栈平衡完成事情.比如做一个运算再做一个逆运算,或者对当前指令上下文进行保存后进行一下垃圾操作然后回复当前指令上下文关系.

2不可执行式花指令

根据反汇编的工作原理,只有当花指令同正常指令的开始几个字节被反汇编器识别成一条指令时,才能有效破坏反汇编的结果。因此,插入的花指令应当是一些不完整的指令

Cullen等人指出为了能够有效“迷惑”静态反汇编工具,同时保证代码的正确运行,花指令必须满足两个基本特征,即:

1)垃圾数据必须是某个合法指令的一部分:

2)程序运行时,花指令必须位于实际不可执行的代码路径。

线性扫描反汇编算法:

行进递归反汇编算法:

//灵感:探测系统是否为正常系统(太干净,有威胁)否则设置标志,不干坏事.屏蔽恶意行为.

简易不可执行花指令:

有创意地避免固定形态特征:

1新的固定结构xor-cmp

2非固定结构的”伪条件跳转”替代”强制跳转”

//灵感:检测自己是否在单线程运行(被调试)然后设置标记.然后跳转到不同流程.

二 然后

2.1互补条件跳转.

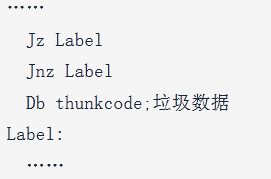

2.2改进版: 用随机值获得确定性标志位

xor reg,value1;只要我们的value1的值不为0.则表达式不为真.

cmp reg,value1

jnz Label

Db thunkcode;垃圾数据

Lable:

这种形态还是很固定.

2.3利用API返回确定值;

//老任老师<黑客免杀攻防>提到过:使用时间函数来做判断.防止花指令被杀毒引擎跳过.

//原文没有下文了.

100

100

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?