之前有写过一篇反向探测>病毒虚拟机”特征”从机理上探索了病毒分析虚拟机可能的漏洞.

前段时间依据上文原理做了一项对公开提供服务的虚拟机进行了简单测试.

发现了一下几种情况:

金山fireeye:

1. 不支持64bit程序的检测.

2. 不支持依赖C++库的样本检测.

3. 环境是XP.

如何探知虚拟机内部呢?

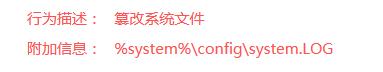

虚拟机只会将样本的危险行为暴露出来:

所以我们的构造的探测样本应该能将虚拟机内部的信息附加到虚拟机认可的”危险行为”上以传递出来.

我采用的是将获取的消息作为文件名释放子公开病毒程序.

结果成功获取了某提供公开服务的虚拟机内部信息.

2016年5月2日 23:07:17

869

869

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?