What-is-this的wp

下载完附件解压后发现有两张相似的图片:

拖进stegsolve后没有发现任何异常,后来又试着用winhex、binwalk等基础分析了一下,都并没有任何进展……

这两张图片长得这么像,突然想到stegsolve中有一个比较两个图片的操作:

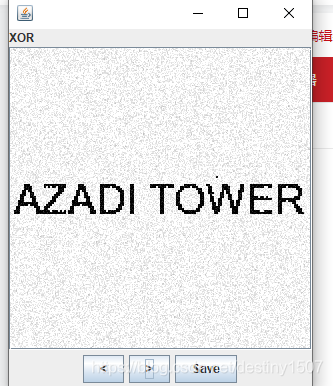

点击这个之后,打开第二张图片即可发现flag:

stegsolve用法总结

- 打开后可以直接查看各个颜色通道下的图片,有时候某些通道会隐藏一些字符串等信息。也可以通过观察通道发现一些最低位隐写的线索

该功能可以进一步更具体分析LSB隐写

该功能可以进一步更具体分析LSB隐写 逐帧查看GIF图片

逐帧查看GIF图片 比较两个图片,可以把两个图片进行XOR、OR、AND等操作,以便于发现两张类似图片中隐含的信息

比较两个图片,可以把两个图片进行XOR、OR、AND等操作,以便于发现两张类似图片中隐含的信息

本文介绍使用Stegsolve工具分析两张相似图片中的隐藏信息过程。通过对比、XOR等操作,成功揭示隐藏的flag,同时总结了Stegsolve的多种用法,包括颜色通道分析、GIF逐帧查看及LSB隐写检测。

本文介绍使用Stegsolve工具分析两张相似图片中的隐藏信息过程。通过对比、XOR等操作,成功揭示隐藏的flag,同时总结了Stegsolve的多种用法,包括颜色通道分析、GIF逐帧查看及LSB隐写检测。

8055

8055

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?