在日常生活或者工作中,网页被篡改是非常普遍的情况,而且我们平时应该都遇到过网页被篡改的事情,当你打开一个网页或网站时,发现内容与网站不符合,这种情况就是被篡改了。那么网站被篡改的主要方式有几种?如何防止被篡改呢?以下是详细的内容介绍。

网站被篡改的主要方式有几种?

1.SQL注入后获取webshell:黑客通过web应用程序的漏洞,通过SQL语句提交非法的语句到数据,通过系统以及第三方软件的漏洞获取web的控制权限或者服务器权限。

2.XSS漏洞引入恶意HTML界面:被动的跨站攻击可以在合法的地方引入非法的HTML或者JS代码,从而让访问者正常的改变页面内容。

3.控制Web服务器:攻击者可能通过服务器或者第三方的漏洞,获取了服务器权限、数据库管理权限进而修改页面。

4.检测和防护SQL注入攻击:通过过滤SQL危险字符如“’、select、where、insert、,、;”等等将其进行无害化编码或者转码,从源头遏止;对提交到web服务器的数据报进行过滤检测是否含有“eval、wscript.shell、iframe”等等。

网站是我们业务展现的必不可少的页面,一旦出现被篡改入侵的情况,页面变成别人的会让我们客户流失,严重情况还会存在违法行为,做好网站防篡改工作重中之重,那么有哪些方式我们可以维护起来呢

1.文件完整性监测

实施哈希检查:

计算重要文件的哈希值(如MD5、SHA-256),并定期保存。

设置自动化脚本定期检查当前文件的哈希值,与保存的值进行比对,发现不一致即报警。

2.访问控制

权限管理:

确保只有授权用户可以访问和修改网站文件。

使用最小权限原则,限制用户权限,避免过多的访问权限。

目录保护:

对敏感文件(如配置文件、数据库备份)进行目录保护,使用`.htaccess`等配置文件限制访问。

3.安全审计和日志监控

启用日志记录:

开启Web服务器和应用程序的访问日志,记录所有请求和文件修改记录。

定期审计:

定期审查日志,查找异常访问模式或不寻常的文件修改。

4.防火墙和入侵检测系统

部署Web应用防火墙(WAF):

使用安全狗WAF监控和过滤HTTP请求,防止恶意攻击(如SQL注入和XSS)。

入侵检测系统(IDS):

安装安全狗入侵监测系统,监控网络流量,检测可疑活动并及时响应。

5.定期安全更新

更新CMS和插件:

定期检查并及时更新网站的内容管理系统(CMS)、插件和主题,以修复已知漏洞。

服务器软件更新:

确保操作系统和Web服务器(如Apache、Nginx)保持最新,应用安全补丁。

6.数据备份

定期备份:

制定定期备份策略,包括数据库和网站文件。确保备份存放在安全的位置。

测试恢复流程:

定期测试备份的恢复流程,确保在需要时可以快速恢复。

7.使用HTTPS

SSL证书:

为网站安装SSL证书,所有数据传输使用HTTPS加密,防止中间人攻击。

8.内容安全策略(CSP)

实施CSP:

设置CSP头,以限制可以加载的资源,防止恶意脚本的执行。

9.安全编码实践

遵循编码标准:

遵循安全编码标准,避免常见漏洞,如使用参数化查询防止SQL注入,使用库和框架提供的安全功能。

代码审查:

进行代码审查,确保没有安全隐患。

10.多因素认证

强化管理后台安全:

对网站管理后台启用多因素认证,增加额外的安全层。

11.定期安全测试

渗透测试:

定期进行渗透测试,识别和修复潜在的安全漏洞。

漏洞扫描:

使用自动化工具定期扫描网站,检测已知漏洞。

通过以上步骤,可以有效防止网站被篡改,并提高其整体安全性。定期评估和更新安全策略,以应对新的威胁。

使用高防产品

德迅云安全安全加速SCDN

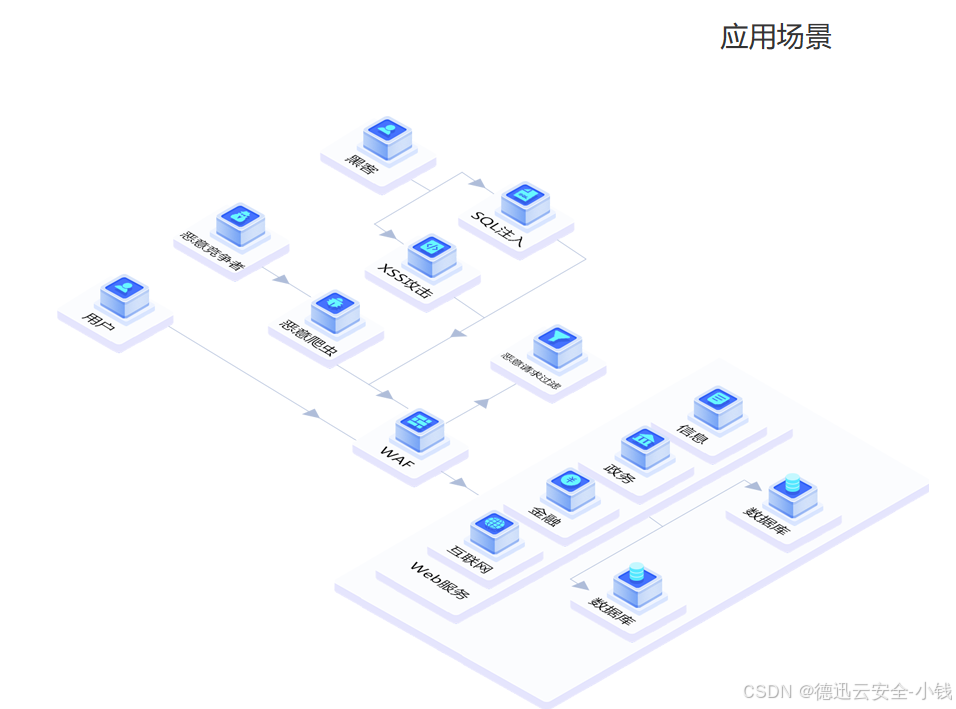

安全加速(Secure Content Delivery Network,SCDN)是德迅云安全推出的集分布式DDoS防护、CC防护、WAF防护、BOT行为分析为一体的安全加速解决方案。已使用内容分发网络(CDN)或全站加速网络(ECDN)的用户,购买服务后可为加速域名一键开启安全防护相关配置,全方位保障业务内容分发。

1.Web攻击防护

OWASP TOP 10威胁防护:有效防御 SQL注入、XSS攻击、命令/代码执行、文件包含、木马上传、路径穿越、恶意扫描等OWASP TOP 10攻击。专业的攻防团队7*24小时跟进0day漏洞,分析漏洞原理,并制定安全防护策略,及时进行防护。

AI检测和行为分析:通过对德迅云积累海量日志进行学习和训练输出多种Web安全防护模型,对用户多请求的多元因子进行智能分析,有效提高检出率,降低误报率;通过信息孤岛、行为检测分析,识别恶意攻击源,保护网站安全。

智能语义解析引擎:提供智能语义解析功能,在漏洞防御的基础上,增强SQL注入和XSS攻击检测能力。

2.应用层DDoS防护

CC、HTTP Flood攻击防御:威胁情报库:通过大数据分析平台,实时汇总分析攻击日志,提取攻击特征并进行威胁等级评估,形成威胁情报库。

个性化策略配置:如请求没有命中威胁情报库中的高风险特征,则通过IP黑白名单、访问频率控制等防御攻击。

日志自学习:实时动态学习网站访问特征,建立网站的正常访问基线。

人机校验:当请求与网站正常访问基线不一致时,启动人机校验(如JS验证、META验证等)方式进行验证,拦截攻击。

慢连接攻击防御:对Slow Headers攻击,通过检测请求头超时时间、最大包数量阈值进行防护。 对Slow Post攻击,通过检测请求小包数量阈值进行防护。

3.合规性保障

自定义防护规则:用户可以对HTTP协议字段进行组合,制定访问控制规则,支持地域、请求头、请求内容设置过滤条件,支持正则语法。

访问日志审计:记录所有用户访问日志,对访问源进行TOP N,提供趋势分析,可以根据需要提供日志下载功能。

网页防篡改:采用强制静态缓存锁定和更新机制,对网站特定页面进行保护,即使源站相关网页被篡改,依然能够返回给用户缓存页面。

数据防泄漏:对response报文进行处理,对响应内容和响应进行识别和过滤,根据需要设置数据防泄漏规则,保护网站数据安全。

4.HTTP流量管理

支持HTTP流量管理:可以设置源IP或者特点接口访问速率,对超过速率的访问进行排队处理,减缓服务器压力。

请求头管理:可以根据业务需要对请求头和响应头进行处理,可进行请求头替换或者敏感信息隐藏设置。

5.安全可视化

四大安全分析报表:默认提供Web安全攻击报表、CC攻击防护报表、用户访问统计报表和自定义规则命中报表,满足业务汇报和趋势分析需求。

全量日志处理:提供全量日志查询和下载功能,可以通过OpenAPI接口获取实时日志或离线日志信息。

实时数据统计:提供基于均值和峰值带宽统计信息,提供攻击带宽和正常占比,随时关注业务状况。提供多种组件,了解业务监控和核心指标变化情况。

668

668

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?