目录

Spp(特殊协议上线)

1、简述:

2、用法:

1、准备

2、服务器

3、客户机

4、cs、msf

Spp(特殊协议上线)

1、简述:

1)支持的协议:tcp、udp、rudp(可靠udp)、ricmp(可靠icmp)、rhttp(可靠http)、kcp、quic

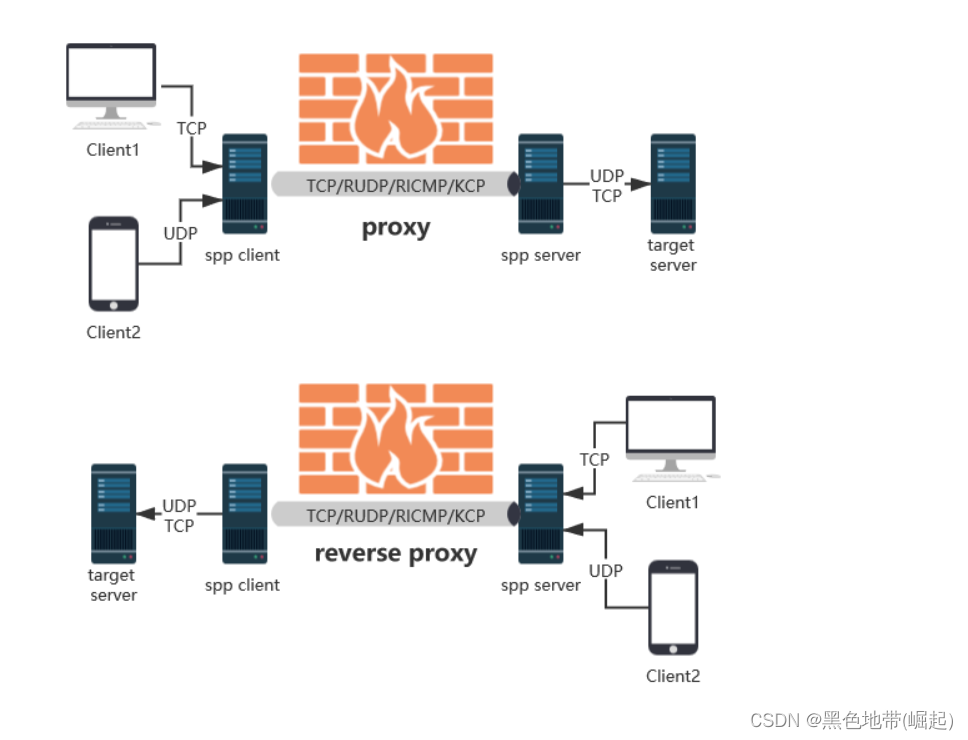

2)支持的类型:双向代理、socks5正向代理、socks5反向代理

3)外部代理协议和内部转发协议可以自由组合

4)支持Shadowsocks插件,spp-shadowsocks-plugin,spp-shadowsocks-plugin-android

[GitHub - esrrhs/spp-shadowsocks-plugin: spp shadowsocks pluginspp

shadowsocks plugin. Contribute to esrrhs/spp-shadowsocks-plugin development

by creating an account on

GitHub.https://github.com/esrrhs/spp-

shadowsocks-plugin](https://github.com/esrrhs/spp-shadowsocks-plugin "GitHub

- esrrhs/spp-shadowsocks-plugin: spp shadowsocks plugin")

6)原理图:

(图片来自GitHub:Releases · esrrhs/spp

(github.com))

7)个人见解:

使用简单:服务器、客户机各一条命令,就可建立连接

全双工通信:工具没有服务端、客户端之分,直接在命令中指定服务端、客户端

2、用法:

1、准备

因为是全双工通信(工具就没有客户端,服务端之分,找服务器和客户机对应的版本即可)

2、服务器

1)方法一:启动服务器:

假设服务器IP为 www.server.com,监听端口8888

指定类型为server(服务端),协议为tcp协议,监听端口8888

# ./spp -type server -proto tcp -listen :8888

2)方法二:自由组合方法:

还可以与其他类型的端口和协议同时侦听

-prto后分别接了3个协议、端口,同时进行监听

# ./spp -type server -proto tcp -listen :8888 -proto rudp -listen :9999-proto ricmp -listen 0.0.0.0

3)方法三:其他方法:也可以使用 Docker

(这个就复杂了一点)

# docker run --name my-server -d --restart=always --network hostesrrhs/spp ./spp -proto tcp -listen :8888

3、客户机

1)方法一:启动TCP转发代理

(正向)将 www.server.com 的8080端口映射到本地8080,使访问本地8080等同于访问 www.server.com 8080

# ./spp -name "test" -type proxy_client -server www.server.com:8888-fromaddr :8080 -toaddr :8080 -proxyproto tcp

2)方法二:启动TCP逆向代理

(反向)将本地8080映射到 www.server.com 的8080端口,访问 www.server.com 8080相当于访问本地8080

# ./spp -name "test" -type reverse_proxy_client -serverwww.server.com:8888 -fromaddr :8080 -toaddr :8080 -proxyproto tcp

3)方法三:启动TCP正极Socks5代理

(正向)在本地8080端口开启socks5协议,通过服务器访问服务器中的网络

# ./spp -name "test" -type socks5_client -server www.server.com:8888-fromaddr :8080 -proxyproto tcp

4)方法四:启动tcp反向socks5代理

(反向)在www.server.com的8080端口开启socks5协议,通过客户端访问客户端中的网络

# ./spp -name "test" -type reverse_socks5_client -serverwww.server.com:8888 -fromaddr :8080 -proxyproto tcp

5)其他代理协议:

只需要修改客户端的proxyProto参数

# 代理 UDP协议 ./spp -name "test" -type proxy_client -server www.server.com:8888-fromaddr :8080 -toaddr :8080 -proxyproto udp

# 代理 rudp协议 ./spp -name "test" -type proxy_client -server www.server.com:8888-fromaddr :8081 -toaddr :8081 -proxyproto rudp

# 代理 ricmp协议 ./spp -name "test" -type proxy_client -server www.server.com:8888-fromaddr :8082 -toaddr :8082 -proxyproto ricmp

# 同时使用UDP、rudp、ricmp协议 ./spp -name "test" -type proxy_client -server www.server.com:8888-fromaddr :8080 -toaddr :8080 -proxyproto udp -fromaddr :8081 -toaddr :8081

-proxyproto rudp -fromaddr :8082 -toaddr :8082 -proxyproto ricmp

6)客户端和服务器之间的内部通信

也可以修改为其他协议,自动转换外部协议和内部协议

# 代理tcp协议,内部用rudp协议转发 ./spp -name "test" -type proxy_client -server www.server.com:8888-fromaddr :8080 -toaddr :8080 -proxyproto tcp -proto rudp

# 代理tcp协议,内部用ricmp协议转发 ./spp -name "test" -type proxy_client -server www.server.com -fromaddr:8080 -toaddr :8080 -proxyproto tcp -proto ricmp

# 代理udp协议,内部用tcp协议转发 ./spp -name "test" -type proxy_client -server www.server.com:8888-fromaddr :8080 -toaddr :8080 -proxyproto udp -proto tcp

# 代理udp协议,内部用kcp协议转发 ./spp -name "test" -type proxy_client -server www.server.com:8888-fromaddr :8080 -toaddr :8080 -proxyproto udp -proto kcp

# 代理tcp协议,内部用quic协议转发 ./spp -name "test" -type proxy_client -server www.server.com:8888-fromaddr :8080 -toaddr :8080 -proxyproto tcp -proto quic

# 代理tcp协议,内部用rhttp协议转发 ./spp -name "test" -type proxy_client -server www.server.com:8888-fromaddr :8080 -toaddr :8080 -proxyproto tcp -proto rhttp

7)其他方法:docker

# docker run --name my-client -d --restart=always --network hostesrrhs/spp ./spp -name “test” -type proxy_client -server www.server.com:8888

-fromaddr :8080 -toaddr :8080 -proxyproto tcp

4、cs、msf

生成监听后门监听

使用方法来源开发者:

最后

从时代发展的角度看,网络安全的知识是学不完的,而且以后要学的会更多,同学们要摆正心态,既然选择入门网络安全,就不能仅仅只是入门程度而已,能力越强机会才越多。

因为入门学习阶段知识点比较杂,所以我讲得比较笼统,大家如果有不懂的地方可以找我咨询,我保证知无不言言无不尽,需要相关资料也可以找我要,我的网盘里一大堆资料都在吃灰呢。

干货主要有:

①1000+CTF历届题库(主流和经典的应该都有了)

②CTF技术文档(最全中文版)

③项目源码(四五十个有趣且经典的练手项目及源码)

④ CTF大赛、web安全、渗透测试方面的视频(适合小白学习)

⑤ 网络安全学习路线图(告别不入流的学习)

⑥ CTF/渗透测试工具镜像文件大全

⑦ 2023密码学/隐身术/PWN技术手册大全

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉网络安全重磅福利:入门&进阶全套282G学习资源包免费分享!

扫码领取

3470

3470

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?