好久没做教程了,这些时间在UPK学习了老前辈的心得总结

脱壳

知识与破解和各种壳过注册的方法,当然也学到了不少。

今天就阐述下The Enigma Protector一字节过注册。

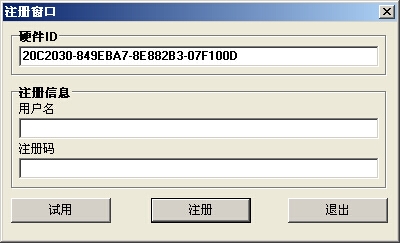

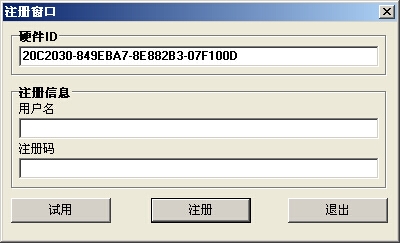

TEP的注册窗口

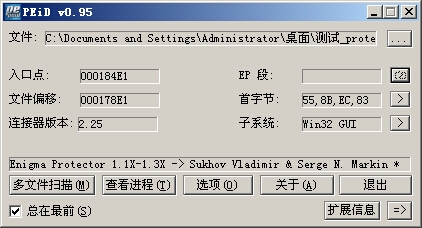

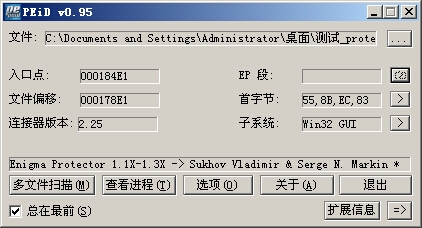

我们用PEID查看下有什么信息

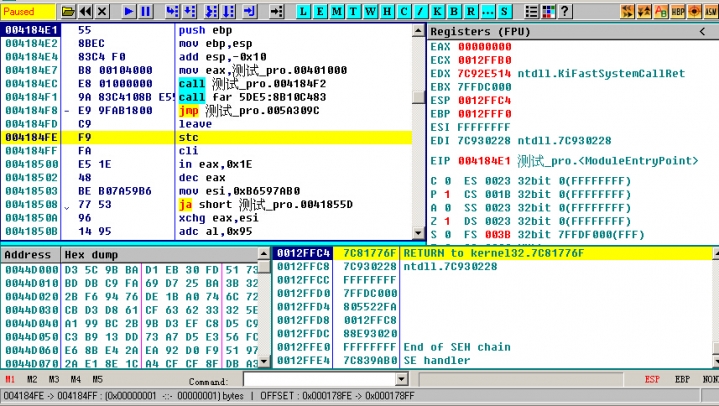

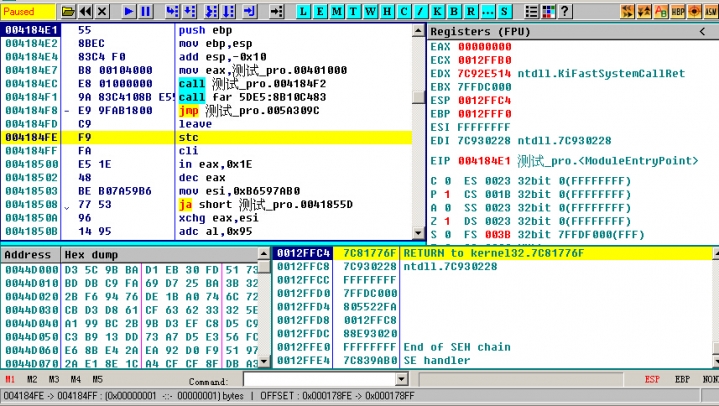

我们知道是TEP加密保护我们载入OD F9运行

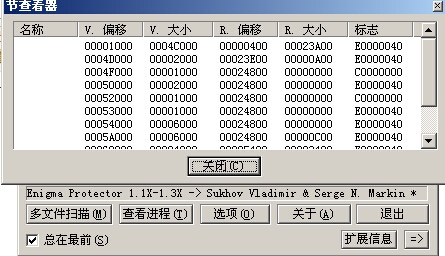

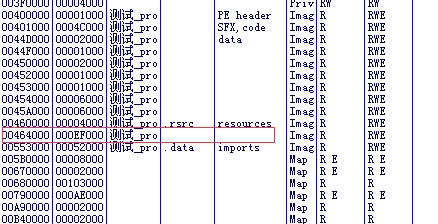

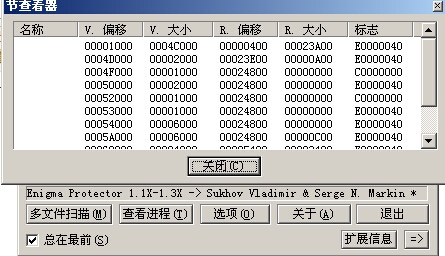

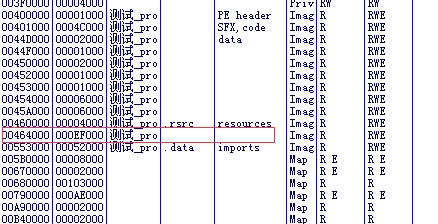

OD载入后的入口,F9运行后 ALT+M 打开内存窗口

我们对双击00464000 这个内存地址在壳段搜索DELPHI按钮事件

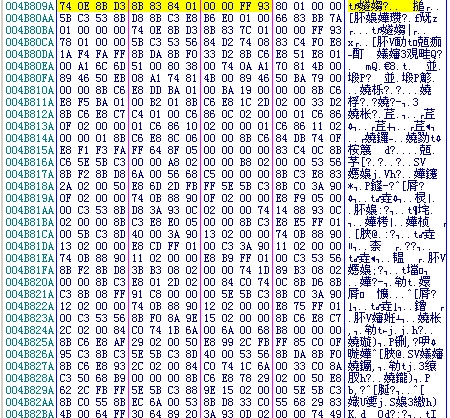

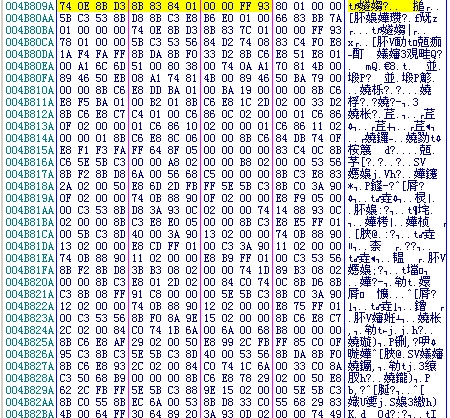

DELPHI 按钮事件:740E8BD38B83????????FF93????????

双击进去

ctrl+b 搜索二进制DELPHI按钮事件特征

搜索到的二进制把地址记录下,然后点 ->这样箭头的按钮

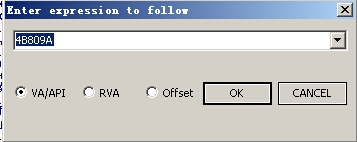

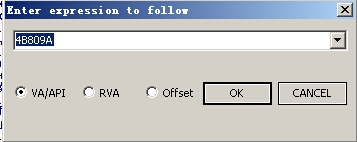

输入004B809A

然后点击OK,如下图

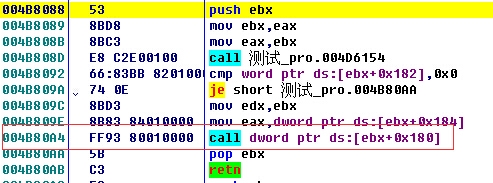

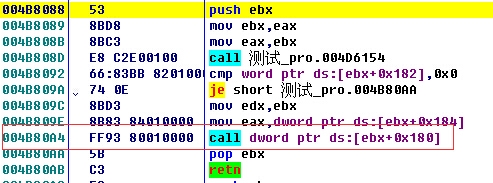

我们对004B80A4 下CC断点,然后继续壳段内存继续搜索 CTRL+L 进行下一个查找,对找到每一个下CC断点,

CTRL+L 直到找不到了按钮事件才结束。

左下角出现这个表示没有了,已经结束了!!

左下角出现这个表示没有了,已经结束了!!

这个时候就可以对 注册按钮进行跟踪了

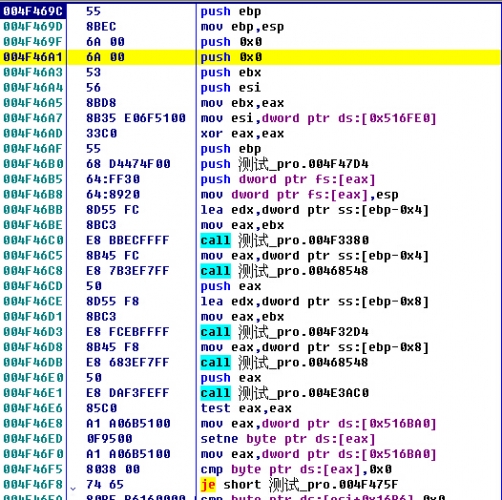

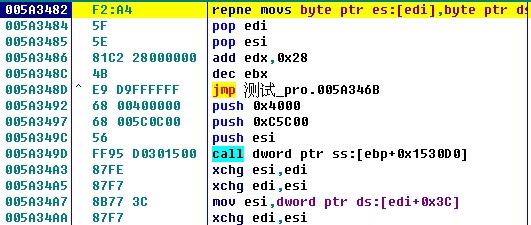

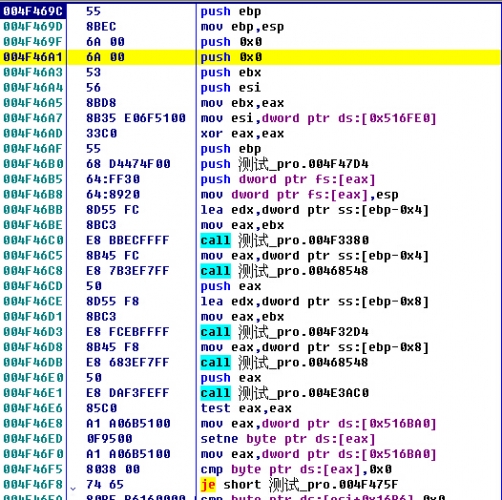

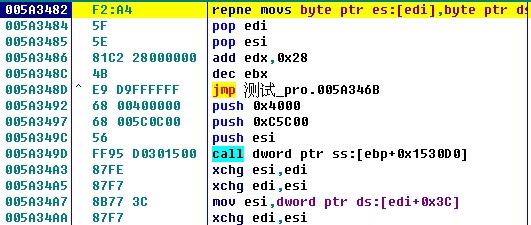

这个是注册按钮事件的代码段,我们简单跟踪一下

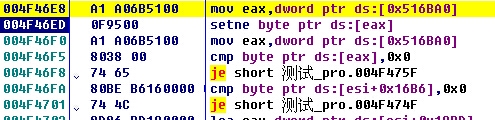

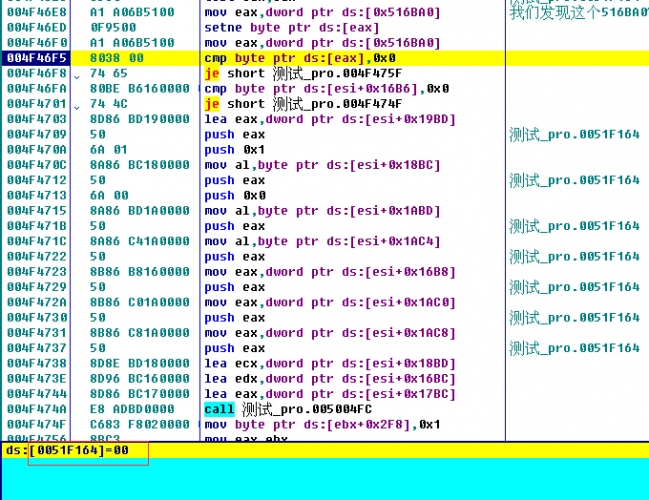

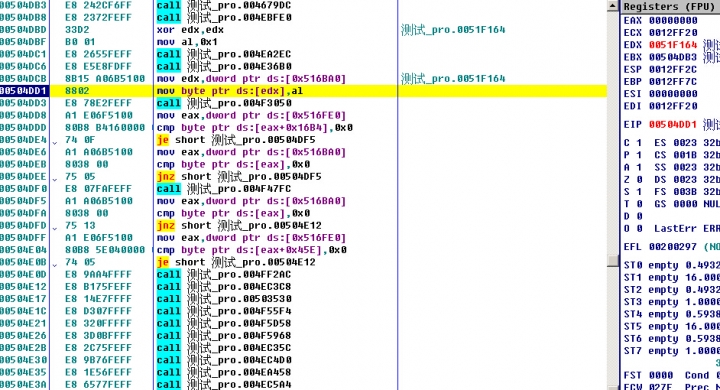

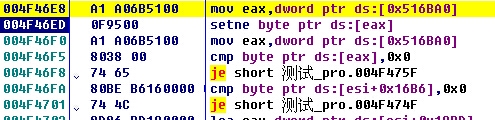

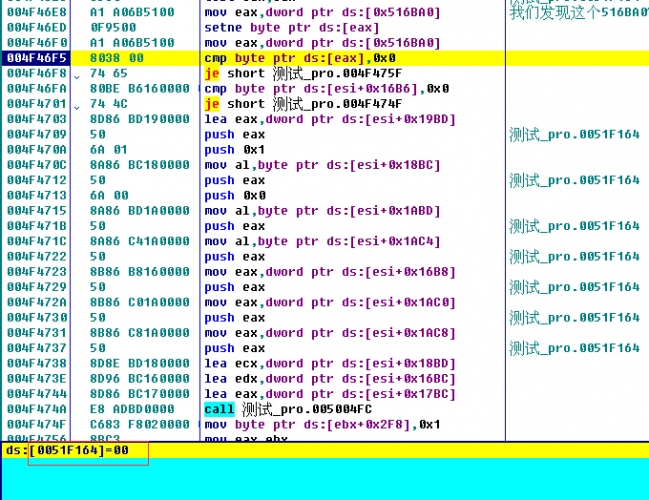

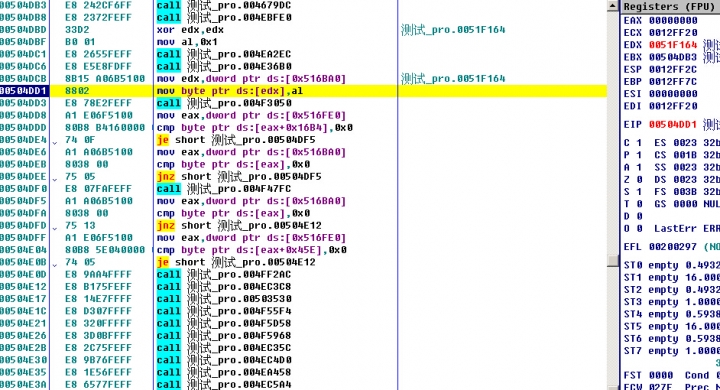

我们发现ds:[0051F164]=00 这个地址是00 我们对0x516BA0这个地址在数据窗口

下硬件访问,然后重载程序 F9运行

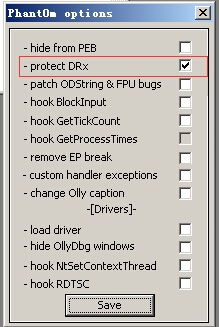

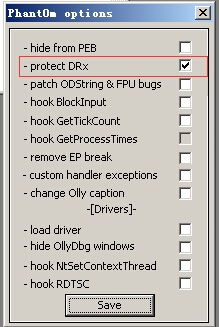

这里用到一个保护DRX的的插件

勾选 protect DRX 后点保存在运行

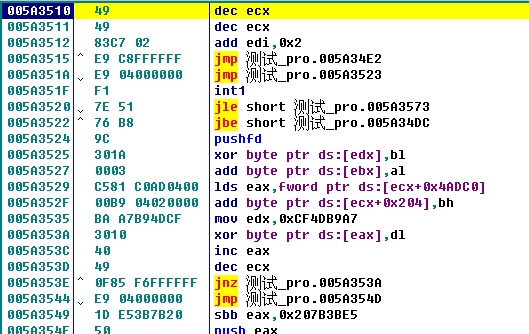

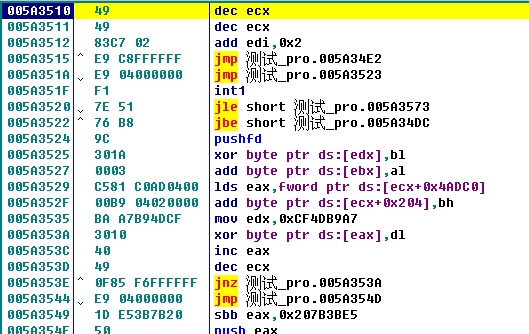

第一次中断在这里 再一次F9

第二次中断在这里,在F9

第三次运行的时候停在这里我们发现EAX==0 我们将其修改为1,这个时候就可以取消硬件访问直接F9运行了

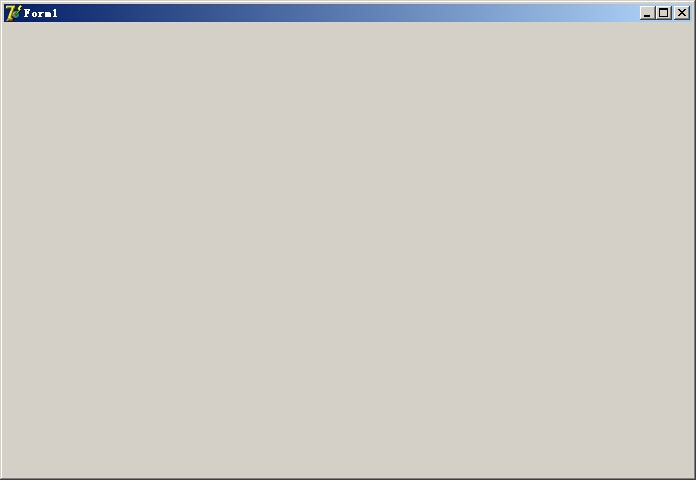

看到这个界面了是不是很开心?

本来打算把PATCH The Enigma Protector 机器码的过程一起写出来了,发现写一字节过注册过程写的也有点累。

PATCH的以后补上吧,不然大家也可以借鉴其他人的图文教程!!.

到这里教程算是结束了吧~

小淫仙 2014/10/15 转载请注明出处,谢谢!

附件:

测试_protected.zip

测试_protected.zip

今天就阐述下The Enigma Protector一字节过注册。

TEP的注册窗口

我们用PEID查看下有什么信息

我们知道是TEP加密保护我们载入OD F9运行

OD载入后的入口,F9运行后 ALT+M 打开内存窗口

我们对双击00464000 这个内存地址在壳段搜索DELPHI按钮事件

DELPHI 按钮事件:740E8BD38B83????????FF93????????

双击进去

ctrl+b 搜索二进制DELPHI按钮事件特征

搜索到的二进制把地址记录下,然后点 ->这样箭头的按钮

输入004B809A

然后点击OK,如下图

我们对004B80A4 下CC断点,然后继续壳段内存继续搜索 CTRL+L 进行下一个查找,对找到每一个下CC断点,

CTRL+L 直到找不到了按钮事件才结束。

左下角出现这个表示没有了,已经结束了!!

左下角出现这个表示没有了,已经结束了!!

这个时候就可以对 注册按钮进行跟踪了

这个是注册按钮事件的代码段,我们简单跟踪一下

我们发现ds:[0051F164]=00 这个地址是00 我们对0x516BA0这个地址在数据窗口

下硬件访问,然后重载程序 F9运行

这里用到一个保护DRX的的插件

勾选 protect DRX 后点保存在运行

第一次中断在这里 再一次F9

第二次中断在这里,在F9

第三次运行的时候停在这里我们发现EAX==0 我们将其修改为1,这个时候就可以取消硬件访问直接F9运行了

看到这个界面了是不是很开心?

本来打算把PATCH The Enigma Protector 机器码的过程一起写出来了,发现写一字节过注册过程写的也有点累。

PATCH的以后补上吧,不然大家也可以借鉴其他人的图文教程!!.

到这里教程算是结束了吧~

小淫仙 2014/10/15 转载请注明出处,谢谢!

附件:

测试_protected.zip

测试_protected.zip

2529

2529

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?